ESETeko ikertzaileek 43 orrialdeko txosten bat argitaratu dute Ebury rootkita eta erlazionatutako jarduera aztertzen duena. Esaten da Ebury 2009tik erabiltzen ari dela eta ordutik 400 Linux zerbitzari baino gehiagotan eta ehunka FreeBSD, OpenBSD eta Solaris sistemetan instalatu dela. 110 zerbitzari inguru Eburyrekin kutsatuta jarraitzen zuten 2023. urtearen amaieran. Ikerketa bereziki interesgarria da, kontuan hartuta Ebury kernel.org erasoan erabili zela, 2011n aurkitutako Linux kernelaren garapen azpiegituraren konpromisoari buruzko xehetasun berriak agerian utziz. Ebury domeinu erregistratzaileen zerbitzarietan, kriptografia-trukeetan, Tor irteera-nodoetan eta hainbatetan ere detektatu da. ostatu-hornitzaileak, zeinen izenak ez diren ematen.

Hasieran uste zen erasotzaileek zerbitzariak Kernel.org erasotzaileak 17 egunez egon ziren detektatu gabe, baina ESETen arabera, denbora-tarte hori Phalanx rootkita ezarri zen unetik kalkulatu zen. Ebury atzeko atea 2009tik zegoen zerbitzarietan eta bi urte inguruz erabil zitekeen root sarbidea lortzeko. Ebury eta Phalanx malwarea erasotzaile talde ezberdinek egindako eraso bereizi eta desberdinetan instalatu ziren. Ebury atzeko ateak kernel.org azpiegituraren gutxienez lau zerbitzariri eragin zien, horietatik bi bi urte inguru geroago arriskuan jarriz, eta beste biak sei hilabeteko epean.

Erasotzaileek /etc/shadow-en gordetako 551 erabiltzaileen pasahitzen hashetarako sarbidea lortu zuten, nukleoaren mantentzaile guztiak barne (kontuak Git atzitzeko erabili ziren; gertakariaren ostean, pasahitzak aldatu ziren, eta sarbide eredua berrikusi zen sinadura digitalak erabiltzeko. ). 257 erabiltzailerentzat, erasotzaileek testu garbiko pasahitzak zehaztu ahal izan zituzten, seguru asko hash-ak erabiliz pasahitzak asmatuz eta Ebury osagai gaiztoak SSHn erabiltzen dituen pasahitzak atzemanez.

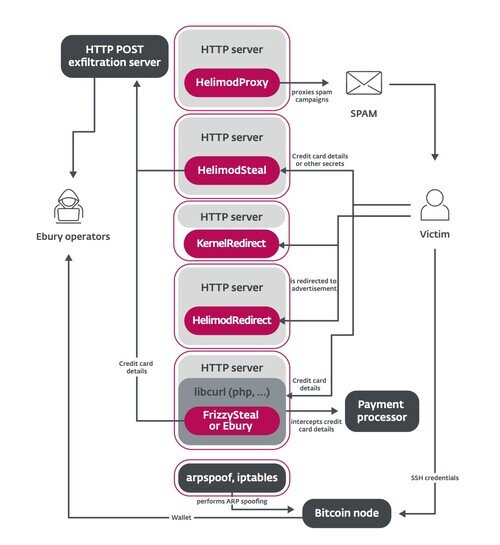

Ebury osagai gaiztoa liburutegi partekatu gisa banatu zen, eta, behin instalatuta, OpenSSHn erabiltzen ziren funtzioak atzematen zituen root-eskubideak dituen sistema batera urruneko konexioa ezartzeko. Erasoa ez zen helburutzat hartu eta, kaltetutako beste milaka ostalari bezala, kernel.org zerbitzariak botnet baten zati gisa erabili ziren spam-a bidaltzeko, beste sistemetan banatzeko kredentzialak lapurtzeko, web-trafikoa birbideratzeko eta bestelako jarduera gaiztoak egiteko.

Zerbitzarietan sartzeko, zerbitzariaren softwarean adabakirik gabeko ahulguneak erabili ziren, adibidez, ostalaritza-paneletako ahultasunak edo atzemandako pasahitzak (suposatzen da kernel.org zerbitzariak hackeatu zirela zeukan erabiltzaileetako baten pasahitza arriskuan jartzearen ondorioz). shell sarbidea). Dirty COW bezalako ahultasunak pribilegioak areagotzeko erabili ziren.

Azken urteotan erabilitako Ebury-ren bertsio berriek, atzeko ateaz gain, Apache httpd-rako moduluak barne hartzen zituzten trafikoa proxy egiteko, erabiltzaileak birbideratzeko eta isilpeko informazioa atzemateko, kernel-modulu bat transitoko HTTP trafikoan aldaketak egiteko, zurea ezkutatzeko tresnak. suebakietatik trafikoa, AitM erasoak egiteko scriptak (Adversary-in-the-Middle, bi norabideko MiTM) ostalaritza-hornitzaileen sareetan SSH kredentzialak atzemateko.

Iturria: opennet.ru