Continuamos coa nosa serie de artigos sobre NGFW para pequenas empresas, permíteme recordarche que estamos revisando a nova gama de modelos da serie 1500. EN ciclo, mencionei unha das opcións máis útiles á hora de comprar un dispositivo SMB: a subministración de pasarelas con licenzas de acceso móbil incorporadas (de 100 a 200 usuarios, dependendo do modelo). Neste artigo analizaremos a configuración dunha VPN para pasarelas da serie 1500 que veñen con Gaia 80.20 Embedded preinstalado. Aquí tedes un resumo:

- Capacidades VPN para SMB.

- Organización de acceso remoto para unha pequena oficina.

- Clientes dispoñibles para a conexión.

1. Opcións de VPN para SMB

Para preparar o material de hoxe, o oficial versión R80.20.05 (actual no momento da publicación do artigo). En consecuencia, en termos de VPN con Gaia 80.20 Embedded hai soporte para:

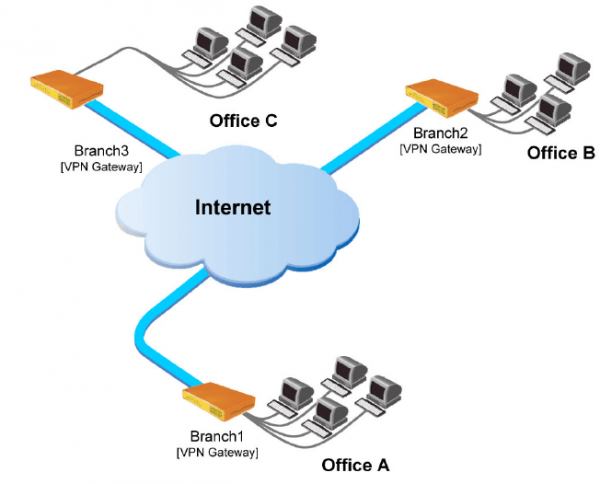

- Sitio a sitio. Creando túneles VPN entre as súas oficinas, onde os usuarios poden traballar coma se estivesen na mesma rede "local".

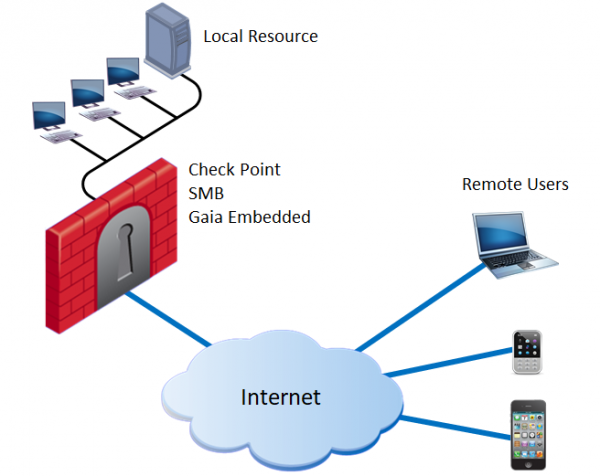

- Acceso remoto. Conexión remota aos recursos da túa oficina mediante dispositivos finais dos usuarios (PC, teléfonos móbiles, etc.). Ademais, hai un extensor de rede SSL, que permite publicar aplicacións individuais e executalas mediante o Applet Java, conectándose a través de SSL. Nota: non debe confundirse co Portal de acceso móbil (sen soporte para Gaia Embedded).

adicionalmente Recomendo encarecidamente o curso do autor TS Solution - revela tecnoloxías Check Point sobre VPN, toca problemas de licenza e contén instrucións de configuración detalladas.

2. Acceso remoto para pequenas oficinas

Comezaremos a organizar unha conexión remota coa túa oficina:

- Para que os usuarios poidan construír un túnel VPN cunha pasarela, debes ter un enderezo IP público. Se xa rematou a configuración inicial ( do ciclo), entón, por regra xeral, a ligazón externa xa está activa. Pódese atopar información accedendo ao Portal Gaia: Dispositivo → Rede → Internet

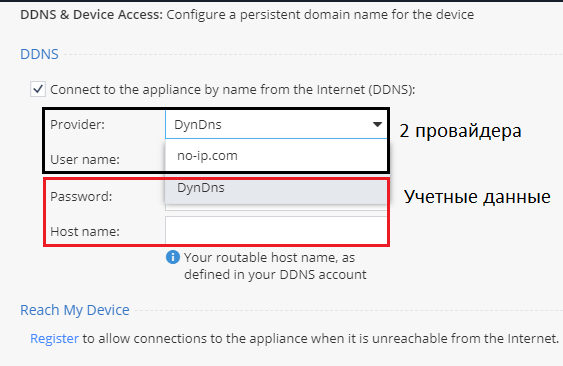

Se a túa empresa usa un enderezo IP público dinámico, podes configurar o DNS dinámico. Ir a Dispositivo → DDNS e acceso ao dispositivo

Actualmente hai soporte de dous provedores: DynDns e no-ip.com. Para activar a opción é necesario introducir as súas credenciais (inicio de sesión, contrasinal).

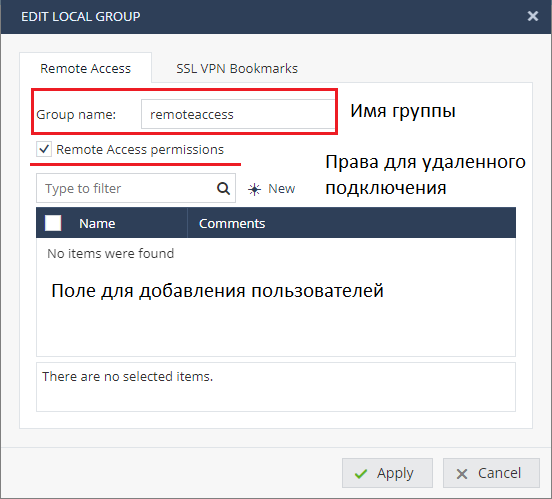

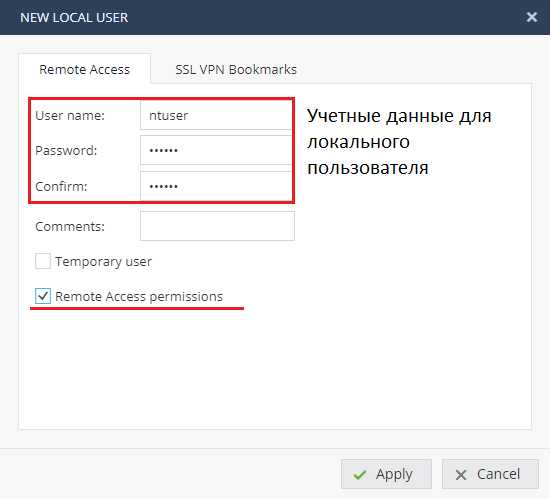

- A continuación, imos crear unha conta de usuario, será útil para probar a configuración: VPN → Acceso remoto → Usuarios de acceso remoto

No grupo (por exemplo: acceso remoto) crearemos un usuario seguindo as instrucións da captura de pantalla. Configurar unha conta é estándar, establecer un inicio de sesión e un contrasinal e, ademais, activar a opción de permisos de acceso remoto.

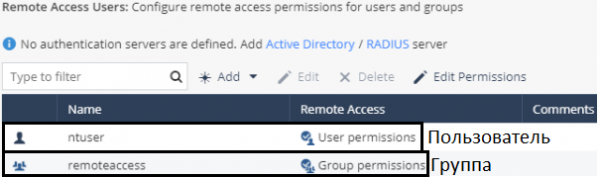

Se aplicou correctamente a configuración, deberían aparecer dous obxectos: un usuario local, un grupo local de usuarios.

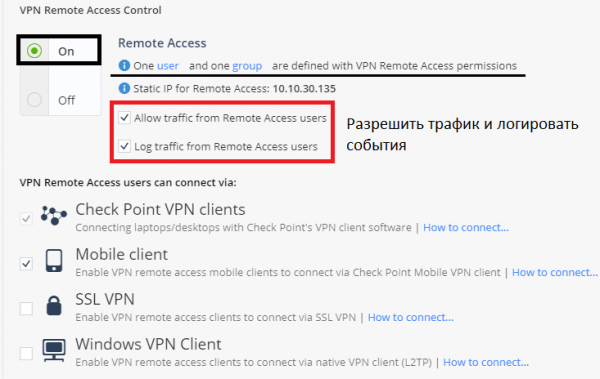

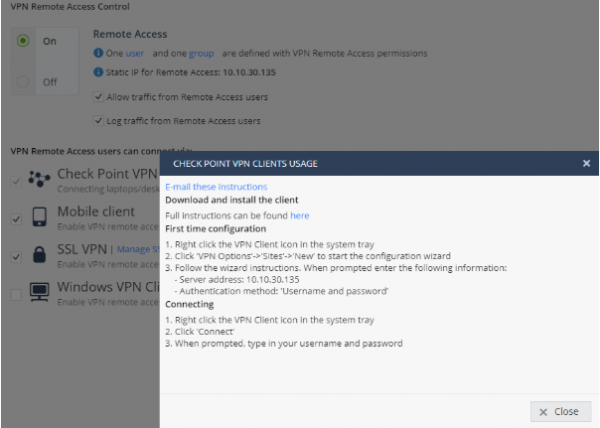

- O seguinte paso é ir a VPN → Acceso remoto → Control Blade. Asegúrate de que a túa lámina estea acendida e que se permita o tráfico de usuarios remotos.

- *O anterior foi o conxunto mínimo de pasos para configurar o acceso remoto. Pero antes de probar a conexión, imos á pestana para explorar a configuración avanzada VPN → Acceso remoto → Avanzado

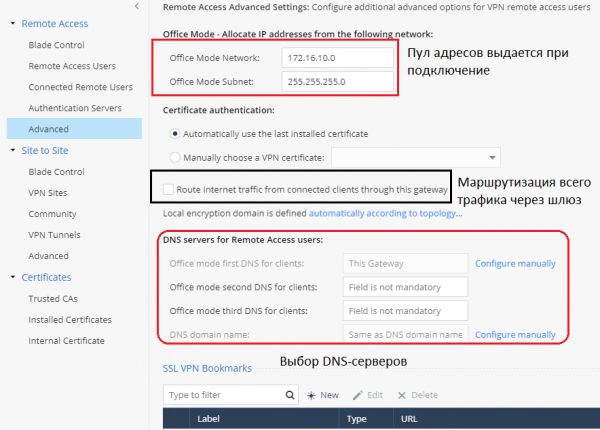

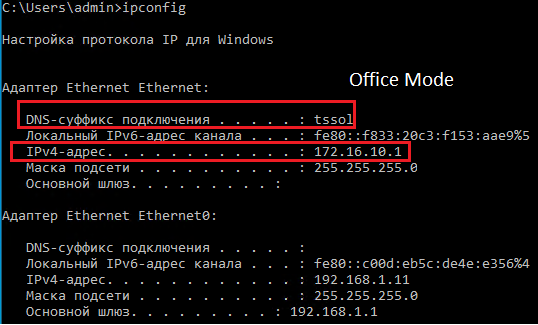

En función da configuración actual, vemos que cando os usuarios remotos se conecten, recibirán un enderezo IP da rede 172.16.11.0/24, grazas á opción Modo Office. Isto é suficiente cunha reserva para usar 200 licenzas competitivas (indicadas para 1590 NGFW Check Point).

Opción "Enruta o tráfico de Internet dos clientes conectados a través desta pasarela" é opcional e encárgase de enrutar todo o tráfico do usuario remoto a través da pasarela (incluídas as conexións a Internet). Isto permítelle inspeccionar o tráfico do usuario e protexer a súa estación de traballo de varias ameazas e malware.

- *Traballando coas políticas de acceso para o acceso remoto

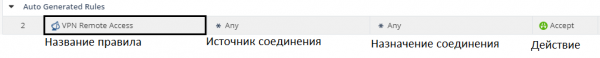

Despois de configurar o acceso remoto, creouse unha regra de acceso automático a nivel de Firewall, para vela é necesario ir á pestana: Política de acceso → Firewall → Política

Neste caso, os usuarios remotos que sexan membros dun grupo creado previamente poderán acceder a todos os recursos internos da empresa; teña en conta que a regra está situada na sección xeral. "Tráfico entrante, interno e VPN". Para permitir o tráfico de usuarios VPN a Internet, terá que crear unha regra separada na sección xeral "Acceso saínte a Internet".

Finalmente, só necesitamos asegurarnos de que o usuario poida crear con éxito un túnel VPN para a nosa pasarela NGFW e acceder aos recursos internos da empresa. Para iso, cómpre instalar un cliente VPN no host que se está a probar, ofrécese axuda Para cargar. Despois da instalación, terás que realizar o procedemento estándar para engadir un novo sitio (indica o enderezo IP público da túa pasarela). Para comodidade, o proceso preséntase en formato GIF

Cando a conexión xa está establecida, comprobamos o enderezo IP recibido na máquina host usando o comando en CMD: IPCONFIG

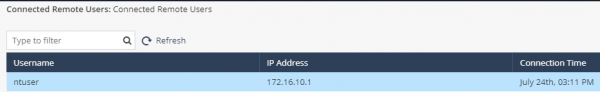

Asegurámonos de que o adaptador de rede virtual recibise un enderezo IP do modo Office do noso NGFW, os paquetes foron enviados correctamente. Para completar, podemos ir ao Portal Gaia: VPN → Acceso remoto → Usuarios remotos conectados

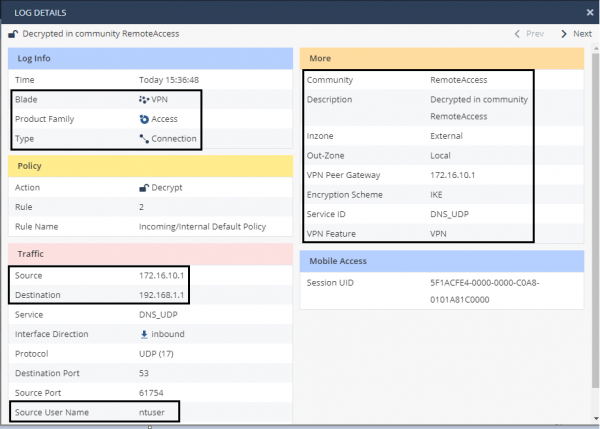

O usuario "ntuser" móstrase como conectado, comprobemos o rexistro de eventos indo a Rexistros e seguimento → Rexistros de seguridade

A conexión rexístrase usando o enderezo IP como fonte: 172.16.10.1 - este é o enderezo recibido polo noso usuario a través do modo Office.

3. Clientes compatibles para o acceso remoto

Despois de revisar o procedemento para configurar unha conexión remota coa súa oficina mediante NGFW Check Point da familia SMB, gustaríame escribir sobre a asistencia ao cliente para varios dispositivos:

- Cliente móbil ( / )

- Cliente nativo L2TP (Check Point reclama soporte para a aplicación VPN nativa de Microsoft).

A variedade de sistemas operativos e dispositivos compatibles permitirache sacar o máximo proveito da túa licenza que inclúe NGFW. Para configurar un dispositivo separado, hai unha opción conveniente "Como conectarse"

Xera automaticamente pasos segundo a túa configuración, o que permitirá aos administradores instalar novos clientes sen ningún problema.

Conclusión: Para resumir este artigo, analizamos as capacidades VPN da familia NGFW Check Point SMB. A continuación, describimos os pasos para configurar o Acceso Remoto, no caso de conexión remota dos usuarios á oficina, e despois estudamos ferramentas de seguimento. Ao final do artigo falamos dos clientes dispoñibles e das opcións de conexión para o acceso remoto. Así, a súa sucursal poderá garantir a continuidade e a seguridade do traballo dos empregados mediante tecnoloxías VPN, a pesar de varias ameazas e factores externos.

. Estade atentos (, , , , ).

Fonte: www.habr.com