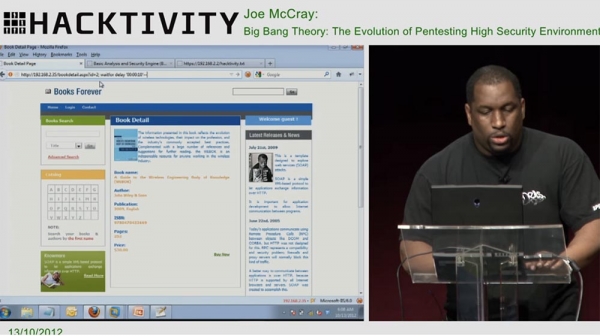

Эми биз SQL инъекциясынын башка жолун сынап көрөбүз. Келгиле, маалымат базасы ката билдирүүлөрүн ыргыта берээрин карап көрөлү. Бул ыкма "кечигүүнү күтүү" деп аталат жана кечиктирүүнүн өзү төмөнкүчө жазылат: waitfor delay 00:00:01'. Мен муну биздин файлдан көчүрүп алып, браузердин дарек тилкесине чаптайм.

Мунун баары "сокур убактылуу SQL инъекциясы" деп аталат. Бул жерде биз "10 секунд кечиктирүүнү күт" деп айтып жатабыз. Байкасаңыз, жогорку сол жакта "байланыштуу..." деген жазуу бар, башкача айтканда, биздин баракча эмне кылат? Ал туташууну күтөт жана 10 секунддан кийин мониторуңузда туура барак пайда болот. Бул ыкманы колдонуп, биз маалымат базасы менен байланышабыз, ал бизге дагы бир нече суроо берүүгө мүмкүндүк берет, мисалы, колдонуучу Джо болсо, анда 10 секунд күтүшүбүз керек. Бул түшүнүктүү? Колдонуучу dbo болсо, 10 секунд күтө туруңуз. Бул сокур SQL инъекция ыкмасы.

Менимче, патчтарды түзүүдө иштеп чыгуучулар бул кемчиликти оңдобойт. Бул SQL инъекциясы, бирок биздин IDS программабыз аны SQL инъекциясынын мурунку ыкмалары сыяктуу көрбөйт.

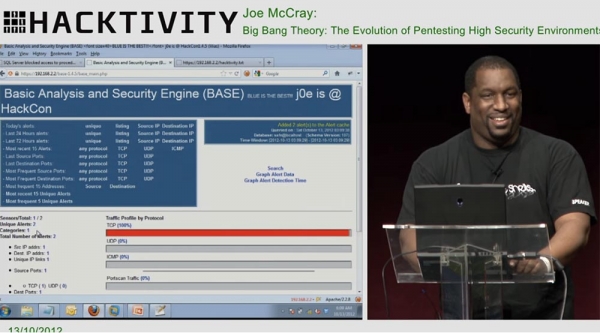

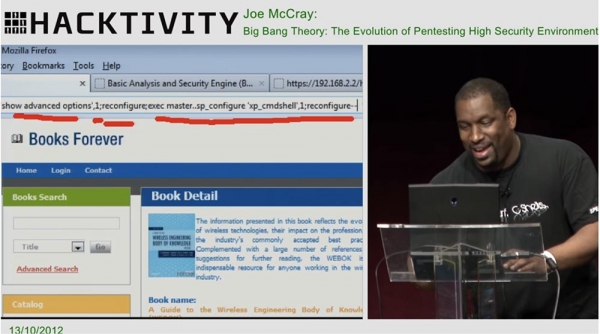

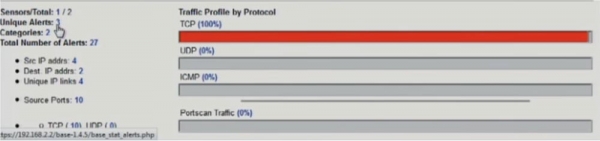

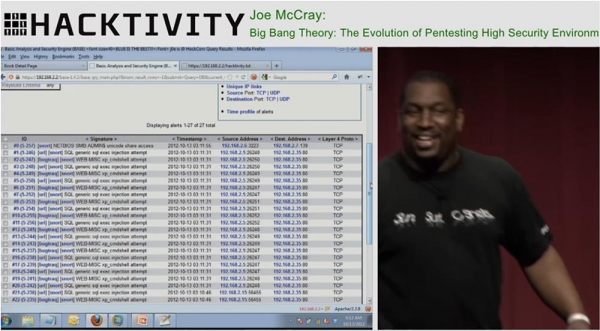

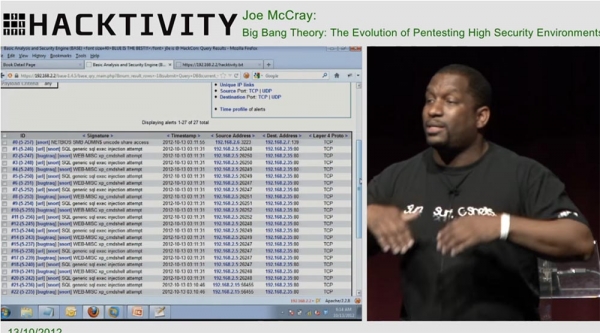

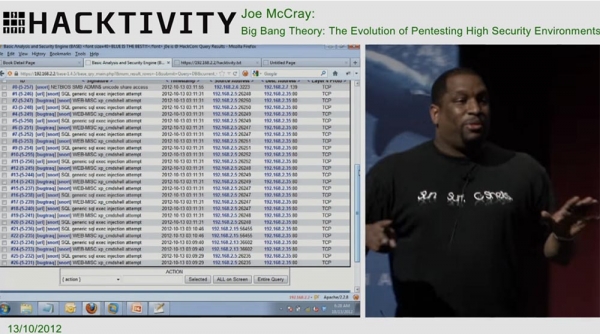

Келгиле, кызыктуураак нерсени байкап көрөлү. Келгиле, бул сапты IP дареги менен көчүрүп, аны браузерге чаптайлы. Ал иштеген! Биздин программадагы TCP тилкеси кызарып кетти, программа 2 коопсуздук коркунучун белгиледи.

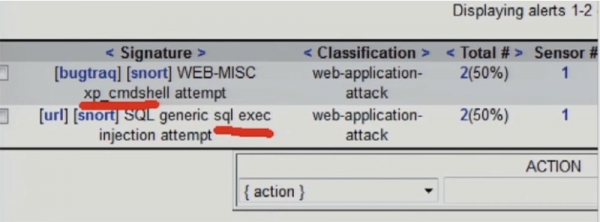

Сонун, анан эмне болгонун көрөбүз. Бизде XP кабыгына бир коркунуч бар, ал эми дагы бир коркунуч - SQL инъекциясына аракет. Жалпысынан веб-тиркемеге кол салууга эки аракет жасалган.

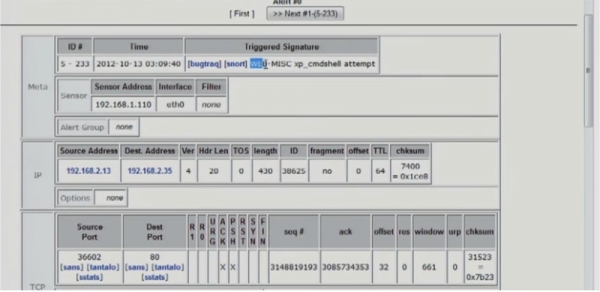

Макул, азыр логикага жардам бер. Бизде интрузия маалымат пакети бар, анда IDS XP кабыгына ар кандай интрузияларга жооп бергенин айтат.

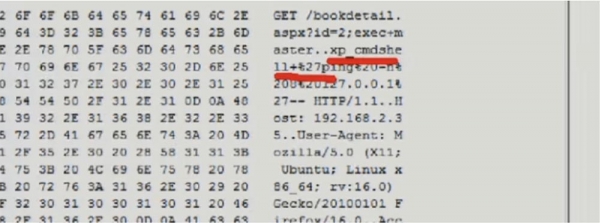

Эгерде биз ылдый сыдырсак, анда биз HEX коддорунун таблицасын көрөбүз, анын оң жагында xp_cmdshell + &27ping билдирүүсү бар желек бар жана бул жаман экени анык.

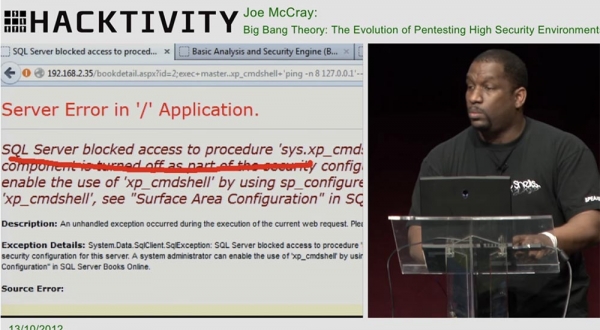

Келгиле, бул жерде эмне болгонун карап көрөлү. SQL сервери эмне кылды?

SQL сервери мындай деди: "Сиз менин маалымат базасынын сырсөзүн ала аласыз, менин маалымат базамдагы бардык жазууларды ала аласыз, бирок досум, мен сиздин буйруктарыңызды мага аткарууну каалабайм, бул эч кандай сонун эмес"!

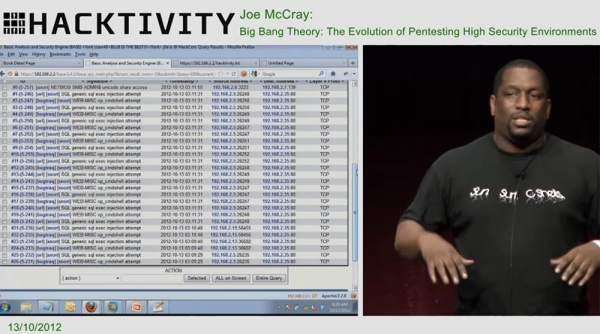

Биз эмне кылышыбыз керек, IDS XP кабыгына коркунуч жөнүндө кабарласа дагы, коркунуч этибарга алынбасын. Эгерде сиз SQL Server 2005 же SQL Server 2008 колдонуп жатсаңыз, анда SQL инжекция аракети аныкталса, операциялык тутумдун буйрук кабыгы кулпуланып, ишиңизди улантууга тоскоол болот. Бул абдан тажатма. Анда биз эмне кылышыбыз керек? Сиз серверден абдан жылуу-жумшак сурашыңыз керек. Сиз: "Суранам, ата, бул печеньелерди алсам болобу" деп айтышыңыз керекпи? Мен ушундай кылам, олуттуу, мен серверден абдан сылык сурайм! Мен кошумча опцияларды сурайм, мен кайра конфигурациялоону суранам жана мен XP кабык орнотууларын кабыкты жеткиликтүү кылуу үчүн өзгөртүүнү суранам, анткени ал мага керек!

Биз IDS муну аныктаганын көрүп жатабыз - көрүп жатасызбы, бул жерде буга чейин 3 коркунуч белгиленген.

Бул жерди караңыз - биз коопсуздук журналдарын жардырдык! Бул жаңы жылдык балаты окшойт, бул жерде илинип тургандар абдан көп! 27 коопсуздук коркунучу! Уррай балдар, биз бул хакерди кармадык, биз аны алдык!

Ал биздин маалыматтарды уурдап кетет деп коркпойбуз, бирок ал биздин "кутубуздагы" системалык буйруктарды аткара алса - бул олуттуу! Сиз Telnet маршрутун, FTP сыза аласыз, менин маалыматтарымды ала аласыз, бул сонун, бирок мен бул жөнүндө кабатырланбайм, жөн гана менин "кутумдун" кабыгын басып алышыңызды каалабайм.

Мен чындап эле мени кызыктырган нерселер жөнүндө айткым келет. Мен уюмдарда иштейм, аларда көп жыл иштедим, муну айтып жатам, анткени менин сүйлөшкөн кызым мени жумушсуз деп ойлойт. Ал мени сахнада туруп баарлашуу деп ойлойт, муну жумуш деп айтууга болбойт. Бирок мен айтам: "жок, менин кубанычым, мен кеңешчимин"! Айырмасы ушунда – мен өз оюмду айтам жана ал үчүн акча алам.

Мен муну айтайын - биз, хакерлер катары, кабыкты жарганды жакшы көрөбүз жана биз үчүн дүйнөдө "кабакты жутуудан" өткөн ырахат жок. IDS аналитиктери өз эрежелерин жазганда, сиз аларды кабыктарды бузуудан коргоо үчүн жазганын көрөсүз. Бирок, эгерде сиз CIO менен маалыматтарды алуу маселеси жөнүндө сүйлөшсөңүз, ал сизден эки вариантты ойлонушуңузду суранат. Менде саатына 100 "даана" кылган тиркеме бар дейли. Мен үчүн эмнеси маанилүү: бул тиркемедеги бардык маалыматтардын коопсуздугун камсыз кылуубу же "куту" кабыгынын коопсуздугун камсыз кылуубу? Бул олуттуу маселе болуп саналат! Эмне жөнүндө көбүрөөк тынчсызданышыңыз керек?

Сиздин "куту" кабыгыңыз бузулгандыктан, кимдир бирөө колдонмолордун ички иштерине кире алган дегенди билдирбейт. Ооба, бул мүмкүн болушунча көбүрөөк, жана ал азырынча боло элек болсо, бул жакында болушу мүмкүн. Бирок көптөгөн коопсуздук өнүмдөрү чабуулчу сиздин тармагыңыз аркылуу өтүп жатат деген божомолго негизделгенин эске алыңыз. Ошентип, алар буйруктарды аткарууга, буйруктарды аткарууга көңүл бурушат жана бул олуттуу нерсе экенин белгилей кетүү керек. Алар арзыбаган кемчиликтерге, сайттар аралык скрипттерге, өтө жөнөкөй SQL инъекцияларына көңүл бурушат. Алар өнүккөн коркунучтарга же шифрленген билдирүүлөргө маани беришпейт, алар мындай нерселерге маани беришпейт. Бардык коопсуздук өнүмдөрү ызы-чуу издеп жатат, алар жапкычты издеп жатышат, бутуңузду тиштеп жаткан нерсени токтотууга аракет кылып жатышат деп айта аласыз. Мен коопсуздук продуктулары менен иштөөдө эмнени үйрөндүм. Сизге коопсуздук продуктуларын сатып алуунун кереги жок, жүк ташуучу унааны артка айдап кереги жок. Технологияны түшүнгөн компетенттүү, квалификациялуу адамдар керек. Ооба, Кудайым, так адамдар! Биз бул маселелерге миллиондогон долларларды ыргыткыбыз келбейт, бирок сиздердин көбүңүздөр бул тармакта иштегенсиздер жана билесиздер, сиздин жетекчиңиз жарнаманы көрөр замат дүкөнгө чуркап, "Биз бул нерсени алышыбыз керек! " Бирок бизге кереги жок, болгону артыбыздагы баш аламандыктарды оңдошубуз керек. Бул спектакль үчүн негиз болгон.

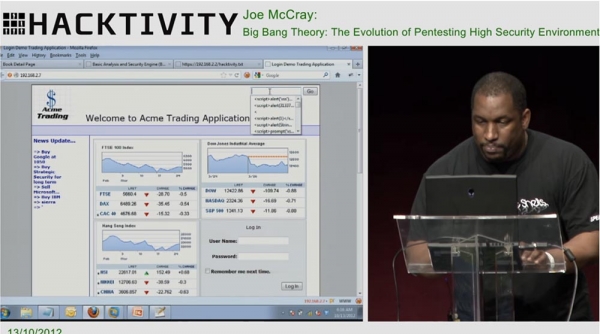

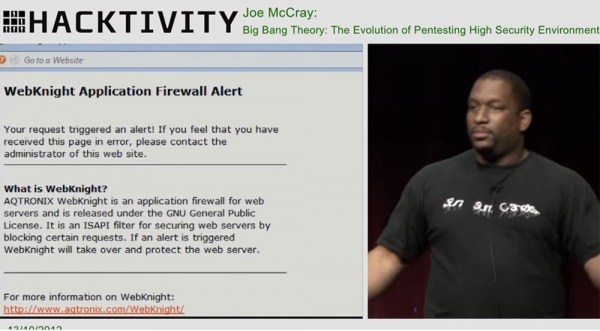

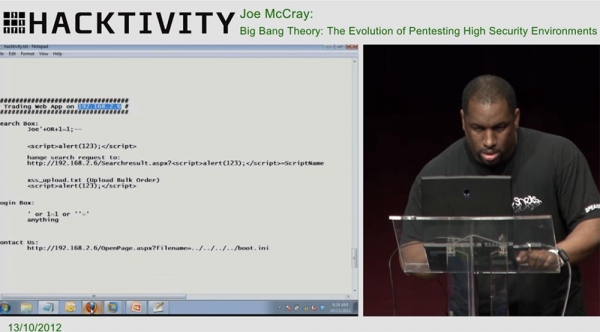

Коопсуздук чөйрөсү - бул коопсуздук механизмдери кантип иштээрин түшүнүүгө көп убакыт өткөргөн нерсе. Коргоо механизмдерин түшүнгөндөн кийин, коргоону айланып өтүү кыйын эмес. Мисалы, менде өзүнүн брандмауэри менен корголгон веб-тиркеме бар. Мен жөндөөлөр панелинин дарегин көчүрүп, аны браузердин дарек тилкесине чаптап, жөндөөлөргө өтүп, сайттар аралык скрипт жасоого аракет кылам.

Натыйжада, мен коркунуч жөнүндө брандмауэр билдирүүсүн алам - мен бөгөттөлдүм.

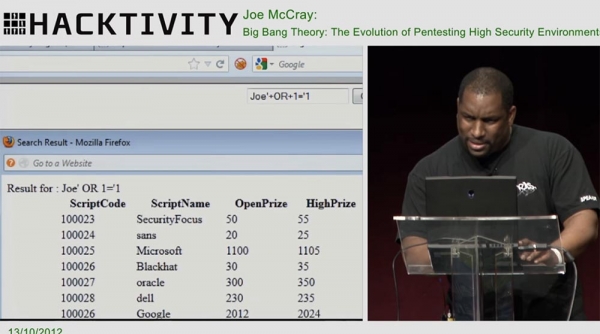

Бул жаман деп ойлойм, макулсузбу? Сиз коопсуздук продуктуга туш болдуңуз. Бирок мен мындай аракет кылсамчы: Joe'+OR+1='1 параметрин киргизем

Көрүнүп тургандай, ал иштеген. Эгер туура эмес болсом, мени оңдоңуз, бирок биз SQL инъекциясы тиркемелердин брандмауэрин жеңгенин көрдүк. Эми биз коопсуздукту ишке ашыруучу компанияны ачкыбыз келип жатат деп ойлоп көрөлү, ошондуктан программалык камсыздоону жасоочу шляпабызды кийебиз. Азыр биз жамандыкты чагылдырабыз, анткени ал кара калпак. Мен кеңешчимин, андыктан программалык камсыздоону өндүрүүчүлөр менен да ошондой кыла алам.

Биз жаңы бузууларды аныктоо системасын түзүп, жайылтууну каалайбыз, ошондуктан биз бузууларды аныктоочу компанияны ачабыз. Snort ачык булак продуктусу катары жүз миңдеген бузукулук кол тамгаларын камтыйт. Биз этикалык жактан иш-аракет кылышыбыз керек, ошондуктан биз бул колдорду башка тиркемелерден уурдап албайбыз жана аларды системабызга киргизбейбиз. Биз жөн эле отуруп алып, баарын кайра жазабыз – эй, Боб, Тим, Жо, кел, бул 100 000 колдун баарын тезирээк текшер!

Биз ошондой эле аялуу сканерин түзүшүбүз керек. Сиз билесизби, Nessus, автоматтык түрдө аялууларды издөө үчүн программада 80 миң жакшы кол тамга жана кемчиликтерди текшерген скрипт бар. Биз кайрадан этикалык түрдө иш алып барып, алардын баарын өзүбүз программабызга кайра жазабыз.

Адамдар менден: "Джо, сен Mod Security, Snort жана башка ушул сыяктуу ачык булактуу программалык камсыздоону колдонуп, бул сыноолордун баарын жасайсың, алар башка өндүрүүчүлөрдүн продукцияларына канчалык окшош?" Мен аларга мындай деп жооп берем: "Алар такыр окшошпойт!" Өндүрүүчүлөр ачык булактагы коопсуздук продуктуларынан нерселерди уурдабагандыктан, алар отуруп алып, бул эрежелердин баарын өздөрү жазышат.

Эгерде сиз өзүңүздүн кол тамгаларыңызды жана чабуул саптарыңызды ачык булактуу өнүмдөрдү колдонбостон иштей алсаңыз, бул сиз үчүн сонун мүмкүнчүлүк. Эгерде сиз туура багытта бара жаткан коммерциялык продуктылар менен атаандаша албасаңыз, анда сиз өз тармагында атактуу болууга жардам бере турган концепцияны табышыңыз керек.

Мен ичкенимди баары билет. Мен сага эмне үчүн ичкенимди көрсөтөйүн. Эгер сиз жашооңузда булак коду аудитин жасаган болсоңуз, анда сөзсүз ичесиз, мага ишениңиз, андан кийин иче баштайсыз.

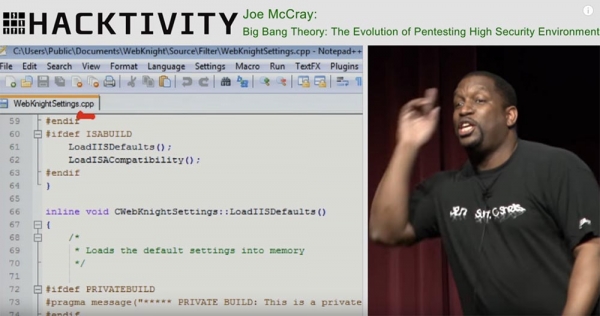

Ошентип, биздин сүйүктүү тилибиз C++. Бул программаны карап көрөлү - Web Knight, бул веб-серверлер үчүн брандмауэр тиркемеси. Ал демейки боюнча өзгөчөлүктөргө ээ. Бул кызык - эгерде мен бул брандмауэрди орнотсом, ал мени Outlook Web Accessтен коргобойт.

Керемет! Себеби, көптөгөн программалык камсыздоо сатуучулар эрежелерди бир тиркемеден алып чыгып, бир топ изилдөө жүргүзбөстөн, аларды өз өнүмүнө чаптап коюшат. Ошентип, мен веб брандмауэр тиркемесин орноткондо, веб-почта жөнүндө бардыгы туура эмес жасалганын байкадым! Анткени дээрлик бардык веб-почта демейки боюнча коопсуздукту бузат. Сизде LDAP же башка колдонуучулардын маалымат базасы дүкөнү үчүн система буйруктарын жана суроо-талаптарын аткарган веб-кодуңуз бар.

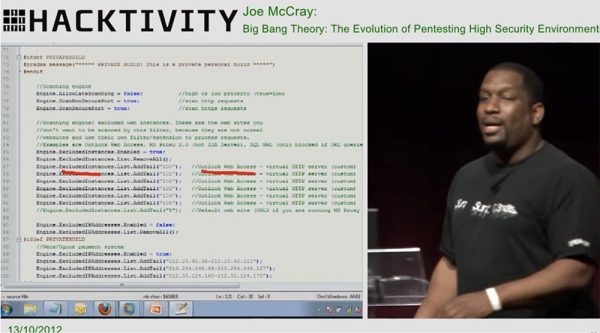

Айтчы, кайсы планетада мындай нерсени коопсуз деп эсептесе болот? Жөн эле ойлонуп көрүңүз: сиз Outlook Web Accessти ачасыз, ctrl +K баскычын басыңыз, колдонуучуларды издейсиз жана мунун бардыгын сиз түздөн-түз Интернеттен Active Directory башкарасыз, Squirrel Mail же Орде же башка нерсени колдонсоңуз, Linux'та системалык буйруктарды аткарасыз. башка. Сиз бардык бул баалоолорду жана кооптуу функциялардын башка түрлөрүн чыгарып жатасыз. Ошондуктан, көптөгөн брандмауэрлер аларды коопсуздук коркунучтарынын тизмесинен чыгарат, бул тууралуу программалык камсыздоону өндүрүүчүдөн сурап көрүңүз.

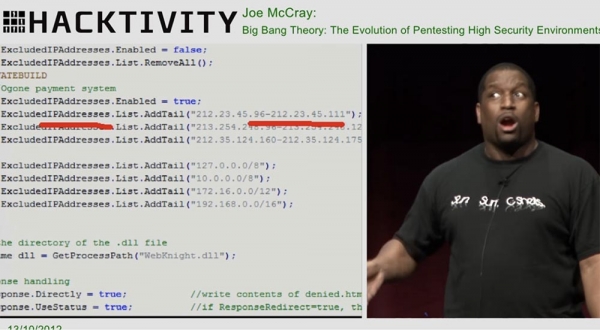

Келгиле, Web Knight тиркемесине кайрылып көрөлү. Бул бардык IP даректер диапазондорун сканерлеген URL сканеринен көптөгөн коопсуздук эрежелерин уурдап алды. Демек, бул даректердин диапазондору менин продуктумдан алынып салынганбы?

Бул даректерди сиздин тармагыңызга орноткуңуз келеби? Тармагыңыздын ушул даректерде иштешин каалайсызбы? Ооба, бул укмуш. Макул, келгиле, бул программаны ылдый жылдырып, бул брандмауэр жасагысы келбеген башка нерселерди карап көрөлү.

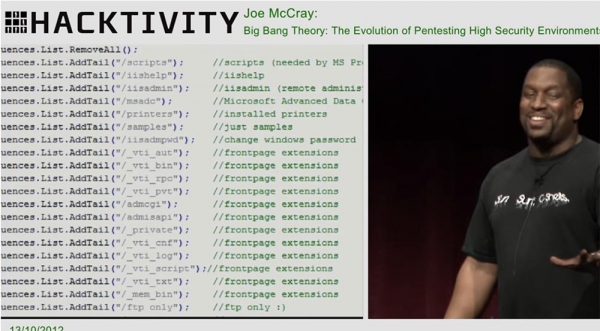

Алар "1999" деп аталат жана алар веб-серверинин убакытты артка кайтарышын каалашат! Араңарда кимдир бирөө бул таштандыны эстейби: /скрипттер, /iishelp, msads? Балким, бир-эки адам мындай нерселерди бузуп алуу кандай кызыктуу болгонун ностальгия менен эстейт. "Эсиңдеби, досум, биз канча убакыт мурун серверлерди "өлтүргөнбүз", сонун болчу!"

Эми, эгерде сиз бул өзгөчөлүктөргө көз чаптырсаңыз, сиз мына ушул нерселердин бардыгын - msads, принтерлер, iisadmpwd - бүгүнкү күндө эч кимге кереги жок нерселердин бардыгын жасай аласыз. Сиз аткарууга уруксат берилбеген буйруктар жөнүндө эмне айтууга болот?

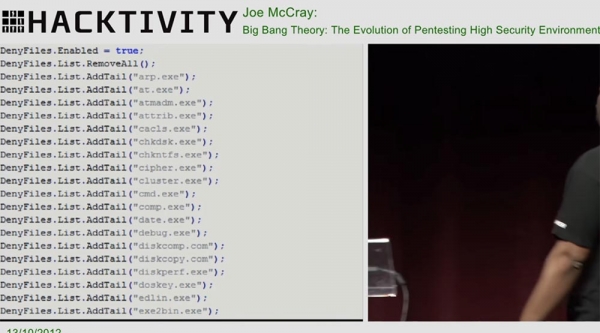

Булар arp, at, cacls, chkdsk, cipher, cmd, com. Аларды тизмектеп жатып, эски күндөрдү эстейсиңби, “байке, биз ал серверди алганыбыз эсиңиздеби, ошол күндөрдү эстейсизби”?

Бирок бул жерде эң кызыктуусу – кимдир бирөө бул жерде WMIC же PowerShell көрөбү? Элестетиңиз, сизде локалдык системада скрипттерди иштетүү менен иштеген жаңы тиркеме бар жана булар заманбап скрипттер, анткени сиз Windows Server 2008ди иштеткиңиз келет жана мен аны Windows 2000 үчүн иштелип чыккан эрежелер менен коргоп, эң сонун нерсе кылам деп жатам. Кийинки жолу сатуучу сизге веб-тиркемесин алып келгенде, алардан сураңыз: “Эй, адам, администратор биттери сыяктуу нерселерди киргиздиңизби же powershell буйруктарын иштетип жатасызбы, башка нерселердин баарын текшердиңизби, анткени биз жаңыртабыз. жана DotNETтин жаңы версиясын колдонуңуз"? Бирок булардын баары демейки боюнча коопсуздук продуктусунда болушу керек!

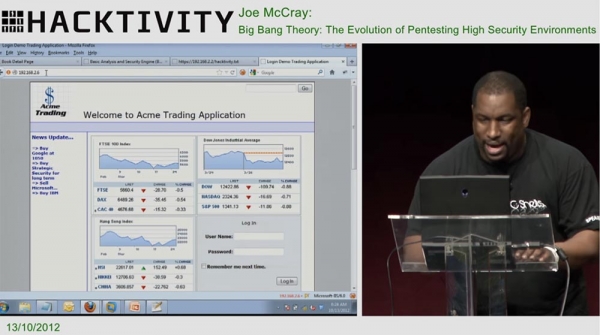

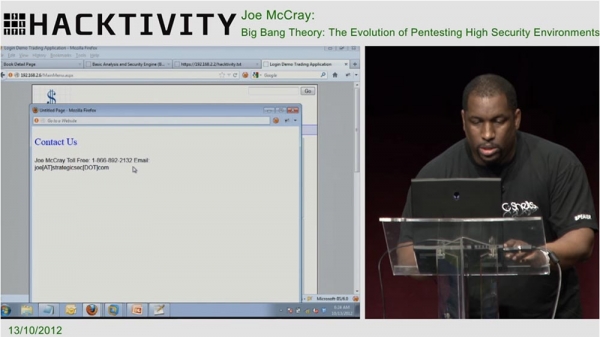

Сиз менен сүйлөшкүм келген кийинки нерсе бул логикалык каталар. 192.168.2.6га баралы. Бул мурунку колдонмого окшош.

Эгер сиз баракты ылдый жылдырып, Биз менен байланышуу шилтемесин чыкылдатсаңыз, кызыктуу нерсени байкай аласыз.

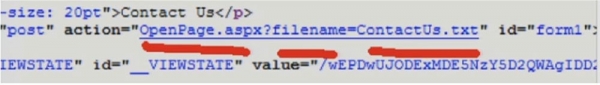

Эгер сиз мен ар дайым жасаган пентестинг ыкмаларынын бири болгон "Биз менен байланыш" өтмөгүнүн баштапкы кодун карасаңыз, бул сапты байкайсыз.

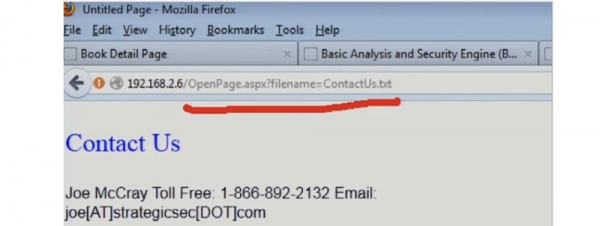

Ойлонуп көр! Угушумча, муну көргөндө көптөр: «Уу!» деп айтышкан! Мен бир жолу, айталы, миллиардер банк үчүн өтүү тестин жүргүзүп жатканымда, ушуга окшош нерсени байкадым. Демек, бизге SQL инъекциясынын же сайттар аралык скрипттин кереги жок - бизде негиздер бар, бул дарек тилкеси.

Ошентип, аша чаппай эле - банк бизге тармактык адиси да, веб-инспектору да бар экенин айтып, эч кандай комментарий беришкен жок. Башкача айтканда, алар тексттик файлдын браузер аркылуу ачылып, окулушун кадыресе көрүнүш деп эсептешкен.

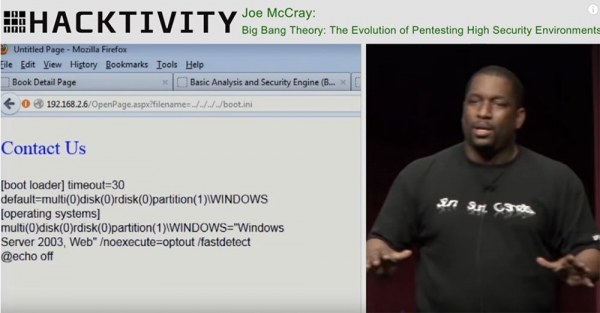

Башкача айтканда, сиз файлды түз эле файл тутумунан окуй аласыз. Алардын коопсуздук тобунун башчысы мага: "Ооба, сканерлердин бири бул кемчиликти тапты, бирок аны кичине деп эсептеди" деди. Мен жооп бердим, макул, мага бир мүнөт бер. Дарек тилкесине filename=../../../../boot.ini тердим жана файл тутумунун жүктөө файлын окуй алдым!

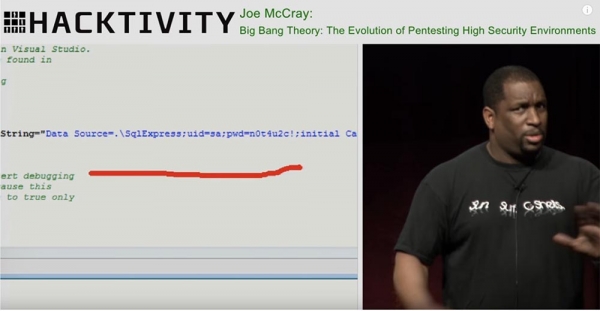

Буга алар мага айтышты: "жок, жок, жок, булар маанилүү файлдар эмес"! Мен жооп бердим - бирок бул Server 2008би? Алар ооба, ал деп айтышты. Мен айтам - бирок бул серверде сервердин түпкү каталогунда жайгашкан конфигурация файлы бар, туурабы? "Туура" деп жооп беришет. "Сонун" деп мен, "эгер чабуулчу муну кылса эмне болот" деп дарек тилкесине filename=web.config деп жазам. Алар айтышат - анда эмне, сиз монитордон эч нерсе көрбөй жатасызбы?

Мен айтам - мониторду оң баскыч менен чыкылдатып, "Барак булагы" опциясын тандасамчы? Анан мен бул жерден эмне табам? "Критикалык эч нерсе жок"? Мен сервердин администраторунун сырсөзүн көрөм!

А сиз бул жерде эч кандай проблема жок дейсизби?

Бирок менин эң жакшы көргөн жерим бул кийинкиси. Сиз мага кутучадагы буйруктарды аткарууга уруксат бербейсиз, бирок мен веб-сервердин администраторунун сырсөзүн жана маалымат базасын уурдап, маалымат базасын толугу менен карап чыгып, маалымат базасы жана тутумдагы каталар тууралуу бардык материалдарды айрып, андан кутулам. Бул жаман адамдын "эй, адам, бүгүн чоң күн" деп айткан учуру!

Коопсуздук буюмдары ооруп калбасын! Коопсуздук продукциялары ооруп калбасын! Кээ бир нервдерди табыңыз, аларга Star Trek эстеликтеринин баарын бериңиз, алардын кызыгуусун арттырыңыз, аларды сиз менен бирге болууга үндөңүз, анткени күн сайын душка түшпөгөн кызыксыз сасык адамдар сиздин тармактарыңыздын иштешине шарт түзөт. керек! Булар сиздин коопсуздук өнүмдөрүңүздүн керектүү түрдө иштешине жардам бере турган адамдар.

Айткылачы, канчаңыз бир бөлмөдө: «Ой, мен срочно ушул сценарийди теришим керек!» деп тынымсыз айтып жүргөн адам менен көпкө тура алат жана ким дайыма муну менен алек? Бирок сизге коопсуздук продуктуларыңызды иштеткен адамдар керек.

Мен дагы бир жолу айтам - коопсуздук өнүмдөрү акылсыз, анткени жарыктар дайыма ката кетирет, дайыма жаман иштерди жасашат, алар коопсуздукту камсыз кылбайт. Мен эч качан жакшы коопсуздук продуктуну көргөн эмесмин, ал бурагычы бар адам аны аздыр-көптүр нормалдуу иштеши үчүн зарыл болгон жерде бекемдеп коюшун талап кылбайт. Бул жөн гана эрежелердин чоң тизмеси, муну жаман деп айтууга болот, ушунча!

Андыктан мен сиздерден билим берүү, коопсуздук, политехникалык окуу сыяктуу нерселерге көңүл бурушуңуздарды каалайм, анткени коопсуздук маселелери боюнча акысыз онлайн курстар көп. Python үйрөнүңүз, Ассамблеяны үйрөнүңүз, веб-тиркемелерди сынап көрүңүз.

Бул чындыгында тармакты коргоого жардам берет. Акылдуу адамдар тармактарды коргойт, тармактык продуктылар коргобойт! Жумушка кайтыңыз жана жетекчисиңизге айтыңыз, сизге көбүрөөк акылдуу адамдар үчүн көбүрөөк бюджет керек, мен бул кризис экенин билем, бирок ага айтыңыз - бизге адамдар үчүн, аларды окутуу үчүн көбүрөөк акча керек. Эгерде биз товарды сатып алсак, бирок анын баасы кымбат болгондуктан аны кантип колдонуу керектиги боюнча курсту сатып албасак, анда аны колдонууну элге үйрөтпөй турган болсок, анда эмне үчүн такыр сатып алып жатабыз?

Мен көптөгөн коопсуздук продуктуларын сатуучуларда иштедим, бүткүл өмүрүмдү ошол өнүмдөрдү ишке ашырууга арнадым жана тармакка кирүүнү көзөмөлдөө жана башка нерселерден тажадым, анткени мен ошол жаман өнүмдөрдү орнотуп, иштеттим. Мен бир жолу кардарга келдим, алар EAP протоколу үчүн 802.1x стандартын ишке ашырууну каалашкан, ошондуктан аларда MAC даректери жана ар бир порт үчүн кошумча даректер болгон. Мен келип, жаман экенин көрүп, артка бурулуп принтердин кнопкаларын баса баштадым. Билесизби, принтер бардык MAC даректери жана IP даректери менен тармактык жабдуулардын сыноо барагын басып чыгара алат. Бирок принтер 802.1x стандартын колдобойт экен, ошондуктан аны алып салуу керек.

Анан мен принтерди өчүрүп, ноутбуктун MAC дарегин принтердин MAC дарегине өзгөртүп, ноутбукумду туташтырдым, ошентип бул кымбат MAC чечимин айланып өтүп, ойлонуп көр! Эгер адам принтер же VoIP телефону катары кандайдыр бир жабдыкты жөн эле өткөрүп берсе, бул MAC чечими мен үчүн эмне кыла алат?

Ошентип, бүгүнкү күндө мен үчүн пентест - менин кардарым сатып алган коопсуздук продуктуну түшүнүүгө жана түшүнүүгө убакыт бөлгөнүм. Бүгүнкү күндө мен кирүүгө тестирлөө жүргүзгөн ар бир банкта ушул HIPS, NIPS, LAUGTHS, MACS жана башка бир топ аббревиатуралар бар. Бирок мен бул буюмдар эмне кылууга аракет кылып жатканын жана алар муну кантип жасоого аракет кылып жатканын түшүнүүгө аракет кылып жатам. Анан, мен алар коргоону камсыз кылуу үчүн кандай методологияны жана логиканы колдонорун түшүнгөндөн кийин, аны айланып өтүү кыйынга турбайт.

Мен сизге калтыра турган менин сүйүктүү продуктум MS 1103 деп аталат. Бул HIPS, Хосттун Интрузиянын алдын алуу Кол тамгасы же хосттун басып кирүүсүн алдын алуу кол тамгаларын "чачкан" браузерге негизделген эксплуатация. Чынында, ал HIPS колдорун айланып өтүү үчүн иштелип чыккан. Мен анын кантип иштээрин көрсөткүм келбейт, анткени мен аны көрсөтүүгө убакыт каалабайм, бирок ал коопсуздукту кыйгап өтүү менен сонун иш кылат жана мен аны сынап көрүшүңүздү каалайм.

Макул балдар, мен азыр кетем.

Кээ бир жарнамалар 🙂

Биз менен болгонуңуз үчүн рахмат. Биздин макалалар сизге жагабы? Көбүрөөк кызыктуу мазмунду көргүңүз келеби? Буйрутма берүү же досторуңузга сунуштоо менен бизди колдоңуз, , биз сиз үчүн ойлоп тапкан баштапкы деңгээлдеги серверлердин уникалдуу аналогу: (RAID1 жана RAID10 менен жеткиликтүү, 24 өзөккө чейин жана 40 ГБ DDR4 чейин).

Dell R730xd Амстердамдагы Equinix Tier IV маалымат борборунда 2 эсе арзанбы? Бул жерде гана Нидерландыда! Dell R420 - 2x E5-2430 2.2Ghz 6C 128GB DDR3 2x960GB SSD 1Gbps 100TB - 99 доллардан! Жөнүндө окуу

Source: www.habr.com