Tagad mēs mēģināsim citu veidu, kā ievadīt SQL. Apskatīsim, vai datu bāzē tiek rādīti kļūdu ziņojumi. Šo metodi sauc par "kavēšanās gaidīšanu", un pati aizkave tiek rakstīta šādi: gaidiet aizkavi 00:00:01'. Es to nokopēju no mūsu faila un ielīmēju savas pārlūkprogrammas adreses joslā.

To visu sauc par "aklo SQL injekciju uz laiku". Viss, ko mēs šeit darām, ir “pagaidiet 10 sekunžu aizkavi”. Ja pamanāt, augšējā kreisajā stūrī ir uzraksts "savieno ...", tas ir, ko dara mūsu lapa? Tas gaida savienojumu, un pēc 10 sekundēm monitorā tiek parādīta pareizā lapa. Izmantojot šo triku, mēs lūdzam datubāzi ļaut mums uzdot tai vēl dažus jautājumus, piemēram, ja lietotājs ir Džo, tad jāgaida 10 sekundes. Tas ir skaidrs? Ja lietotājs ir dbo, pagaidiet arī 10 sekundes. Šī ir aklās SQL injekcijas metode.

Es domāju, ka izstrādātāji nelabo šo ievainojamību, veidojot ielāpus. Šī ir SQL injekcija, taču arī mūsu IDS programma to neredz, tāpat kā iepriekšējās SQL injekcijas metodes.

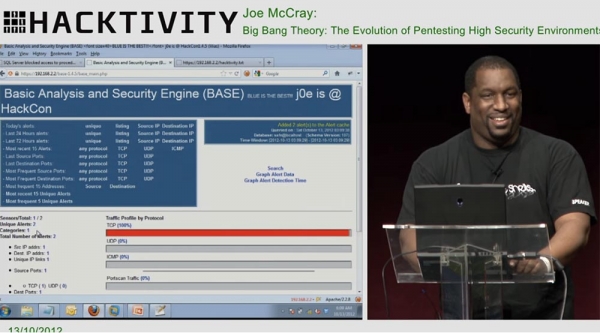

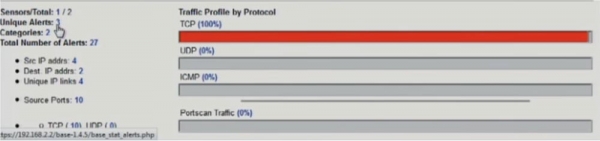

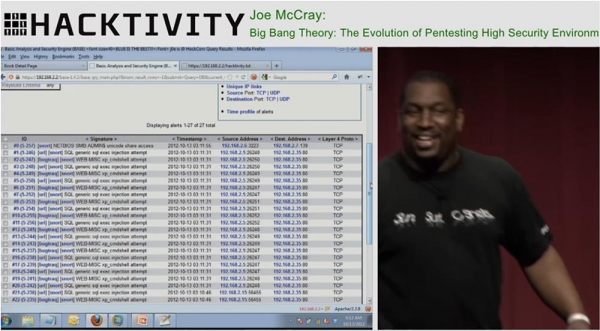

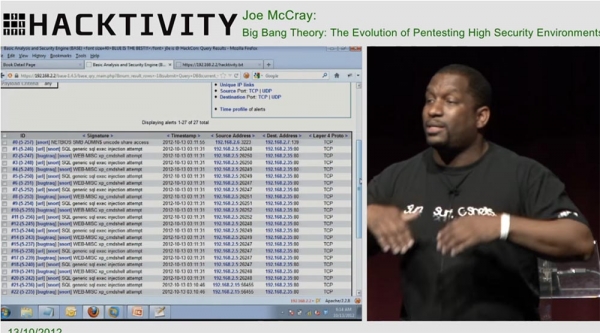

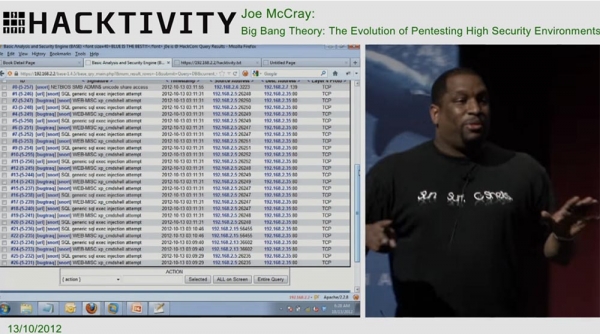

Izmēģināsim ko interesantāku. Kopējiet šo rindiņu ar IP adresi un ielīmējiet to pārlūkprogrammā. Tas izdevās! TCP josla mūsu programmā kļuva sarkana, programma atzīmēja 2 drošības apdraudējumus.

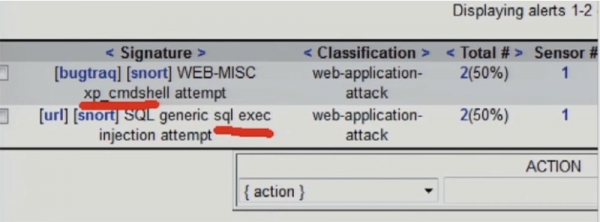

Labi, paskatīsimies, kas notika tālāk. Mums ir viens drauds XP apvalkam, un vēl viens drauds ir SQL injekcijas mēģinājums. Kopumā bijuši divi mēģinājumi uzbrukt tīmekļa lietojumprogrammai.

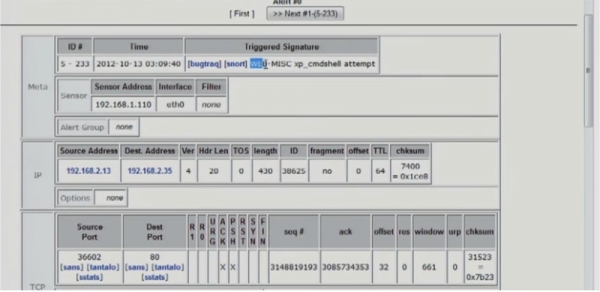

Labi, palīdziet man ar loģiku. Mums ir manipulācijas datu pakete, kurā IDS saka, ka tā ir reaģējusi uz dažādām XP apvalka manipulācijām.

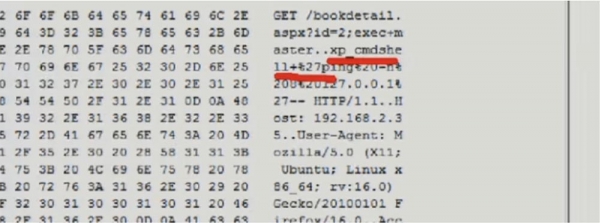

Ja mēs ejam uz leju, mēs redzam HEX kodu tabulu, no kuras pa labi ir karodziņš ar ziņojumu xp_cmdshell + &27ping, un acīmredzot tas ir slikti.

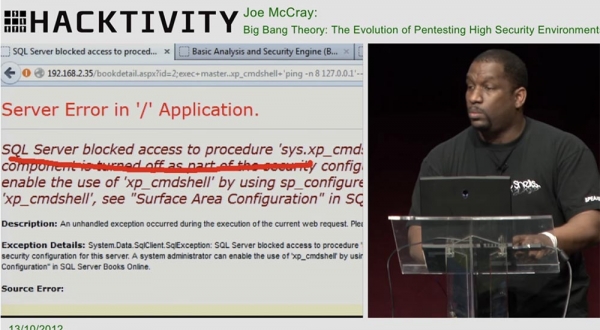

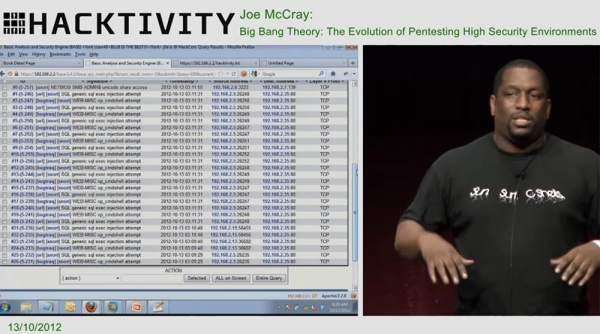

Paskatīsimies, kas šeit notika. Ko darīja SQL Server?

SQL serveris teica: "Jums var būt mana datu bāzes parole, jūs varat iegūt visus manus datu bāzes ierakstus, bet vecīt, es nevēlos, lai tu man palaistu savas komandas, tas nemaz nav forši"!

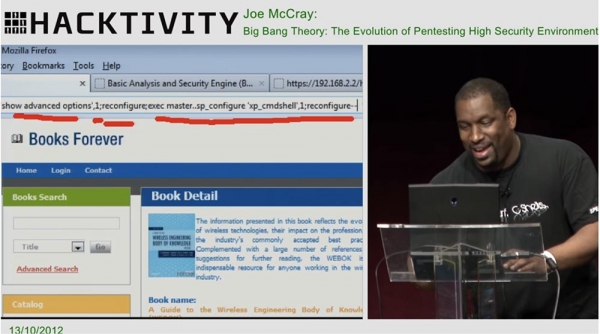

Mums ir jānodrošina, ka pat tad, ja IDS ziņo par draudiem XP apvalkam, draudi tiek ignorēti. Ja izmantojat SQL Server 2005 vai SQL Server 2008, ja tiek konstatēts SQL injekcijas mēģinājums, operētājsistēmas apvalks tiks bloķēts, neļaujot jums turpināt darbu. Tas ir ļoti kaitinoši. Tātad, kas mums jādara? Jums vajadzētu mēģināt ļoti sirsnīgi pajautāt serverim. Vai man jāsaka kaut kas līdzīgs: “Lūdzu, tēt, vai es varu saņemt šos cepumus”? Tā es daru, ja nopietni, ļoti pieklājīgi prasu serverim! Es lūdzu papildu iespējas, es lūdzu pārkonfigurāciju un es lūdzu mainīt XP apvalka iestatījumus, lai apvalks būtu pieejams, jo man tas ir vajadzīgs!

Redzam, ka IDS to ir konstatējis – redziet, šeit jau ir atzīmēti 3 draudi.

Paskatieties šeit - mēs uzspridzinājām drošības žurnālus! Izskatās pēc Ziemassvētku eglītes, tik daudz kas te ir izkārts! Pat 27 drošības apdraudējumi! Urrā, puiši, mēs noķērām šo hakeri, mēs viņu dabūjām!

Mēs neuztraucamies, ka viņš nozags mūsu datus, bet, ja viņš var izpildīt sistēmas komandas mūsu "kastē" - tas jau ir nopietni! Jūs varat uzzīmēt Telnet maršrutu, FTP, varat pārņemt manus datus, tas ir forši, bet es par to neuztraucos, es vienkārši negribu, lai jūs pārņemtu manas "kastes" čaulu.

Es gribu runāt par lietām, kas mani patiešām aizrāva. Es strādāju organizācijās, es strādāju tajās daudzus gadus, un es jums to saku, jo mana draudzene domā, ka esmu bezdarbniece. Viņa domā, ka es tikai stāvu uz skatuves un pļāpāju, to nevar uzskatīt par darbu. Bet es saku: “nē, mans prieks, es esmu konsultants”! Tā ir atšķirība – es izsaku savas domas, un man par to maksā.

Teikšu tā – mums kā hakeriem ļoti patīk uzlauzt čaulu, un mums pasaulē nav lielākas baudas kā “norīt čaulu”. Kad IDS analītiķi raksta savus noteikumus, jūs varat redzēt, ka viņi tos raksta veidā, kas aizsargā pret čaulas uzlaušanu. Bet, ja jūs runājat ar CIO par datu ieguves problēmu, viņš jums piedāvās padomāt par divām iespējām. Pieņemsim, ka man ir lietojumprogramma, kas stundā veido 100 "gabalus". Kas man ir svarīgāk - nodrošināt visu šajā aplikācijā esošo datu drošību vai "kastes" čaulas drošību? Tas ir nopietns jautājums! Par ko jums vajadzētu vairāk uztraukties?

Tas, ka jums ir bojāts "kastes" apvalks, nenozīmē, ka kāds ir ieguvis piekļuvi lietojumprogrammu iekšējai darbībai. Jā, tas ir vairāk nekā iespējams, un, ja tas vēl nav noticis, iespējams, drīz. Taču ņemiet vērā, ka daudzi drošības produkti ir veidoti, pamatojoties uz pieņēmumu, ka uzbrucējs viesainās jūsu tīklā. Tāpēc viņi pievērš uzmanību komandu izpildei, komandu ievadīšanai, un jums jāņem vērā, ka tā ir nopietna lieta. Viņi norāda uz triviālām ievainojamībām, ļoti vienkāršu starpvietņu skriptēšanu, ļoti vienkāršu SQL injekciju. Viņiem nerūp sarežģīti draudi, viņiem nerūp šifrēti ziņojumi, viņiem nav vienalga šāda veida lietas. Var teikt, ka visi drošības izstrādājumi meklē troksni, viņi meklē "čakarēšanu", viņi vēlas apturēt kaut ko, kas kož potītē. Lūk, ko es uzzināju, strādājot ar drošības produktiem. Jums nav jāpērk drošības produkti, jums nav jābrauc ar kravas automašīnu atpakaļgaitā. Jums ir nepieciešami kompetenti, prasmīgi cilvēki, kas saprot tehnoloģiju. Jā, mans Dievs, cilvēki! Mēs nevēlamies šajās problēmās mest miljoniem dolāru, taču daudzi no jums ir strādājuši šajā jomā un zina, ka, tiklīdz jūsu priekšnieks ierauga sludinājumu, viņš skrien uz veikalu, kliedzot: "Mums ir jāsaņem šī lieta!". Bet mums tas nav īsti vajadzīgs, mums tikai jānovērš bardaks, kas ir aiz muguras. Tāds bija priekšnoteikums šim priekšnesumam.

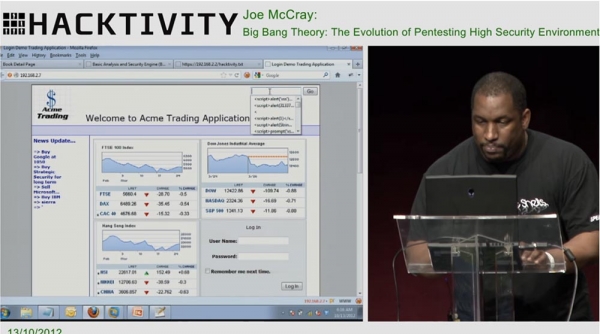

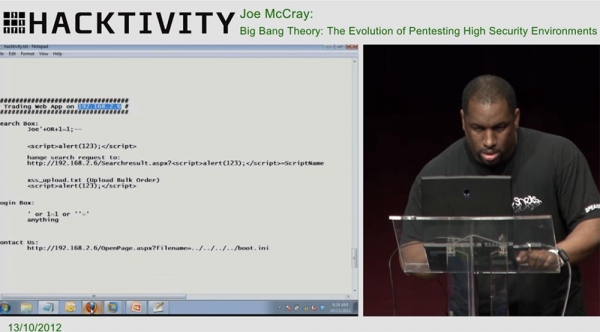

Augstas drošības vide ir lieta, kurai es pavadīju daudz laika, lai izprastu aizsardzības mehānismu darbības noteikumus. Kad jūs saprotat aizsardzības mehānismus, apiet aizsardzību nav grūti. Piemēram, man ir tīmekļa lietojumprogramma, kuru aizsargā savs ugunsmūris. Es nokopēju iestatījumu paneļa adresi, ielīmēju to pārlūkprogrammas adreses joslā un dodos uz iestatījumiem un mēģinu lietot starpvietņu skriptu.

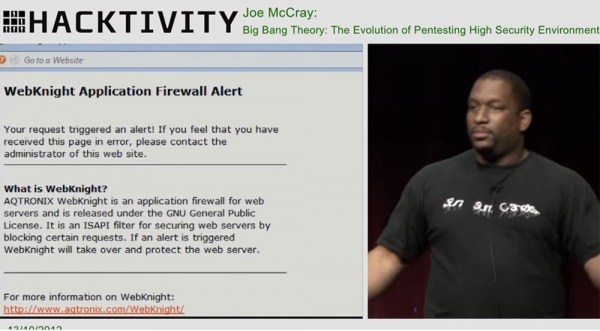

Rezultātā es saņemu ugunsmūra ziņojumu par draudiem - esmu bloķēts.

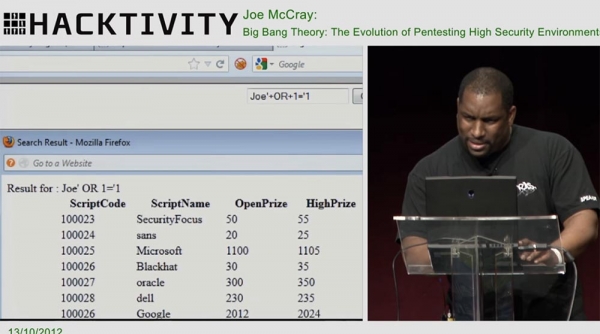

Manuprāt, tas ir slikti, vai jūs piekrītat? Jūs saskaraties ar drošības produktu. Bet ja es mēģinātu kaut ko līdzīgu: virknē ievietojiet parametru Joe'+OR+1='1

Kā redzat, tas strādāja. Labojiet mani, ja es kļūdos, taču mēs esam redzējuši, ka SQL injekcija sakauj lietojumprogrammas ugunsmūri. Tagad izliksimies, ka vēlamies dibināt apsardzes uzņēmumu, tāpēc uzliksim programmatūras ražotāja cepuri. Tagad mēs iemiesojam ļaunumu, jo tā ir melna cepure. Es esmu konsultants, tāpēc varu to darīt ar programmatūras ražotājiem.

Mēs vēlamies izveidot un izvietot jaunu ielaušanās noteikšanas sistēmu, tāpēc sāksim viltojuma noteikšanas kampaņu. Snort kā atvērtā pirmkoda produkts satur simtiem tūkstošu ielaušanās draudu parakstu. Mums jārīkojas ētiski, tāpēc mēs nezagsim šos parakstus no citām lietojumprogrammām un neievietosim tos savā sistēmā. Mēs vienkārši apsēdīsimies un pārrakstīsim tos visus — hei, Bob, Tims, Džo, nāciet šurp un ātri pārbaudiet visus šos 100 000 parakstus!

Mums ir arī jāizveido ievainojamības skeneris. Jūs zināt, ka Nessus, automātiskais ievainojamību meklētājs, ir labi 80 XNUMX parakstu un skriptu, kas pārbauda ievainojamības. Mēs atkal rīkosimies ētiski un personīgi pārrakstīsim tos visus savā programmā.

Cilvēki man jautā: "Džo, jūs veicat visus šos testus ar atvērtā pirmkoda programmatūru, piemēram, Mod Security, Snort un tamlīdzīgām, cik līdzīgas tās ir citu pārdevēju produktiem?" Es viņiem atbildu: "Viņi nemaz neizskatās līdzīgi!" Tā kā pārdevēji nezog saturu no atvērtā pirmkoda drošības produktiem, viņi apsēžas un paši uzraksta visus šos noteikumus.

Ja varat izveidot savus parakstus un uzbrukuma virknes, neizmantojot atvērtā pirmkoda produktus, šī ir lieliska iespēja jums. Ja nespēj konkurēt ar komerciāliem produktiem, virzoties pareizajā virzienā, jāatrod koncepcija, kas palīdzēs kļūt pazīstamam savā jomā.

Visi zina, ka es dzeru. Ļaujiet man parādīt, kāpēc es dzeru. Ja kādreiz dzīvē esi veicis pirmkoda auditu, tad noteikti piedzersies, tici man, pēc tam sāksi dzert.

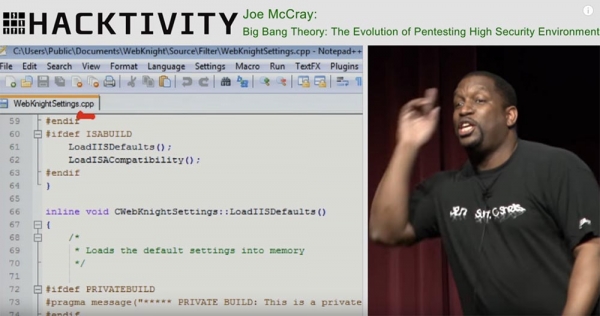

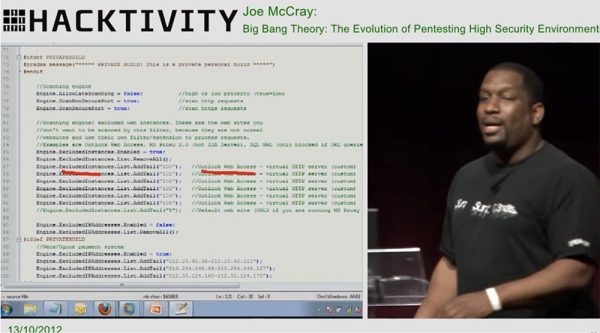

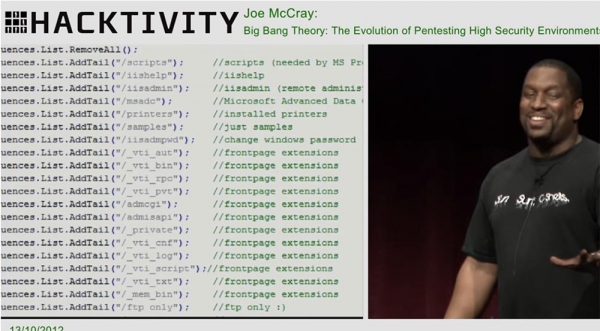

Tātad mūsu mīļākā valoda ir C++. Apskatīsim šo programmu – Web Knight ir ugunsmūra lietojumprogramma tīmekļa serveriem. Tam ir noklusējuma izņēmumi. Interesanti – ja es izvietošu šo ugunsmūri, tas mani nepasargās no Outlook Web Access.

Brīnišķīgi! Tas ir tāpēc, ka daudzi programmatūras pārdevēji izņem noteikumus no dažām lietojumprogrammām un ievieto tos savos produktos, neveicot visu nepieciešamo izpēti. Tātad, kad es izvietoju tīkla ugunsmūra lietojumprogrammu, es domāju, ka viss saistībā ar tīmekļa pastu tiek darīts nepareizi! Tā kā gandrīz jebkurš tīmekļa pasts pārkāpj noklusējuma drošību. Jums ir tīmekļa kods, kas izpilda sistēmas komandas un vaicājumus LDAP vai jebkuru citu lietotāju datu bāzes veikalu tieši tīmeklī.

Sakiet, uz kuras planētas ko tādu var uzskatīt par drošu? Vienkārši padomājiet par to: atverat Outlook Web Access, nospiežat taustiņus b ctrl+K, meklējat lietotājus un tas viss, jūs pārvaldāt Active Directory tieši no tīmekļa, izpildāt sistēmas komandas operētājsistēmā Linux, ja izmantojat "vāveres pastu" vai Horde vai citu. kaut kas cits. Jūs izvelkat visus šos evals un cita veida nedrošu funkcionalitāti. Tāpēc daudzi ugunsmūri tos izslēdz no drošības apdraudējumu saraksta, mēģiniet par to jautāt savam programmatūras ražotājam.

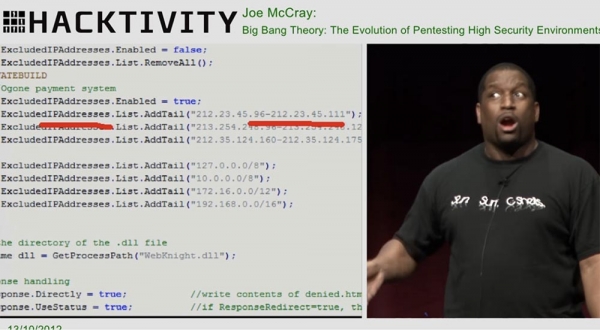

Atgriezīsimies pie Web Knight lietojumprogrammas. Tas nozaga daudz drošības noteikumu no URL skenera, kas skenē visus šos IP adrešu diapazonus. Un kas, visi šie adrešu diapazoni ir izslēgti no mana produkta?

Vai kāds no jums vēlas instalēt šīs adreses savā tīklā? Vai vēlaties, lai jūsu tīkls darbotos šajās adresēs? Jā, tas ir pārsteidzoši. Labi, ritināsim uz leju šo programmu un apskatīsim citas lietas, kuras šis ugunsmūris nevēlas darīt.

Viņus sauc par "1999", un viņi vēlas, lai viņu tīmekļa serveris būtu pagātnē! Vai kāds no jums atceras šo muļķību: /scripts, /iishelp, msads? Iespējams, daži cilvēki ar nostalģiju atcerēsies, cik jautri bija uzlauzt šādas lietas. “Atceries, cilvēk, cik sen mēs “nogalinājām” serverus, tas bija forši!”.

Tagad, ja paskatās uz šiem izņēmumiem, jūs redzēsit, ka jūs varat darīt visas šīs lietas - msads, printerus, iisadmpwd - visas šīs lietas, kas šodien nevienam nav vajadzīgas. Kā ir ar komandām, kuras jums nav atļauts izpildīt?

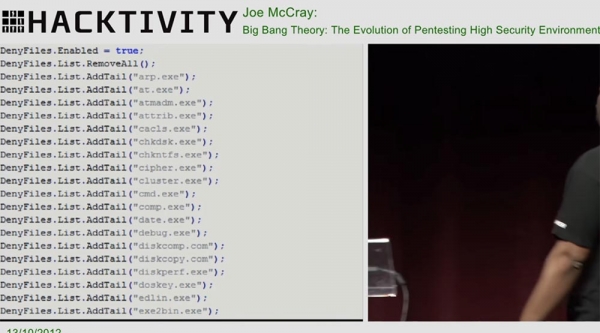

Tie ir arp, at, cacls, chkdsk, šifrs, cmd, com. Uzskaitot tos, tevi pārņem atmiņas par vecajiem laikiem, “draugs, atceries, kā mēs pārņēmām to serveri, atceries tos laikus”?

Bet šeit ir tas, kas ir patiešām interesants - vai kāds šeit redz WMIC vai varbūt PowerShell? Iedomājieties, ka jums ir jauna lietojumprogramma, kas darbojas, palaižot skriptus vietējā sistēmā, un tie ir mūsdienīgi skripti, jo vēlaties palaist Windows Server 2008, un es darīšu lielisku darbu, lai to aizsargātu ar noteikumiem, kas paredzēti operētājsistēmai Windows. 2000. Lai nākamreiz, kad pārdevējs nāks pie jums ar savu tīmekļa lietojumprogrammu, pajautājiet viņam: "Ei, vai esat paredzējis tādas lietas kā bits admin vai powershell komandu izpildi, vai esat pārbaudījis visas pārējās lietas, jo mēs gatavojamies lai atjauninātu un izmantotu jauno DotNET versiju"? Bet visām šīm lietām drošības produktā pēc noklusējuma ir jābūt!

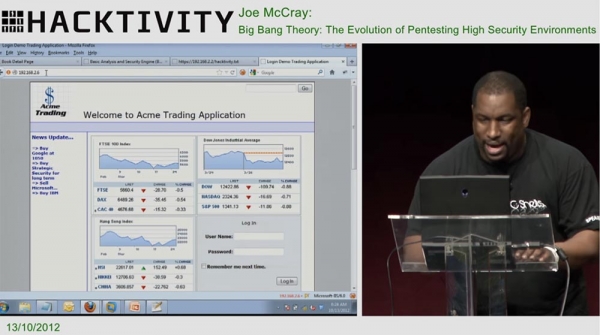

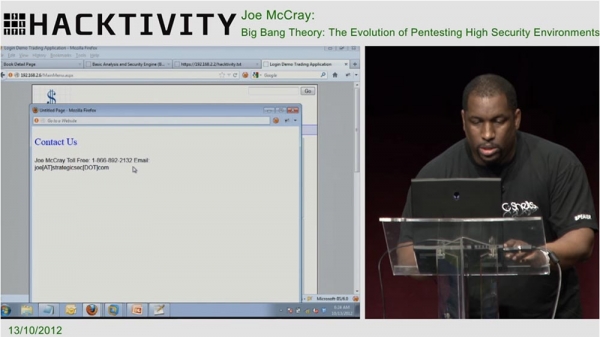

Nākamā lieta, par ko es vēlos ar jums runāt, ir loģiskas kļūdas. Dosimies uz 192.168.2.6. Šī ir aptuveni tāda pati lietojumprogramma kā iepriekšējā.

Jūs varat pamanīt kaut ko interesantu, ritinot lapu uz leju un noklikšķinot uz saites Sazinieties ar mums.

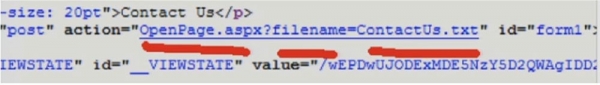

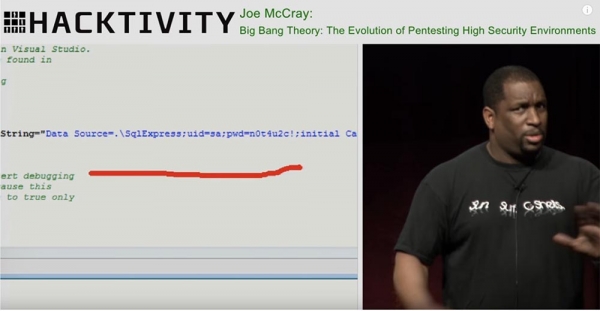

Ja skatāties uz cilnes "Sazinieties ar mums" avota kodu, kas ir viena no pārbaudes metodēm, ko izmantoju visu laiku, jūs pamanīsit šo rindiņu.

Padomā par to! Es dzirdu, ka daudzi, to ieraugot, teica: "Oho"! Es reiz veicu iespiešanās testu, piemēram, miljardieru bankai, un tur pamanīju kaut ko līdzīgu. Tātad, mums nav nepieciešama SQL injekcija vai starpvietņu skriptēšana – mums ir galvenais, šī adreses josla.

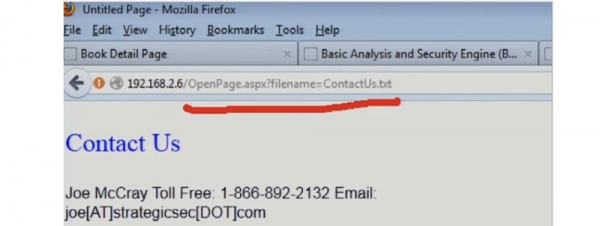

Tātad bez pārspīlējuma - banka mums teica, ka viņiem ir gan - gan tīkla speciālists, gan tīmekļa inspektors, un viņi nekādas piezīmes neizteica. Tas ir, viņi uzskatīja par normālu, ka teksta failu var atvērt un lasīt, izmantojot pārlūkprogrammu.

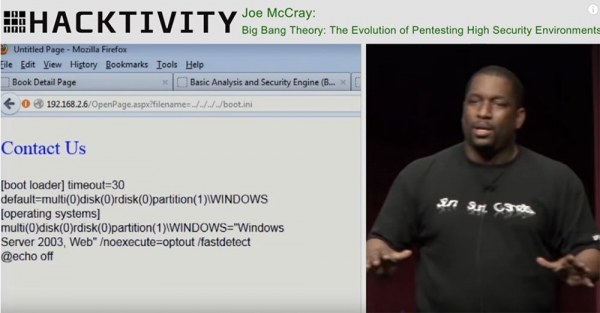

Tas ir, jūs varat vienkārši lasīt failu tieši no failu sistēmas. Viņu drošības komandas vadītājs man teica: "jā, viens no skeneriem atrada šo ievainojamību, taču uzskatīja to par nelielu." Uz ko es atbildēju, labi, dod man minūti. Adreses joslā ierakstīju filename=../../../../boot.ini un varēju nolasīt failu sistēmas sāknēšanas failu!

Uz to viņi man teica: "nē, nē, nē, tie nav kritiski faili"! Es atbildēju - bet tas taču ir Server 2008, vai ne? Viņi teica, jā, tas ir viņš. Es saku - bet šim serverim ir konfigurācijas fails, kas atrodas servera saknes direktorijā, vai ne? "Pareizi," viņi atbild. “Lieliski,” es saku, “ja nu uzbrucējs to dara,” un adreses joslā ierakstu filename=web.config. Viņi saka - un ko, jūs neko neredzat monitorā?

Es saku - kā būtu, ja es ar peles labo pogu noklikšķiniet uz monitora un izvēlētos opciju "Rādīt lapas kodu"? Un ko es te atradīšu? "Nekā kritiska"? Es redzēšu servera administratora paroli!

Un jūs sakāt, ka šeit nav nekādu problēmu?

Bet mana mīļākā daļa ir nākamā. Jūs neļaujat man palaist komandas lodziņā, taču es varu nozagt tīmekļa servera administratora paroli un datu bāzi, pārlūkot visu datu bāzi, izvilkt visas datu bāzes un sistēmas kļūmju lietas un aiziet ar to visu. Šis ir tas gadījums, kad sliktais saka "hei, šodien ir lieliska diena"!

Neļaujiet drošības produktiem kļūt par jūsu slimību! Neļaujiet drošības produktiem padarīt jūs slimu! Atrodiet dažus neliešus, uzdāviniet viņiem visas Star Trek piemiņas lietas, ieinteresējiet viņus, iedrošiniet viņus palikt kopā ar jums, jo tie smirdīgie, kuri ikdienā neiet dušā, ir tie, kas liek jūsu tīkliem darboties šādi! Tie ir cilvēki, kas palīdzēs jūsu drošības produktiem pareizi darboties.

Pastāstiet, cik daudzi no jums spēj ilgstoši uzturēties vienā istabā ar cilvēku, kurš pastāvīgi saka: "Ak, man steidzami jāizdrukā šis scenārijs!", Un kurš ar to visu laiku ir aizņemts? Bet jums ir vajadzīgi cilvēki, kas nodrošina jūsu drošības produktu darbību.

Atkārtoti jāatkārto, ka drošības produkti ir stulbi, jo gaismas vienmēr ir nepareizas, tās pastāvīgi dara sūdīgas lietas, vienkārši nenodrošina drošību. Es nekad neesmu redzējis labu drošības produktu, kas neprasa, lai puisis ar skrūvgriezi to pielabotu tur, kur nepieciešams, lai tas darbotos vairāk vai mazāk normāli. Tas ir tikai milzīgs noteikumu saraksts, kas saka, ka tas ir slikti, un viss!

Tātad, puiši, es vēlos, lai jūs pievērstu uzmanību izglītībai, tādām lietām kā drošība, politehniskās augstskolas, jo ir daudz bezmaksas tiešsaistes kursu par drošības jautājumiem. Apgūstiet Python, apgūstiet montāžu, apgūstiet tīmekļa lietojumprogrammu testēšanu.

Lūk, kas patiešām palīdzēs nodrošināt tīkla drošību. Gudri cilvēki aizsargā tīklus, tīkla produkti neaizsargā! Atgriezieties darbā un pastāstiet savam priekšniekam, ka jums ir nepieciešams lielāks budžets gudrākiem cilvēkiem. Es zinu, ka tagad ir krīze, taču pasakiet viņam, ka mums vajag vairāk naudas, lai cilvēki viņus izglītotu. Ja mēs pērkam produktu, bet nepērkam kursu par tā lietošanu, jo tas ir dārgs, tad kāpēc mēs to vispār pērkam, ja mēs nemācīsim cilvēkiem to lietot?

Esmu strādājis pie daudziem drošības produktu pārdevējiem, esmu pavadījis gandrīz visu savu dzīvi, ieviešot šos produktus, un man kļūst slikti no visām šīm tīkla piekļuves kontrolēm un citām lietām, jo esmu instalējis un palaidis visus šos nejēdzīgos produktus. Kādu dienu es devos pie klienta, viņi vēlējās ieviest 802.1x standartu EAP protokolam, tāpēc viņiem bija MAC adreses un sekundārās adreses katram portam. Atnācu, ieraudzīju, ka ir slikti, pagriezos un sāku spiest printera pogas. Jūs zināt, printeris var izdrukāt tīkla aprīkojuma pārbaudes lapu ar visām MAC adresēm un IP adresēm. Bet izrādījās, ka printeris neatbalsta 802.1x standartu, tāpēc tas ir jāizslēdz.

Pēc tam es atvienoju printeri un nomainīju sava klēpjdatora MAC adresi uz printera MAC adresi un pievienoju portatīvo datoru, tādējādi apejot šo dārgo MAC risinājumu, padomājiet! Tātad, ko šis MAC risinājums man var dot, ja cilvēks var vienkārši nodot jebkuru aprīkojumu kā printeri vai VoIP tālruni?

Tāpēc man šodien pentestēšana ir saistīta ar laika pavadīšanu, mēģinot izprast un izprast drošības produktu, ko mans klients ir iegādājies. Tagad katrā bankā, kurā veicu iespiešanās testu, ir visi šie HIPS, NIPS, LAUGTHS, MACS un vesela virkne citu akronīmu, kas vienkārši ir neticami. Bet es mēģinu saprast, ko šie produkti cenšas darīt un kā viņi mēģina to izdarīt. Tad, kad es sapratu, kādu metodiku un loģiku viņi izmanto, lai nodrošinātu aizsardzību, apiet to vairs nav grūti.

Mans iecienītākais produkts, ko es jums atstāšu, saucas MS 1103. Tas ir uz pārlūkprogrammu balstīts rīks, kas izsmidzina HIPS, Host Intrusion Prevention Signature vai Host Intrusion Prevention Signatures. Faktiski tas ir paredzēts, lai apietu HIPS parakstus. Es nevēlos jums parādīt, kā tas darbojas, jo es nevēlos veltīt laiku, lai to demonstrētu, taču tas lieliski palīdz apiet šo aizsardzību, un es vēlos, lai jūs to pieņemtu.

Labi, puiši, es tagad dodos prom.

Dažas reklāmas 🙂

Paldies, ka palikāt kopā ar mums. Vai jums patīk mūsu raksti? Vai vēlaties redzēt interesantāku saturu? Atbalsti mūs, pasūtot vai iesakot draugiem, , unikāls sākuma līmeņa serveru analogs, ko mēs jums izgudrojām: (pieejams ar RAID1 un RAID10, līdz 24 kodoliem un līdz 40 GB DDR4).

Dell R730xd 2x lētāk Equinix Tier IV datu centrā Amsterdamā? Tikai šeit Nīderlandē! Dell R420 — 2x E5-2430 2.2 GHz 6C 128 GB DDR3 2x960 GB SSD 1 Gbps 100 TB — no 99 USD! Lasīt par

Avots: www.habr.com