L-iżviluppaturi tan-netwerk Tor anonimu ppubblikaw ir-riżultati ta 'verifika tal-Browser Tor u l-għodod OONI Probe, rdsys, BridgeDB u Conjure żviluppati mill-proġett, użati biex jevitaw iċ-ċensura. Il-verifika twettqet minn Cure53 minn Novembru 2022 sa April 2023.

Matul il-verifika, ġew identifikati 9 vulnerabbiltajiet, li tnejn minnhom ġew ikklassifikati bħala perikolużi, waħda ġiet assenjata livell medju ta’ periklu, u 6 ġew ikklassifikati bħala problemi b’livell żgħir ta’ periklu. Ukoll fil-bażi tal-kodiċi, instabu 10 problemi li ġew ikklassifikati bħala difetti mhux relatati mas-sigurtà. B'mod ġenerali, il-kodiċi tal-Proġett Tor huwa nnutat li jikkonforma ma 'prattiċi ta' programmar siguri.

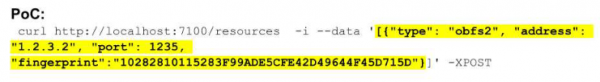

L-ewwel vulnerabbiltà perikoluża kienet preżenti fil-backend tas-sistema distribwita rdsys, li tiżgura l-kunsinna ta 'riżorsi bħal listi ta' prokura u links ta 'tniżżil għal utenti ċensurati. Il-vulnerabbiltà hija kkawżata minn nuqqas ta 'awtentikazzjoni meta jaċċessa l-immaniġġjar tar-reġistrazzjoni tar-riżorsi u ppermettiet lil attakkant jirreġistra r-riżorsa malizzjuża tiegħu stess għall-kunsinna lill-utenti. L-operazzjoni tirriżulta li tibgħat talba HTTP lill-handler rdsys.

Вторая опасная уязвимость найдена в Tor Browser и была вызвана отсутствием проверки цифровой подписи при получении списка мостовых узлов через rdsys и BridgeDB. Так как список загружается в браузер на стадии до подключения к анонимной сети Tor, отсутствие проверки по криптографической цифровой подписи позволяло атакующему подменить содержимое списка, например, через перехват соединения или взлом server, через который распространяется список. В случае успешной атаки злоумышленник мог организовать подключение пользователей через собственный скомпрометированный мостовой узел.

Уязвимость средней опасности присутствовала в подсистеме rdsys в скрипте развёртывания сборок и позволяла атакующему поднять свои привилегии с пользователя nobody до пользователя rdsys, при наличии доступа к server и возможности записи в каталог с временными файлами. Эксплуатация уязвимости сводится к замене размещаемого в каталоге /tmp исполняемого файла. Получение прав пользователя rdsys позволяет атакующему внести изменения в запускаемые через rdsys исполняемые файлы.

Vulnerabbiltajiet ta 'severità baxxa kienu primarjament minħabba l-użu ta' dipendenzi skaduti li kien fihom vulnerabbiltajiet magħrufa jew il-potenzjal għal ċaħda ta 'servizz. Vulnerabbiltajiet minuri f'Tor Browser jinkludu l-abbiltà li tevita JavaScript meta l-livell ta 'sigurtà huwa ssettjat għall-ogħla livell, in-nuqqas ta' restrizzjonijiet fuq downloads ta 'fajls, u t-tnixxija potenzjali ta' informazzjoni permezz tal-paġna ewlenija tal-utent, li tippermetti lill-utenti jiġu ssorveljati bejn il-bidu mill-ġdid.

Bħalissa, il-vulnerabbiltajiet kollha ġew irranġati; fost affarijiet oħra, ġiet implimentata awtentikazzjoni għall-immaniġġjar rdsys kollha u ġie miżjud il-kontroll tal-listi mgħobbija fil-Browser Tor b'firma diġitali.

Barra minn hekk, nistgħu ninnotaw ir-rilaxx tat-Tor Browser 13.0.1. Ir-rilaxx huwa sinkronizzat mal-codebase Firefox 115.4.0 ESR, li jiffissa 19-il vulnerabbiltà (13 huma meqjusa perikolużi). Fixs ta' vulnerabbiltà mill-fergħa 13.0.1 ta' Firefox ġew trasferiti għal Tor Browser 119 għal Android.

Sors: opennet.ru