У FreeBSD-у је откривена рањивост (CVE-2026-7270) која омогућава непривилегованом кориснику да изврши код језгра и добије root приступ систему. Рањивост утиче на сва издања FreeBSD-а објављена од 2013. године. Експлоатација је јавно доступна и тестирана је на системима који користе FreeBSD од 11.0 до 14.4. Рањивост је исправљена у FreeBSD-у 15.0-RELEASE-p7, 14.4-RELEASE-p3, 14.3-RELEASE-p12 и 13.5-RELEASE-p13. За старија издања је доступна закрпа.

Проблем је узрокован прекорачењем бафера у системском позиву execve. Ово се дешава приликом обраде префикса наведеног у првом реду скрипти да би се одредила путања до интерпретера (на пример, "#!/bin/sh"). До прекорачења долази током позива функције memmove због неправилно конструисаног математичког израза за израчунавање величине аргумената копираних у бафер. Уместо одузимања вредности "args->begin_argv" и "consume" од "args->endp", само вредност "args->begin_argv" је одузета од "args->endp", а променљива "consume" је додата резултату, уместо да је одузета, тј. као резултат тога, више података је копирано за две вредности "consume". memmove(args->begin_argv + extend, args->begin_argv + consume, - args->endp - args->begin_argv + consume); + аргументи->крај_аргумента — (аргументи->почетак_аргумента + потрошња));

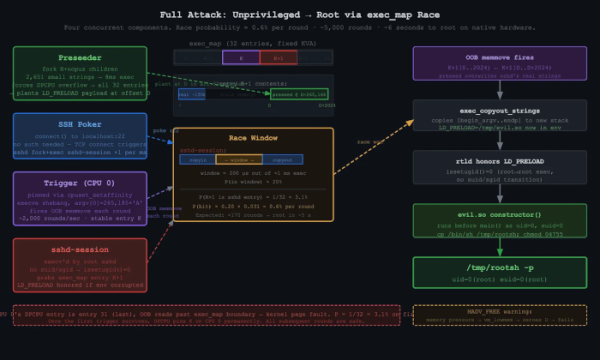

Прекорачење омогућава преписивање елемената структуре „exec_map“ алоцираних у суседној меморији из другог процеса. Експлоат користи прекорачење да препише садржај „exec_map“ привилегованих процеса који се периодично покрећу на систему. Изабрани процес је sshd, који, сваки пут када се успостави мрежна веза, форкује и извршава процес „/usr/libexec/sshd-session“ са root привилегијама.

Експлоатација замењује променљиву окружења „LD_PRELOAD=/tmp/evil.so“ за овај процес, што доводи до учитавања његове библиотеке у контексту sshd-session. Убризгана библиотека креира извршну датотеку под називом /tmp/rootsh у фајл систему са suid root заставицом. Стопа успеха експлоатације процењује се на 0.6%, али захваљујући цикличном поновном покушају, успешна експлоатација се постиже за приближно 6 секунди на систему са 4-језгарним процесором.

Поред тога, у FreeBSD-у је исправљено још неколико рањивости:

- CVE-2026-35547 и CVE-2026-39457 су прекорачења бафера у библиотеци libnv, која се користи у језгру и у основним системским апликацијама за обраду листа кључ/вредност и руковање међупроцесном комуникацијом. Први проблем је узрокован нетачним израчунавањем величине поруке приликом обраде посебно креираних заглавља IPC порука. Други проблем доводи до прекорачења стека током комуникације преко сокета због недостатка провера које би осигурале да величина дескриптора сокета одговара величини бафера која се користи у функцији select(). Ове рањивости се потенцијално могу искористити за ескалацију привилегија.

- CVE-2026-42512 је даљински злоупотребљив прекорачење бафера у dhclient-у због нетачног израчунавања величине низа показивача који се користи за прослеђивање променљивих окружења dhclient-script-у. Могуће је креирати експлоит за даљинско извршавање кода слањем посебно креираног DHCP пакета.

- CVE-2026-7164 – Рањивост у виду препуњавања стека у pf филтеру пакета јавља се приликом обраде специјално креираних SCTP пакета. Проблем је узрокован неограниченим рекурзивним парсирањем SCTP параметара.

- CVE-2026-42511 – Могуће је уметнути произвољне директиве у dhclient.conf због неадекватног избегавања двоструких заграда у BOOTP пољима примљеним од екстерног DHCP сервера. Када dhclient процес накнадно анализира ову датотеку, наведено поље нападача се прослеђује dhclient-script-у, који се може користити за извршавање произвољних команди са root привилегијама на системима који покрећу dhclient приликом приступа DHCP серверу којим управља нападач.

- CVE-2026-6386 — Недовољно руковање великим меморијским страницама у функцији језгра pmap_pkru_update_range(). Непривилеговани корисник може проузроковати да pmap_pkru_update_range() третира меморију корисничког простора као страницу у табели страница меморије, чиме преписује неовлашћени регион меморије.

- CVE-2026-5398 - Референца на претходно ослобођени меморијски регион у TIOCNOTTY руковаоцу омогућава непривилегованом процесу да добије root привилегије.

Извор: опеннет.ру