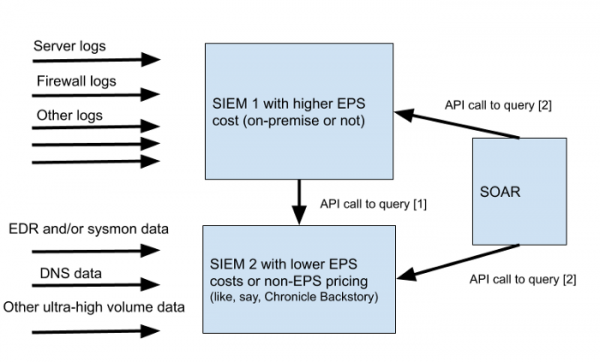

Не тако давно, Сплунк је додао још један модел лиценцирања - лиценцирање засновано на инфраструктури (). Они броје број ЦПУ језгара под Сплунк серверима. Веома слично лиценцирању Еластиц Стацк-а, они броје број Еластицсеарцх чворова. СИЕМ системи су традиционално скупи и обично постоји избор између пуног плаћања и пуног плаћања. Али, ако користите неку генијалност, можете саставити сличну структуру.

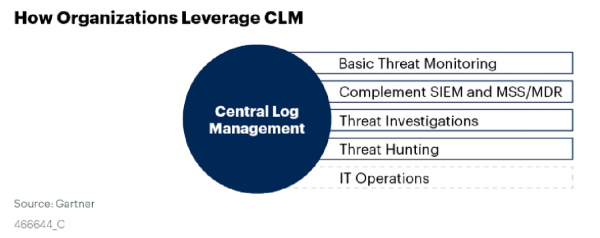

Изгледа језиво, али понекад ова архитектура функционише у производњи. Комплексност убија сигурност и, уопште, убија све. У ствари, за такве случајеве (говорим о смањењу трошкова власништва) постоји читава класа система - Централ Лог Манагемент (ЦЛМ). О томе , сматрајући их потцењеним. Ево њихових препорука:

- Користите ЦЛМ могућности и алате када постоје ограничења буџета и особља, захтеви за надзор безбедности и захтеви за специфичне случајеве употребе.

- Имплементирајте ЦЛМ да бисте побољшали прикупљање евиденције и могућности анализе када се СИЕМ решење покаже прескупо или сложено.

- Инвестирајте у ЦЛМ алате са ефикасним складиштењем, брзом претрагом и флексибилном визуализацијом да бисте побољшали истрагу/анализу безбедносних инцидената и подржали лов на претње.

- Уверите се да су применљиви фактори и разматрања узети у обзир пре имплементације ЦЛМ решења.

У овом чланку ћемо говорити о разликама у приступима лиценцирању, разумећемо ЦЛМ и говорити о специфичном систему ове класе - . Детаљи испод реза.

На почетку овог чланка говорио сам о новом приступу Сплунк лиценцирању. Врсте лиценцирања се могу упоредити са ценама за изнајмљивање аутомобила. Замислимо да је модел, по броју ЦПУ-а, економичан аутомобил са неограниченом километражом и бензином. Можете ићи било где без ограничења удаљености, али не можете ићи веома брзо и, сходно томе, прећи много километара дневно. Лиценцирање података је слично спортском аутомобилу са моделом дневне километраже. Можете неопрезно возити на велике удаљености, али ћете морати да платите више за прекорачење дневне километраже.

Да бисте имали користи од лиценцирања заснованог на учитавању, потребно је да имате најмањи могући однос ЦПУ језгара према ГБ учитаних података. У пракси то значи нешто попут:

- Најмањи могући број упита за учитане податке.

- Најмањи број могућих корисника решења.

- Што једноставнији и нормализовани подаци (тако да нема потребе за трошењем ЦПУ циклуса на накнадну обраду и анализу података).

Најпроблематичнија ствар овде су нормализовани подаци. Ако желите да СИЕМ буде агрегатор свих евиденција у организацији, то захтева огроман труд у рашчлањивању и накнадној обради. Не заборавите да треба размишљати и о архитектури која се неће распасти под оптерећењем, тј. додатни сервери, а самим тим и додатни процесори ће бити потребни.

Лиценцирање обима података заснива се на количини података који се шаљу у СИЕМ. Додатни извори података су кажњиви рубљом (или другом валутом) и то вас тера да размислите о томе шта заправо нисте желели да прикупите. Да бисте надмудрили овај модел лиценцирања, можете да угризете податке пре него што се убаце у СИЕМ систем. Један пример такве нормализације пре убризгавања је Еластиц Стацк и неки други комерцијални СИЕМ-ови.

Као резултат тога, имамо да је лиценцирање по инфраструктури ефикасно када треба да прикупите само одређене податке уз минималну претходну обраду, а лиценцирање по обиму вам неће дозволити да прикупите све. Потрага за прелазним решењем води до следећих критеријума:

- Поједноставите агрегацију и нормализацију података.

- Филтрирање бучних и најмање важних података.

- Пружање могућности анализе.

- Пошаљите филтриране и нормализоване податке у СИЕМ

Као резултат тога, циљни СИЕМ системи неће морати да троше додатну снагу процесора на обраду и могу имати користи од идентификовања само најважнијих догађаја без смањења видљивости онога што се дешава.

У идеалном случају, такво решење средњег софтвера би такође требало да обезбеди детекцију у реалном времену и могућности одговора које се могу користити за смањење утицаја потенцијално опасних активности и агрегирање читавог тока догађаја у користан и једноставан квантум података према СИЕМ-у. Па, онда се СИЕМ може користити за креирање додатних агрегација, корелација и процеса упозорења.

То исто мистериозно средње решење није нико други до ЦЛМ, који сам поменуо на почетку чланка. Овако то Гартнер види:

Сада можете покушати да схватите како је ИнТруст у складу са Гартнер препорукама:

- Ефикасно складиштење волумена и типова података које треба ускладиштити.

- Велика брзина претраге.

- Могућности визуелизације нису оно што основни ЦЛМ захтева, али лов на претње је попут БИ система за безбедност и аналитику података.

- Обогаћивање података ради обогаћивања необрађених података корисним контекстуалним подацима (попут геолокације и других).

Куест ИнТруст користи сопствени систем складиштења са компресијом података до 40:1 и брзом дедупликацијом, што смањује трошкове складиштења за ЦЛМ и СИЕМ системе.

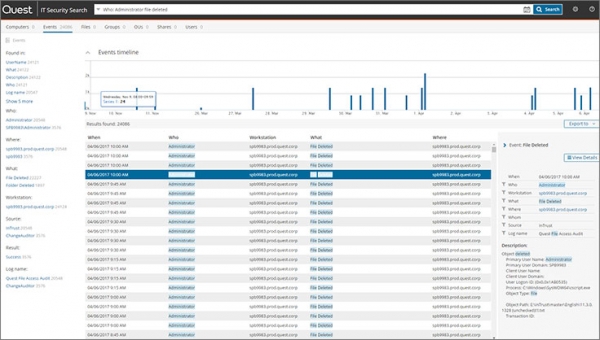

Конзола за претрагу ИТ безбедности са претрагом попут Гоогле-а

Специјализовани веб-базирани модул ИТ безбедносне претраге (ИТСС) може да се повеже са подацима о догађајима у ИнТруст репозиторијуму и пружа једноставан интерфејс за тражење претњи. Интерфејс је поједностављен до те мере да се понаша као Гоогле за податке евиденције догађаја. ИТСС користи временске оквире за резултате упита, може да спаја и групише поља догађаја и ефикасно помаже у проналажењу претњи.

ИнТруст обогаћује Виндовс догађаје безбедносним идентификаторима, именима датотека и безбедносним идентификаторима за пријаву. ИнТруст такође нормализује догађаје на једноставну В6 шему (ко, шта, где, када, од кога и одакле) тако да се подаци из различитих извора (догађаји у Виндовсу, Линук евиденције или системски дневник) могу видети у једном формату и на једном Сеарцх цонсоле.

ИнТруст подржава могућности упозорења, откривања и одговора у реалном времену које се могу користити као систем сличан ЕДР-у да би се минимизирала штета узрокована сумњивим активностима. Уграђена безбедносна правила откривају, али нису ограничена на, следеће претње:

- Наношење лозинке.

- Кербероастинг.

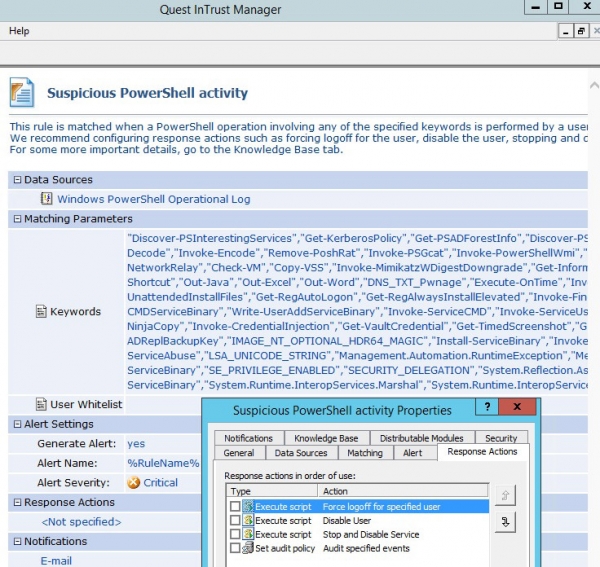

- Сумњива ПоверСхелл активност, као што је извршење Мимикатза.

- Сумњиви процеси, на пример, ЛокерГога рансомваре.

- Шифровање помоћу ЦА4ФС евиденције.

- Пријављује се са привилегованим налогом на радним станицама.

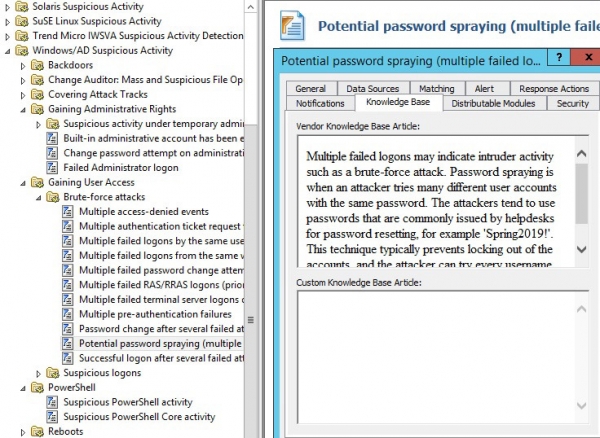

- Напади погађања лозинке.

- Сумњиво коришћење локалних корисничких група.

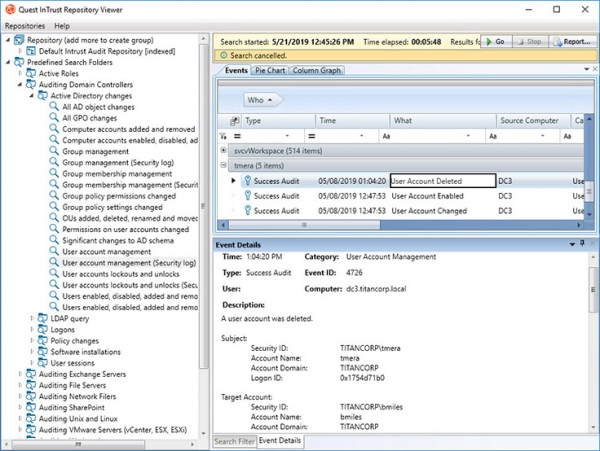

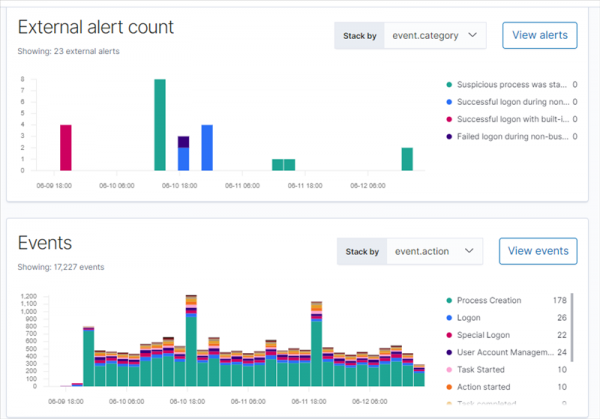

Сада ћу вам показати неколико снимака екрана самог ИнТруста тако да можете стећи утисак о његовим могућностима.

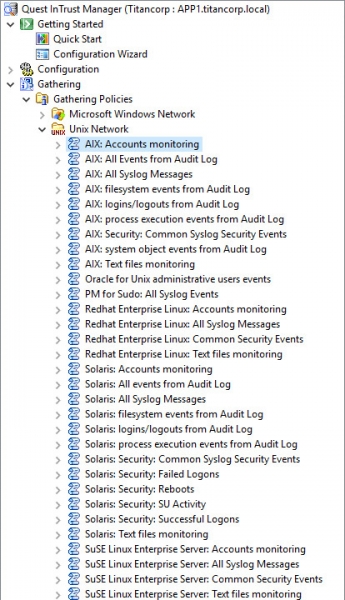

Унапред дефинисани филтери за тражење потенцијалних рањивости

Пример скупа филтера за прикупљање необрађених података

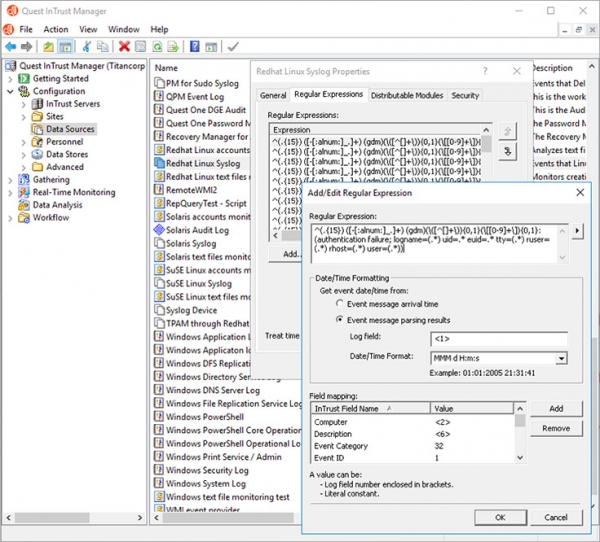

Пример коришћења регуларних израза за креирање реакције на догађај

Пример са ПоверСхелл правилом претраге рањивости

Уграђена база знања са описима рањивости

ИнТруст је моћан алат који се може користити као самостално решење или као део СИЕМ система, као што сам горе описао. Вероватно је главна предност овог решења то што можете почети да га користите одмах након инсталације, јер ИнТруст има велику библиотеку правила за откривање претњи и реаговање на њих (на пример, блокирање корисника).

У чланку нисам говорио о упакираним интеграцијама. Али одмах након инсталације, можете да конфигуришете слање догађаја на Сплунк, ИБМ КРадар, Мицрофоцус Арцсигхт или преко веб-хука на било који други систем. Испод је пример Кибана интерфејса са догађајима из ИнТруст-а. Већ постоји интеграција са Еластиц Стацк-ом и, ако користите бесплатну верзију Еластиц-а, ИнТруст се може користити као алат за идентификацију претњи, обављање проактивних упозорења и слање обавештења.

Надам се да је чланак дао минималну идеју о овом производу. Спремни смо да вам дамо ИнТруст на тестирање или спроведемо пилот пројекат. Апликација се може оставити на на нашој веб локацији.

Прочитајте наше друге чланке о безбедности информација:

(популаран чланак)

Извор: ввв.хабр.цом