Para panalungtik ti ESET parantos medalkeun laporan 43 halaman anu nganalisis rootkit Ebury sareng kagiatan anu aya hubunganana. Ebury disebut-sebut parantos dianggo ti saprak 2009 sareng saprak harita parantos dipasang dina langkung ti 400 server Linux sareng sababaraha ratus sistem FreeBSD, OpenBSD, sareng Solaris. Sakitar 110 server tetep katépaan ku Ebury dina ahir taun 2023. Panilitian ieu khususna pikaresepeun kumargi Ebury dianggo dina serangan kernel.org, ngungkabkeun sababaraha detil énggal ngeunaan kompromi infrastruktur pamekaran kernel Linux anu kapanggih dina taun 2011. Ebury ogé parantos dideteksi dina server registrar domain, bursa crypto, node kaluar Tor, sareng sababaraha panyadia hosting, anu namina teu disebutkeun.

Mimitina dianggap yén para penyerang server Para panyerang kernel.org teu kadeteksi salami 17 dinten, tapi numutkeun ESET, période ieu diitung ti mimiti rootkit Phalanx dipasang. Backdoor Ebury parantos aya dina server ti saprak 2009 sareng tiasa dianggo pikeun kéngingkeun aksés root salami sakitar dua taun. Malware Ebury sareng Phalanx dipasang dina serangan anu misah sareng béda anu dilakukeun ku kelompok panyerang anu béda. Backdoor Ebury mangaruhan sahenteuna opat server dina infrastruktur kernel.org, dua di antarana dibobol sakitar dua taun saatosna, sareng dua deui dina genep bulan.

Para panyerang nampi aksés kana hashes sandi tina 551 pangguna anu disimpen dina /etc/shadow, kalebet sadaya pangropéa kernel (akun éta dianggo pikeun ngaksés Git; saatos kajadian éta, kecap akses dirobih, sareng modél aksés dirévisi pikeun ngagunakeun tanda tangan digital. ). Pikeun 257 pangguna, panyerang tiasa nangtoskeun kecap konci téks jelas, sigana ku nebak kecap konci nganggo hashes sareng ku nyegat kecap konci anu dianggo dina SSH ku komponén Ebury anu jahat.

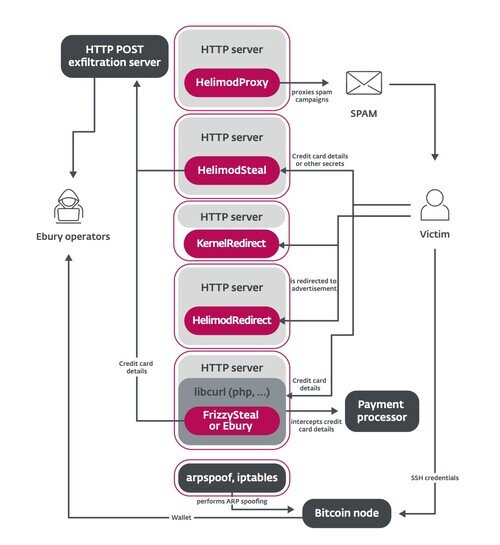

Komponén jahat Ebury disebarkeun salaku perpustakaan anu dibagikeun, anu, saatos dipasang, nyegat fungsi anu dianggo dina OpenSSH pikeun ngadamel sambungan jauh ka sistem anu gaduh hak akar. Serangan éta henteu ditargetkeun sareng, sapertos rébuan host sanés anu kapangaruhan, server kernel.org dianggo salaku bagian tina botnet pikeun ngirim spam, maok kredensial pikeun distribusi dina sistem anu sanés, alihan lalu lintas wéb sareng ngalaksanakeun kagiatan jahat anu sanés.

Pikeun nembus server, vulnerabilities unpatched dina software server dipaké, contona, vulnerabilities dina panels hosting, atawa intercepted passwords (dianggap yén server kernel.org hacked salaku hasil tina kompromi sandi salah sahiji pamaké nu kungsi aksés cangkang). Kerentanan sapertos Dirty COW dianggo pikeun ningkatkeun hak husus.

Versi anyar tina Ebury dipaké dina taun panganyarna, sajaba backdoor, kaasup fitur kayaning modul keur Apache httpd pikeun proxying lalulintas, Mindahkeun pamaké sarta intercepting informasi rahasia, modul kernel pikeun nyieun parobahan transit lalulintas HTTP, parabot pikeun nyumputkeun sorangan. lalulintas ti firewalls , Aksara pikeun ngalakonan serangan AitM (Musuh-in-the-Tengah, bidirectional MiTM) pikeun intercept Kapercayaan SSH dina jaringan panyadia hosting.

sumber: opennet.ru