اب ہم SQL انجیکشن کا ایک اور طریقہ آزمائیں گے۔ آئیے دیکھتے ہیں کہ آیا ڈیٹا بیس غلطی کے پیغامات کو پھینکنا جاری رکھتا ہے۔ اس طریقہ کو "تاخیر کا انتظار" کہا جاتا ہے، اور تاخیر خود اس طرح لکھی جاتی ہے: waitfor delay 00:00:01'۔ میں اسے اپنی فائل سے کاپی کرتا ہوں اور اسے براؤزر کے ایڈریس بار میں چسپاں کرتا ہوں۔

یہ سب "اندھا عارضی ایس کیو ایل انجیکشن" کہلاتا ہے۔ ہم یہاں صرف یہ کہہ رہے ہیں کہ "10 سیکنڈ کی تاخیر کا انتظار کریں۔" اگر آپ نے دیکھا تو اوپر بائیں جانب ہمارے پاس لکھا ہوا ہے "connecting..."، یعنی ہمارا صفحہ کیا کرتا ہے؟ یہ کنکشن کا انتظار کرتا ہے، اور 10 سیکنڈ کے بعد آپ کے مانیٹر پر صحیح صفحہ ظاہر ہوتا ہے۔ اس تکنیک کا استعمال کرتے ہوئے، ہم ڈیٹا بیس سے رابطہ کرتے ہیں تاکہ یہ ہمیں اس سے کچھ اور سوالات پوچھنے کی اجازت دے، مثال کے طور پر، اگر صارف جو ہے، تو ہمیں 10 سیکنڈ انتظار کرنا ہوگا۔ یہ بات واضح ہے؟ اگر صارف dbo ہے تو 10 سیکنڈ تک انتظار کریں۔ یہ بلائنڈ ایس کیو ایل انجیکشن کا طریقہ ہے۔

مجھے لگتا ہے کہ پیچ بناتے وقت ڈویلپر اس خطرے کو ٹھیک نہیں کرتے ہیں۔ یہ ایک SQL انجیکشن ہے، لیکن ہمارا IDS پروگرام اسے بھی نہیں دیکھتا، جیسا کہ SQL انجیکشن کے پچھلے طریقوں کی طرح۔

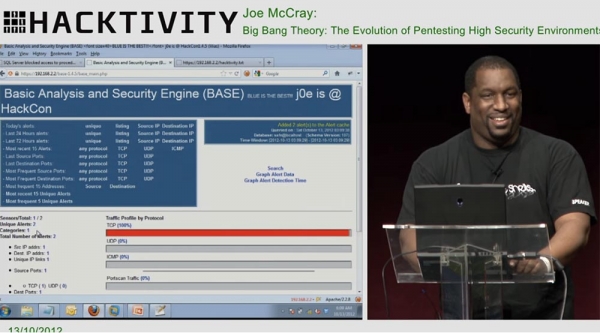

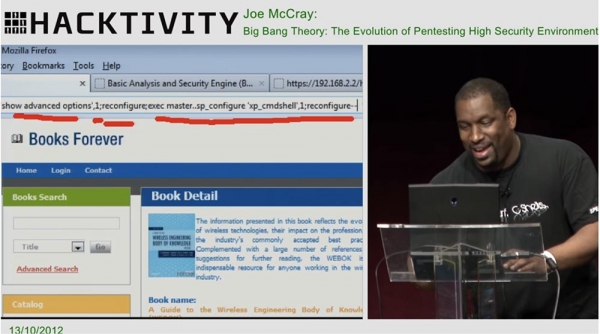

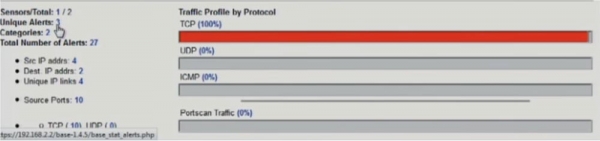

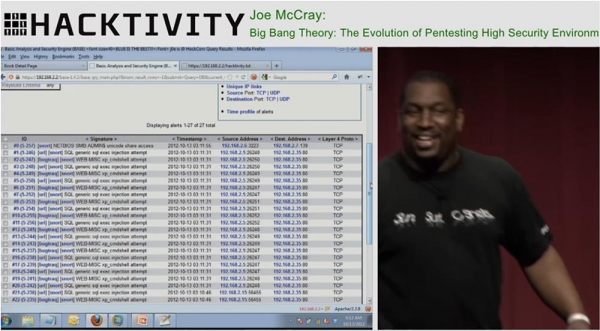

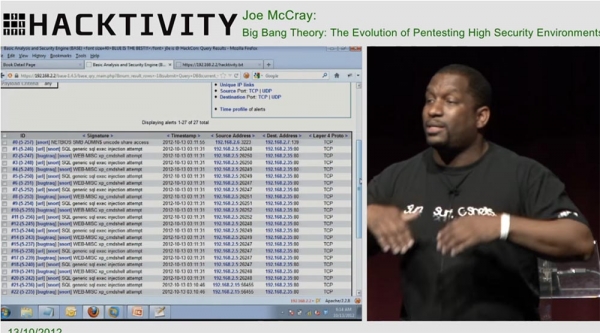

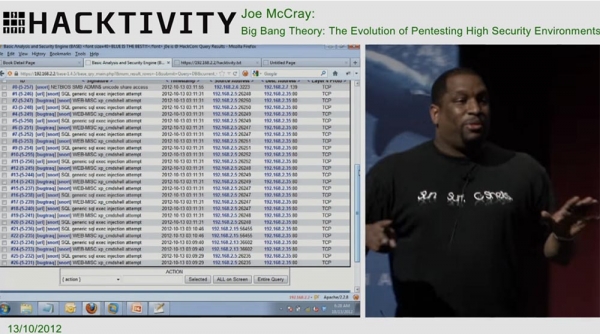

آئیے کچھ اور دلچسپ کرنے کی کوشش کریں۔ آئیے اس لائن کو آئی پی ایڈریس کے ساتھ کاپی کریں اور اسے براؤزر میں پیسٹ کریں۔ یہ کام کر گیا! ہمارے پروگرام میں TCP بار سرخ ہو گیا، پروگرام نے 2 سیکورٹی خطرات کو نوٹ کیا۔

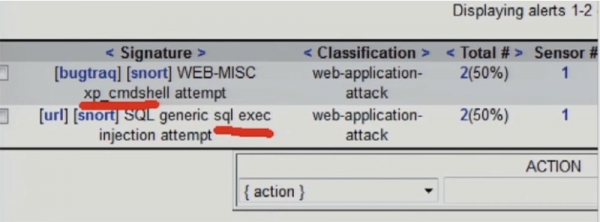

بہت اچھا، دیکھتے ہیں آگے کیا ہوا۔ ہمیں ایکس پی شیل کے لیے ایک خطرہ ہے، اور دوسرا خطرہ - ایس کیو ایل انجیکشن کی کوشش۔ مجموعی طور پر، ویب ایپلیکیشن پر حملہ کرنے کی دو کوششیں نوٹ کی گئیں۔

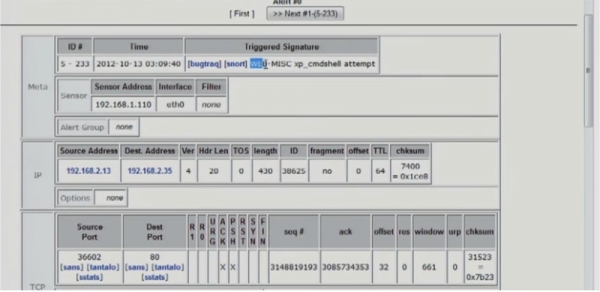

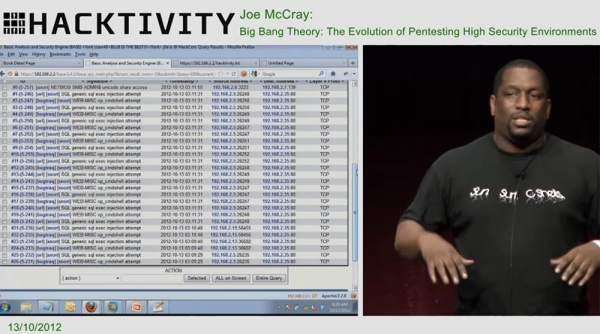

ٹھیک ہے، اب منطق کے ساتھ میری مدد کریں۔ ہمارے پاس ایک دخل اندازی ڈیٹا پیکٹ ہے جس میں IDS کا کہنا ہے کہ اس نے XP شیل میں مختلف مداخلتوں کا جواب دیا ہے۔

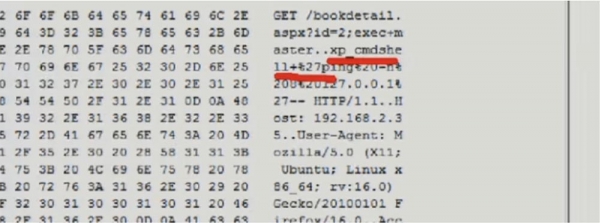

اگر ہم نیچے سکرول کرتے ہیں، تو ہمیں HEX کوڈز کا ایک ٹیبل نظر آتا ہے، جس کے دائیں طرف ایک جھنڈا ہے جس میں پیغام xp_cmdshell + &27ping ہے، اور ظاہر ہے کہ یہ برا ہے۔

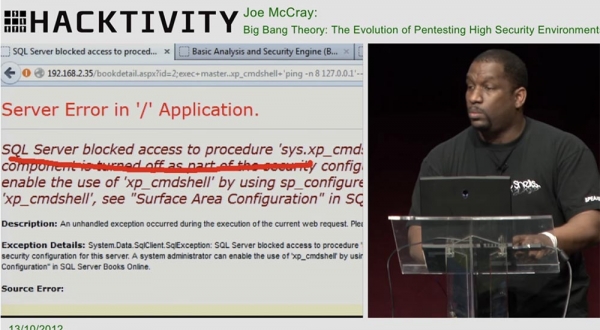

آئیے یہاں دیکھتے ہیں کہ کیا ہوا۔ ایس کیو ایل سرور نے کیا کیا؟

ایس کیو ایل سرور نے کہا: "آپ میرے ڈیٹا بیس کا پاس ورڈ رکھ سکتے ہیں، آپ میرے ڈیٹا بیس میں تمام ریکارڈ حاصل کر سکتے ہیں، لیکن یار، میں نہیں چاہتا کہ آپ اپنے کمانڈز مجھ پر چلائیں، یہ بالکل بھی اچھا نہیں ہے"!

ہمیں اس بات کو یقینی بنانے کی ضرورت ہے کہ اگر IDS XP شیل کے لیے خطرے کی اطلاع دے تو بھی خطرے کو نظر انداز کر دیا جائے۔ اگر آپ SQL Server 2005 یا SQL Server 2008 استعمال کر رہے ہیں، اگر SQL انجیکشن کی کوشش کا پتہ چلا تو آپریٹنگ سسٹم کمانڈ شیل لاک ہو جائے گا، جو آپ کو اپنا کام جاری رکھنے سے روک دے گا۔ یہ بہت پریشان کن ہے۔ تو ہمیں کیا کرنا چاہیے؟ آپ سرور سے بہت مہربانی سے پوچھنے کی کوشش کریں۔ کیا آپ کو یہ کہنا چاہئے: "براہ کرم، والد صاحب، کیا میں یہ کوکیز لے سکتا ہوں"؟ میں یہی کرتا ہوں، سنجیدگی سے، میں سرور سے نہایت شائستگی سے پوچھتا ہوں! میں اضافی اختیارات طلب کرتا ہوں، میں دوبارہ ترتیب دینے کے لیے کہتا ہوں، اور میں XP شیل کی ترتیبات کو تبدیل کرنے کے لیے کہتا ہوں تاکہ شیل کو قابل رسائی بنایا جائے کیونکہ مجھے اس کی ضرورت ہے!

ہم دیکھتے ہیں کہ IDS نے اس کا پتہ لگایا ہے - آپ نے دیکھا، 3 دھمکیاں یہاں پہلے ہی نوٹ کی جا چکی ہیں۔

ذرا یہاں دیکھو - ہم نے سیکورٹی لاگز کو اڑا دیا! یہ کرسمس کے درخت کی طرح لگتا ہے، یہاں بہت کچھ لٹکا ہوا ہے! 27 سیکیورٹی خطرات! ارے لوگو، ہم نے اس ہیکر کو پکڑ لیا، ہم نے اسے پکڑ لیا!

ہمیں اس بات کی فکر نہیں ہے کہ وہ ہمارا ڈیٹا چوری کر لے گا، لیکن اگر وہ ہمارے "باکس" میں سسٹم کمانڈز پر عمل درآمد کر سکتا ہے - یہ پہلے سے ہی سنگین ہے! آپ ٹیل نیٹ روٹ، FTP کھینچ سکتے ہیں، آپ میرا ڈیٹا لے سکتے ہیں، یہ بہت اچھا ہے، لیکن میں اس کی فکر نہیں کرتا، میں صرف یہ نہیں چاہتا کہ آپ میرے "باکس" کے خول پر قبضہ کریں۔

میں ان چیزوں کے بارے میں بات کرنا چاہتا ہوں جو واقعی مجھے مل گئی ہیں۔ میں تنظیموں کے لیے کام کرتا ہوں، میں نے کئی سالوں سے ان کے لیے کام کیا ہے، اور میں آپ کو یہ اس لیے کہہ رہا ہوں کیونکہ میری گرل فرینڈ سمجھتی ہے کہ میں بے روزگار ہوں۔ وہ سمجھتی ہیں کہ میں صرف سٹیج پر کھڑے ہو کر گپ شپ کرتی ہوں، اسے کام نہیں سمجھا جا سکتا۔ لیکن میں کہتا ہوں: "نہیں، میری خوشی، میں ایک مشیر ہوں"! یہی فرق ہے - میں اپنے دل کی بات کرتا ہوں اور مجھے اس کے لیے معاوضہ ملتا ہے۔

میں یہ کہوں گا - ہم، ہیکرز کے طور پر، خول کو توڑنا پسند کرتے ہیں، اور ہمارے لیے دنیا میں "خول نگلنے" سے بڑھ کر کوئی خوشی نہیں ہے۔ جب IDS تجزیہ کار اپنے قواعد لکھتے ہیں، تو آپ دیکھتے ہیں کہ وہ انہیں شیل ٹمپرنگ سے بچانے کے لیے لکھتے ہیں۔ لیکن اگر آپ ڈیٹا نکالنے کے مسئلے کے بارے میں CIO سے بات کرتے ہیں، تو وہ آپ سے دو اختیارات کے بارے میں سوچنے کو کہے گا۔ ہم کہتے ہیں کہ میرے پاس ایک ایپلی کیشن ہے جو فی گھنٹہ 100 "ٹکڑے" کرتی ہے۔ میرے لیے اس سے زیادہ اہم کیا ہے: اس ایپلی کیشن میں موجود تمام ڈیٹا کی حفاظت یا "باکس" شیل کی حفاظت کو یقینی بنانا؟ یہ ایک سنجیدہ سوال ہے! آپ کو مزید کس چیز کی فکر کرنی چاہئے؟

صرف اس وجہ سے کہ آپ کا "باکس" شیل خراب ہو گیا ہے اس کا لازمی طور پر مطلب یہ نہیں ہے کہ کسی نے ایپلی کیشنز کے اندرونی کاموں تک رسائی حاصل کر لی ہے۔ ہاں، یہ امکان سے زیادہ ہے، اور اگر یہ ابھی تک نہیں ہوا ہے، تو یہ جلد ہی ہو سکتا ہے۔ لیکن نوٹ کریں کہ بہت سے سیکورٹی پروڈکٹس اس مفروضے پر بنائے گئے ہیں کہ کوئی حملہ آور آپ کے نیٹ ورک سے گزر رہا ہے۔ اس لیے وہ احکام کے نفاذ پر، احکام کے نفاذ پر توجہ دیتے ہیں، اور آپ کو یاد رکھنا چاہیے کہ یہ ایک سنگین چیز ہے۔ وہ معمولی کمزوریوں پر توجہ دیتے ہیں، بہت آسان کراس سائٹ اسکرپٹنگ پر، بہت آسان SQL انجیکشنز پر۔ وہ اعلی درجے کی دھمکیوں یا خفیہ کردہ پیغامات کی پرواہ نہیں کرتے ہیں، وہ اس قسم کی چیزوں کی پرواہ نہیں کرتے ہیں۔ آپ کہہ سکتے ہیں کہ تمام سیکیورٹی پروڈکٹس شور کی تلاش میں ہیں، وہ یاپ کی تلاش میں ہیں، وہ کسی ایسی چیز کو روکنے کے لیے تلاش کر رہے ہیں جو آپ کے ٹخنوں کو کاٹ رہا ہو۔ سیکیورٹی پروڈکٹس سے نمٹنے کے دوران میں نے جو کچھ سیکھا ہے وہ یہ ہے۔ آپ کو حفاظتی مصنوعات خریدنے کی ضرورت نہیں ہے، آپ کو ٹرک کو ریورس میں چلانے کی ضرورت نہیں ہے۔ آپ کو قابل، ہنر مند لوگوں کی ضرورت ہے جو ٹیکنالوجی کو سمجھتے ہوں۔ ہاں، میرے خدا، بالکل لوگو! ہم ان مسائل پر لاکھوں ڈالر نہیں پھینکنا چاہتے، لیکن آپ میں سے بہت سے لوگ اس شعبے میں کام کر چکے ہیں اور جانتے ہیں کہ جیسے ہی آپ کا باس کوئی اشتہار دیکھتا ہے، وہ چیختا ہوا دکان کی طرف بھاگتا ہے، "ہمیں یہ چیز حاصل کرنی ہے! " لیکن ہمیں واقعی اس کی ضرورت نہیں ہے، ہمیں صرف اس گندگی کو ٹھیک کرنا ہے جو ہمارے پیچھے ہے۔ یہ اس کارکردگی کی بنیاد تھی۔

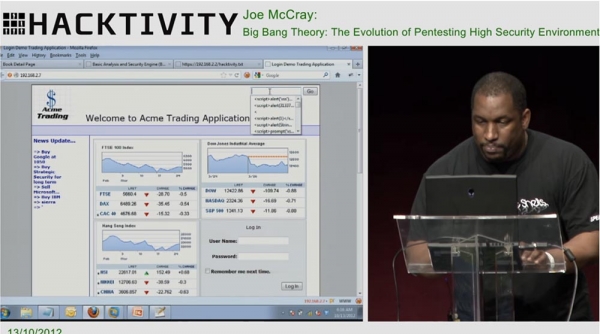

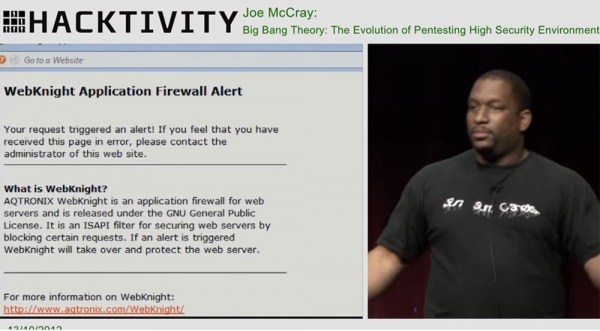

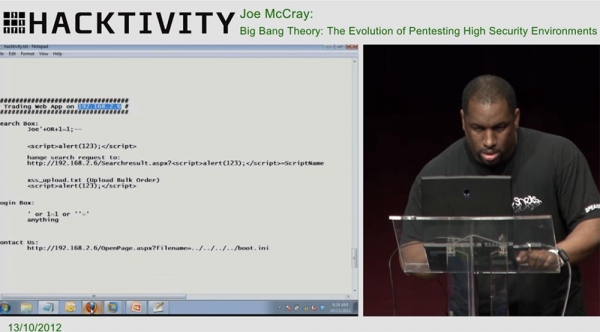

سیکیورٹی ماحول کچھ ایسا ہے جہاں میں نے یہ سمجھنے میں کافی وقت صرف کیا کہ سیکیورٹی میکانزم کیسے کام کرتے ہیں۔ ایک بار جب آپ تحفظ کے طریقہ کار کو سمجھ لیں تو تحفظ کو نظرانداز کرنا مشکل نہیں ہے۔ مثال کے طور پر، میرے پاس ایک ویب ایپلیکیشن ہے جو اس کی اپنی فائر وال سے محفوظ ہے۔ میں سیٹنگ پینل کا ایڈریس کاپی کرتا ہوں، اسے براؤزر کے ایڈریس بار میں چسپاں کرتا ہوں اور سیٹنگز میں جا کر کراس سائٹ اسکرپٹنگ کی کوشش کرتا ہوں۔

نتیجے کے طور پر، مجھے دھمکی کے بارے میں ایک فائر وال پیغام موصول ہوتا ہے - مجھے بلاک کر دیا گیا ہے۔

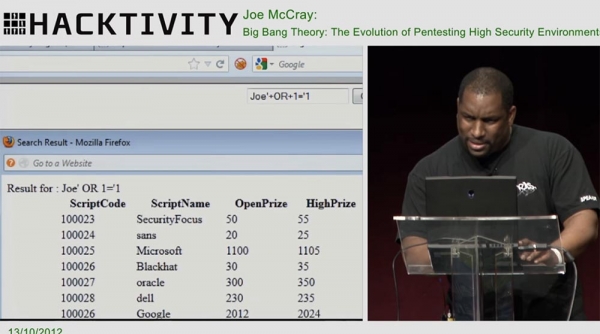

مجھے لگتا ہے کہ یہ برا ہے، کیا آپ اتفاق کرتے ہیں؟ آپ کو ایک سیکیورٹی پروڈکٹ کا سامنا کرنا پڑا ہے۔ لیکن کیا ہوگا اگر میں کچھ اس طرح کی کوشش کرتا ہوں: میں پیرامیٹر Joe'+OR+1='1 درج کرتا ہوں۔

جیسا کہ آپ دیکھ سکتے ہیں، اس نے کام کیا۔ اگر میں غلط ہوں تو مجھے درست کریں، لیکن ہم نے دیکھا ہے کہ ایس کیو ایل انجیکشن نے ایپلی کیشن فائر وال کو شکست دی ہے۔ اب ہم یہ دکھاوا کرتے ہیں کہ ہم ایک حفاظتی عمل درآمد کرنے والی کمپنی شروع کرنا چاہتے ہیں، تو ہم اپنی سافٹ ویئر میکر ہیٹ پہنیں گے۔ اب ہم برائی کو مجسم بناتے ہیں کیونکہ یہ کالی ٹوپی ہے۔ میں ایک کنسلٹنٹ ہوں، لہذا میں سافٹ ویئر مینوفیکچررز کے ساتھ بھی ایسا ہی کر سکتا ہوں۔

ہم چھیڑ چھاڑ کا پتہ لگانے کا نیا نظام بنانا اور تعینات کرنا چاہتے ہیں، اس لیے ہم چھیڑ چھاڑ کا پتہ لگانے والی کمپنی شروع کریں گے۔ Snort، ایک اوپن سورس پروڈکٹ کے طور پر، چھیڑ چھاڑ کے خطرے کے لاکھوں دستخطوں پر مشتمل ہے۔ ہمیں اخلاقی طور پر کام کرنا چاہیے، اس لیے ہم ان دستخطوں کو دوسری درخواستوں سے چرا کر اپنے سسٹم میں داخل نہیں کریں گے۔ ہم صرف بیٹھیں گے اور ان سب کو دوبارہ لکھیں گے - ارے، باب، ٹم، جو، یہاں آؤ، جلدی سے ان تمام 100 دستخطوں کو دیکھیں!

ہمیں ایک کمزوری اسکینر بنانے کی بھی ضرورت ہے۔ آپ جانتے ہیں کہ Nessus، کمزوریوں کو خود بخود تلاش کرنے کا پروگرام ہے، اس کے پاس 80 ہزار دستخط اور اسکرپٹ ہیں جو کمزوریوں کی جانچ کرتے ہیں۔ ہم اخلاقی طور پر دوبارہ کام کریں گے اور ان سب کو خود اپنے پروگرام میں دوبارہ لکھیں گے۔

لوگ مجھ سے پوچھتے ہیں، "جو، آپ یہ تمام ٹیسٹ اوپن سورس سافٹ ویئر جیسے Mod Security، Snort وغیرہ کا استعمال کرتے ہوئے کرتے ہیں، یہ دوسرے مینوفیکچررز کی مصنوعات سے کتنے مماثل ہیں؟" میں انہیں جواب دیتا ہوں: "وہ بالکل ایک جیسے نہیں لگتے!" چونکہ مینوفیکچررز اوپن سورس سیکیورٹی پروڈکٹس سے چیزیں نہیں چراتے ہیں، اس لیے وہ بیٹھ کر یہ تمام اصول خود لکھتے ہیں۔

اگر آپ اوپن سورس پروڈکٹس کا استعمال کیے بغیر اپنے دستخط اور اٹیک سٹرنگز کو کام کر سکتے ہیں، تو یہ آپ کے لیے ایک بہترین موقع ہے۔ اگر آپ تجارتی مصنوعات کا مقابلہ کرنے سے قاصر ہیں، صحیح سمت میں آگے بڑھ رہے ہیں، تو آپ کو ایک ایسا تصور تلاش کرنا چاہیے جو آپ کو اپنے شعبے میں مشہور ہونے میں مدد فراہم کرے۔

سب جانتے ہیں کہ میں پیتا ہوں۔ میں آپ کو دکھاتا ہوں کہ میں کیوں پیتا ہوں۔ اگر آپ نے اپنی زندگی میں کبھی سورس کوڈ کا آڈٹ کرایا ہے تو آپ ضرور پییں گے، مجھ پر بھروسہ کریں، اس کے بعد آپ پینا شروع کر دیں گے۔

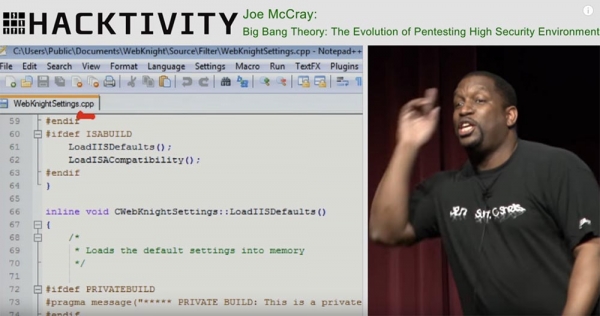

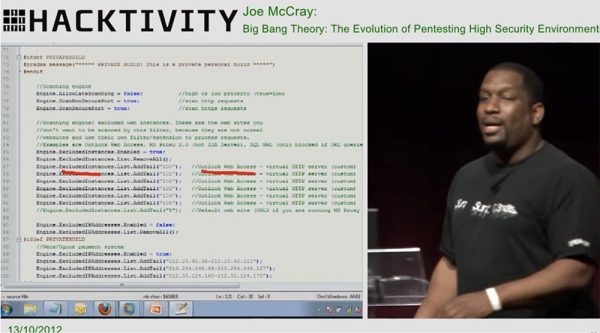

لہذا، ہماری پسندیدہ زبان C++ ہے۔ آئیے اس پروگرام کو دیکھتے ہیں - ویب نائٹ، یہ ویب سرورز کے لیے فائر وال ایپلی کیشن ہے۔ اس میں بطور ڈیفالٹ مستثنیات ہیں۔ یہ دلچسپ ہے - اگر میں اس فائر وال کو تعینات کرتا ہوں، تو یہ مجھے Outlook Web Access سے محفوظ نہیں رکھے گا۔

کمال ہے! اس کی وجہ یہ ہے کہ بہت سے سافٹ ویئر فروش ایک ایپلیکیشن سے قواعد کھینچ لیتے ہیں اور بغیر تحقیق کے انہیں اپنی مصنوعات میں چسپاں کرتے ہیں۔ لہذا جب میں ویب فائر وال ایپلیکیشن کو تعینات کرتا ہوں، مجھے معلوم ہوتا ہے کہ ویب میل کے بارے میں سب کچھ غلط طریقے سے کیا گیا ہے! کیونکہ تقریباً کوئی بھی ویب میل بذریعہ ڈیفالٹ سیکورٹی کو توڑ دیتا ہے۔ آپ کے پاس ویب کوڈ ہے جو براہ راست انٹرنیٹ پر LDAP یا کسی دوسرے صارف کے ڈیٹابیس اسٹور کے سسٹم کمانڈز اور سوالات کو انجام دیتا ہے۔

مجھے بتائیں کہ ایسی چیز کو کس سیارے پر محفوظ سمجھا جا سکتا ہے؟ ذرا اس کے بارے میں سوچیں: آپ Outlook Web Access کھولتے ہیں، ctrl +K دباتے ہیں، صارفین کو تلاش کرتے ہیں اور یہ سب کچھ، آپ ایکٹو ڈائریکٹری کو براہ راست انٹرنیٹ سے منظم کرتے ہیں، آپ لینکس پر سسٹم کمانڈز کو چلاتے ہیں، اگر آپ Squirrel Mail، یا Horde یا کچھ بھی استعمال کرتے ہیں۔ اور آپ ان تمام ایولز اور دیگر قسم کی غیر محفوظ فعالیت کو نکال رہے ہیں۔ لہذا، بہت سے فائر والز انہیں سیکورٹی کے خطرات کی فہرست سے خارج کر دیتے ہیں، اس بارے میں اپنے سافٹ ویئر بنانے والے سے پوچھنے کی کوشش کریں۔

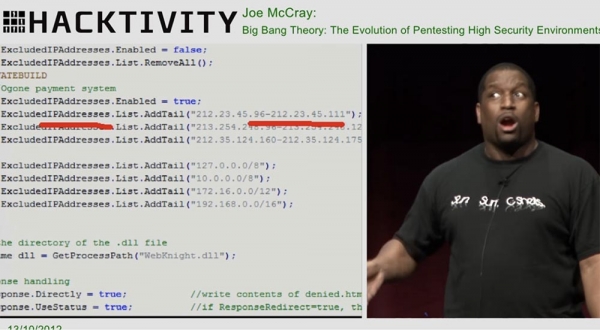

آئیے ویب نائٹ ایپلی کیشن پر واپس آتے ہیں۔ اس نے یو آر ایل اسکینر سے بہت سارے حفاظتی اصول چرائے ہیں، جو ان تمام IP ایڈریس رینجز کو اسکین کرتا ہے۔ تو، کیا یہ تمام ایڈریس رینجز میرے پروڈکٹ سے خارج ہیں؟

کیا آپ میں سے کوئی ان پتوں کو اپنے نیٹ ورک پر انسٹال کرنا چاہتا ہے؟ کیا آپ چاہتے ہیں کہ آپ کا نیٹ ورک ان پتوں پر چلے؟ ہاں، یہ حیرت انگیز ہے۔ ٹھیک ہے، آئیے اس پروگرام کو نیچے سکرول کریں اور دوسری چیزوں کو دیکھیں جو یہ فائر وال نہیں کرنا چاہتی۔

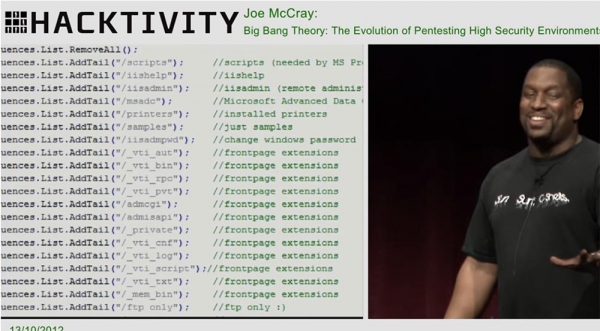

انہیں "1999" کہا جاتا ہے اور وہ چاہتے ہیں کہ ان کا ویب سرور وقت پر واپس چلا جائے! کیا آپ میں سے کسی کو یہ کچرا یاد ہے: /scripts, /ishelp, msads؟ شاید ایک دو لوگ پرانی یادوں کے ساتھ یاد کریں گے کہ اس طرح کی چیزوں کو ہیک کرنے میں کتنا مزہ آتا تھا۔ "کیا آپ کو یاد ہے، یار، ہم نے کتنا عرصہ پہلے سرورز کو "مار دیا"، یہ بہت اچھا تھا!

اب اگر آپ ان مستثنیات کو دیکھیں تو آپ دیکھیں گے کہ آپ یہ تمام چیزیں کر سکتے ہیں - msads، پرنٹرز، iisadmpwd - یہ تمام چیزیں جن کی آج کسی کو ضرورت نہیں ہے۔ ان احکامات کا کیا ہوگا جن پر عمل کرنے کی آپ کو اجازت نہیں ہے؟

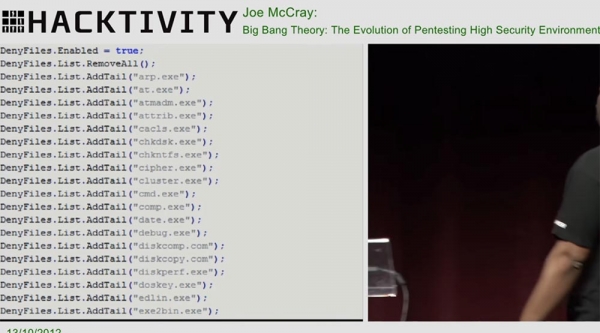

یہ ہیں arp, at, cacls, chkdsk, cipher, cmd, com۔ جیسا کہ آپ ان کی فہرست بناتے ہیں، آپ پرانے دنوں کی یادوں سے مغلوب ہوجاتے ہیں، "یار، یاد ہے جب ہم نے اس سرور کو سنبھالا تھا، وہ دن یاد ہیں"؟

لیکن یہاں کیا واقعی دلچسپ ہے - کیا یہاں کسی کو WMIC یا شاید PowerShell نظر آتا ہے؟ تصور کریں کہ آپ کے پاس ایک نئی ایپلی کیشن ہے جو مقامی سسٹم پر اسکرپٹ چلا کر کام کرتی ہے، اور یہ جدید اسکرپٹ ہیں کیونکہ آپ ونڈوز سرور 2008 کو چلانا چاہتے ہیں، اور میں اسے ونڈوز 2000 کے لیے بنائے گئے اصولوں سے تحفظ دے کر ایک بہت اچھا کام کرنے جا رہا ہوں۔ تاکہ اگلی بار جب کوئی وینڈر آپ کے پاس اپنی ویب ایپلیکیشن لے کر آئے، تو ان سے پوچھیں: "ارے یار، کیا آپ نے بٹس ایڈمن، یا پاور شیل کمانڈز چلانے جیسی چیزوں کا احاطہ کیا ہے، کیا آپ نے دیگر تمام چیزوں کو چیک کیا ہے، کیونکہ ہم اپ ڈیٹ کرنے جا رہے ہیں۔ اور DotNET کا نیا ورژن استعمال کریں"؟ لیکن یہ تمام چیزیں سیکیورٹی پروڈکٹ میں بطور ڈیفالٹ موجود ہونی چاہئیں!

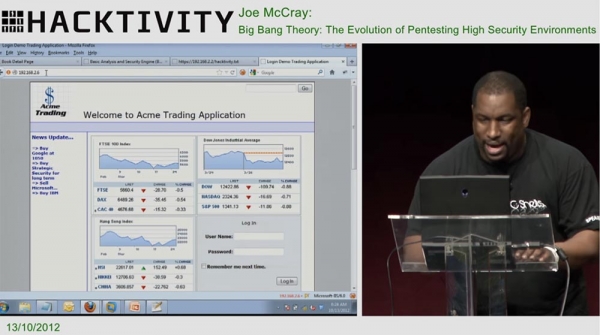

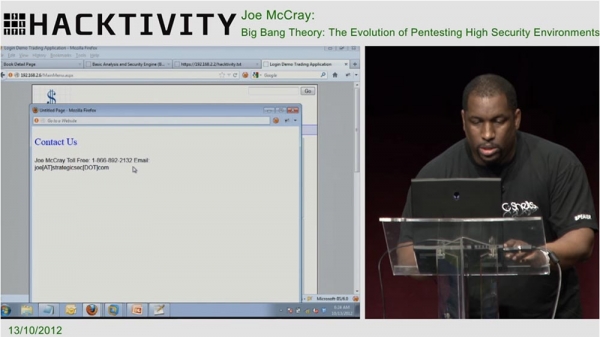

اگلی چیز جس کے بارے میں میں آپ سے بات کرنا چاہتا ہوں وہ ہے منطقی غلطیاں۔ آئیے 192.168.2.6 پر جائیں۔ یہ پچھلے ایک کے طور پر ایک ہی درخواست کے بارے میں ہے.

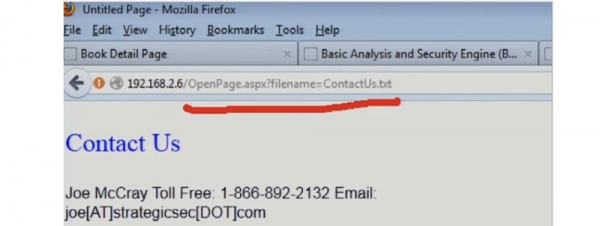

اگر آپ صفحہ کو نیچے سکرول کرتے ہیں اور ہم سے رابطہ کریں کے لنک پر کلک کرتے ہیں تو آپ کو کچھ دلچسپ نظر آئے گا۔

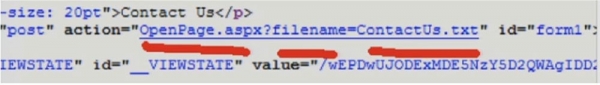

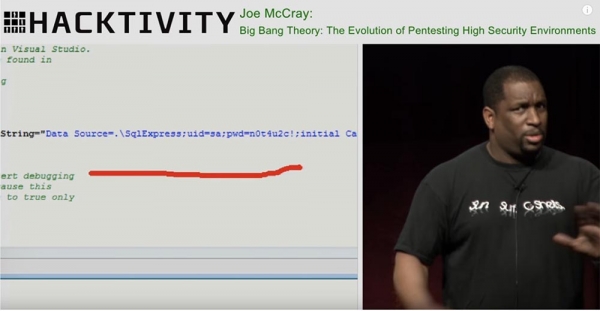

اگر آپ "ہم سے رابطہ کریں" ٹیب کے سورس کوڈ پر نظر ڈالیں، جو کہ میں ہر وقت استعمال کرنے والے طریقوں میں سے ایک ہے، آپ کو یہ سطر نظر آئے گی۔

اس کے بارے میں سوچیں! میں نے سنا ہے کہ جب انہوں نے یہ دیکھا تو بہت سے لوگوں نے کہا: "واہ"! میں ایک بار ایک ارب پتی بینک کے لیے دخول کی جانچ کر رہا تھا، اور میں نے کچھ ایسا ہی دیکھا۔ لہذا، ہمیں کسی SQL انجیکشن یا کراس سائٹ اسکرپٹنگ کی ضرورت نہیں ہے - ہمارے پاس بنیادی باتیں ہیں، یہ ایڈریس بار۔

لہذا، مبالغہ آرائی کے بغیر - بینک نے ہمیں بتایا کہ ان کے پاس نیٹ ورک ماہر اور ویب انسپکٹر دونوں ہیں، اور انہوں نے کوئی تبصرہ نہیں کیا۔ یعنی انہوں نے اسے معمول سمجھا کہ ٹیکسٹ فائل کو براؤزر کے ذریعے کھولا اور پڑھا جا سکتا ہے۔

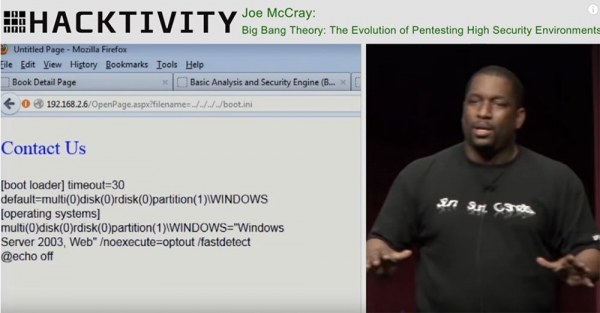

یعنی آپ فائل کو براہ راست فائل سسٹم سے پڑھ سکتے ہیں۔ ان کی سیکیورٹی ٹیم کے سربراہ نے مجھے بتایا: "ہاں، اسکینرز میں سے ایک نے یہ کمزوری پائی، لیکن اسے معمولی سمجھا۔" جس پر میں نے جواب دیا، ٹھیک ہے، مجھے ایک منٹ دیں۔ میں نے ایڈریس بار میں filename=../../../../boot.ini ٹائپ کیا اور فائل سسٹم بوٹ فائل کو پڑھنے کے قابل تھا!

اس پر انہوں نے مجھ سے کہا: "نہیں، نہیں، نہیں، یہ اہم فائلیں نہیں ہیں"! میں نے جواب دیا - لیکن یہ سرور 2008 ہے؟ انہوں نے کہا ہاں، یہ وہی ہے۔ میں کہتا ہوں - لیکن اس سرور کے پاس سرور کی روٹ ڈائرکٹری میں واقع ایک کنفیگریشن فائل ہے، ٹھیک ہے؟ "صحیح" وہ جواب دیتے ہیں۔ "بہت اچھا،" میں کہتا ہوں، "کیا ہوگا اگر کوئی حملہ آور ایسا کرتا ہے" اور میں ایڈریس بار میں filename=web.config ٹائپ کرتا ہوں۔ وہ کہتے ہیں - تو کیا، آپ کو مانیٹر پر کچھ نظر نہیں آتا؟

میں کہتا ہوں - اگر میں مانیٹر پر رائٹ کلک کروں اور شو پیج سورس کا آپشن منتخب کروں تو کیا ہوگا؟ اور مجھے یہاں کیا ملے گا؟ "کچھ بھی اہم نہیں"؟ میں سرور ایڈمنسٹریٹر کا پاس ورڈ دیکھوں گا!

اور تم کہتے ہو کہ یہاں کوئی مسئلہ نہیں ہے؟

لیکن میرا پسندیدہ حصہ یہ اگلا ہے۔ آپ مجھے باکس میں کمانڈز پر عمل درآمد کرنے کی اجازت نہیں دیتے ہیں، لیکن میں ویب سرور ایڈمنسٹریٹر کا پاس ورڈ اور ڈیٹا بیس چرا سکتا ہوں، پورے ڈیٹا بیس کو دیکھ سکتا ہوں، ڈیٹا بیس اور سسٹم کی خرابیوں کے بارے میں تمام مواد کو چیر سکتا ہوں، اور اس سب سے دور ہو سکتا ہوں۔ یہ برے آدمی کا معاملہ ہے کہ "ارے آدمی، آج بڑا دن ہے"!

حفاظتی مصنوعات کو آپ کو بیمار نہ ہونے دیں! حفاظتی مصنوعات کو آپ کو بیمار نہ ہونے دیں! کچھ بیوقوفوں کو تلاش کریں، انہیں وہ تمام سٹار ٹریک یادگاری چیزیں دیں، ان میں دلچسپی پیدا کریں، انہیں اپنے ساتھ رہنے کی ترغیب دیں، کیونکہ وہ بورنگ بدبودار لوگ ہیں جو آپ کے نیٹ ورک کو کام کرنے پر مجبور کرتے ہیں۔ یہ وہ لوگ ہیں جو آپ کی سیکیورٹی پروڈکٹس کو اس طرح کام کرنے میں مدد کریں گے جیسے انہیں کرنا چاہیے۔

مجھے بتائیں، آپ میں سے کتنے ایسے ہیں جو ایک ہی کمرے میں ایک ایسے شخص کے ساتھ زیادہ دیر تک رہ سکتے ہیں جو مسلسل کہتا ہے: "اوہ، مجھے فوری طور پر یہ اسکرپٹ ٹائپ کرنے کی ضرورت ہے!"، اور کون ہر وقت اس میں مصروف رہتا ہے؟ لیکن آپ کو ایسے لوگوں کی ضرورت ہے جو آپ کی سیکیورٹی پروڈکٹس کو کارآمد بنائیں۔

میں اسے دوبارہ کہوں گا - سیکیورٹی پروڈکٹس احمق ہیں کیونکہ لائٹس مسلسل غلطیاں کرتی ہیں، مسلسل گھٹیا چیزیں کرتی ہیں، وہ صرف سیکیورٹی فراہم نہیں کرتی ہیں۔ میں نے کبھی بھی کوئی اچھی حفاظتی پروڈکٹ نہیں دیکھی جس کے لیے سکریو ڈرایور والے شخص کی ضرورت نہ ہو جہاں ضروری ہو کہ اسے کم یا زیادہ عام طور پر کام کرنے کے لیے اسے سخت کرے۔ یہ صرف قواعد کی ایک بہت بڑی فہرست ہے کہ یہ برا ہے، بس!

اس لیے میں چاہتا ہوں کہ آپ لوگ تعلیم، حفاظت، پولی ٹیکنک ٹریننگ جیسی چیزوں پر غور کریں، کیونکہ حفاظتی مسائل پر بہت سے مفت آن لائن کورسز موجود ہیں۔ Python سیکھیں، اسمبلی سیکھیں، ویب ایپلیکیشن ٹیسٹنگ سیکھیں۔

یہ وہی ہے جو واقعی آپ کے نیٹ ورک کی حفاظت میں مدد کرے گا۔ ہوشیار لوگ نیٹ ورک کی حفاظت کرتے ہیں، نیٹ ورک کی مصنوعات نہیں کرتے! کام پر واپس جائیں اور اپنے باس کو بتائیں کہ آپ کو زیادہ ہوشیار لوگوں کے لیے زیادہ بجٹ کی ضرورت ہے، میں جانتا ہوں کہ یہ ایک بحران ہے، لیکن بہرحال اسے بتاؤ - ہمیں لوگوں کے لیے، ان کی تربیت کے لیے زیادہ رقم کی ضرورت ہے۔ اگر ہم کوئی پروڈکٹ خریدتے ہیں لیکن اس کے استعمال کے طریقہ کار کے بارے میں کوئی کورس نہیں خریدتے کیونکہ یہ مہنگا ہے، تو پھر ہم اسے کیوں خرید رہے ہیں اگر ہم لوگوں کو اسے استعمال کرنے کا طریقہ نہیں سکھائیں گے؟

میں نے بہت سارے سیکیورٹی پروڈکٹ فروشوں کے لئے کام کیا ہے، اپنی پوری زندگی ان مصنوعات کو لاگو کرنے میں صرف کی ہے، اور میں نیٹ ورک تک رسائی کے تمام کنٹرول اور چیزوں سے بیمار ہوں کیونکہ میں نے ان تمام گھٹیا مصنوعات کو انسٹال اور چلایا ہے۔ میں ایک بار ایک کلائنٹ کے پاس آیا، وہ EAP پروٹوکول کے لیے 802.1x معیار کو نافذ کرنا چاہتے تھے، اس لیے ان کے پاس ہر بندرگاہ کے لیے MAC ایڈریس اور سیکنڈری ایڈریس تھے۔ میں آیا، دیکھا کہ یہ خراب ہے، مڑ کر پرنٹر کے بٹن دبانے لگا۔ آپ جانتے ہیں، پرنٹر نیٹ ورک کے آلات کا ایک ٹیسٹ صفحہ پرنٹ کر سکتا ہے جس میں تمام MAC ایڈریسز اور IP ایڈریس ہیں۔ لیکن یہ پتہ چلا کہ پرنٹر 802.1x معیار کی حمایت نہیں کرتا ہے، لہذا اسے خارج کر دیا جانا چاہئے.

پھر میں نے نیٹ ورک سے پرنٹر کو ان پلگ کیا اور اپنے لیپ ٹاپ کا میک ایڈریس پرنٹر کے میک ایڈریس سے تبدیل کیا اور اپنے لیپ ٹاپ کو جوڑ دیا، اس طرح اس مہنگے میک سلوشن کو نظرانداز کرتے ہوئے، اس کے بارے میں سوچیں! تو یہ میک حل میرے لیے کیا فائدہ مند ہو سکتا ہے اگر کوئی شخص کسی بھی سامان کو پرنٹر یا VoIP فون کے طور پر صرف کر سکتا ہے؟

تو آج، میرے لیے پینٹیٹنگ یہ ہے کہ میں اپنے کلائنٹ کی خریدی ہوئی سیکیورٹی پروڈکٹ کو سمجھنے اور سمجھنے کی کوشش میں وقت گزارتا ہوں۔ آج کل ہر بینک جس میں میں دخول کی جانچ کرتا ہوں اس میں یہ تمام HIPS، NIPS، LAUGTHS، MACS اور دیگر مخففات کا ایک مکمل گروپ ہے جو مکمل گھٹیا ہیں۔ لیکن میں یہ جاننے کی کوشش کر رہا ہوں کہ یہ پروڈکٹس کیا کرنے کی کوشش کر رہے ہیں اور وہ اسے کیسے کرنے کی کوشش کر رہے ہیں۔ پھر، ایک بار جب میں یہ جان لیتا ہوں کہ وہ تحفظ فراہم کرنے کے لیے کس قسم کا طریقہ کار اور منطق استعمال کرتے ہیں، تو اسے نظرانداز کرنا بالکل مشکل نہیں ہوتا۔

میرا پسندیدہ پروڈکٹ جس کے ساتھ میں آپ کو چھوڑوں گا اسے MS 1103 کہا جاتا ہے۔ یہ براؤزر پر مبنی ایک استحصال ہے جو HIPS، میزبان مداخلت کی روک تھام کے دستخط، یا میزبان مداخلت کی روک تھام کے دستخطوں کو "اسپرے" کرتا ہے۔ درحقیقت، یہ HIPS کے دستخطوں کو نظرانداز کرنے کے لیے ڈیزائن کیا گیا ہے۔ میں یہ نہیں دکھانا چاہتا کہ یہ کیسے کام کرتا ہے کیونکہ میں اسے دکھانے کے لیے وقت نہیں چاہتا، لیکن یہ اس سیکیورٹی کو نظرانداز کرنے کا بہت اچھا کام کرتا ہے اور میں چاہتا ہوں کہ آپ اسے آزمائیں۔

ٹھیک ہے لوگ، میں اب جا رہا ہوں۔

کچھ اشتہارات 🙂

ہمارے ساتھ رہنے کے لیے آپ کا شکریہ۔ کیا آپ کو ہمارے مضامین پسند ہیں؟ مزید دلچسپ مواد دیکھنا چاہتے ہیں؟ آرڈر دے کر یا دوستوں کو مشورہ دے کر ہمارا ساتھ دیں، , انٹری لیول سرورز کا ایک انوکھا اینالاگ، جو ہم نے آپ کے لیے ایجاد کیا تھا: (RAID1 اور RAID10 کے ساتھ دستیاب، 24 کور تک اور 40GB DDR4 تک)۔

ایمسٹرڈیم میں Equinix Tier IV ڈیٹا سینٹر میں Dell R730xd 2 گنا سستا؟ صرف یہاں نیدرلینڈ میں! Dell R420 - 2x E5-2430 2.2Ghz 6C 128GB DDR3 2x960GB SSD 1Gbps 100TB - $99 سے! کے بارے میں پڑھا

ماخذ: www.habr.com