谷歌发布了Chrome 118网络浏览器版本,同时作为Chrome基础的免费Chromium项目也发布了稳定版本。 Chrome 浏览器与 Chromium 的不同之处在于使用 Google 徽标、存在崩溃时发送通知的系统、播放受版权保护的视频内容 (DRM) 的模块、自动安装更新的系统、永久启用沙箱隔离,向 Google API 提供密钥并在搜索时传输 RLZ- 参数。 对于那些需要更多时间更新的人,单独支持 Extended Stable 分支,随后是 8 周。 Chrome 119 的下一个版本计划于 31 月 XNUMX 日发布。

Chrome 118 的主要变化:

- Chrome 已开始准备停止支持在访问当前页面域以外的网站时设置的第三方 cookie。 此类 Cookie 用于在广告网络、社交网络小部件和网络分析系统的代码中跟踪站点之间的用户移动。 这些变化是通过隐私沙盒计划推动的,该计划旨在在用户的隐私需求与广告网络和网站跟踪访问者偏好的愿望之间达成妥协。

在 Chrome 118 中,Web 开发人员工具现在会在发送可能会被阻止的 cookie 时发出警告。 还添加了命令行选项“—test-third-party-cookie-phaseout”和设置“chrome://flags/#test-third-party-cookie-phaseout”以强制启用阻止以进行测试。 对第三方 Cookie 的实际阻止将于 2024 年第一季度开始,在第三季度之前的测试期内只会影响 1% 的 Chrome 用户。 2024年第三季度后,封锁覆盖率将提高至100%。

建议使用以下 API,而不是跟踪 cookie:

- FedCM(联合凭证管理)允许您创建统一的身份服务,确保隐私并且无需第三方 cookie 即可工作。

- 私有状态令牌允许您在不使用跨站点标识符的情况下分隔不同的用户,并在不同上下文之间传输用户真实性信息。

- 主题(评论)提供了定义用户兴趣类别的能力,可用于识别具有相似兴趣的用户组,而无需使用跟踪 cookie 来识别单个用户。 兴趣是根据用户的浏览活动计算的并存储在用户的设备上。 使用主题 API,广告网络可以获得有关个人兴趣的一般信息,而无需了解特定的用户活动。

- 受保护的受众,解决重新定位和评估您自己的受众的问题(与之前已经访问过该网站的用户合作)。

- 归因报告允许您评估广告效果的特征,如转换和转化(转换后在网站上购买)。

- 如果默认情况下阻止第三方 Cookie,则可以使用存储访问 API 来请求用户访问 Cookie 存储的权限。

- 为所有用户启用对ECH(加密客户端Hello)机制的支持,该机制延续了ESNI(加密服务器名称指示)的发展,用于加密有关TLS会话参数的信息,例如请求的域名。 ECH 和 ESNI 之间的主要区别在于,ECH 不是在各个字段级别进行加密,而是对整个 TLS ClientHello 消息进行加密,这允许您阻止通过 ESNI 未涵盖的字段进行泄漏,例如 PSK(预共享)键)字段。 为了控制是否启用 ECH,提供了“chrome://flags#encrypted-client-hello”设置。

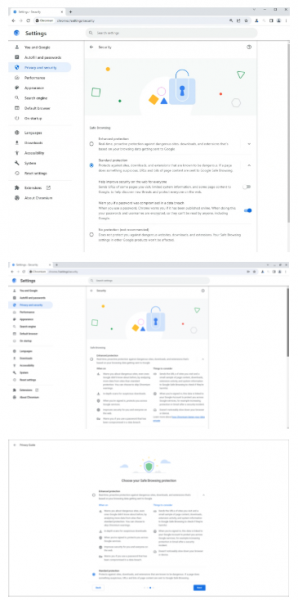

- 当您启用增强型浏览器保护(安全浏览 > 增强型保护)时,现在可以远程禁用安装在标准附加组件目录之外的恶意附加组件。 删除它的决定是在谷歌服务器上基于手动检查或触发恶意代码自动检测系统后做出的。

- 启用标准浏览器保护(安全浏览 > 标准保护)后,将根据传输的数据对打开的 URL 进行实时安全检查。 伺服器 Google 会根据用户打开的 URL 生成部分哈希值,以防止匹配。 IP地址 用户数据和哈希数据通过中间代理传输。此前,检查方法是将不安全 URL 列表的本地副本下载到用户系统。新方案可以更快地拦截恶意 URL。

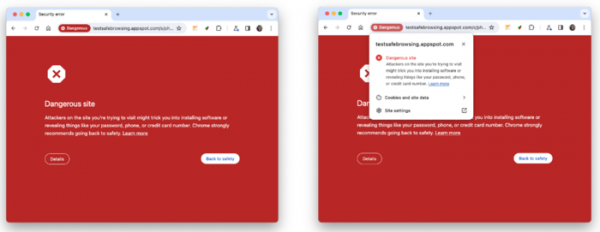

- 改进了尝试打开通过安全浏览机制扫描发现不安全的网站时显示的页面设计。

- 启用增强浏览保护(安全浏览 > 增强保护)时发送到 Google 服务器的遥测现在包括对 chrome.tabs API 插件的调用。 收集数据是为了识别附加组件中的恶意活动和策略违规行为。

- 当您启用高级浏览器保护(安全浏览 > 增强保护)时,Google 端支持对加密的 ZIP 和 RAR 存档进行深度扫描(提示用户输入解压密码,然后将内容发送到 Google 服务器进行扫描) 。

- 配置器和隐私指南中添加了新文本,以解释安全浏览保护级别,并添加了包含附加信息的相关文章的链接。 标准保护、禁用保护和密码泄露警告的简化描述。

- 有关折扣可用性的信息已添加到新标签页上的“任务”部分(跟踪在线商店的价格)。 当打开包含 Google 跟踪的在线商店产品的页面时,折扣指示器也可能会出现在地址栏中。

- 根据 RFC-6265bis 规范,所有包含控制字符并通过 JavaScript 设置的 Cookie 都会被阻止。 以前,带有空字符、回车符和换行符的 Cookie 会在有问题的字符处被截断而不是被阻止,这在某些情况下可能被用于恶意目的。 要禁用新行为,您可以使用“--disable-features=BlockTruncatedCookies”选项。

- 注册了附加组件的 Service Worker 可以访问 WebUSB API。

- 用户无需首先激活显示请求和确认付款对话框的功能。

- 已停止将 ASCII 字符的表示形式解码为“%xx”代码。 例如,以前“http://example.com/%41”在写入 url.href 之前会被解码为“http://example.com/A”,但现在它将保留“http://example.com/A”。 com/%41” “

- 添加了在 Web 表单元素选择、仪表、进度、按钮、文本区域和输入中垂直放置文本的功能。 表单中文本的位置是使用CSS属性writing-mode设置的,可以取值vertical-rl或vertical-lr进行垂直显示。

- “appearance” CSS 属性不再支持非标准关键字:inner-spin-button、media-slider、media-sliderthumb、media-volume-slider、media-volume-sliderthumb、push-button、searchfield-cancel-button、 slider-水平、sliderthumb-水平、sliderthumb-垂直和方形按钮。 为了评估对这些未包含在规范中的关键字的需求,我们收集了统计数据,根据这些数据,它们仅在 0.001% 的情况下被使用。

- 添加了 @scope CSS 规则,该规则根据样式定义与元素的接近程度来绑定 CSS 样式。 @scope 规则可用于绕过基于元素顺序的典型样式,或者调整组件的样式而不影响其嵌套元素的样式。 例如,对于嵌套 div: 我是浅粉色! 不一样的粉色! 由于父 div 中指定的“lightpink-theme”样式对整个块的影响,所有内容都将呈现浅粉色。 使用 @scope,您可以更改范围并根据样式定义的接近程度强制将嵌套 div 设置为“pink-theme”样式,而不是代码中定义的顺序: @scope (.pink-theme) { a { 颜色: 粉红色; } } @scope (.lightpink-theme){ a { 颜色: lightpink; } }

- 添加了对媒体查询(@media)“脚本”的支持,它允许您检查执行脚本的能力是否可用(例如,在CSS中您可以确定是否启用了JavaScript支持)。

- 添加了对偏好减少透明度媒体查询的支持,这使得可以确定负责减少透明度或半透明效果使用的系统设置的更改(例如,macOS 中的“减少透明度”模式,用于增加文本的可读性)。

- 添加了对新值“float: inline-start”、“float: inline-end”、“clear: inline-start”、“clear: inline-end”、“resize: block”、“resize: inline”的支持CSS中.控制元素的逻辑定位(为了支持不是从上到下、从左到右书写的语言,逻辑定位使用文本的开始、结束和方向的概念)。

- “transform-box”CSS 属性现在支持描边框、内容框和边框框值,允许您更改计算变换操作的参考区域的方法,例如,实现高级图形效果。

- 添加了使用键盘导航时将焦点设置为滚动块的功能(例如,可以通过按 Tab 键并使用光标键滚动来设置滚动焦点)。

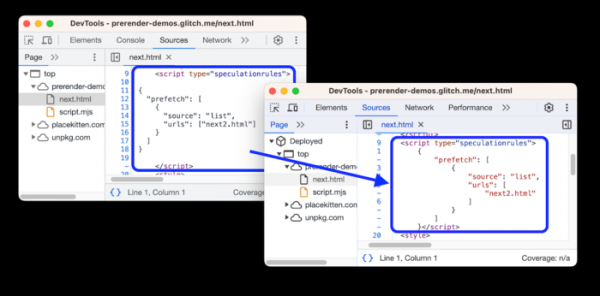

- Web 开发人员的工具已得到改进。 “源”面板的功能已得到扩展,其中提供了“工作区”选项卡,而不是“文件系统”部分,通过该选项卡您可以将通过开发人员工具添加的更改与源文件同步。

可以通过在拖放模式下用鼠标移动选项卡来更改“源”面板中选项卡的顺序。 确保使用类型模块、导入映射和推测规则对嵌入脚本元素中的 JavaScript 代码进行格式化。 为具有 importmap 和推测规则类型的脚本添加了语法突出显示。

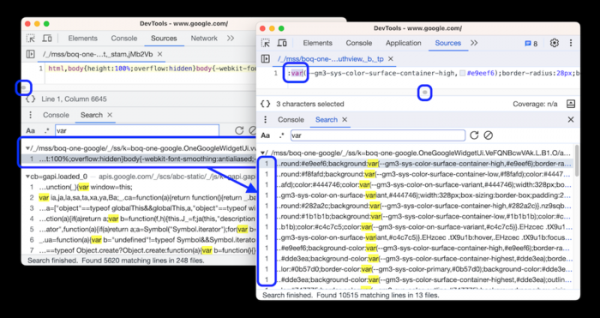

在“元素”面板的“样式”选项卡中,为自定义属性添加了单独的部分,允许您在不运行 JavaScript 的情况下定义自己的 CSS 属性。 搜索结果现在显示字符串中的所有匹配项,而不仅仅是第一个匹配项,这在搜索已打包以减小大小的 JavaScript 文件时非常有用(单击结果会在编辑器中打开文件,并垂直和水平滚动以显示位置)发现)。

除了创新和错误修复之外,新版本还消除了 20 个漏洞。 许多漏洞是通过使用 AddressSanitizer、MemorySanitizer、控制流完整性、LibFuzzer 和 AFL 工具进行自动化测试而发现的。 除此之外,新版本还消除了与站点隔离机制中释放后内存访问(释放后使用)相关的严重漏洞 CVE-2023-5218。 该漏洞允许您绕过所有级别的浏览器保护并在沙箱环境之外的系统上执行代码。 作为发现当前版本漏洞的现金奖励计划的一部分,Google 支付了 14 个价值 30,5 美元的奖励(6000 个 5000 美元奖励、3000 个 2000 美元奖励、1000 个 500 美元奖励、XNUMX 个 XNUMX 美元奖励、XNUMX 个 XNUMX 美元奖励和 XNUMX 个 XNUMX 美元奖励)。 一项奖励的金额尚未确定。

来源: opennet.ru