Navorsers van ESET het 'n 43-bladsy verslag gepubliseer wat die Ebury-wortelstel en verwante aktiwiteit ontleed. Daar word gesê dat Ebury sedert 2009 in gebruik is en sedertdien op meer as 400 000 Linux-bedieners en etlike honderde FreeBSD-, OpenBSD- en Solaris-stelsels geïnstalleer is. Ongeveer 110 000 bedieners was teen die einde van 2023 steeds met Ebury besmet. Die studie is veral interessant aangesien Ebury in die kernel.org-aanval gebruik is, wat 'n paar nuwe besonderhede onthul het oor die kompromie van Linux-kernontwikkelingsinfrastruktuur wat in 2011 ontdek is. Ebury is ook opgespoor op domeinregistrateurbedieners, kripto-uitruilings, Tor-uitgangsnodusse en verskeie ander. gasheerverskaffers, wie se name nie gegee word nie.

Daar is aanvanklik aangeneem dat die aanvallers bedieners Die kernel.org-aanvallers het vir 17 dae onopgespoor gebly, maar volgens ESET is hierdie tydperk bereken vanaf die oomblik dat die Phalanx-wortelstel ingeplant is. Die Ebury-agterdeur was sedert 2009 op die bedieners teenwoordig en kon vir ongeveer twee jaar gebruik gewees het om worteltoegang te verkry. Die Ebury- en Phalanx-wanware is in afsonderlike, verskillende aanvalle geïnstalleer wat deur verskillende aanvalsgroepe uitgevoer is. Die Ebury-agterdeur het ten minste vier bedieners in die kernel.org-infrastruktuur geraak, waarvan twee ongeveer twee jaar later gekompromitteer is, en die ander twee binne ses maande.

Die aanvallers het toegang verkry tot die wagwoord-hashes van 551 gebruikers wat in /etc/shadow gestoor is, insluitend alle kernonderhouers (die rekeninge is gebruik om toegang tot Git te verkry; na die voorval is die wagwoorde verander, en die toegangsmodel is hersien om digitale handtekeninge te gebruik ). Vir 257 gebruikers kon die aanvallers duidelike tekswagwoorde bepaal, vermoedelik deur wagwoorde te raai deur hashes te gebruik en deur wagwoorde wat in SSH gebruik word deur die kwaadwillige Ebury-komponent te onderskep.

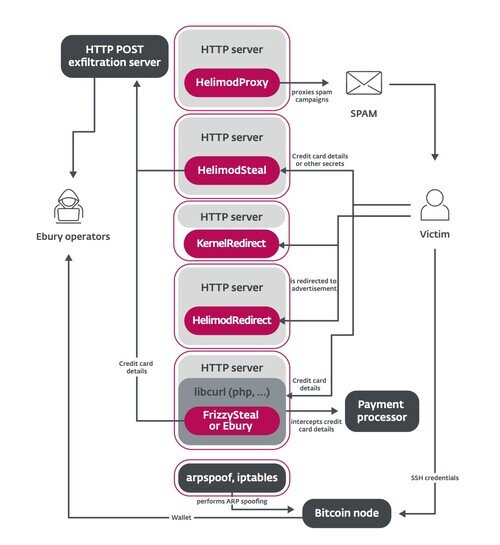

Die kwaadwillige komponent Ebury is versprei as 'n gedeelde biblioteek, wat, sodra dit geïnstalleer is, funksies onderskep wat in OpenSSH gebruik is om 'n afgeleë verbinding met 'n stelsel met wortelregte te vestig. Die aanval was nie geteiken nie en, soos duisende ander gashere wat geraak is, is kernel.org-bedieners as deel van 'n botnet gebruik om strooipos te stuur, geloofsbriewe te steel vir verspreiding op ander stelsels, webverkeer te herlei en ander kwaadwillige aktiwiteite uit te voer.

Om die bedieners te penetreer, is ongelapte kwesbaarhede in bedienersagteware gebruik, byvoorbeeld kwesbaarhede in gasheerpanele, of onderskepte wagwoorde (daar word aanvaar dat die kernel.org-bedieners gekap is as gevolg van die kompromie van die wagwoord van een van die gebruikers wat dop toegang). Kwesbaarhede soos Dirty COW is gebruik om voorregte te eskaleer.

Nuwe weergawes van Ebury wat in onlangse jare gebruik is, bykomend tot die agterdeur, het kenmerke ingesluit soos modules vir Apache httpd vir proxy-verkeer, herleiding van gebruikers en onderskep van vertroulike inligting, 'n kernmodule om veranderinge aan te bring aan HTTP-verkeer, nutsgoed om jou eie weg te steek verkeer vanaf brandmure, skrifte vir die uitvoer van AitM-aanvalle (Teëstander-in-die-Middel, tweerigting MiTM) om SSH-geloofsbriewe in gasheerverskaffernetwerke te onderskep.

Bron: opennet.ru