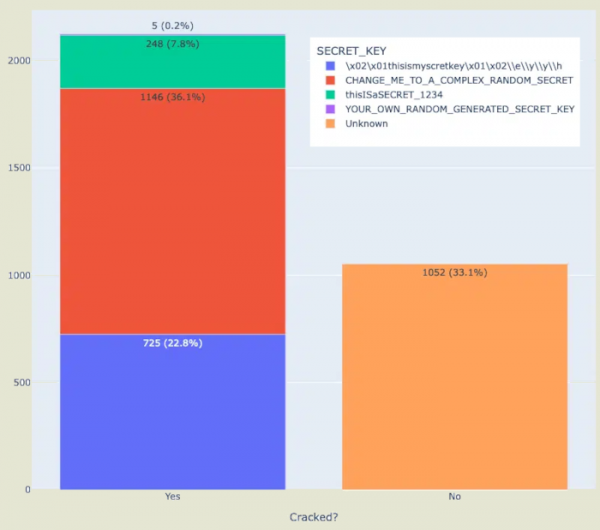

تمكن الباحثون في Horizon3 من تحديد مشكلات أمنية في معظم تثبيتات منصة تحليل البيانات وتصورها Apache Superset. وُجِد أن 2124 من 3176 خادم Apache Superset العام الذي تم تحليله يستخدم مفتاح التشفير الافتراضي المحدد في ملف تكوين العينة. يتم استخدام هذا المفتاح في مكتبة Flask Python لإنشاء ملفات تعريف الارتباط للجلسة، مما يسمح للمهاجم الذي يعرف المفتاح بإنشاء معلمات جلسة مزيفة، والاتصال بواجهة الويب Apache Superset وتنزيل البيانات من قواعد البيانات المرتبطة أو تنظيم تنفيذ التعليمات البرمجية بحقوق Apache Superset.

ومن المثير للاهتمام أن الباحثين أبلغوا المطورين بالمشكلة في البداية في عام 2021، وبعد ذلك، في إصدار Apache Superset 1.4.1، الذي تم إصداره في يناير 2022، تم استبدال قيمة معلمة SECRET_KEY بالسلسلة "CHANGE_ME_TO_A_COMPLEX_RANDOM_SECRET"، وتمت إضافة فحص إلى الكود، إذا كانت هذه القيمة موجودة، فسوف يقوم بإخراج تحذير إلى السجل.

في فبراير من هذا العام، قرر الباحثون إعادة فحص الأنظمة المعرضة للخطر، ووجدوا أن قلة من الناس انتبهوا للتحذير، وأن 67% الخوادم لا يزال Apache Superset يستخدم المفاتيح من أمثلة التكوين أو قوالب النشر أو الوثائق. ومع ذلك، فإن بعض الشركات الكبيرة والجامعات والوكالات الحكومية من بين المؤسسات التي تستخدم المفاتيح الافتراضية.

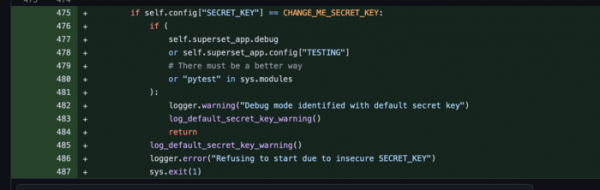

يُنظر الآن إلى تحديد مفتاح عمل في مثال التكوين على أنه ثغرة أمنية (CVE-2023-27524)، والتي تم إصلاحها في إصدار Apache Superset 2.1 من خلال ظهور خطأ يمنع النظام الأساسي من البدء عند استخدام المفتاح المحدد في المثال (يتم أخذ المفتاح المحدد في تكوين المثال للإصدار الحالي فقط في الاعتبار، ولا يتم حظر المفاتيح القياسية القديمة والمفاتيح من القوالب والوثائق). تم اقتراح برنامج نصي خاص للتحقق من وجود نقاط الضعف عبر الشبكة.

المصدر: opennet.ru