Цяпер мы паспрабуем іншы спосаб укаранення SQL. Паглядзім, ці будзе база дадзеных працягваць адкідаць паведамленні пра памылкі. Гэты метад завецца "чаканне затрымкі", а сама затрымка запісваецца ў такім выглядзе: waitfor delay 00:00:01'. Я капіюю гэта з нашага файла і ўстаўляю ў адрасны радок браўзэра.

Усё гэта называецца "сляпое ўкараненне SQL на часовай аснове". Усё, што мы тут робім - гэта кажам: "чакаць затрымкі на працягу 10 секунд". Калі вы заўважылі, злева ўверсе ў нас ёсць надпіс «connecting…», то бок што робіць наша старонка? Яна чакае злучэння і праз 10 секунд у вас на маніторы з'яўляецца правільная старонка. З дапамогай гэтага прыёму мы звяртаемся да базы дадзеных, каб яна дазволіла нам задаць ёй яшчэ некалькі пытанняў, напрыклад, калі карыстальнік - Джо, то трэба чакаць 10 секунд. Гэта зразумела? Калі карыстач – dbo, чакаць таксама 10 секунд. Гэта і ёсць метад сляпога ўкаранення SQL.

Я думаю, што распрацоўшчыкі пры стварэнні патчаў не ўхіляюць гэтую ўразлівасць. Гэта SQL - ін'екцыя, але наша праграма IDS яе таксама не бачыць, як і папярэднія спосабы ўкаранення SQL.

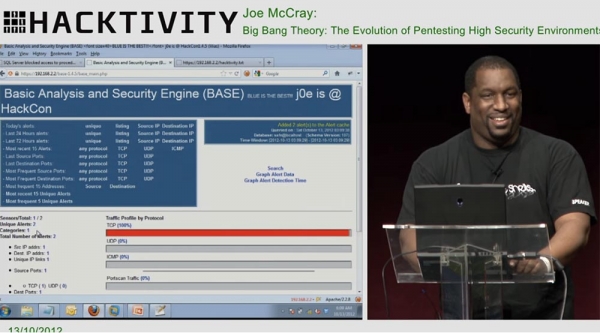

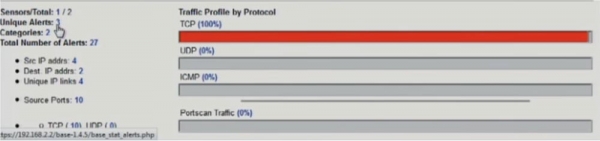

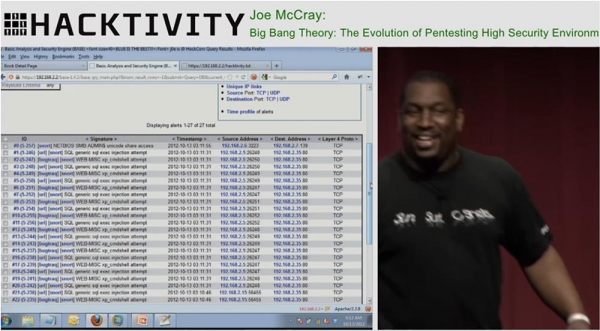

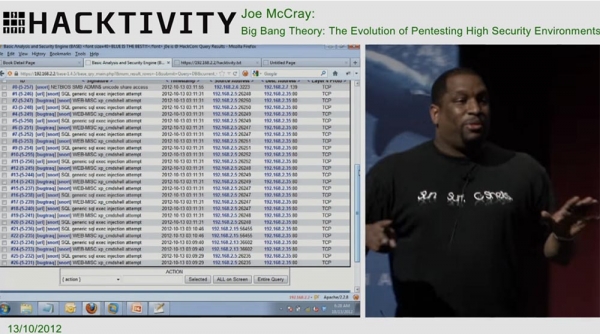

Паспрабуем нешта цікавейшае. Скапіюем гэты радок з IP адрасам і ўставім яго ў браўзэр. Спрацавала! Палоска TCP у нашай праграме пачырванела, праграма адзначыла 2 пагрозы бяспецы.

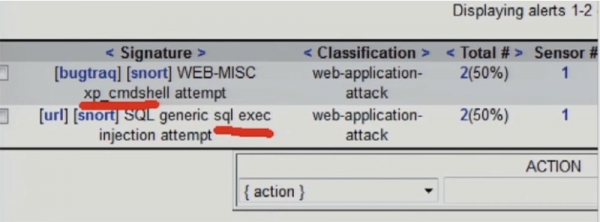

Выдатна, глядзім далей, што адбылося. У нас маецца адна пагроза каманднай абалонцы XP, і яшчэ адна пагроза - спроба ўкаранення SQL. Разам адзначана дзве спробы атакаваць вэб-дадатак.

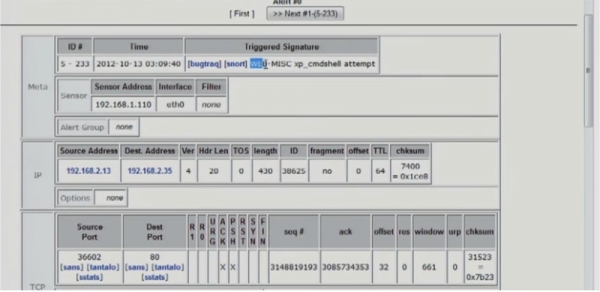

Добра, а зараз дапамажыце мне з логікай. У нас ёсць пакет дадзеных аб умяшанні, у якім IDS кажа, што адрэагавала на розныя ўмяшанні ў камандную абалонку XP.

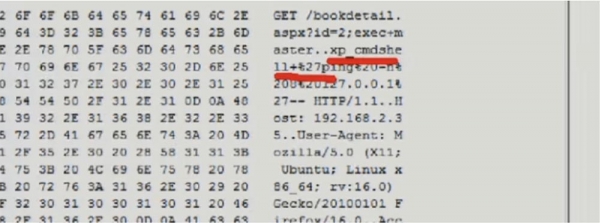

Калі мы апусцімся ўніз, то ўбачым табліцу HEX-кодаў, справа ад якой ёсць сцяг з паведамленнем xp_cmdshell + &27ping, і відавочна, гэта дрэнна.

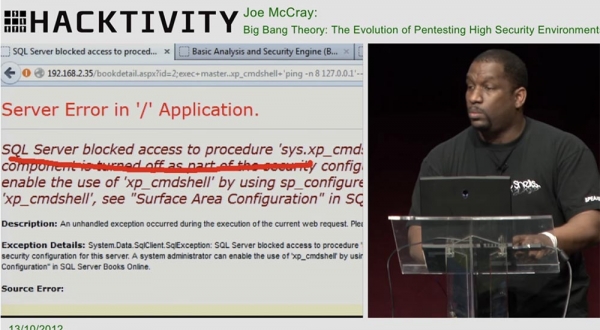

Паглядзім сюды, што здарылася. Што зрабіў SQL сервер?

SQL сервер сказаў: "ты можаш мець пароль ад маёй базы дадзеных, можаш атрымаць усе запісы маёй базы дадзеных, але, чувак, я зусім не хачу, каб ты запускаў у мяне свае каманды, гэта зусім не крута"!

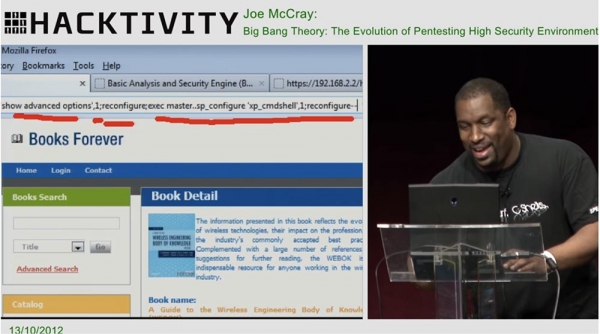

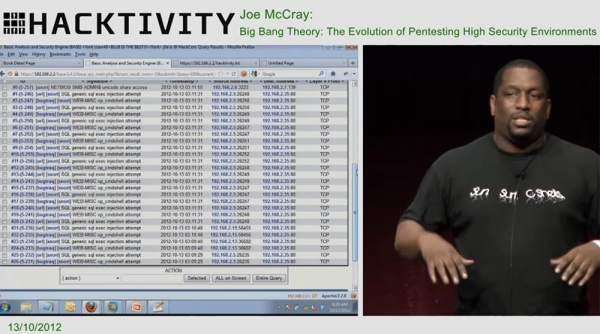

Што нам трэба зрабіць - гэта дамагчыся, каб нават калі IDS паведамляе аб пагрозе каманднай абалонцы XP, гэтая пагроза б ігнаравалася. Калі вы выкарыстоўваеце SQL Server 2005 ці SQL Server 2008, то пры выяўленні спробы ўкаранення SQL камандная абалонка аперацыйнай сістэмы будзе заблакаваная, што не дазволіць вам працягваць сваю справу. Гэта вельмі прыкра. Дык што ж нам рабіць? Трэба паспрабаваць папытаць сервер вельмі ласкава. Трэба сказаць так: "калі ласка, татачка, ну можна мне гэтыя печыва"? Вось што я раблю, сур'ёзна, я прашу сервер вельмі ветліва! Я прашу паказаць дадатковыя опцыі, прашу рэканфігурацыю і прашу памяняць наладкі каманднай абалонкі XP, каб зрабіць камандную абалонку даступнай, таму што мне гэта трэба!

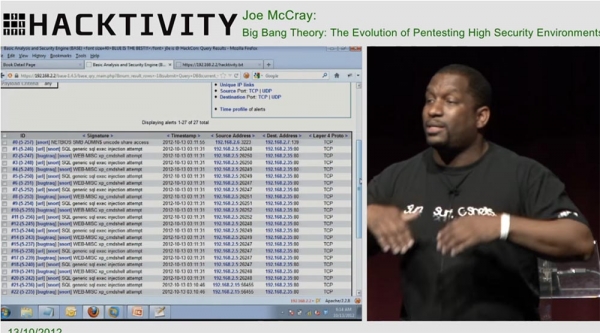

Мы бачым, што IDS гэта выявіла - бачыце, тут адзначана ўжо 3 пагрозы.

Вы толькі паглядзіце сюды - мы ўзарвалі логі бяспекі! Падобна на калядную ёлку, столькі тут усяго навешана! Цэлых 27 пагроз бяспецы! Ура, хлопцы, мы злавілі гэтага хакера, мы яго дасталі!

Нас не турбуе, што ён скрадзе нашыя дадзеныя, але калі ён зможа выконваць сістэмныя каманды ў нашай «скрынцы» – гэта ўжо сур'ёзна! Вы можаце маляваць маршрут Telnet, FTP, можаце завалодаць маімі дадзенымі, гэта крута, але я пра гэта не турбуюся, я толькі не хачу, каб вы завалодалі абалонкай маёй "скрынкі".

Я хачу сказаць пра рэчы, якія рэальна мяне "дасталі". Я працую на арганізацыі, я працую на іх шмат гадоў, і я кажу вам пра гэта, таму што мая сяброўка лічыць, што я беспрацоўны. Яна лічыць, што я займаюся толькі тым, што стаю на сцэне і балбачу, гэта нельга лічыць працай. Але я кажу: "не, мая радасць, я кансультант"! Вось у чым розніца - я выказваю сваё меркаванне, і за гэта мне плацяць.

Скажу так - мы, як хакеры, каханы ўзломваць абалонку, і для нас няма больш у міры задавальнення, чым "заглынаць ракавіну". Калі аналітыкі IDS пішуць свае правілы, вы бачыце, што яны пішуць іх так, каб абараніцца ад узлому абалонкі. Але калі пагаварыць з СIO аб праблеме вымання дадзеных, ён прапануе вам падумаць аб двух варыянтах. Выкажам здагадку, у мяне ёсць дадатак, якое робіць 100 «штук» у гадзіну. Што для мяне важней - забяспечыць бяспеку ўсіх дадзеных у гэтым дадатку або бяспеку абалонкі "скрынкі"? Гэта сур'ёзнае пытанне! Пра што вы павінны турбавацца больш?

Тое, што ў вас пашкоджана абалонка "скрынкі", не абавязкова азначае, што хтосьці атрымаў доступ да ўнутранай працы прыкладанняў. Так, гэта больш за верагодна, і калі гэтага яшчэ не адбылося, то яно можа неўзабаве здарыцца. Але звернеце ўвагу, што мноства прадуктаў бяспекі пабудаваны на перадумовах, што атакавалы перамяшчаецца па вашай сетцы. Таму яны зважаюць на выкананне каманд, на ўкараненне каманд, і вы павінны адзначыць, што гэта сур'ёзная рэч. Яны зважаю на трывіяльныя ўразлівасці, на вельмі просты міжсайтавы скрыптынг, на вельмі простыя SQL-ін'екцыі. Іх не хвалююць ні комплексныя пагрозы, ні зашыфраваныя паведамленні, яны не турбуюцца аб рэчах такога кшталту. Можна сказаць, што ўсе прадукты бяспекі шукаюць шум, яны шукаюць «цяўкалку», яны хочуць спыніць тое, што кусае вас за шчыкалатку. Вось што я зразумеў, маючы справу з прадуктамі бяспекі. Вам не трэба купляць прадукты бяспекі, не трэба ехаць на грузавіку заднім ходам. Вам патрэбны кампетэнтныя, кваліфікаваныя людзі, якія разумеюць тэхналогію. Так, мой Бог, менавіта людзі! Мы не жадаем выкідваць мільёны даляраў на гэтыя праблемы, але шматлікія з вас працавалі ў гэтай вобласці, і ведаюць, што як толькі ваш бос паглядзіць рэкламу, то бяжыць у краму з крыкам: "мы павінны займець гэтую рэч!". Але ў рэчаіснасці нам гэта не трэба, мы проста павінны выправіць бардак, які знаходзіцца ў нас за спіной. Вось што было перадумовай для гэтага выступу.

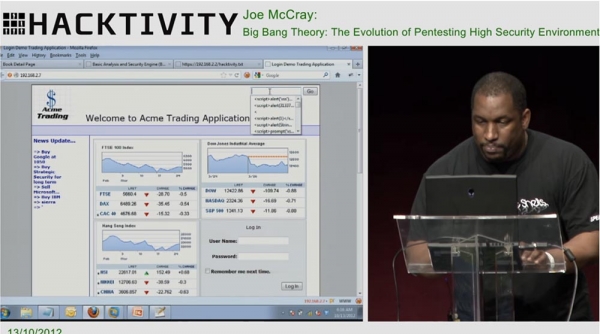

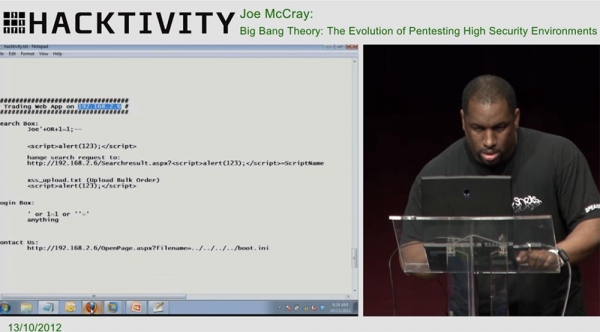

Асяроддзе падвышанай бяспекі - гэта тое, на што я выдаткаваў шмат часу, каб зразумець правілы працы механізмаў абароны. Як толькі вы разбярэцеся ў механізмах абароны, абыйсці абарону не складзе працы. Напрыклад, у мяне ёсць вэб-прыкладанне, якое абаронена ўласным файрвалам. Я капіюю адрас панэлі налад, устаўляю яго ў адрасны радок браўзэра і заходжу ў налады і спрабую ўжыць міжсайтавы скрыптынг.

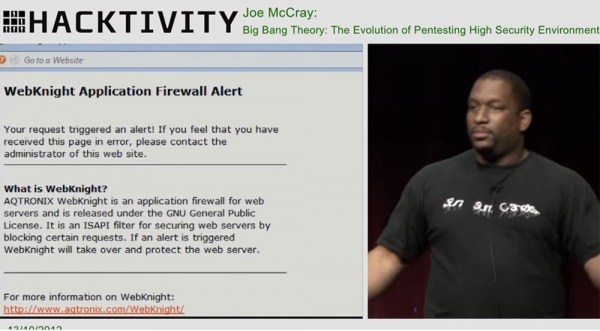

У выніку я атрымліваю паведамленне файрвала аб пагрозе - мяне заблакавалі.

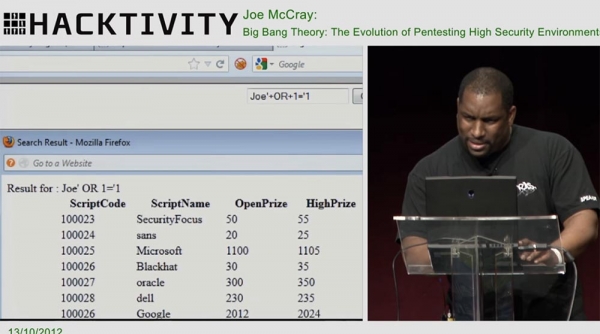

Я думаю, гэта дрэнна, вы згодны? Вы сутыкнуліся з прадуктам бяспекі. Але што, калі я паспрабую нешта накшталт гэтага: увяду ў радок параметр Joe'+OR+1='1

Як бачыце, гэта спрацавала. Папраўце мяне, калі я памыляюся, але мы сталі сведкамі таго, як укараненне SQL перамагло файрвол прыкладання. А зараз прыкінемся, што жадаем пачаць кампанію па ўкараненні мер бяспекі, таму прымераны на сябе капялюш вытворцы ПА. Цяпер мы ўвасабляем зло, таму што гэта чорны капялюш. Я кансультант, таму магу рабіць так з вытворцамі праграм.

Мы хочам стварыць і разгарнуць новую сістэму выяўлення ўмяшання, таму пачнем кампанію па выяўленні ўмяшання. Snort, як прадукт з адкрытым зыходным кодам, утрымлівае ў сабе сотні тысяч сігнатур пагроз умяшання. Мы павінны паступаць этычна, таму мы не станем красці гэтыя сігнатуры з іншых прыкладанняў і ўстаўляць іх у сваю сістэму. Мы проста сядзем і перапішам іх усё - гэй, Боб, Цім, Джо, давайце сюды, правярніце-ка па хуткім усе гэтыя 100 000 сігнатур!

Яшчэ нам трэба стварыць сканер уразлівасцяў. Вы ведаеце, што Nessus, праграма для аўтаматычнага пошуку ўразлівасцяў, мае добрых 80 тысяч сігнатур і скрыптоў, якія правяраюць уразлівасць. Мы зноў паступім этычна і ўласнаручна перапішам іх усё ў сваю праграму.

Людзі пытаюцца мяне: "Джо, ты робіш усе гэтыя тэсты з дапамогай такіх праграм з адкрытым кодам, як Mod Security, Snort і ім падобныя, адкажы, наколькі яны падобныя на прадукты іншых вытворцаў"? Я ім адказваю: "Наогул не падобныя"! Таму што вытворцы не крадуць начынне з прадуктаў бяспекі з адчыненым кодам, яны садзяцца і пішуць усе гэтыя правілы ўласнаручна.

Калі вы зможаце зрабіць так, каб вашыя ўласныя сігнатуры і атакавалыя радкі працавалі без выкарыстання прадуктаў з адчыненым зыходным кодам, для вас гэта выдатны шанец. Калі вы не ў стане нічога супрацьпаставіць камерцыйным прадуктам, рухаючыся ў правільным кірунку, вы павінны знайсці канцэпцыю, якая дапаможа вам стаць вядомым у сваёй вобласці.

Усе ведаюць, што я выпіваю. Дазвольце мне паказаць вам, чаму я выпіваю. Калі вы калі-небудзь у сваім жыцці рабілі аўдыт зыходнага кода, вы абавязкова зап'еце, паверце мне, пасля гэтага вы пачнеце выпіваць.

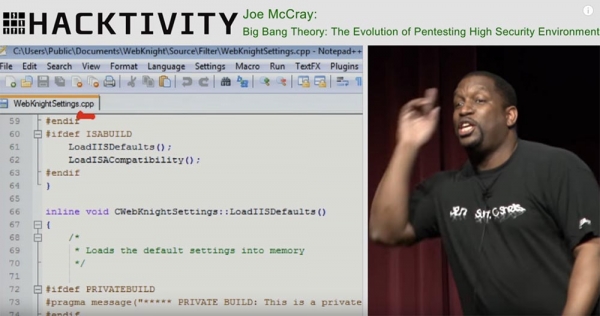

Такім чынам, наша каханая мова - гэта C++. Давайце паглядзім на гэтую праграму - Web Knight, гэта дадатак-файрвал для вэб-сервераў. У ім ёсць выключэнні па змаўчанні. Гэта цікава - калі я разгарну гэты файрвол, то ён не абароніць мяне ад Outlook Web Access.

Выдатна! Гэта таму, што шматлікія вытворцы ПА выцягваюць правілы з адных прыкладанняў і ўстаўляюць іх у свой прадукт, не выканаўшы цэлую кучу належных даследаванняў. Таму, калі я разгортваю дадатак сеткавага файрвала, я лічу, што ўсё, што тычыцца вэб-пошты, зроблена ў ім няправільна! Таму што практычна любая вэб-пошта парушае бяспеку па змаўчанні. У вас ёсць вэб-код, які выконвае сістэмныя каманды і запыты LDAP або любога іншага сховішчы базы дадзеных карыстальнікаў прама ў Інтэрнеце.

Скажыце мне, на якой планеце такое можа лічыцца бяспечным? Проста падумайце пра гэта: вы адчыняеце Outlook Web Access, націскаеце клавішb ctrl +K, шукаеце карыстачоў і ўсё такое, вы кіруеце Active Directory прама з інтэрнэту, вы выконваеце каманды сістэмы на Linux, калі вы выкарыстоўваеце «вавёркіну пошту», або Horde ці што вось яшчэ. Вы выцягваеце ўсе гэтыя evals і іншыя тыпы небяспечнай функцыянальнасці. Таму мноства файрвалаў выключае іх са спісу пагроз бяспекі, паспрабуйце спытаць аб гэтым вытворцы вашага ПЗ.

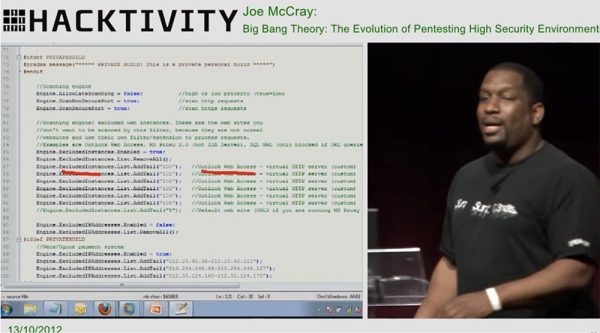

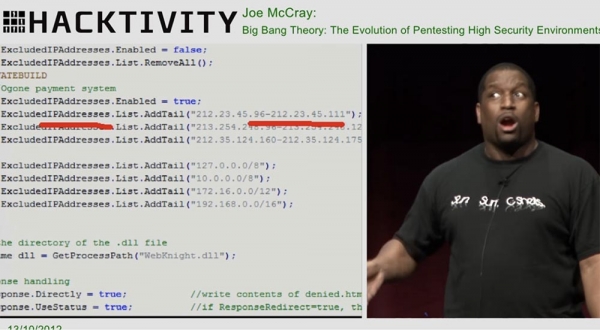

Вернемся да дадатку Web Knight. Яно скрала мноства правіл бяспекі са сканара URL, які скануе ўсе гэтыя дыяпазоны IP адрасоў. І што ж, усе гэтыя дыяпазоны адрасоў выключаныя з майго прадукта?

Хто-небудзь з вас хоча ўсталяваць гэтыя адрасы ў сваёй сетцы? Вы хочаце, каб ваша сетка запускалася на гэтых адрасах? Так, гэта ўзрушаюча. Ну добра, прагартаем гэтую праграму ўніз і паглядзім на іншыя рэчы, якія не жадае рабіць гэты файрвол.

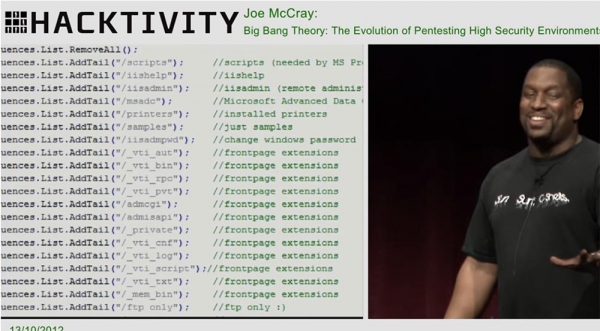

Яны называюцца "1999" і хочуць, каб іх вэб-сервер апынуўся ў мінулым! Хто-небудзь з вас памятае гэтую бздуру: /scripts, /iishelp, msads? Магчыма, пару чалавек з настальгіяй успомняць, як было весела ўзломваць такія рэчы. "Памятаеш, чувак, як даўным-даўно мы "забівалі" серверы, гэта было крута!".

Цяпер, калі вы паглядзіце на гэтыя выключэнні, то ўбачыце, што зможаце выконваць усе гэтыя рэчы - msads, printers,iisadmpwd - усе гэтыя штукі, якія сёння нікому не патрэбныя. А як наконт каманд, якія вам не дазволена выконваць?

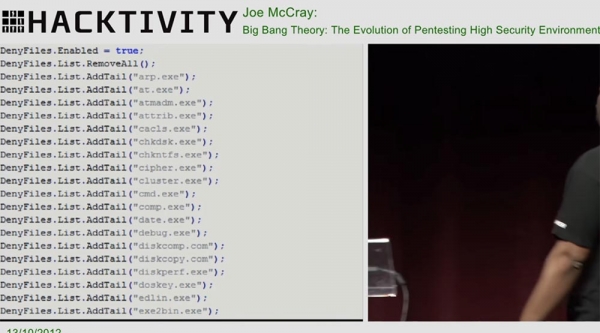

Гэта arp, at, cacls, chkdsk, cipher, cmd, com. Пры іх пералічэнні вас ахопліваюць успаміны аб былых часах, "чувак, памятаеш, як мы захапілі той сервер, памятаеш тыя дні"?

Але вось што сапраўды цікава - хто-небудзь бачыць тут WMIC ці можа быць, PowerShell? Уявіце, што ў вас ёсць новае прыкладанне, якое функцыянуе за рахунак выканання скрыптоў у лакальнай сістэме, і гэта сучасныя скрыпты, таму што вы жадаеце запусціць Windows Server 2008, а я збіраюся здзейсніць вялікую справу, абараніўшы яго правіламі, прызначанымі для Windows 2000. Так што ў наступны раз, калі пастаўшчык прыходзіць да вас са сваім вэб-дадаткам, спытаеце яго: «гэй, мужык, а ты прадугледзеў такія рэчы, як bits admin, або выкананне каманд powershell, праверыў ці ты ўсе астатнія рэчы, таму што мы збіраемся абнавіцца і выкарыстоўваць новую версію DotNET»? А бо ўсе гэтыя рэчы павінны прысутнічаць у прадукце бяспекі па змаўчанні!

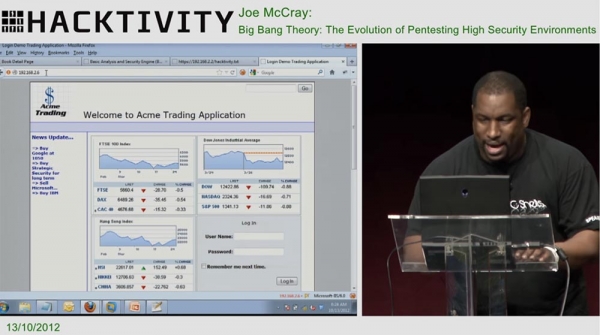

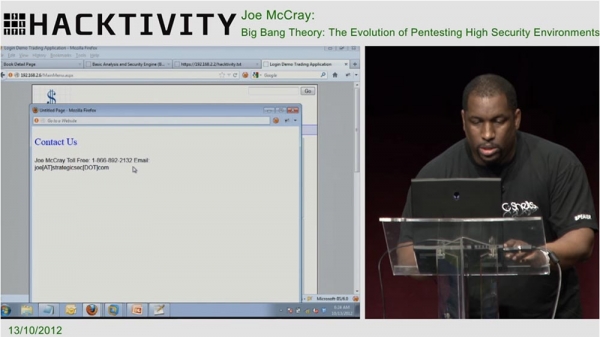

Наступнае, пра што я хачу з вамі пагаварыць - гэта лагічныя памылкі. Давайце пяройдзем па адрасе 192.168.2.6. Гэта прыкладна такое ж дадатак, як папярэдняе.

Вы можаце заўважыць сёе-тое цікавае, калі пракруціце старонку ўніз і націснеце на спасылку Contact Us.

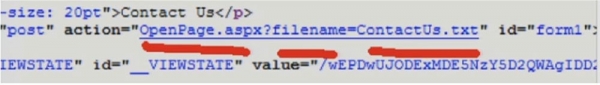

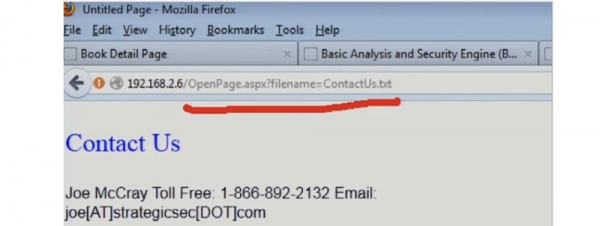

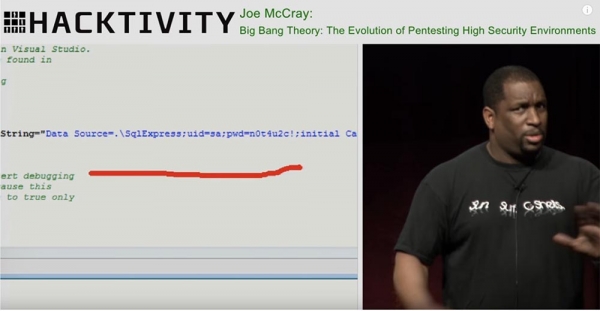

Калі вы паглядзіце на зыходны код укладкі "Звяжыцеся з намі", гэта адзін са спосабаў пентэстынгу, то, чым я ўвесь час займаюся, то заўважыце вось такі радок.

Падумайце аб гэтым! Чую, што многія пры выглядзе гэтага вымавілі: "Вау"! Аднойчы я праводзіў тэсціраванне на пранікненне, скажам, для аднаго банка-мільярдэра, і заўважыў там нешта падобнае. Такім чынам, нам не патрэбныя ні SQL-ін'екцыі, ні міжсайтавы скрыптынг - у нас ёсць асноўнае, вось гэты адрасны радок.

Такім чынам, без перабольшання - банк сказаў нам, што ў іх былі абодва - і сеткавы спецыяліст, і вэб-інспектар, і яны не выказалі ніякіх заўваг. Гэта значыць, яны палічылі нармальным, што праз браўзэр можна адкрыць і прачытаць тэкставы файл.

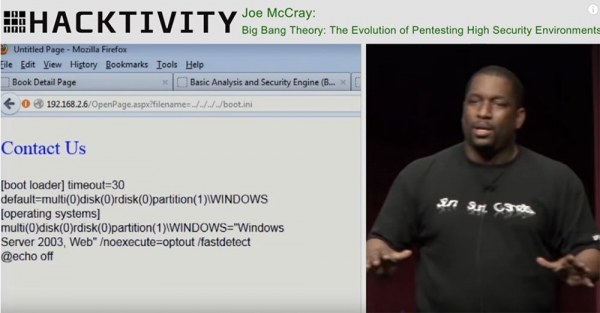

Гэта значыць, вы можаце проста прачытаць файл прама з файлавай сістэмы. Раздзел іх службы бяспекі сказаў мне: "так, адзін са сканараў выявіў гэтую ўразлівасць, але палічыў яе малаважнай". На што я адказаў, добра, дайце мне хвіліну. Я набраў у адрасным радку filename=../../../../boot.ini і змог прачытаць загрузны файл файлавай сістэмы!

На гэта мне сказалі: "не-не-не, гэта ж не крытычныя файлы"! Я адказаў - але ж гэта ж Server 2008? Яны сказалі - так, гэта ён. Я кажу - але ж гэты сервер мае файл канфігурацыі, размешчаны ў каранёвай дырэкторыі сервера, правільна? "Правільна", адказваюць яны. "Выдатна", - кажу я, - "а што, калі атакавалы праробіць вось гэта", і набіраю ў адрасным радку filename=web.config. Яны кажуць - ну і што, вы ж на маніторы нічога не бачыце?

Я кажу - а што, калі я пстрыкну па маніторы правай кнопкай мышы і абяру параметр "Паказаць код старонкі"? І што я тут выяўлю? "Нічога крытычнага"? Я ўбачу пароль адміністратара сервера!

І вы гаворыце, што тут няма ніякай праблемы?

Але мая любімая частка - гэта наступнае. Вы не дазваляеце мне выконваць каманды ў «скрынцы», затое я магу скрасці пароль адміністратара вэб-сервера і базу дадзеных, прагледзець усю базу дадзеных, выдраць адтуль усе матэрыялы аб базе дадзеных і адмовах сістэмы і сысці з усім гэтым. Гэта той выпадак, калі дрэнны хлопец кажа: "Гэй, мужык, сёння вялікі дзень"!

Не дазваляйце прадуктам бяспекі стаць вашым захворваннем! Не дазваляйце прадуктам бяспекі прымусіць вас хварэць! Знайдзіце якіх-небудзь «батанаў», падарыце ім усе гэтыя памятныя цацкі з Star Trek, зацікавіце іх, заахвоціце іх, каб яны засталіся з вамі, таму што гэтыя занудныя смуродкі, якія не прымаюць штодня душ, менавіта тыя, хто прымушае вашыя сеткі працаваць як варта! Гэта тыя людзі, якія дапамогуць вашым прадуктам бяспекі працаваць як след.

Скажыце, хто з вас у стане знаходзіцца доўга ў адным пакоі з чалавекам, які ўвесь час кажа: «о, мне трэба тэрмінова надрукаваць гэты скрыпт!», і які заняты гэтым увесь час? Але вам патрэбны такія людзі, якія робяць працаздольнымі вашыя прадукты бяспекі.

Паўтару яшчэ раз - прадукты бяспекі тупыя, таму што агні ўвесь час памыляюцца, стала здзяйсняюць адстойныя рэчы, яны проста не забяспечваюць бяспекі. Я яшчэ ні разу не бачыў добрага прадукта бяспекі, які б не патрабаваў чалавека з адвёрткай, здольнага падкруціць дзе трэба, каб усё зарабіла больш-менш нармальна. Гэта проста вялізны спіс правілаў, якія кажуць, што гэта дрэнна, і ўсё!

Таму, хлопцы, я хачу, каб вы звярнулі ўвагу на адукацыю, на такія рэчы, як бяспека, політэхнічнае навучанне, бо існуе мноства бясплатных анлайн-курсаў, прысвечаных праблемам бяспекі. Вывучыце Python, вывучыце зборкі Assembly, вывучыце тэсціраванне вэб-прыкладанняў.

Вось што сапраўды дапаможа вам абараніць сваю сетку. Разумныя людзі абараняюць сеткі, прадукты сеткі не ахоўваюць! Калі ласка, вярніцеся на працу і скажыце свайму босу, што вам трэба больш бюджэту для большай колькасці разумных людзей, я ведаю, што зараз крызіс, але ўсё роўна скажыце яму - нам трэба больш сродкаў для людзей, для іх навучання. Калі мы купляем прадукт, але не купляем курс па абыходжанні з ім, таму што гэта дорага, то навошта мы ўвогуле яго купляем, калі не збіраемся навучыць людзей з ім звяртацца?

Я працаваў на шматлікіх вытворцаў прадуктаў бяспекі, практычна ўсё жыццё правёў, займаючыся ўкараненнем гэтых прадуктаў, і мяне ўжо ванітуе ад усіх гэтых кантроляў доступу да сеткі і іншых рэчаў, таму што я ўсталёўваў і запускаў усе гэтыя адстойныя прадукты. Неяк я прыйшоў да кліента, яны хацелі ўкараніць стандарт 802.1x для пратакола EAP, таму ў іх былі MAC адрасы і другасныя адрасы для кожнага порта. Я прыйшоў, убачыў, што гэта дрэнна, разгарнуўся і стаў націскаць кнопкі на друкарцы. Вы ведаеце, прынтэр можа раздрукаваць тэставую старонку сеткавага абсталявання з усімі MAC адрасамі і IP адрасамі. Але аказалася, што прынтэр не падтрымлівае стандарт 802.1x, так што ён павінен быць выключаны.

Тады я адключыў друкарку ад сеткі і змяніў MAC адрас свайго наўтбука на MAC адрас друкаркі і падлучыў свой наўтбук, такім чынам абышоўшы гэтае дарагое рашэнне MAC, падумайце пра гэта! Дык што ж добрага гэтае рашэнне MAC можа для мяне зрабіць, калі чалавек можа проста выдаць любое абсталяванне за прынтэр або за VoIP тэлефон?

Так што на сёння пентэстынг для мяне складаецца ў тым, што я праводжу час, спрабуючы зразумець прадукт бяспекі, які купіў мой кліент, і разабрацца ў ім. Цяпер кожны банк, у якім я праводжу выпрабаванне на пранікненне, мае ўсе гэтыя HIPS, NIPS, LAUGTHS, MACS і цэлую кучу іншых абрэвіятур, якія ўяўляюць сабой суцэльны адстой. Але я спрабую разабрацца, што гэтыя прадукты спрабуюць зрабіць і як яны спрабуюць гэта зрабіць. Пасля, як толькі я высвятляю, што за метадалогію і логіку яны выкарыстоўваюць, каб забяспечыць абарону, абыйсці яе становіцца зусім не цяжка.

Мой любімы прадукт, які я вам пакіну, называецца MS 1103. Гэта эксплойт на аснове браўзэра, які "распыляе" HIPS, Host Intrusion Prevention Signature, ці сігнатуры прадухілення ўмяшання ў хост. Фактычна ён прызначаецца для абыходу сігнатур HIPS. Я не хачу паказваць, як ён працуе, таму што мне шкада часу на дэманстрацыю, але ён выдатна дазваляе абысці гэтую абарону, і я хачу, каб вы прынялі яго сабе на ўзбраенне.

Добра, хлопцы, я пайду.

Крыху рэкламы 🙂

Дзякуй, што застаяцеся з намі. Вам падабаюцца нашыя артыкулы? Жадаеце бачыць больш цікавых матэрыялаў? Падтрымайце нас, аформіўшы замову ці парэкамендаваўшы знаёмым, , унікальны аналаг entry-level сервераў, які быў прыдуманы намі для Вас: (даступныя варыянты з RAID1 і RAID10, да 24 ядраў і да 40GB DDR4).

Dell R730xd у 2 разы танней у дата-цэнтры Equinix Tier IV у Амстэрдаме? Толькі ў нас у Нідэрландах! Dell R420 – 2x E5-2430 2.2Ghz 6C 128GB DDR3 2x960GB SSD 1Gbps 100TB – ад $99! Чытайце аб тым

Крыніца: habr.com