Grupa istraživača sa Univerziteta u Mičigenu objavila je rezultate studije o mogućnosti identifikacije (VPN Fingerprinting) veza sa serverima zasnovanim na OpenVPN-u prilikom praćenja tranzitnog saobraćaja. Kao rezultat toga, identifikovane su tri metode za identifikaciju OpenVPN protokola među ostalim mrežnim paketima koji se mogu koristiti u sistemima za inspekciju saobraćaja za blokiranje virtuelnih mreža zasnovanih na OpenVPN-u.

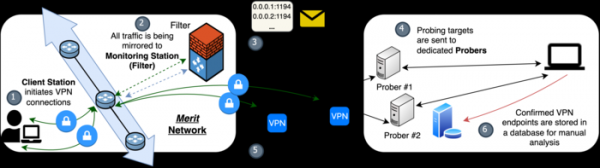

Testiranje predloženih metoda na mreži internet provajdera Merit, koji ima više od milion korisnika, pokazalo je mogućnost da se identifikuje 85% OpenVPN sesija sa niskim nivoom lažnih pozitivnih rezultata. Za testiranje je pripremljen alat koji je prvo detektovao OpenVPN saobraćaj u hodu u pasivnom režimu, a zatim proveravao ispravnost rezultata kroz aktivnu proveru servera. Protok saobraćaja sa intenzitetom od približno 20 Gbps preslikan je na analizator koji su kreirali istraživači.

Tokom eksperimenta, analizator je uspeo da uspešno identifikuje 1718 od 2000 testnih OpenVPN veza koje je uspostavio lažni klijent, koji je koristio 40 različitih tipičnih OpenVPN konfiguracija (metod je uspešno radio za 39 od 40 konfiguracija). Pored toga, tokom osam dana eksperimenta, 3638 OpenVPN sesija je identifikovano u tranzitnom saobraćaju, od kojih je 3245 sesija potvrđeno. Napominje se da je gornja granica lažnih pozitivnih rezultata u predloženoj metodi tri reda veličine niža nego u prethodno predloženim metodama zasnovanim na korištenju mašinskog učenja.

Performanse metoda zaštite za praćenje prometa OpenVPN-a u komercijalnim uslugama zasebno su procijenjene – od 41 testirane VPNOd servisa koji koriste metode obfuskacije prometa OpenVPN-a, promet je identificiran u 34 slučaja. Servisi koji nisu detektirani koristili su dodatne slojeve obfuskacije prometa pored OpenVPN-a (na primjer, usmjeravanje OpenVPN prometa kroz dodatni šifrirani tunel). Većina uspješno identificiranih servisa koristila je izobličenje prometa korištenjem XOR operacije, dodatne slojeve obfuskacije bez odgovarajuće randomizacije prometa ili prisustvo neobfuskiranih OpenVPN servisa na istom... server.

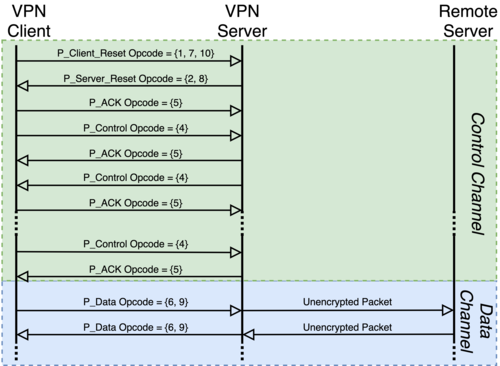

Uključene metode identifikacije zasnovane su na vezivanju za OpenVPN-specifične obrasce u zaglavljima nešifriranih paketa, veličinama ACK paketa i odgovorima servera. U prvom slučaju, vezanje za polje "opcode" u zaglavlju paketa može se koristiti kao objekt za identifikaciju u fazi pregovaranja o vezi, koja uzima fiksni raspon vrijednosti i mijenja se na određeni način u zavisnosti od veze. faza podešavanja. Identifikacija se svodi na identifikaciju određenog niza promjena koda operacija u prvim N-paketima toka.

Druga metoda se temelji na činjenici da se ACK paketi koriste u OpenVPN-u samo u fazi pregovaranja o povezivanju i da istovremeno imaju određenu veličinu. Identifikacija se zasniva na činjenici da se ACK paketi određene veličine javljaju samo u određenim dijelovima sesije (na primjer, kada se koristi OpenVPN, prvi ACK paket je obično treći paket podataka koji se šalje u sesiji).

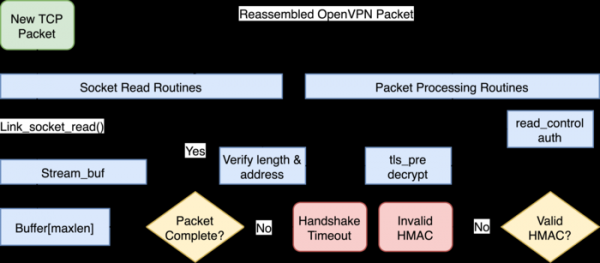

Treća metoda je aktivna provjera i nastaje zbog činjenice da OpenVPN server kao odgovor na zahtjev za resetiranje veze šalje određeni RST paket (provjera ne radi kada se koristi način rada „tls-auth“, budući da OpenVPN server ignorira zahtjeve klijenata koji nisu autentificirani putem TLS-a).

izvor: opennet.ru