Μια ομάδα ερευνητών από το Καθολικό Πανεπιστήμιο του Leuven (Βέλγιο) εντόπισε μια αρχιτεκτονική ευπάθεια (CVE-2023-52424) στο πρότυπο IEEE 802.11 Wi-Fi που επιτρέπει τη σύνδεση σε ένα λιγότερο ασφαλές ασύρματο δίκτυο, αντί για το αξιόπιστο δίκτυο που ο χρήστης σκόπευε να συνδεθεί και, στη συνέχεια, είναι δυνατό να οργανωθεί η παρακολούθηση και ο χειρισμός της κυκλοφορίας. Το πρόβλημα εμφανίζεται στις ασύρματες στοίβες οποιουδήποτε λειτουργικού συστήματος και επηρεάζει τις μεθόδους ελέγχου ταυτότητας WPA3, WEP, EAP, AMPE και FILS.

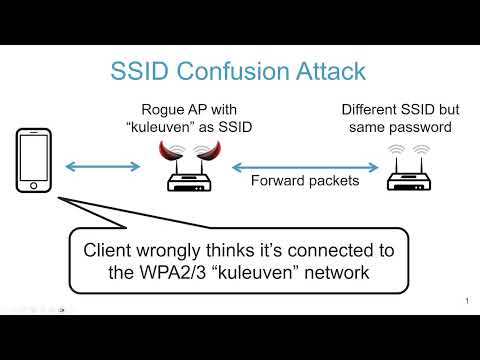

Η προτεινόμενη τεχνική επίθεσης, η οποία ονομάζεται Σύγχυση SSID, σας επιτρέπει να παρακάμψετε τις μεθόδους ελέγχου ταυτότητας σημείου πρόσβασης που υπάρχουν στο πρωτόκολλο, οι οποίες προστατεύουν από την αντικατάσταση του αναγνωριστικού δικτύου SSID και δεν επιτρέπουν τη δημιουργία πλαστών δικτύων με το όνομα του δικτύου που συνδέει ο πελάτης. Η αιτία του προβλήματος είναι ο ορισμός του προτύπου για περιπτώσεις όπου ένα SSID ενδέχεται να μην έχει πιστοποιηθεί. Συγκεκριμένα, για να υποδείξει την παρουσία του, το σημείο πρόσβασης εκπέμπει πλαίσια φάρων που περιλαμβάνουν πληροφορίες για το δίκτυο SSID. Για να απλοποιηθεί η διαδικασία ανακάλυψης δικτύου, οι πελάτες δεν ελέγχουν την ταυτότητα του SSID σε αυτά τα πλαίσια, καθώς θεωρείται ότι θα απαιτηθεί επαλήθευση αφού ο πελάτης αποφασίσει να συνδεθεί στο δίκτυο.

Για να πραγματοποιηθεί επιτυχώς μια επίθεση, απαιτείται ο χρήστης να ξεκινήσει μια σύνδεση με ένα συγκεκριμένο ασύρματο δίκτυο και να υπάρχει ένα άλλο ασύρματο δίκτυο κοντά με τις ίδιες παραμέτρους σύνδεσης με το πρώτο δίκτυο. Αυτό εφαρμόζεται, για παράδειγμα, όταν δημιουργούνται διαφορετικά δίκτυα για τις ζώνες 2.4 GHz και 5 GHz, ένα από τα οποία είναι ασθενώς προστατευμένο και ευάλωτο σε τυπικές επιθέσεις υποκλοπής κυκλοφορίας, όπως το KRACK ή το Frag. Η προβληματική διαμόρφωση υπάρχει και σε ορισμένα πανεπιστημιακά δίκτυα που υποστηρίζουν την υπηρεσία Eduroam. Ο εισβολέας πρέπει να βρίσκεται εντός της εμβέλειας του σήματος προκειμένου να παρεμβληθεί μεταξύ του χρήστη και του δικτύου-στόχου (MitM). Για να πραγματοποιήσει μια επίθεση, ένας εισβολέας δεν χρειάζεται να γνωρίζει τα διαπιστευτήρια του θύματος.

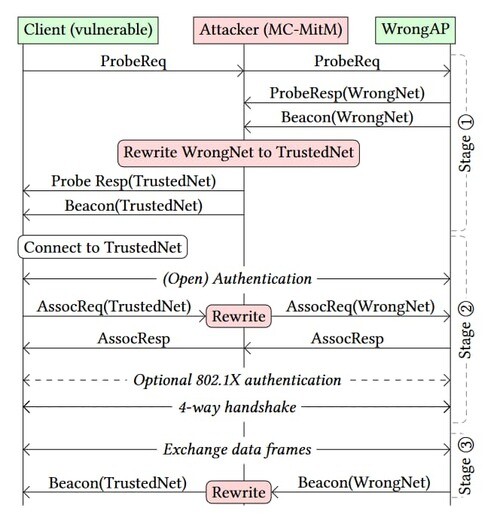

Η επίθεση καταλήγει στο ότι ο εισβολέας δημιουργεί ένα σημείο πρόσβασης (WrongAP στο διάγραμμα), το οποίο εκπέμπει κλήσεις σε άλλο κανάλι σε ένα λιγότερο ασφαλές εικονικό δίκτυο (WrongNet), στο οποίο θα πρέπει να συνδεθεί ο πελάτης αντί για το επιθυμητό δίκτυο (TrustedNet). Ένα σημείο πρόσβασης μπορεί να δημιουργηθεί σε έναν κανονικό φορητό υπολογιστή και χρησιμοποιείται για την οργάνωση μιας πολυκαναλικής επίθεσης MitM σε ένα θύμα (MC MitM). Η επίθεση εκτελείται σε τρία στάδια:

Εκμεταλλευόμενος την ευπάθεια, ένας εισβολέας μπορεί να ξεγελάσει έναν πελάτη ώστε να συνδεθεί σε ένα λιγότερο ασφαλές δίκτυο, με τη διεπαφή να εμφανίζει το SSID του δικτύου στο οποίο ο χρήστης σκόπευε αρχικά να συνδεθεί, αντί για αυτό στο οποίο είναι πραγματικά συνδεδεμένος. Αναγκάζοντας έναν χρήστη να συνδεθεί μέσω ενός μη ασφαλούς δικτύου, ο εισβολέας μπορεί να αναλύσει και να αναχαιτίσει μη κρυπτογραφημένες ροές κίνησης. Επιπλέον, χρησιμοποιώντας ορισμένα VPN, όπως WARP, hide.me και Windscribe, το VPN δεν θα χρησιμοποιείται κατά τη σύνδεση σε δίκτυα που έχουν επισημανθεί ως αξιόπιστα στις ρυθμίσεις.

Η επίθεση ισχύει για ασύρματα πρωτόκολλα ελέγχου ταυτότητας που χρησιμοποιούν EAP (Extensible Authentication Protocol), SAE (Simultaneous Authentication of Equals) και 802.1X, καθώς και στην προαιρετική λειτουργία πρωτοκόλλου WPA3, στην οποία το SSID δεν χρησιμοποιείται κατά τη δημιουργία του PMK (Pairwise). Master Key), τι γίνεται για να αποκλειστούν αρχικά γνωστά δεδομένα κατά τη δημιουργία ενός κλειδιού για την προστασία από διάφορες κρυπτο-επιθέσεις. Το πρωτόκολλο FILS (Fast Initial Link Setup) είναι ευάλωτο όταν χρησιμοποιείται το PMK που δημιουργείται κατά τη διαπραγμάτευση σύνδεσης που βασίζεται σε EAP. Τα πρωτόκολλα WPA1, WPA2 και FT (Fast BSS Transition) δεν επηρεάζονται από το πρόβλημα, καθώς απαιτούν το σωστό SSID κατά τη διαπραγμάτευση μιας σύνδεσης.

Για προστασία από επίθεση σύγχυσης SSID στην πλευρά του σημείου πρόσβασης, το πρότυπο 802.11 αναφέρει την απαίτηση ελέγχου ταυτότητας SSID κατά τη σύνδεση, η οποία μπορεί να υλοποιηθεί προσθέτοντας το SSID στη λειτουργία δημιουργίας κλειδιού ή συμπεριλαμβάνοντας το SSID ως πρόσθετα δεδομένα που ελέγχονται κατά τη διαπραγμάτευση σύνδεσης. Από την πλευρά του πελάτη, η προστασία μπορεί να οργανωθεί με την προστασία των πλαισίων φάρων (θα χρησιμοποιηθεί στο WiFi 7). Τα προγράμματα δημιουργίας δικτύων μπορούν να αποτρέψουν επιθέσεις μη χρησιμοποιώντας κοινόχρηστα διαπιστευτήρια σε δίκτυα με διαφορετικά SSID. Οι χρήστες μπορούν να προστατευτούν χρησιμοποιώντας αξιόπιστα VPN κατά τη σύνδεση μέσω οποιουδήποτε ασύρματου δικτύου.

Πηγή: opennet.ru