Ερευνητές της ESET δημοσίευσαν μια έκθεση 43 σελίδων που αναλύει το rootkit του Ebury και τη σχετική δραστηριότητα. Λέγεται ότι το Ebury χρησιμοποιείται από το 2009 και έκτοτε έχει εγκατασταθεί σε πάνω από 400 διακομιστές Linux και σε αρκετές εκατοντάδες συστήματα FreeBSD, OpenBSD και Solaris. Περίπου 110 διακομιστές παρέμειναν μολυσμένοι με το Ebury μέχρι το τέλος του 2023. Η μελέτη είναι ιδιαίτερα ενδιαφέρουσα δεδομένου ότι το Ebury χρησιμοποιήθηκε στην επίθεση kernel.org, αποκαλύπτοντας ορισμένες νέες λεπτομέρειες σχετικά με την παραβίαση της υποδομής ανάπτυξης πυρήνα Linux που ανακαλύφθηκε το 2011. Το Ebury έχει επίσης εντοπιστεί σε διακομιστές καταχωρητή ονομάτων, ανταλλακτήρια κρυπτονομισμάτων, κόμβους εξόδου Tor και αρκετούς... πάροχοι φιλοξενίας, των οποίων τα ονόματα δεν αναφέρονται.

Αρχικά, είχε υποστηριχθεί ότι οι δράστες διακομιστές Οι επιτιθέμενοι του kernel.org παρέμειναν απαρατήρητοι για 17 ημέρες, αλλά σύμφωνα με την ESET, αυτή η περίοδος υπολογίστηκε από τη στιγμή που εμφυτεύτηκε το rootkit Phalanx. Το backdoor του Ebury υπήρχε στους διακομιστές από το 2009 και θα μπορούσε να είχε χρησιμοποιηθεί για την απόκτηση πρόσβασης root για περίπου δύο χρόνια. Τα κακόβουλα προγράμματα Ebury και Phalanx εγκαταστάθηκαν σε ξεχωριστές, διακριτές επιθέσεις που πραγματοποιήθηκαν από διαφορετικές ομάδες εισβολέων. Το backdoor του Ebury επηρέασε τουλάχιστον τέσσερις διακομιστές στην υποδομή kernel.org, δύο εκ των οποίων παραβιάστηκαν περίπου δύο χρόνια αργότερα και οι άλλοι δύο εντός έξι μηνών.

Οι εισβολείς απέκτησαν πρόσβαση στους κατακερματισμούς κωδικών πρόσβασης 551 χρηστών που ήταν αποθηκευμένοι στο /etc/shadow, συμπεριλαμβανομένων όλων των συντηρητών πυρήνα (οι λογαριασμοί χρησιμοποιήθηκαν για πρόσβαση στο Git· μετά το συμβάν, οι κωδικοί πρόσβασης άλλαξαν και το μοντέλο πρόσβασης αναθεωρήθηκε για τη χρήση ψηφιακών υπογραφών ). Για 257 χρήστες, οι εισβολείς μπόρεσαν να προσδιορίσουν κωδικούς πρόσβασης καθαρού κειμένου, πιθανώς μαντεύοντας τους κωδικούς πρόσβασης χρησιμοποιώντας κατακερματισμούς και παρεμποδίζοντας τους κωδικούς πρόσβασης που χρησιμοποιούνται στο SSH από το κακόβουλο στοιχείο Ebury.

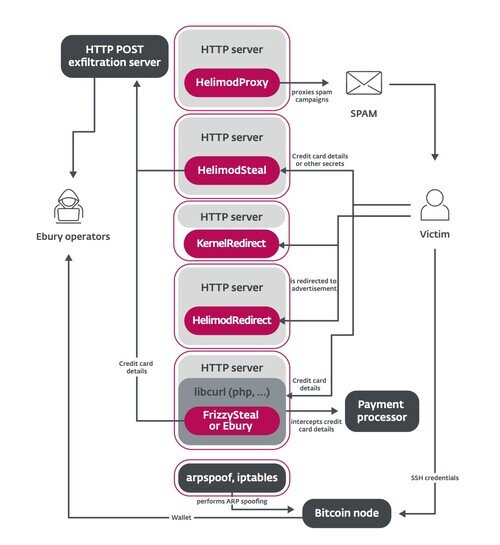

Το κακόβουλο στοιχείο Ebury διανεμήθηκε ως κοινόχρηστη βιβλιοθήκη, η οποία, μόλις εγκατασταθεί, υποκλοπή συναρτήσεων που χρησιμοποιούνται στο OpenSSH για τη δημιουργία μιας απομακρυσμένης σύνδεσης σε ένα σύστημα με δικαιώματα ρίζας. Η επίθεση δεν ήταν στοχευμένη και, όπως χιλιάδες άλλοι κεντρικοί υπολογιστές που επηρεάστηκαν, οι διακομιστές του kernel.org χρησιμοποιήθηκαν ως μέρος ενός botnet για την αποστολή ανεπιθύμητων μηνυμάτων, την κλοπή διαπιστευτηρίων για διανομή σε άλλα συστήματα, την ανακατεύθυνση της κυκλοφορίας στον ιστό και την εκτέλεση άλλων κακόβουλων δραστηριοτήτων.

Για να διεισδύσουν στους διακομιστές, χρησιμοποιήθηκαν μη επιδιορθωμένα τρωτά σημεία στο λογισμικό διακομιστή, για παράδειγμα, ευπάθειες σε πίνακες φιλοξενίας ή υποκλαπείς κωδικοί πρόσβασης (υποτίθεται ότι οι διακομιστές kernel.org παραβιάστηκαν ως αποτέλεσμα της παραβίασης του κωδικού πρόσβασης ενός από τους χρήστες που είχε πρόσβαση στο κέλυφος). Τα τρωτά σημεία όπως το Dirty COW χρησιμοποιήθηκαν για την κλιμάκωση των προνομίων.

Οι νέες εκδόσεις του Ebury που χρησιμοποιήθηκαν τα τελευταία χρόνια, εκτός από το backdoor, περιελάμβαναν λειτουργίες όπως ενότητες για το Apache httpd για πληροφόρηση μεσολάβησης, ανακατεύθυνση χρηστών και υποκλοπή εμπιστευτικών πληροφοριών, λειτουργική μονάδα πυρήνα για την πραγματοποίηση αλλαγών στη διαμετακόμιση κίνησης HTTP, εργαλεία για την απόκρυψη των δικών σας κίνηση από τείχη προστασίας , σενάρια για τη διεξαγωγή επιθέσεων AitM (Adversary-in-the-Middle, αμφίδρομο MiTM) για την αναχαίτιση διαπιστευτηρίων SSH σε δίκτυα παρόχων φιλοξενίας.

Πηγή: opennet.ru