Découvert cette année permet à tout utilisateur de domaine d'obtenir des droits d'administrateur de domaine et de compromettre Active Directory (AD) et d'autres hôtes connectés. Aujourd'hui, nous allons vous expliquer comment fonctionne cette attaque et comment la détecter.

Voici comment fonctionne cette attaque :

- Un attaquant s'empare du compte de n'importe quel utilisateur de domaine disposant d'une boîte aux lettres active afin de s'abonner à la fonctionnalité de notification push d'Exchange.

- L'attaquant utilise le relais NTLM pour tromper le serveur Exchange : en conséquence, le serveur Exchange se connecte à l'ordinateur de l'utilisateur compromis en utilisant la méthode NTLM sur HTTP, que l'attaquant utilise ensuite pour s'authentifier auprès du contrôleur de domaine via LDAP avec les informations d'identification du compte Exchange.

- L'attaquant finit par utiliser ces informations d'identification de compte Exchange pour élever ses privilèges. Cette dernière étape peut également être effectuée par un administrateur hostile qui dispose déjà d'un accès légitime pour effectuer la modification d'autorisation nécessaire. En créant une règle pour détecter cette activité, vous serez protégé contre cette attaque et des attaques similaires.

Par la suite, un attaquant pourrait par exemple exécuter DCSync pour obtenir les mots de passe hachés de tous les utilisateurs du domaine. Cela lui permettra de mettre en œuvre différents types d'attaques - des attaques Golden Ticket à la transmission de hachage.

L'équipe de recherche de Varonis a étudié ce vecteur d'attaque en détail et a préparé un guide permettant à nos clients de le détecter et en même temps de vérifier s'ils ont déjà été compromis.

Détection d'élévation de privilèges de domaine

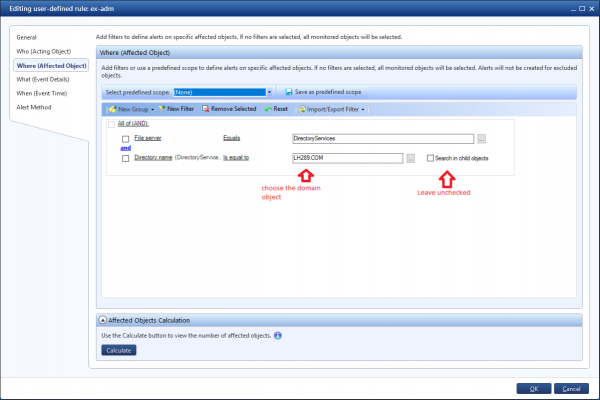

В Créez une règle personnalisée pour suivre les modifications apportées à des autorisations spécifiques sur un objet. Il sera déclenché lors de l'ajout de droits et d'autorisations à un objet d'intérêt dans le domaine :

- Spécifiez le nom de la règle

- Définissez la catégorie sur « Élévation de privilège »

- Définissez le type de ressource sur « Tous les types de ressources »

- Serveur de fichiers = DirectoryServices

- Précisez le domaine qui vous intéresse, par exemple, par son nom

- Ajouter un filtre pour ajouter des autorisations sur un objet AD

- Et n'oubliez pas de laisser l'option "Rechercher dans les objets enfants" décochée.

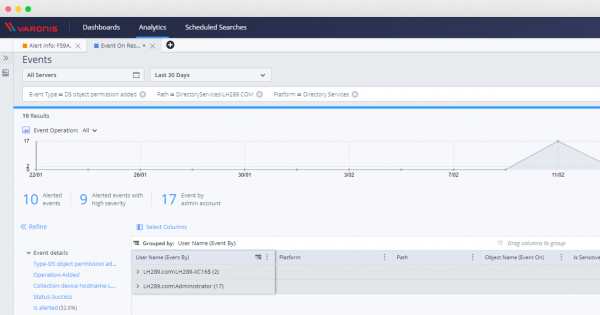

Et maintenant le rapport : détection des modifications des droits sur un objet de domaine

Les modifications apportées aux autorisations sur un objet AD sont assez rares, donc tout ce qui a déclenché cet avertissement doit et doit faire l'objet d'une enquête. Ce serait également une bonne idée de tester l’apparence et le contenu du rapport avant de lancer la règle elle-même dans la bataille.

Ce rapport indiquera également si vous avez déjà été compromis par cette attaque :

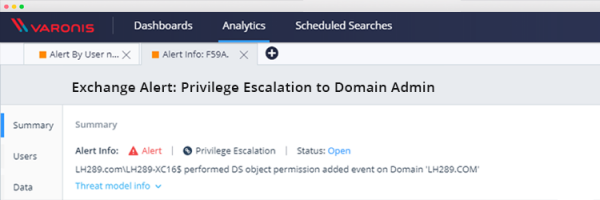

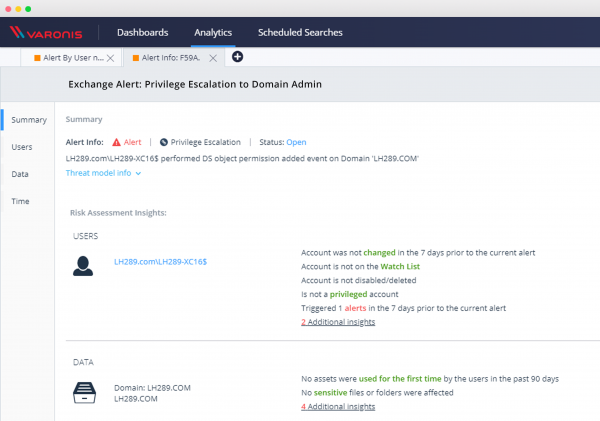

Une fois la règle activée, vous pouvez enquêter sur tous les autres événements d'élévation de privilèges à l'aide de l'interface Web DatAlert :

Une fois que vous avez configuré cette règle, vous pouvez surveiller et vous protéger contre ces types de vulnérabilités de sécurité et d'autres similaires, enquêter sur les événements avec les objets des services d'annuaire AD et déterminer si vous êtes sensible à cette vulnérabilité critique.

Source: habr.com