Os desenvolvedores da rede anónima Tor publicaron os resultados dunha auditoría do navegador Tor e das ferramentas OONI Probe, rdsys, BridgeDB e Conjure desenvolvidas polo proxecto, utilizadas para evitar a censura. A auditoría foi realizada por Cure53 de novembro de 2022 a abril de 2023.

Durante a auditoría identificáronse 9 vulnerabilidades, das cales dúas foron clasificadas como perigosas, a unha asignouse un nivel de perigo medio e 6 foron clasificadas como problemas cun grao de perigo menor. Tamén na base de código, atopáronse 10 problemas que foron clasificados como fallos non relacionados coa seguridade. En xeral, nótase que o código do Proxecto Tor cumpre coas prácticas de programación seguras.

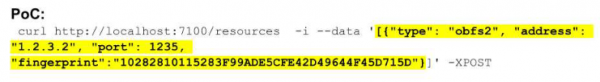

A primeira vulnerabilidade perigosa estivo presente no backend do sistema distribuído rdsys, que garante a entrega de recursos como listas de proxy e ligazóns de descarga aos usuarios censurados. A vulnerabilidade é causada pola falta de autenticación ao acceder ao controlador de rexistro de recursos e permitiu que un atacante rexistrase o seu propio recurso malicioso para entregalo aos usuarios. A operación redúcese a enviar unha solicitude HTTP ao controlador rdsys.

Вторая опасная уязвимость найдена в Tor Browser и была вызвана отсутствием проверки цифровой подписи при получении списка мостовых узлов через rdsys и BridgeDB. Так как список загружается в браузер на стадии до подключения к анонимной сети Tor, отсутствие проверки по криптографической цифровой подписи позволяло атакующему подменить содержимое списка, например, через перехват соединения или взлом servidor, через который распространяется список. В случае успешной атаки злоумышленник мог организовать подключение пользователей через собственный скомпрометированный мостовой узел.

Уязвимость средней опасности присутствовала в подсистеме rdsys в скрипте развёртывания сборок и позволяла атакующему поднять свои привилегии с пользователя nobody до пользователя rdsys, при наличии доступа к servidor и возможности записи в каталог с временными файлами. Эксплуатация уязвимости сводится к замене размещаемого в каталоге /tmp исполняемого файла. Получение прав пользователя rdsys позволяет атакующему внести изменения в запускаемые через rdsys исполняемые файлы.

As vulnerabilidades de baixa gravidade debéronse principalmente ao uso de dependencias obsoletas que contiñan vulnerabilidades coñecidas ou ao potencial de denegación de servizo. As vulnerabilidades menores do navegador Tor inclúen a posibilidade de evitar JavaScript cando o nivel de seguranza está configurado no nivel máis alto, a falta de restricións nas descargas de ficheiros e a posible fuga de información a través da páxina de inicio do usuario, o que permite rastrexar aos usuarios entre reinicios.

Actualmente, todas as vulnerabilidades foron solucionadas; entre outras cousas, implementouse a autenticación para todos os controladores rdsys e engadiuse a comprobación das listas cargadas no navegador Tor mediante a sinatura dixital.

Ademais, podemos observar o lanzamento do navegador Tor 13.0.1. A versión está sincronizada coa base de código Firefox 115.4.0 ESR, que corrixe 19 vulnerabilidades (13 considéranse perigosas). As correccións de vulnerabilidades da rama 13.0.1 de Firefox foron transferidas ao navegador Tor 119 para Android.

Fonte: opennet.ru