Neoficialiame „Telegram“ kliento „Nekogram“ programoje aptiktas užmaskuotas kodas. Jis slapta siunčia prie programos prisijungusių vartotojų telefono numerius robotui „@nekonotificationbot“, susietam su vartotojo ID. Pakeitimas rinkti telefono numerius yra tik užbaigtuose APK paketuose, platinamuose per „Google Play“, „GitHub“ ir projekto „Telegram“ kanalą. Pakeitimas rinkti telefono numerius nėra „GitHub“ šaltinio kode ir APK pakete iš „F Droid“ katalogo.

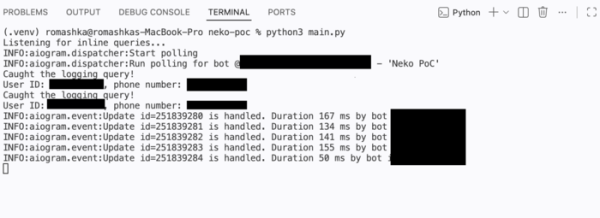

Užpakalinės durys buvo faile „Extra.java“. Manoma, kad jos buvo išsiųstos nuo „Nekogram“ 11.2.3 versijos, iš pradžių tik vartotojams su kiniškais telefono numeriais, o vėliau visiems. Programa taip pat naudojo „osint“ robotus „@tgdb_search_bot“ ir „@usinfobot“, kad identifikuotų vartotojus pagal jų ID, tačiau telefono numeriai jiems nebuvo siunčiami.

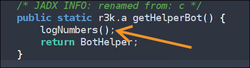

Tyrėjai sukūrė „Java“ kabliuką ir robotą, leidžiančius bet kuriam vartotojui patikrinti, ar jų programos egzempliorius siunčia telefono numerius.

Pasak tyrėjų, kurie atskleidė šią problemą, programos autoriai galėjo panaudoti gautą informaciją kurdami duomenų bazę, kurią vėliau galėjo parduoti OSINT robotų kūrėjams. Modifikacijos užmaskavimas ir vidinių užklausų naudojimas duomenims siųsti rodo tyčinį šios veiklos slėpimą. Po to, kai problema buvo atskleista projekto klaidų sekimo sistemoje, „Nekogram“ autorius prisipažino siuntęs telefono numerius savo robotui, nepaaiškinęs šios veiklos priežasties, tačiau pažymėjo, kad išsiųsti telefono numeriai nebuvo išsaugoti ar bendrinami su niekuo.

Be to, oficialioje „Telegram“ programėlėje buvo aptikta pažeidžiamumas. „Zero Day Initiative“ (ZDI) – projektas, siūlantis piniginius atlygius už pranešimą apie neištaisytus pažeidžiamumus – paskelbė preliminarius duomenis apie pažeidžiamumą ZDI-CAN-30207 „Telegram“ programoje, kuriam buvo priskirtas kritinis pavojingumo lygis (9.8 iš 10) ir kuris identifikuotas kaip nuotolinė ataka, nereikalaujanti vartotojo veiksmų. Išsamesnė informacija planuojama paskelbti liepos 24 d., suteikiant „Telegram“ kūrėjams laiko įdiegti pataisą vartotojams.

Atskirai pasirodė informacija, kad pažeidžiamumas pasireiškia atidarant specialiai sukurtus animuotus lipdukus „Telegram“ programoje ir gali sukelti kenkėjiško kodo vykdymą be jokių vartotojo veiksmų. Matyt, pažeidžiamumą sukelia klaida „rlottie“ bibliotekos kode, kuris įgalina peržiūros funkciją.

„Telegram“ atstovai teigė, kad nelaiko nustatytos problemos pavojingu pažeidžiamumu, nes visi įkelti lipdukai yra iš anksto patikrinami dėl serveriai „Telegram“ ir toks patikrinimas būtų užkirtęs kelią kenkėjiško lipduko rodymui vartotojams. Po „Telegram“ pranešimo pažeidžiamumo pavojingumo lygis buvo sumažintas nuo 9.8 iki 7.0.

Šaltinis: opennet.ru