Група истражувачи од Универзитетот во Мичиген ги објавија резултатите од студијата за можноста за идентификување (VPN Fingerprint) врски со сервери базирани на OpenVPN при следење на транзитниот сообраќај. Како резултат на тоа, беа идентификувани три методи за идентификување на протоколот OpenVPN меѓу другите мрежни пакети што може да се користат во системите за инспекција на сообраќајот за блокирање на виртуелните мрежи базирани на OpenVPN.

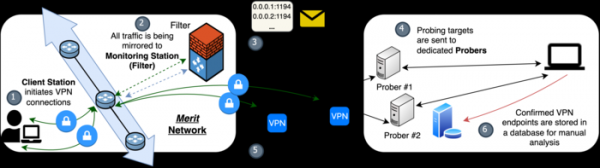

Тестирањето на предложените методи на мрежата на Интернет-провајдерот Merit, кој има повеќе од милион корисници, покажа способност да идентификува 85% од OpenVPN сесиите со ниско ниво на лажни позитиви. За тестирање, беше подготвен комплет со алатки што прво го откри сообраќајот OpenVPN во лет во пасивен режим, а потоа ја потврди точноста на резултатот преку активна проверка на серверот. Сообраќаен тек со интензитет од приближно 20 Gbps беше прикажан на анализаторот создаден од истражувачите.

За време на експериментот, анализаторот можеше успешно да идентификува 1718 од 2000 тест OpenVPN врски воспоставени од непријателски клиент, кој користеше 40 различни типични OpenVPN конфигурации (методот успешно функционираше за 39 од 40 конфигурации). Покрај тоа, во текот на осумте дена од експериментот, беа идентификувани 3638 OpenVPN сесии во транзитниот сообраќај, од кои 3245 сесии беа потврдени. Забележано е дека горната граница на лажни позитиви во предложениот метод е три реда на големина помала отколку во претходно предложените методи засновани на употреба на машинско учење.

Перформансите на методите за заштита од следење на сообраќајот на OpenVPN во комерцијалните услуги беа одделно оценети – од вкупно 41 тестирани. VPNОд услугите што користат методи за заматување на сообраќајот на OpenVPN, сообраќајот е идентификуван во 34 случаи. Услугите што не беа откриени користеа дополнителни слоеви на заматување на сообраќајот покрај OpenVPN (на пример, насочување на сообраќајот на OpenVPN преку дополнителен енкриптиран тунел). Повеќето од успешно идентификуваните услуги користеа нарушување на сообраќајот користејќи ја операцијата XOR, дополнителни слоеви на заматување без соодветна рандомизација на сообраќајот или присуство на незаматени OpenVPN услуги на истата локација. сервер.

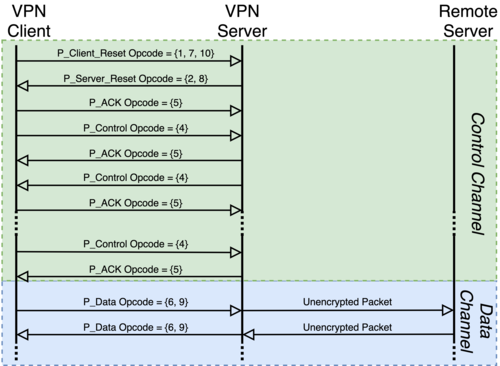

Вклучените методи за идентификација се засноваат на врзување за шаблони специфични за OpenVPN во нешифрирани заглавија на пакети, големини на пакети ACK и одговори на серверот. Во првиот случај, врзувањето за полето „opcode“ во заглавието на пакетот може да се користи како објект за идентификација во фазата на преговори за поврзување, што зема фиксен опсег на вредности и се менува на одреден начин во зависност од врската. фаза на поставување. Идентификацијата се сведува на идентификување на одредена секвенца на промени на оптичкиот код во првите N-пакети од протокот.

Вториот метод се заснова на фактот дека ACK пакетите се користат во OpenVPN само во фазата на преговори за поврзување и во исто време имаат одредена големина. Идентификацијата се заснова на фактот дека ACK пакетите со дадена големина се појавуваат само во одредени делови од сесијата (на пример, кога се користи OpenVPN, првиот ACK пакет е обично третиот пакет со податоци испратен во сесијата).

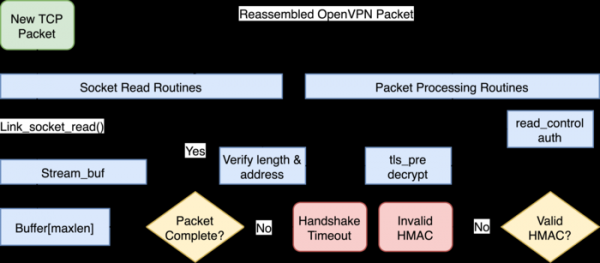

Третиот метод е активна проверка и се должи на фактот дека како одговор на барањето за ресетирање на врската, серверот OpenVPN испраќа специфичен RST пакет (проверката не работи кога се користи режимот „tls-auth“, бидејќи серверот OpenVPN ги игнорира барањата од клиенти кои не се автентицирани преку TLS).

Извор: opennet.ru