Истражувачите од ESET објавија извештај од 43 страници во кој се анализира руткитот Ebury и сродните активности. Се вели дека Ebury е во употреба од 2009 година и оттогаш е инсталиран на над 400 Linux сервери и неколку стотици FreeBSD, OpenBSD и Solaris системи. Околу 110 сервери останале инфицирани со Ebury до крајот на 2023 година. Студијата е особено интересна со оглед на тоа што Ebury беше користен во нападот kernel.org, откривајќи некои нови детали за компромитирањето на инфраструктурата за развој на Linux јадрото откриено во 2011 година. Ebury е откриен и на сервери за регистратори на домени, крипто берзи, излезни јазли на Tor и неколку даватели на услуги за хостирање, чии имиња не се наведени.

Првично се претпоставуваше дека напаѓачите сервери Напаѓачите на kernel.org останале неоткриени 17 дена, но според ESET, овој период е пресметан од моментот кога бил имплантиран руткитот Phalanx. Задната врата на Ebury била присутна на серверите од 2009 година и можела да се користи за добивање рут пристап приближно две години. Малверот Ebury и Phalanx бил инсталиран во одделни, различни напади извршени од различни групи напаѓачи. Задната врата на Ebury влијаела на најмалку четири сервери во инфраструктурата на kernel.org, од кои два биле компромитирани приближно две години подоцна, а другите два во рок од шест месеци.

Напаѓачите добија пристап до хашот на лозинката на 551 корисник зачуван во /etc/shadow, вклучувајќи ги и сите одржувачи на кернелот (сметките беа користени за пристап до Git; по инцидентот, лозинките беа променети и моделот за пристап беше ревидиран за да се користат дигитални потписи ). За 257 корисници, напаѓачите можеа да ги одредат лозинките за чист текст, веројатно со погодување лозинки користејќи хашови и со пресретнување на лозинки користени во SSH од страна на злонамерната компонента Ebury.

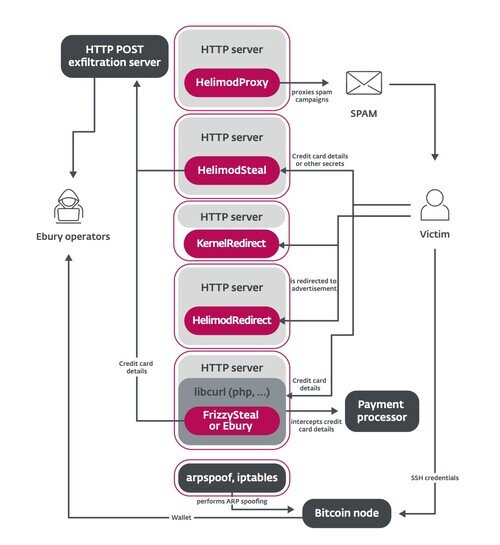

Злонамерната компонента Ebury беше дистрибуирана како споделена библиотека, која, откако ќе се инсталираше, ги пресретнуваше функциите што се користат во OpenSSH за да воспостави далечинска врска со систем со права на root. Нападот не беше насочен и, како и илјадници други погодени домаќини, серверите на kernel.org беа користени како дел од ботнет за испраќање спам, кражба на ингеренциите за дистрибуција на други системи, пренасочување на веб-сообраќајот и извршување на други малициозни активности.

За да навлезат во серверите, користени се незакрпени пропусти во софтверот на серверот, на пример, ранливости во хостинг панелите или пресретнати лозинки (се претпоставува дека серверите на kernel.org биле хакирани како резултат на компромитирање на лозинката на еден од корисниците кои имале пристап до школка). Ранливости како Dirty COW беа искористени за зголемување на привилегиите.

Новите верзии на Ebury користени во последниве години, покрај задна врата, вклучуваа функции како модули за Apache httpd за прокси сообраќај, пренасочување на корисници и пресретнување доверливи информации, модул на јадрото за правење промени во транзитниот HTTP сообраќај, алатки за криење на сопствениот сообраќај од заштитни ѕидови , скрипти за спроведување на напади на AitM (Adversary-in-the-Middle, двонасочен MiTM) за пресретнување на SSH ингеренциите во мрежите на давателите на хостинг.

Извор: opennet.ru