A Sonatype, empresa especializada em proteção contra ataques à cadeia de suprimentos, publicou os resultados de um estudo (PDF, 62 páginas) sobre problemas de dependência e manutenção em projetos de código aberto em Java, JavaScript, Python e .NET hospedados nos repositórios Maven Central, NPM, PyPL e NuGet. Ao longo do último ano, o número de projetos nos ecossistemas de código aberto monitorados aumentou em média 29%. O número de downloads de pacotes dos repositórios em questão aumentou 33% em 2023, em comparação com um aumento de 73% em 2021.

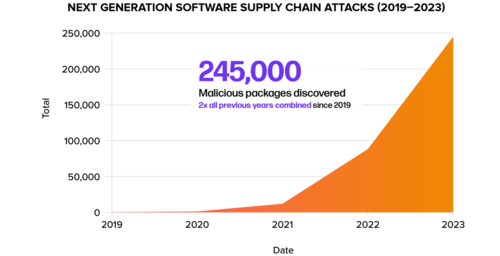

A atividade maliciosa em repositórios aumentou significativamente — 245 pacotes maliciosos foram detectados desde o início do ano, e o número de ataques registrados com o objetivo de substituir dependências dobrou.

Muitos projetos continuam a usar versões vulneráveis. Por exemplo, 23% dos downloads do pacote Log4j para Java ainda incluem versões com vulnerabilidades críticas corrigidas em 2021. No repositório Maven Central, aproximadamente 12% de todos os downloads são de componentes que contêm vulnerabilidades conhecidas. Em média, em todos os repositórios, a proporção de downloads de versões antigas de pacotes classificados como de risco (por exemplo, com vulnerabilidades não corrigidas) é de 20% (em 80% dos casos, a versão atual é baixada). Em 96% dos casos, os downloads de componentes vulneráveis poderiam ter sido evitados com a escolha de versões em que o problema já foi corrigido.

Um desafio significativo na manutenção da segurança é também a falta de manutenção de qualidade dos projetos. Este é um problema considerável nos ecossistemas Java e JavaScript: no último ano, um em cada cinco projetos (18.6%) submetidos ao Maven Central e ao NPM, e mantidos no ano anterior, deixaram de receber manutenção. Dos 1.176 milhão de projetos analisados nos repositórios Maven, NPM, PyP1 e NuGet, apenas 11% (118.000) continuam a receber manutenção ativa.

O estudo também incluiu uma pesquisa com 621 desenvolvedores profissionais de diversas empresas. Sessenta e sete por cento dos entrevistados acreditam que seus aplicativos não utilizam bibliotecas vulneráveis, 10% se depararam com incidentes de segurança causados por vulnerabilidades de código aberto nos últimos 12 meses e 20% não têm certeza. Vinte e oito por cento das empresas identificam componentes vulneráveis em até um dia após a divulgação da vulnerabilidade, 39% os identificam entre um e sete dias e 29% os identificam em mais de uma semana.

Fonte: opennet.ru