Výskumníci zo spoločnosti ESET zverejnili 43-stranovú správu analyzujúcu rootkit Ebury a súvisiacu aktivitu. Ebury sa údajne používa od roku 2009 a odvtedy bol nainštalovaný na viac ako 400 000 Linuxových serveroch a niekoľkých stovkách systémov FreeBSD, OpenBSD a Solaris. Ku koncu roka 2023 bolo vírusom Ebury infikovaných približne 110 000 serverov. Štúdia je obzvlášť zaujímavá vzhľadom na to, že Ebury bol použitý pri útoku na kernel.org, čo odhalilo niektoré nové podrobnosti o kompromitácii infraštruktúry vývoja linuxového jadra objavenej v roku 2011. Ebury bol tiež detekovaný na serveroch registrátorov domén, kryptomenových burzách, výstupných uzloch Tor a niekoľkých ďalších... poskytovatelia hostingu, ktorých mená nie sú uvedené.

Pôvodne sa predpokladalo, že útočníci servery Útočníci na kernel.org zostali nedetekovaní 17 dní, ale podľa spoločnosti ESET sa toto obdobie počítalo od okamihu implantácie rootkitu Phalanx. Backdoor Ebury bol na serveroch prítomný od roku 2009 a mohol byť použitý na získanie rootkitu približne dva roky. Malvér Ebury a Phalanx bol nainštalovaný v rámci samostatných, odlišných útokov vykonaných rôznymi skupinami útočníkov. Backdoor Ebury ovplyvnil najmenej štyri servery v infraštruktúre kernel.org, z ktorých dva boli napadnuté približne o dva roky neskôr a ďalšie dva do šiestich mesiacov.

Útočníci získali prístup k heslám 551 používateľov uloženým v /etc/shadow, vrátane všetkých správcov jadra (účty boli použité na prístup do Gitu; po incidente boli heslá zmenené a prístupový model bol upravený tak, aby používal digitálne podpisy ). Pre 257 používateľov boli útočníci schopní určiť heslá s čistým textom, pravdepodobne uhádnutím hesiel pomocou hash a zachytením hesiel používaných v SSH škodlivým komponentom Ebury.

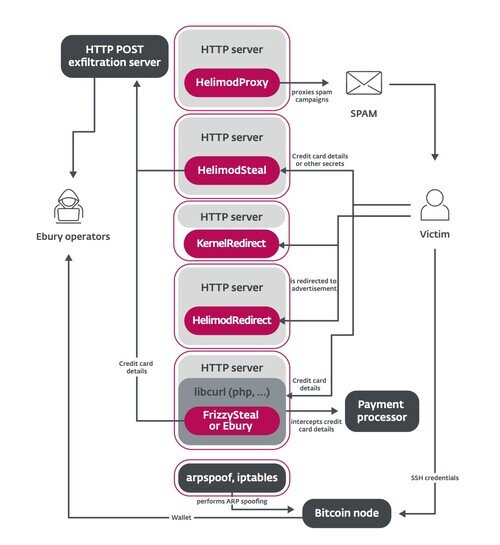

Škodlivý komponent Ebury bol distribuovaný ako zdieľaná knižnica, ktorá po nainštalovaní zachytila funkcie používané v OpenSSH na vytvorenie vzdialeného pripojenia k systému s právami root. Útok nebol cielený a rovnako ako tisíce ďalších postihnutých hostiteľov, servery kernel.org boli použité ako súčasť botnetu na odosielanie spamu, kradnutie poverení na distribúciu na iné systémy, presmerovanie webovej prevádzky a vykonávanie iných škodlivých aktivít.

Na preniknutie na servery sa použili neopravené zraniteľnosti serverového softvéru, napríklad zraniteľné miesta v hostiteľských paneloch alebo zachytené heslá (predpokladá sa, že servery kernel.org boli napadnuté v dôsledku prelomenia hesla jedného z používateľov, ktorí shell prístup). Na eskaláciu privilégií boli použité slabé miesta ako Dirty COW.

Nové verzie Ebury používané v posledných rokoch okrem zadných vrátok obsahovali také funkcie, ako sú moduly pre Apache httpd na proxy prenos, presmerovanie používateľov a zachytávanie dôverných informácií, modul jadra na vykonávanie zmien v tranzitnom HTTP prenose, nástroje na skrytie vašich vlastných návštevnosť z brán firewall , skripty na vykonávanie útokov AitM (Adversary-in-the-Middle, obojsmerný MiTM) na zachytenie poverení SSH v sieťach poskytovateľov hostingu.

Zdroj: opennet.ru