Я багато пишу про виявлення вільно доступних баз даних практично у всіх країнах світу, але новин про російські бази даних, залишені у відкритому доступі майже немає. Хоча нещодавно і про «руку Кремля», яку з переляку виявив голландський дослідник на більш ніж 2000 відкритих базах даних.

Може скластися невірне уявлення, що в Росії все чудово і власники великих російських онлайн-проектів відповідають відповідально до зберігання даних користувачів. Поспішаю розвінчати цей міф на цьому прикладі.

Російський медичний онлайн-сервіс DOC+ зважаючи на все, примудрився залишити у відкритому доступі базу даних ClickHouse з логами доступу. На жаль, логи виглядають настільки детальними, що на ймовірний витік могли піддатися персональні дані співробітників, партнерів і клієнтів сервісу.

Про все по порядку.

Дисклеймер: вся информация ниже публикуется исключительно в образовательных целях. Автор не получал доступа к персональным данным третьих лиц и компаний. Скриншоты взяты либо из открытых источников, либо были предоставлены автору анонимными доброжелателями.

Зі мною, як із власником Telegram-каналу «», на зв'язок вийшов читач каналу, який побажав залишитися невідомим і повідомив:

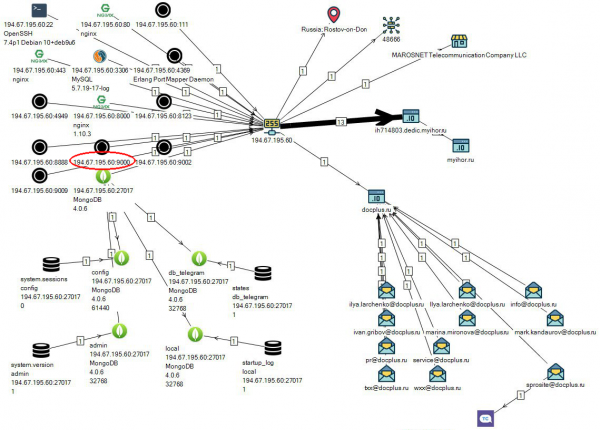

В інтернеті було виявлено відкритий ClickHouse сервер, який належить компанії doc+. IP-адреса сервера збігається з IP-адресою, на яку налаштований домен docplus.ru.

З Вікіпедії: DOC+ (ТОВ «Нова Медицина») це російська медична компанія, що надає послуги в галузі телемедицини, виклику лікаря додому, зберігання та обробки персональних медичних даних. Компанія одержала інвестиції від Яндекса.

Судячи з зібраної інформації, база ClickHouse дійсно була вільно доступна, і будь-хто, знаючи IP-адресу міг отримати з неї дані. Цими даними виявилися логи доступу до сервісу.

Як видно з картинки вище, крім веб-сервера www.docplus.ru і сервера ClickHouse (порт 9000), на тій же IP-адресі «висить» відкрита навстіж база MongoDB (в якій, зважаючи на все, нічого цікавого немає).

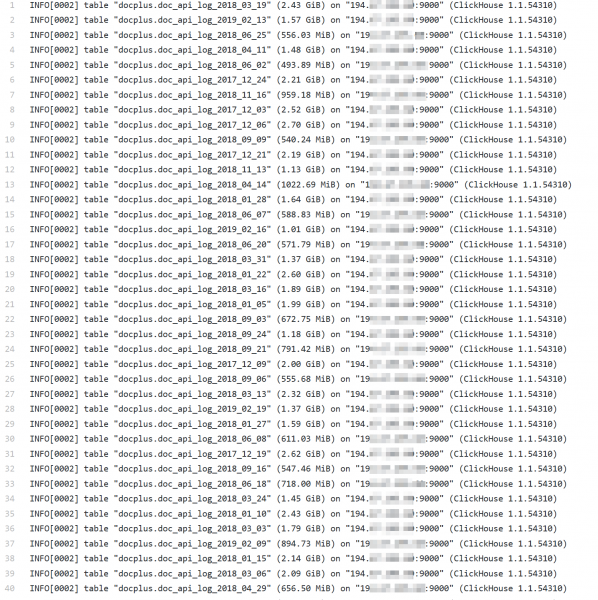

Наскільки мені відомо, для виявлення сервера ClickHouse використовувалася пошукова система Shodan.io (про те, я писав окремо) у зв'язці зі спеціальним скриптом , який перевірив знайдену базу на відсутність аутентифікації та перерахував усі її таблиці. На той момент їх начебто виявилося 474.

З документації відомо, що за умовчанням сервер ClickHouse слухає HTTP на 8123 порту. Тому, щоб подивитися, що міститься в таблицях, достатньо виконати приблизно такий SQL-запит:

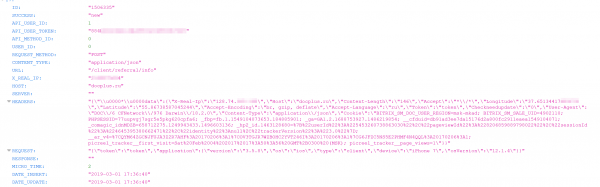

http://[IP-адрес]:8123?query=SELECT * FROM [название таблицы]В результаті виконання запиту могло повернутися можливо те, що вказано на скріншоті нижче:

Зі скріншоту зрозуміло, що інформація в полі ЗАГОЛОВКИ містить дані про місцезнаходження (широту та довготу) користувача, його IP-адресу, інформацію про пристрій, з якого він підключався до сервісу, версію ОС тощо.

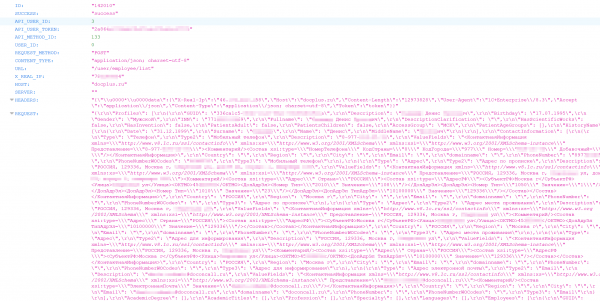

Якби комусь спало на думку трохи модифікувати SQL-запит, наприклад, так:

http://[IP-адрес]:8123?query=SELECT * FROM [название таблицы] WHERE REQUEST LIKE ‘%25Profiles%25’

то могло б повернутися щось схоже на персональні дані співробітників, а саме: ПІБ, дати народження, стать, ІПН, адреси прописки та фактичного місця проживання, телефони, посади, адреси електронної пошти та багато іншого:

Вся ця інформація зі скріншоту вище дуже схожа на дані відділу кадрів із 1С: Підприємство 8.3.

Придивившись до параметра API_USER_TOKEN можна подумати, що це «робочий» токен, за допомогою якого можна виконувати різні дії від імені користувача — у тому числі отримувати його особисті дані. Але стверджувати цього звичайно не можу.

На даний момент немає інформації про те, що сервер ClickHouse, як і раніше, вільно доступний за тією ж IP-адресою.

Джерело: habr.com