Un grup d'investigadors de la Universitat de Michigan va publicar els resultats d'un estudi sobre la possibilitat d'identificar connexions (VPN Fingerprint) a servidors basats en OpenVPN quan es monitoritza el trànsit de trànsit. Com a resultat, es van identificar tres mètodes per identificar el protocol OpenVPN entre altres paquets de xarxa que es poden utilitzar en sistemes d'inspecció de trànsit per bloquejar xarxes virtuals basades en OpenVPN.

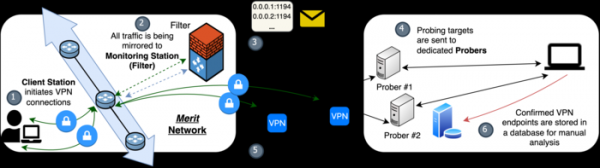

Les proves dels mètodes proposats a la xarxa del proveïdor d'Internet Merit, que compta amb més d'un milió d'usuaris, van mostrar la capacitat d'identificar el 85% de les sessions d'OpenVPN amb un baix nivell de falsos positius. Per a la prova, es va preparar un conjunt d'eines que primer va detectar el trànsit d'OpenVPN sobre la marxa en mode passiu i després va verificar la correcció del resultat mitjançant una comprovació activa del servidor. Un flux de trànsit amb una intensitat d'aproximadament 20 Gbps es va reflectir a l'analitzador creat pels investigadors.

Durant l'experiment, l'analitzador va poder identificar amb èxit 1718 de les 2000 connexions OpenVPN de prova establertes per un client canalla, que utilitzava 40 configuracions típiques d'OpenVPN diferents (el mètode va funcionar correctament per a 39 de les 40 configuracions). A més, durant els vuit dies de l'experiment, es van identificar 3638 sessions d'OpenVPN en trànsit de trànsit, de les quals es van confirmar 3245 sessions. Cal assenyalar que el límit superior de falsos positius en el mètode proposat és tres ordres de magnitud inferior al dels mètodes proposats anteriorment basats en l'ús de l'aprenentatge automàtic.

El rendiment dels mètodes de protecció de monitorització del trànsit d'OpenVPN en serveis comercials es va avaluar per separat, de 41 proves. VPNDels serveis que utilitzen mètodes d'ofuscació del trànsit d'OpenVPN, es va identificar trànsit en 34 casos. Els serveis que no es van detectar utilitzaven capes addicionals d'ofuscació del trànsit a més d'OpenVPN (per exemple, enrutant el trànsit d'OpenVPN a través d'un túnel xifrat addicional). La majoria dels serveis identificats correctament utilitzaven distorsió del trànsit mitjançant l'operació XOR, capes addicionals d'ofuscació sense una aleatorització adequada del trànsit o la presència de serveis OpenVPN sense ofuscar al mateix lloc. servidor.

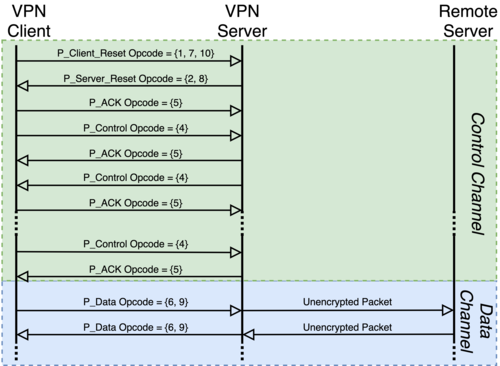

Els mètodes d'identificació implicats es basen en la vinculació a patrons específics d'OpenVPN en capçaleres de paquets no xifrats, mides de paquets ACK i respostes del servidor. En el primer cas, una vinculació al camp "opcode" a la capçalera del paquet es pot utilitzar com a objecte per a la identificació en l'etapa de negociació de la connexió, que pren un rang fix de valors i canvia d'una determinada manera en funció de l'etapa de configuració de la connexió. La identificació es redueix a identificar una determinada seqüència de canvis d'opcode en els primers paquets N del flux.

El segon mètode es basa en el fet que els paquets ACK s'utilitzen a OpenVPN només en l'etapa de negociació de la connexió i al mateix temps tenen una mida específica. La identificació es basa en el fet que els paquets ACK d'una mida determinada només es produeixen en determinades parts de la sessió (per exemple, quan s'utilitza OpenVPN, el primer paquet ACK sol ser el tercer paquet de dades enviat a la sessió).

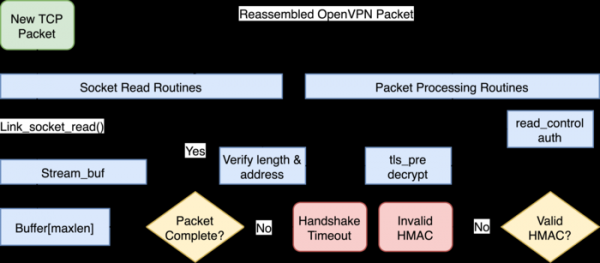

El tercer mètode és una comprovació activa i es deu al fet que en resposta a una sol·licitud de restabliment de la connexió, el servidor OpenVPN envia un paquet RST específic (la comprovació no funciona quan s'utilitza el mode "tls-auth", ja que el servidor OpenVPN ignora les sol·licituds dels clients no autenticats mitjançant TLS).

Font: opennet.ru