Le navigateur Web Firefox 103 est sorti. De plus, des mises à jour des branches de support à long terme - 91.12.0 et 102.1.0 - ont été créées. La branche Firefox 104 sera transférée au stade des tests bêta dans les prochaines heures, dont la sortie est prévue pour le 23 août.

Principales innovations de Firefox 103 :

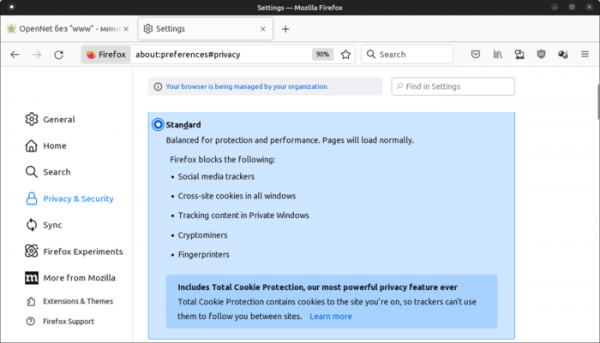

- Par défaut, le mode Total Cookie Protection est activé, qui n'était auparavant utilisé que lors de l'ouverture de sites en mode navigation privée et lors de la sélection du mode strict de blocage des contenus indésirables (strict). En mode Protection Totale des Cookies, un stockage isolé distinct est utilisé pour le Cookie de chaque site, ce qui ne permet pas d'utiliser le Cookie pour suivre le mouvement entre les sites, puisque tous les Cookies définis à partir de blocs tiers chargés sur le site (iframe , js, etc.) sont liés au site à partir duquel ces blocs ont été téléchargés et ne sont pas transmis lors de l'accès à ces blocs depuis d'autres sites.

- Performances améliorées sur les systèmes dotés de moniteurs à taux de rafraîchissement élevé (120 Hz+).

- La visionneuse PDF intégrée pour les documents avec formulaires de saisie permet de mettre en évidence les champs obligatoires.

- En mode image dans l'image, la possibilité de modifier la taille de la police des sous-titres a été ajoutée. Les sous-titres sont affichés lorsque vous regardez des vidéos de Funimation, Dailymotion, Tubi, Hotstar et SonyLIV. Auparavant, les sous-titres n'étaient affichés que pour YouTube, Prime Video, Netflix, HBO Max, Funimation, Dailymotion, Disney+ et les sites utilisant le format WebVTT (Web Video Text Track).

- Vous pouvez maintenant utiliser les touches curseur, Tab et Maj+Tab pour parcourir les boutons de la barre d'onglets.

- La fonctionnalité « Agrandir le texte » a été étendue à tous les éléments et contenus de l’interface (auparavant, elle n’affectait que la police système).

- L'option permettant de rétablir la prise en charge des certificats de signature numérique basés sur les hachages SHA-1, qui ont longtemps été considérés comme non sécurisés, a été supprimée des paramètres.

- Lors de la copie de texte à partir de formulaires Web, des espaces insécables sont conservés pour empêcher les sauts de ligne automatiques.

- Sur la plate-forme Linux, les problèmes de performances WebGL ont été résolus lors de l'utilisation de pilotes propriétaires NVIDIA en combinaison avec DMA-Buf.

- Correction d'un problème de démarrage très lent en raison du contenu en cours de traitement dans le stockage local.

- L'API Streams a ajouté la prise en charge des flux portables, permettant de transmettre les objets ReadableStream, WritableStream et TransformStream comme arguments lors de l'appel de postMessage(), afin de confier l'opération à un travailleur Web avec le clonage de données en arrière-plan.

- Pour les pages ouvertes sans HTTPS et à partir de blocs iframe, l'accès aux caches, CacheStorage et Cache API est interdit.

- Les attributs scriptminsize et scriptsizemultiplier, qui étaient auparavant obsolètes, ne sont plus pris en charge.

- Windows 10 et 11 garantissent que l'icône Firefox est épinglée dans la barre d'état lors de l'installation.

- Sur la plate-forme macOS, une transition a été effectuée vers une API plus moderne pour la gestion des verrous, ce qui a conduit à une meilleure réactivité de l'interface lors de charges CPU élevées.

- Dans la version Android, un crash lors du passage en mode écran partagé ou de la modification de la taille de la fenêtre a été corrigé. Résolution d'un problème qui entraînait la lecture des vidéos à l'envers. Correction d'un bug qui, dans certaines circonstances rares, entraînait un crash lors de l'ouverture du clavier à l'écran dans l'environnement Android 12.

En plus des innovations et des corrections de bugs, Firefox 103 élimine 10 vulnérabilités, dont 4 sont marquées comme dangereuses (collectées sous CVE-2022-2505 et CVE-2022-36320) causées par des problèmes de mémoire, tels que des dépassements de tampon et l'accès à des fichiers déjà libérés. zones de mémoire. Potentiellement, ces problèmes peuvent conduire à l'exécution de code d'un attaquant lors de l'ouverture de pages spécialement conçues. Les vulnérabilités de niveau modéré incluent la possibilité de déterminer la position du curseur en manipulant les propriétés CSS de débordement et de transformation, ainsi que le blocage de la version Android lors du traitement d'une URL très longue.

Source: opennet.ru