Un gruppo di ricercatori di università canadesi e americane ha sviluppato una tecnica di attacco Port Shadow che consente, attraverso la manipolazione di tabelle di traduzione degli indirizzi lato server VPN, di inviare una risposta ad una richiesta ad un altro utente connesso allo stesso server VPN. Il metodo può essere utilizzato per intercettare o reindirizzare il traffico crittografato, eseguire la scansione delle porte e rendere anonimi gli utenti VPN. Ad esempio, viene mostrato come il metodo può essere utilizzato per reindirizzare le richieste DNS di un utente che lavora attraverso un server VPN all'host attaccante, al quale l'aggressore può connettersi come client.

Per effettuare un attacco, un aggressore deve essere in grado di connettersi a uno VPN- il server della vittima, cosa possibile, ad esempio, quando si utilizzano operatori VPN standard e servizi VPN pubblici che forniscono accesso a tutti. La vulnerabilità colpisce i server VPN che utilizzano la traduzione degli indirizzi di rete (NAT) per organizzare l'accesso dei client a risorse esterne, mentre la ricezione del traffico dai client e l'invio di richieste a siti esterni richiede server deve essere utilizzato lo stesso indirizzo IP.

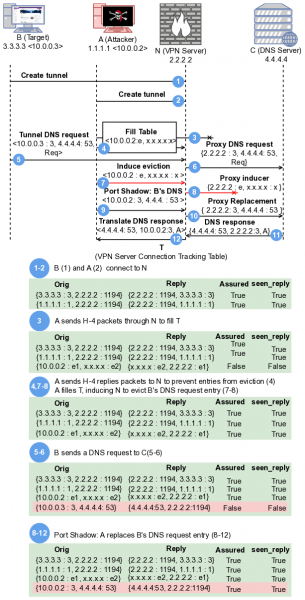

L'attacco si basa sul fatto che, inviando richieste appositamente progettate, un utente malintenzionato connesso allo stesso server VPN e utilizzando un NAT comune può distorcere il contenuto delle tabelle di traduzione degli indirizzi, il che porterà all'invio di pacchetti indirizzati a un utente a un altro utente . Nelle tabelle di traduzione degli indirizzi, le informazioni sull'indirizzo IP interno a cui è associata una richiesta inviata vengono determinate in base al numero di porta della rete di origine utilizzato durante l'invio della richiesta. Un utente malintenzionato, inviando determinati pacchetti SYN e ACK e manipolando simultaneamente da parte della connessione del client al server VPN e da parte del server esterno controllato dall'utente malintenzionato, può provocare una collisione nella tabella NAT e aggiungere un voce con lo stesso numero di porta di origine, ma associata al suo indirizzo locale, il che farà sì che le risposte alla richiesta di qualcun altro vengano restituite all'indirizzo dell'aggressore.

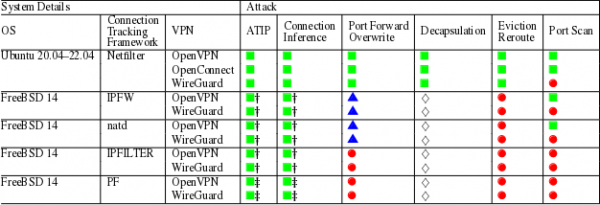

Lo studio ha testato i sistemi di traduzione degli indirizzi Linux e FreeBSD in combinazione con VPN OpenVPN, OpenConnect e WireGuard. La piattaforma FreeBSD non era suscettibile agli attacchi di reindirizzamento effettuati da altri utenti connessi alla stessa VPN. La sostituzione nelle tabelle NAT era possibile solo durante un attacco ATIP (Adjacent-to-In-Path), in cui un utente malintenzionato può incuneare il traffico tra un utente e un server VPN (ad esempio, quando un utente si connette a una rete Wi-Fi controllata dall'aggressore) o tra il server VPN e il sito di destinazione. Allo stesso tempo, anche NAT FreeBSD è stato colpito da un attacco che permette di determinare se un utente è connesso a un sito specifico (Connection Inference).

Su Linux, il sottosistema Netfilter è stato suscettibile di affrontare attacchi di sostituzione della tabella di traduzione per reindirizzare i pacchetti in entrata a un altro utente, causare l'invio di pacchetti all'esterno del canale VPN crittografato (decapsulazione) o determinare porte di rete aperte sul lato client.

Come misura per bloccare l'attacco, si consiglia ai provider VPN di utilizzare metodi adeguati per randomizzare i numeri di porta di origine nel NAT, limitare il numero di connessioni simultanee consentite al server VPN da un utente e anche bloccare la capacità del client di selezionare la rete porta che riceve le richieste sul lato server VPN.

Secondo un rappresentante della Proton AG l'attacco non colpisce i servizi VPN che utilizzano IP separati per le richieste in entrata e in uscita. Inoltre, ci sono dubbi sulla possibilità di applicare l'attacco a servizi VPN reali, poiché finora un attacco riuscito è stato dimostrato solo in test di laboratorio e la sua attuazione richiede l'adempimento di determinate condizioni da parte del server VPN e del soggetto attaccato. cliente. Inoltre, l’attacco può essere utile solo per manipolare richieste non crittografate come le query DNS, mentre l’utilizzo di TLS e HTTPS a livello di applicazione rende inutile il reindirizzamento del traffico.

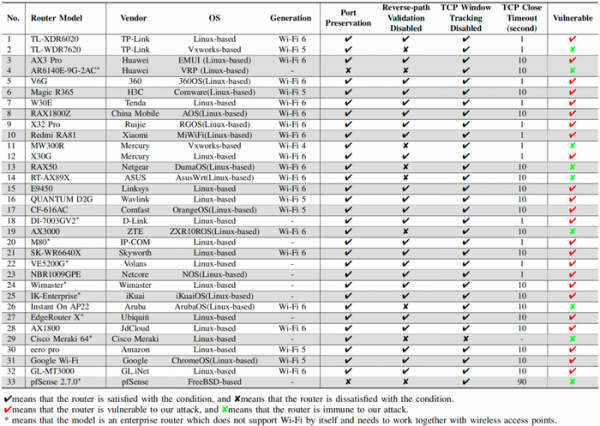

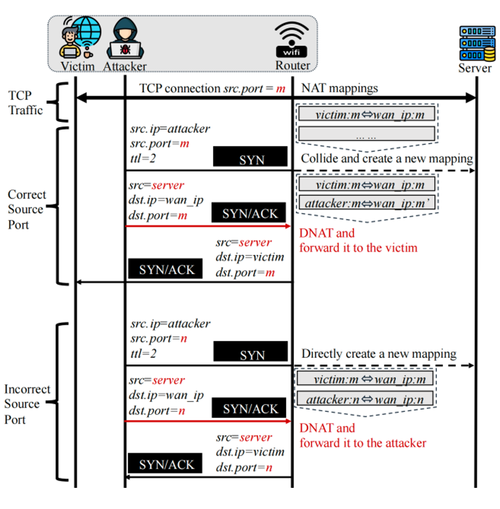

Gli attacchi che manipolano le tabelle di traduzione degli indirizzi si applicano non solo alle VPN, ma anche alle reti wireless che utilizzano NAT nel punto di accesso per connettere gli utenti a risorse esterne. Il mese scorso sono stati pubblicati i risultati di uno studio sulla possibilità di effettuare un attacco simile per intercettare le connessioni TCP di altri utenti di reti wireless. Il metodo di attacco era applicabile a 24 dei 33 punti di accesso wireless testati.

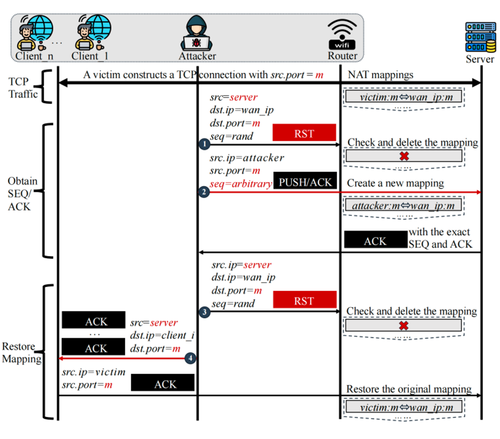

L'attacco proposto per il Wi-Fi si è rivelato molto più semplice del metodo sopra descritto per la VPN, poiché a causa dell'utilizzo delle ottimizzazioni molti punti di accesso non controllano la correttezza dei numeri di sequenza nei pacchetti TCP. Di conseguenza, l'attacco richiedeva semplicemente l'invio di un pacchetto RST fasullo per cancellare una voce della tabella di traduzione degli indirizzi e quindi l'invio di una risposta all'host dell'aggressore per determinare la sequenza (SEQ) e i numeri di riconoscimento (ACK) necessari per intercettare il pacchetto RST fasullo. Connessione TCP.

Fonte: opennet.ru