È stata scoperta una vulnerabilità denominata Pack2TheRoot (CVE-2026-41651) in PackageKit, un livello D-Bus che unifica le operazioni di gestione dei pacchetti. Questa vulnerabilità consente a un utente non privilegiato di installare o rimuovere pacchetti arbitrari e ottenere l'accesso root al sistema. Il problema era presente dalla versione 1.0.2 (2014) ed è stato risolto in PackageKit 1.3.5.

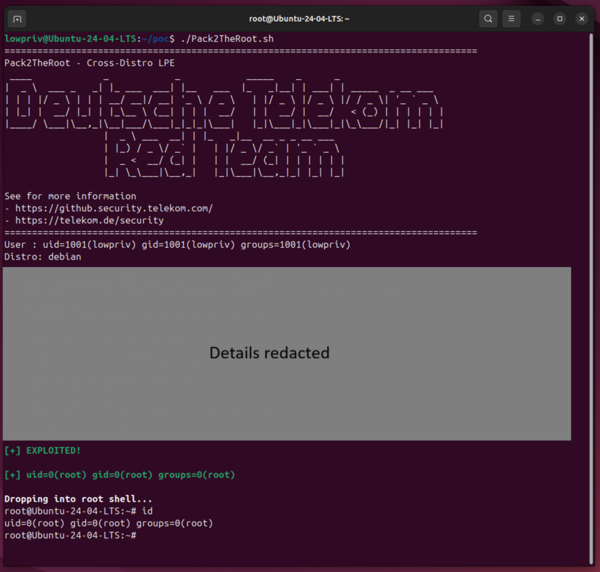

Проблему выявили исследователи из компании Deutsche Telekom пр помощи AI-модели Claude Opus. Подготовлен рабочий эксплоит, действующий в большинстве дистрибутивов с PackageKit, но его и детальную информацию об уязвимости планируют опубликовать позднее, чтобы дать пользователям время обновить свои системы. Возможность эксплуатации уязвимости продемонстрирована в Ubuntu Desktop 18.04/24.04.4/26.04, Ubuntu Server 22.04 — 24.04, Debian Desktop 13.4, RockyLinux Desktop 10.1 и Fedora 43 Desktop/Server. Статус устранения уязвимостей в дистрибутивах можно оценить на данных страницах (если страница недоступна, значит разработчики дистрибутива ещё не приступили к рассмотрению проблемы): Debian, Ubuntu, SUSE, RHEL, Gentoo, Arch, Fedora, FreeBSD.

La vulnerabilità è causata da una condizione di gara nella gestione dei flag di transazione nel processo in background di PackageKit, che consente di falsificare i parametri operativi tra l'autorizzazione e l'avvio dell'operazione di creazione del pacchetto. Un utente malintenzionato può inviare una richiesta D-Bus per eseguire un'operazione consentita a un utente non privilegiato, quindi inviare una richiesta D-Bus ripetuta. Se la richiesta ripetuta arriva prima che l'operazione autorizzata abbia effettivamente inizio, è possibile sovrascrivere i flag di una transazione già avviata e modificare lo stato memorizzato nella cache.

Pertanto, una transazione autorizzata già avviata verrà eseguita non con i parametri originali, ma con i parametri sostituiti passati nella seconda richiesta. Falsificando le informazioni sul pacchetto in fase di installazione, è possibile installare qualsiasi altro pacchetto al posto di quello autorizzato, incluso uno memorizzato localmente dall'attaccante. L'installazione del pacchetto viene eseguita con privilegi di root, quindi per ottenere l'accesso root al sistema, un attaccante può aggiungere uno script personalizzato al pacchetto, che viene eseguito automaticamente prima o dopo l'installazione.

Fonte: opennet.ru