ESET tyrėjai paskelbė 43 puslapių ataskaitą, kurioje analizuojama „Ebury“ rootkit ir susijusi veikla. Teigiama, kad „Ebury“ naudojamas nuo 2009 m. ir nuo to laiko buvo įdiegtas daugiau nei 400 000 „Linux“ serverių ir keliuose šimtuose „FreeBSD“, „OpenBSD“ ir „Solaris“ sistemų. 2023 m. pabaigoje apie 110 000 serverių liko užkrėsti „Ebury“. Tyrimas ypač įdomus, atsižvelgiant į tai, kad „Ebury“ buvo panaudota „kernel.org“ atakoje, atskleidžiant naujų detalių apie 2011 m. aptiktą „Linux“ branduolio kūrimo infrastruktūros užkrėtimą. „Ebury“ taip pat buvo aptiktas domenų registratorių serveriuose, kriptovaliutų biržose, „Tor“ išėjimo mazguose ir keliose kitose... prieglobos paslaugų teikėjai, kurių vardai nenurodyti.

Iš pradžių buvo manoma, kad užpuolikai serveriai „kernel.org“ užpuolikai liko neaptikti 17 dienų, tačiau, anot ESET, šis laikotarpis buvo skaičiuojamas nuo „Phalanx“ rootkito įdiegimo momento. „Ebury“ galinės durys serveriuose veikė nuo 2009 m. ir maždaug dvejus metus galėjo būti naudojamos root prieigai gauti. „Ebury“ ir „Phalanx“ kenkėjiškos programos buvo įdiegtos atskirų, skirtingų atakų metu, kurias vykdė skirtingos užpuolikų grupės. „Ebury“ galinės durys paveikė mažiausiai keturis „kernel.org“ infrastruktūros serverius, iš kurių du buvo pažeisti maždaug po dvejų metų, o kiti du – per šešis mėnesius.

Užpuolikai gavo prieigą prie 551 vartotojo slaptažodžių maišos, saugomos /etc/shadow, įskaitant visus branduolio prižiūrėtojus (paskyros buvo naudojamos norint pasiekti Git; po incidento slaptažodžiai buvo pakeisti, o prieigos modelis buvo peržiūrėtas, kad būtų naudojami skaitmeniniai parašai ). 257 naudotojams užpuolikai galėjo nustatyti aiškaus teksto slaptažodžius, tikriausiai atspėdami slaptažodžius naudodami maišą ir perimdami slaptažodžius, kuriuos SSH naudoja kenkėjiškas Ebury komponentas.

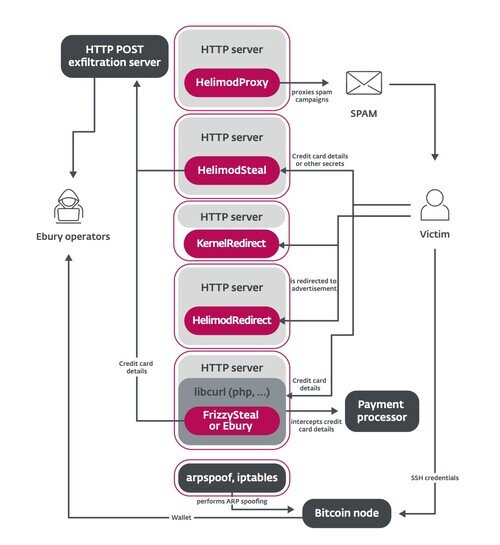

Kenkėjiškas komponentas „Ebury“ buvo platinamas kaip bendrai naudojama biblioteka, kuri įdiegus perėmė funkcijas, naudojamas OpenSSH, kad užmegztų nuotolinį ryšį su sistema su root teisėmis. Ataka nebuvo tikslinga ir, kaip ir tūkstančiai kitų paveiktų kompiuterių, kernel.org serveriai buvo naudojami kaip botneto dalis šlamštui siųsti, kredencialams vogti platinti kitose sistemose, nukreipti žiniatinklio srautą ir atlikti kitą kenkėjišką veiklą.

Norint prasiskverbti į serverius, buvo panaudotos nepataisytos serverio programinės įrangos spragos, pavyzdžiui, prieglobos skydelių pažeidžiamumas arba perimti slaptažodžiai (manoma, kad į kernel.org serverius buvo įsilaužta, kai buvo pažeistas vieno iš naudotojų slaptažodis prieiga prie apvalkalo). Pažeidžiamumas, pvz., „Dirty COW“, buvo naudojamas privilegijų eskalavimui.

Pastaraisiais metais naudotos naujos „Ebury“ versijos, be užpakalinių durų, apėmė tokias funkcijas kaip „Apache httpd“ moduliai, skirti srautui perduoti tarpiniu serveriu, naudotojų peradresavimas ir konfidencialios informacijos perėmimas, branduolio modulis, skirtas keisti HTTP srautą, įrankiai, skirti savo paslėpti. srautas iš ugniasienės , scenarijai, skirti AitM atakoms vykdyti (priešininkas viduryje, dvikryptis MiTM), kad būtų perimti SSH kredencialai prieglobos paslaugų teikėjų tinkluose.

Šaltinis: opennet.ru