Nüüd proovime teist viisi SQL-i sisestamiseks. Vaatame, kas andmebaasi jäävad veateated välja. Seda meetodit nimetatakse "viivituse ootamiseks" ja viivitus ise on kirjutatud järgmiselt: oota viivitust 00:00:01'. Kopeerin selle meie failist ja kleebin oma brauseri aadressiribale.

Seda kõike nimetatakse "ajutiseks pimedaks SQL-i süstimiseks". Kõik, mida me siin teeme, on "oodake 10-sekundilist viivitust". Kui märkate, on meil vasakus ülanurgas kiri "ühendab ...", see tähendab, mida meie leht teeb? See ootab ühenduse loomist ja 10 sekundi pärast ilmub teie monitorile õige leht. Selle nipiga palume andmebaasil lubada meil talle veel paar küsimust esitada, näiteks kui kasutajaks on Joe, siis peame ootama 10 sekundit. See on selge? Kui kasutaja on dbo, oodake ka 10 sekundit. See on pimeda SQL-i süstimise meetod.

Arvan, et arendajad seda haavatavust paikade loomisel ei paranda. See on SQL-i süstimine, kuid ka meie IDS-programm ei näe seda, nagu varasemad SQL-i süstimise meetodid.

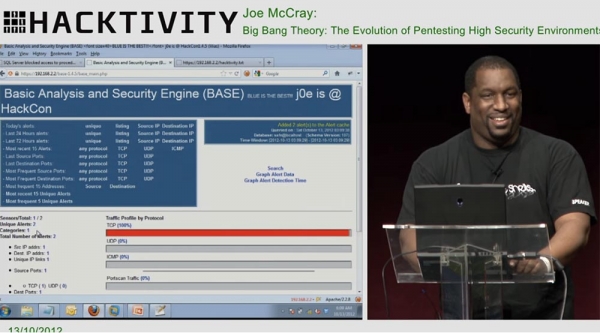

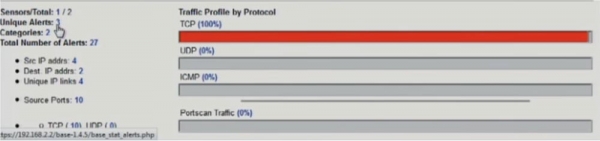

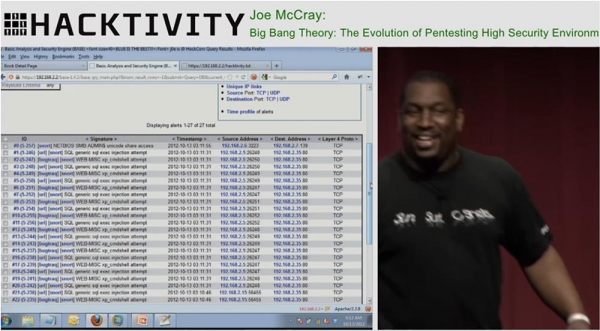

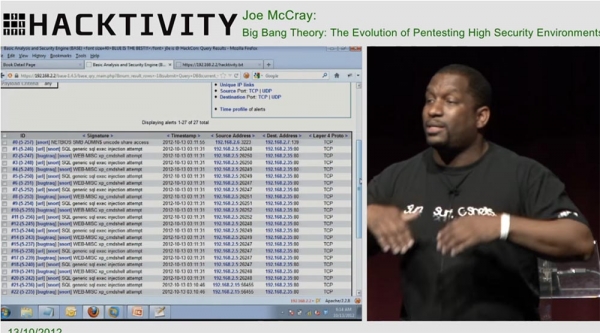

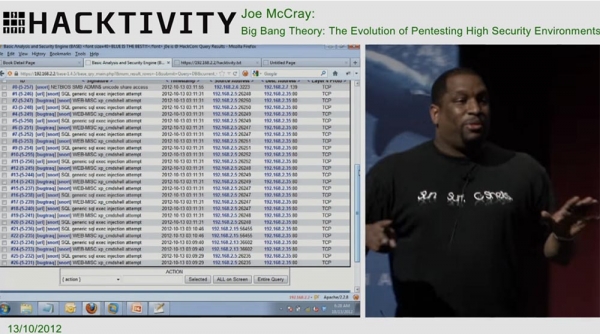

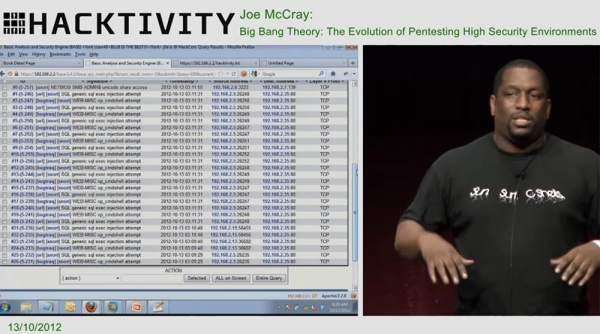

Proovime midagi huvitavamat. Kopeerige see rida koos IP-aadressiga ja kleepige see brauserisse. See töötas! Meie programmi TCP-riba muutus punaseks, programm märkis 2 turvaohtu.

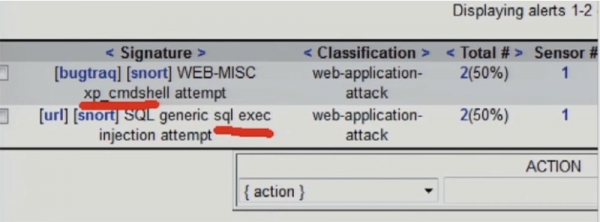

Olgu, vaatame, mis edasi sai. Meil on üks oht XP kestale ja teine oht on SQL-i sisestamise katse. Kokku üritati veebirakendust rünnata kaks korda.

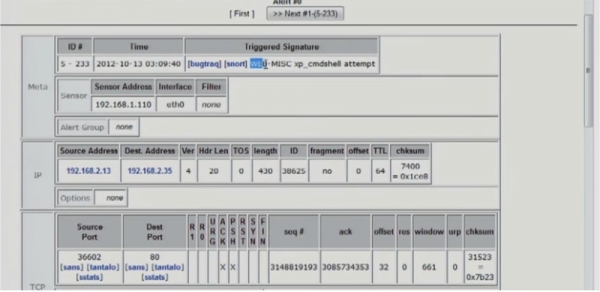

Olgu, aidake mind nüüd loogikaga. Meil on võltsitud andmepakett, milles IDS ütleb, et on reageerinud erinevatele XP kesta rikkumistele.

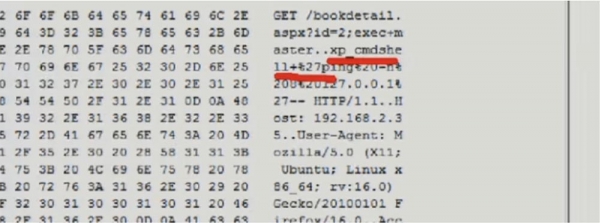

Allapoole minnes näeme HEX-koodide tabelit, millest paremal on lipp kirjaga xp_cmdshell + &27ping ja ilmselgelt on see halb.

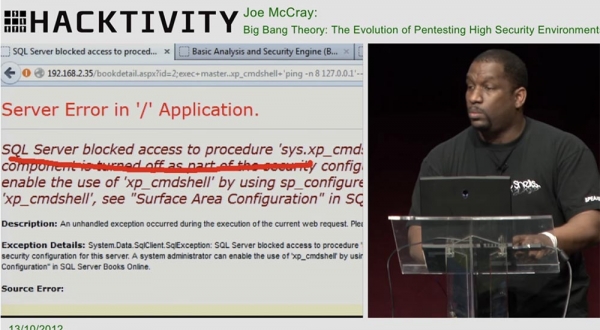

Vaatame, mis siin juhtus. Mida SQL Server tegi?

SQL-server ütles: "Teil võib olla minu andmebaasi parool, võite hankida kõik mu andmebaasikirjed, aga kutt, ma ei taha, et te üldse oma käske minu peal käivitaksite, see pole üldse lahe"!

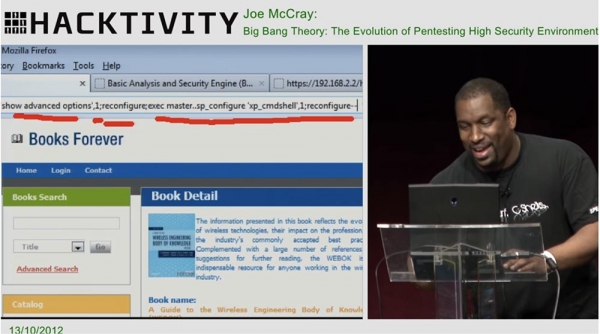

Peame tagama, et isegi kui IDS teatab ohust XP kestale, seda ohtu ignoreeritakse. Kui kasutate SQL Server 2005 või SQL Server 2008, lukustatakse SQL-i sisestamise katse tuvastamisel operatsioonisüsteemi kest, mis takistab teil oma tööd jätkata. See on väga tüütu. Mida me siis tegema peame? Proovige teenindajalt väga hellalt küsida. Kas ma peaksin ütlema midagi sellist: "Palun, issi, kas ma saan need küpsised"? Seda ma teen, tõsiselt, küsin serverilt väga viisakalt! Ma küsin rohkem võimalusi, ma küsin ümberseadistust ja ma palun XP shellisätete muutmist, et teha shell kättesaadavaks, sest ma vajan seda!

Näeme, et IDS on selle tuvastanud – siin on juba 3 ohtu märgitud.

Vaadake vaid - me lasime turvalogid õhku! See näeb välja nagu jõulupuu, nii palju asju on siia riputatud! Tervelt 27 turvaohtu! Hurraa poisid, me püüdsime selle häkkeri kinni, saime ta kätte!

Me ei karda, et ta meie andmed varastab, aga kui ta suudab meie "kastis" süsteemikäske täita – see on juba tõsine! Võite joonistada Telneti marsruudi, FTP, võite minu andmed üle võtta, see on lahe, aga ma ei muretse selle pärast, ma lihtsalt ei taha, et te võtaksite minu "kasti" kesta üle.

Ma tahan rääkida asjadest, mis mind tõeliselt köitsid. Ma töötan organisatsioonides, olen töötanud nende heaks palju aastaid ja räägin teile sellest, sest mu tüdruksõber arvab, et olen töötu. Ta arvab, et ma muudkui seisan laval ja lobisesin, seda ei saa tööks pidada. Aga ma ütlen: "ei, mu rõõm, ma olen konsultant"! See on erinevus – ma räägin oma arvamuse ja saan selle eest palka.

Ütlen nii – meile häkkeritena meeldib kesta lõhkuda ja meie jaoks pole maailmas suuremat naudingut kui "kesta allaneelamine". Kui IDS-i analüütikud oma reegleid kirjutavad, näete, et nad kirjutavad need viisil, mis kaitseb kesta häkkimise eest. Kuid kui räägite CIO-ga andmete hankimise probleemist, pakub ta teile võimalust mõelda kahele võimalusele. Oletame, et mul on rakendus, mis teeb 100 "tükki" tunnis. Mis on minu jaoks olulisem - kas tagada kõigi selles rakenduses olevate andmete turvalisus või "kasti" kesta turvalisus? See on tõsine küsimus! Mille pärast peaksite rohkem muret tundma?

See, et teil on katkine "kasti" kest, ei tähenda tingimata, et keegi on saanud juurdepääsu rakenduste sisemisele tööle. Jah, see on enam kui tõenäoline ja kui seda pole veel juhtunud, võib see varsti juhtuda. Kuid pange tähele, et paljud turbetooted on üles ehitatud eeldusele, et ründaja rändleb teie võrgus. Nii et nad pööravad tähelepanu käskude täitmisele, käskude süstimisele ja peaksite arvestama, et see on tõsine asi. Nad osutavad triviaalsetele haavatavustele, väga lihtsale saidiülesele skriptimisele, väga lihtsatele SQL-i süstidele. Neid ei huvita keerulised ohud, krüpteeritud sõnumid, neid ei huvita sellised asjad. Võib öelda, et kõik turvatooted otsivad müra, nad otsivad "jahkimist", nad tahavad peatada midagi, mis hammustab hüppeliigest. Siin on see, mida ma turvatoodetega tegelemisel õppisin. Te ei pea ostma turvatooteid, te ei pea veokiga tagurpidi sõitma. Teil on vaja pädevaid ja oskuslikke inimesi, kes mõistavad tehnoloogiat. Jah, issand, inimesed! Me ei taha nendesse probleemidesse miljoneid dollareid visata, kuid paljud teist on selles valdkonnas töötanud ja teavad, et niipea kui teie ülemus näeb reklaami, jookseb ta poodi ja karjub "me peame selle asja hankima!". Aga me ei vaja seda tegelikult, me lihtsalt peame parandama selle segaduse, mis meie taga on. See oli selle etenduse eeldus.

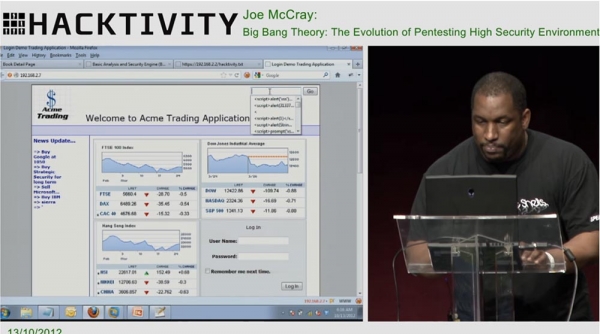

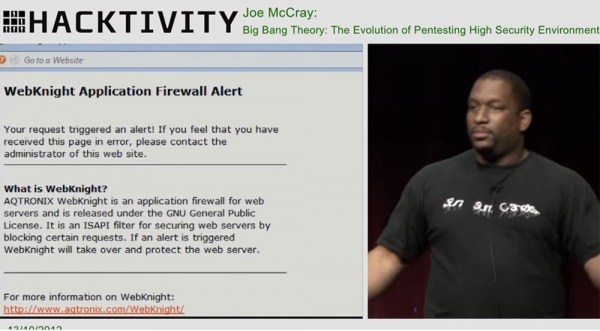

Kõrge turvalisusega keskkond on asi, millele kulutasin palju aega, et mõista kaitsemehhanismide toimimise reegleid. Kui olete kaitsemehhanismidest aru saanud, pole kaitsest mööda hiilimine keeruline. Näiteks on mul veebirakendus, mis on kaitstud oma tulemüüriga. Kopeerin seadete paneeli aadressi, kleebin selle brauseri aadressiribale ja lähen seadete juurde ning proovin rakendada saidiülest skriptimist.

Selle tulemusena saan tulemüüri teate ohu kohta – mind blokeeriti.

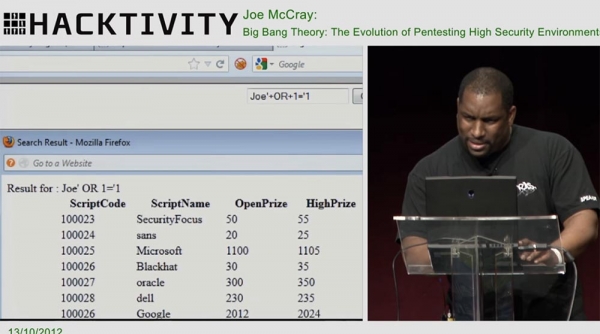

Ma arvan, et see on halb, kas olete nõus? Olete silmitsi turbetootega. Aga mis siis, kui proovin midagi sellist: panen stringi parameetri Joe'+OR+1='1

Nagu näete, see töötas. Parandage mind, kui ma eksin, kuid oleme näinud, kuidas SQL-i süstimine alistas rakenduse tulemüüri. Teeme nüüd näo, et tahame asutada turvafirma, nii et paneme pähe tarkvaratootja müts. Nüüd kehastume kurjust, sest see on must müts. Olen konsultant, nii et saan seda teha koos tarkvaratootjatega.

Tahame luua ja juurutada uue sissetungituvastussüsteemi, seega alustame võltsimise tuvastamise kampaaniat. Snort kui avatud lähtekoodiga toode sisaldab sadu tuhandeid sissetungimise ohu allkirju. Peame tegutsema eetiliselt, et me ei varastaks neid allkirju teistelt rakendustelt ega sisestaks neid oma süsteemi. Me lihtsalt istume maha ja kirjutame need kõik ümber – hei, Bob, Tim, Joe, tulge siia ja vaadake kiiresti läbi kõik need 100 000 allkirja!

Samuti peame looma haavatavuse skanneri. Teate, et automaatsel haavatavuse leidjal Nessusel on 80 XNUMX allkirja ja skripti, mis turvaauke kontrollivad. Me tegutseme taas eetiliselt ja kirjutame need kõik oma programmis ümber.

Inimesed küsivad minult: "Joe, sa teed kõik need testid avatud lähtekoodiga tarkvaraga, nagu Mod Security, Snort ja muu taoline, kui sarnased need teiste müüjate toodetega on?" Vastan neile: "Nad ei näe üldse sarnased välja!" Kuna müüjad ei varasta asju avatud lähtekoodiga turbetoodetest, istuvad nad maha ja kirjutavad kõik need reeglid ise kirja.

Kui saate oma allkirjad ja rünnakustringid toimima panna ilma avatud lähtekoodiga tooteid kasutamata, on see teile suurepärane võimalus. Kui sa ei suuda kommertstoodetega konkureerida, liigud õiges suunas, pead leidma kontseptsiooni, mis aitab sul oma valdkonnas tuntuks saada.

Kõik teavad, et ma joon. Las ma näitan sulle, miks ma joon. Kui oled kunagi elus lähtekoodi auditit teinud, siis jääd kindlasti purju, usalda mind, peale seda hakkad jooma.

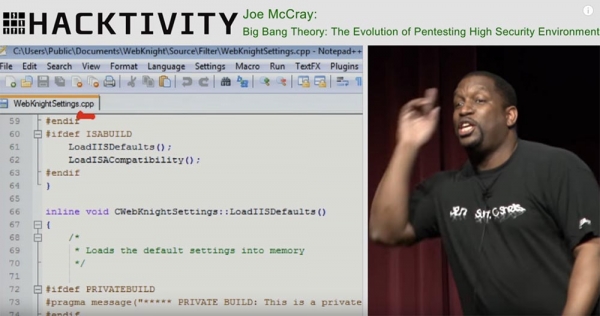

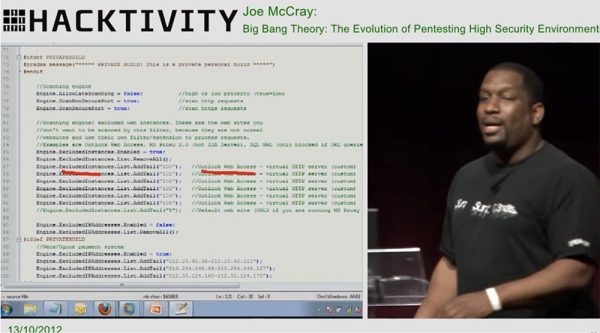

Nii et meie lemmikkeel on C++. Vaatame seda programmi – Web Knight on tulemüürirakendus veebiserveritele. Sellel on vaikeerandid. See on huvitav – kui ma selle tulemüüri juurutan, ei kaitse see mind Outlook Web Accessi eest.

Imeline! Selle põhjuseks on asjaolu, et paljud tarkvaramüüjad tõmbavad mõnest rakendusest reeglid välja ja lisavad need oma tootesse, tegemata tervet hulka õigeid uuringuid. Nii et kui ma juurutan võrgu tulemüüri rakenduse, siis arvan, et kõik veebimeili puhul on tehtud valesti! Kuna peaaegu iga veebimeil rikub vaiketurvalisust. Teil on veebikood, mis täidab süsteemikäske ja päringuid LDAP-le või mõnele muule kasutajaandmebaasi salvestamisele otse veebis.

Ütle mulle, millisel planeedil saab sellist asja ohutuks pidada? Mõelge lihtsalt sellele: avate Outlook Web Accessi, vajutate klahvikombinatsiooni b ctrl+K, otsite kasutajaid ja kõik see, haldate Active Directoryt otse veebist, käivitate Linuxis süsteemikäske, kui kasutate "squirrel mail" või Horde'i või mida iganes midagi muud. Tõmbate välja kõik need evalid ja muud tüüpi ohtlikud funktsioonid. Seetõttu jätavad paljud tulemüürid need turvaohtude loendist välja. Küsige seda oma tarkvaratootjalt.

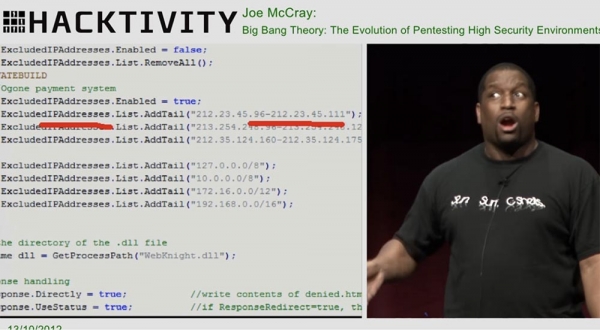

Pöördume tagasi Web Knighti rakenduse juurde. See varastas palju turvareegleid URL-i skannerist, mis skannib kõiki neid IP-aadressi vahemikke. Ja mis, kõik need aadressivahemikud on minu tootest välja jäetud?

Kas keegi teist soovib need aadressid oma võrku installida? Kas soovite, et teie võrk töötaks nendel aadressidel? Jah, see on hämmastav. Olgu, kerime seda programmi alla ja vaatame muid asju, mida see tulemüür teha ei taha.

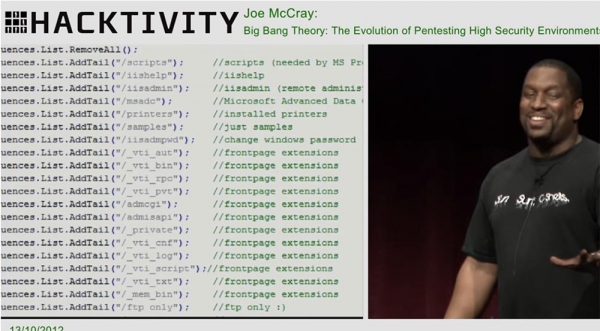

Neid nimetatakse "1999" ja nad tahavad, et nende veebiserver oleks minevik! Kas keegi teist mäletab seda jama: /scripts, /iishelp, msads? Võib-olla mäletavad paar inimest nostalgiaga, kui lõbus oli selliseid asju häkkida. "Pidage meeles, mees, kui kaua aega tagasi me "tappisime" serverid, see oli lahe!".

Nüüd, kui vaatate neid erandeid, näete, et saate teha kõiki neid asju - msads, printerid, iisadmpwd - kõik need asjad, mida keegi täna ei vaja. Kuidas on lood käskudega, mida teil pole lubatud täita?

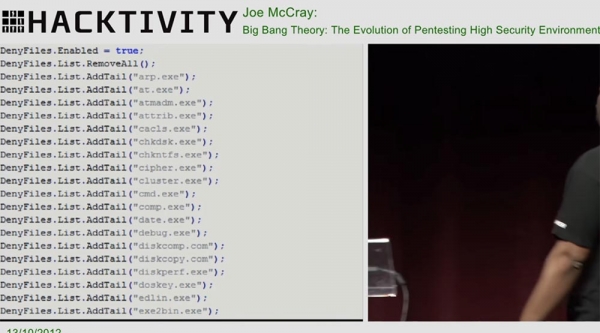

Need on arp, at, cacls, chkdsk, šifr, cmd, com. Neid loetledes valdavad sind mälestused vanadest aegadest, "kutt, mäletate, kuidas me selle serveri üle võtsime, mäletate neid aegu"?

Kuid siin on see, mis on tõesti huvitav – kas keegi näeb siin WMIC-i või võib-olla PowerShelli? Kujutage ette, et teil on uus rakendus, mis töötab kohalikus süsteemis skripte käivitades, ja need on kaasaegsed skriptid, kuna soovite käitada Windows Server 2008 ja ma kavatsen seda Windowsi jaoks loodud reeglitega kaitsta. 2000. Nii et järgmine kord, kui müüja tuleb teie juurde oma veebirakendusega, küsige temalt: "Hei mees, kas olete ette näinud sellised asjad nagu bits admin või powershelli käskude täitmine, kas olete kontrollinud kõiki muid asju, sest me läheme DotNETi uue versiooni värskendamiseks ja kasutamiseks"? Kuid kõik need asjad peaksid vaikimisi turvatootes olemas olema!

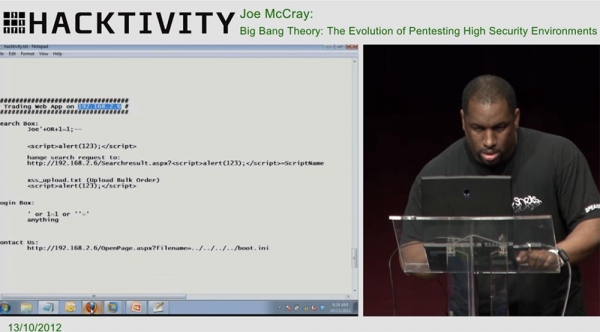

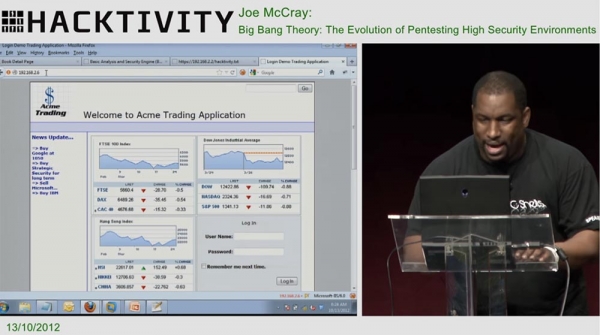

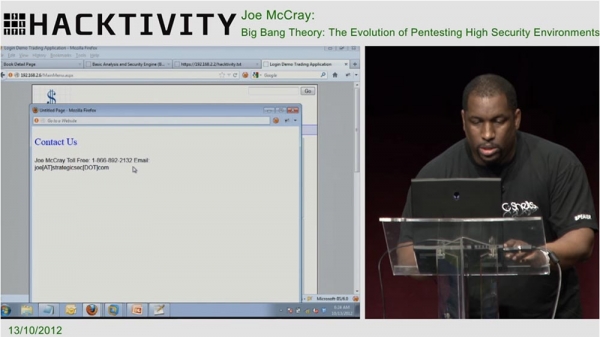

Järgmine asi, millest tahan teiega rääkida, on loogikavead. Läheme 192.168.2.6 juurde. See on umbes sama rakendus, mis eelmine.

Võite märgata midagi huvitavat, kui kerite lehte alla ja klõpsate lingil Võtke meiega ühendust.

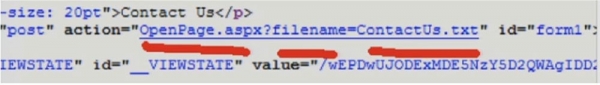

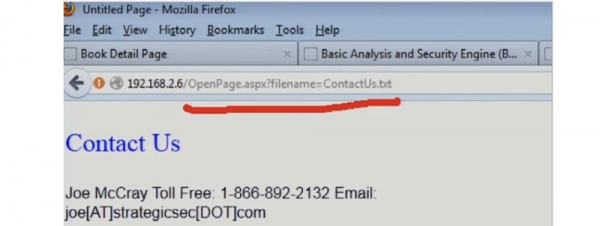

Kui vaatate vahekaardi "Võtke meiega ühendust" lähtekoodi, mis on üks eeltestimismeetodeid, mida ma pidevalt teen, märkate seda rida.

Mõtle selle üle! Olen kuulnud, et paljud ütlesid seda nähes: "Vau"! Kunagi tegin näiteks miljardäride panga jaoks läbitungimistesti ja märkasin seal midagi sarnast. Niisiis, me ei vaja SQL-i sisestamist ega saitidevahelist skriptimist – meil on peamine, see aadressiriba.

Nii et liialdamata – pangast öeldi, et neil on mõlemad olemas – ja võrguspetsialist ja veebiinspektor ja nad ei teinud ühtegi märkust. See tähendab, et nad pidasid normaalseks, et tekstifaili saab avada ja lugeda läbi brauseri.

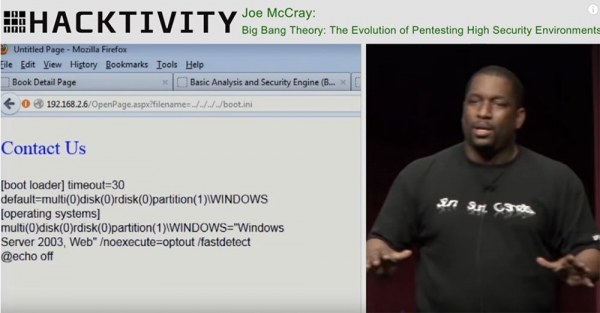

See tähendab, et saate faili lihtsalt lugeda otse failisüsteemist. Nende turvameeskonna juht ütles mulle: "Jah, üks skanneritest leidis selle haavatavuse, kuid pidas seda väikeseks." Mille peale ma vastasin, et okei, anna mulle hetk. Kirjutasin aadressiribale failinimi=../../../../boot.ini ja sain failisüsteemi alglaadimisfaili lugeda!

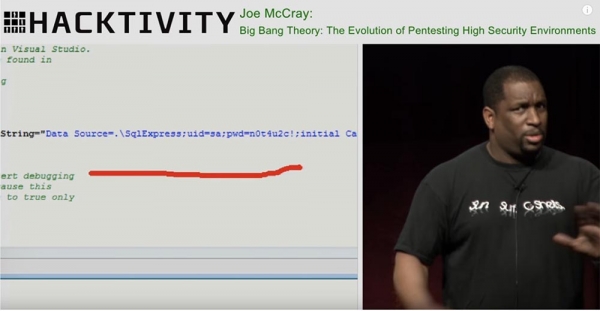

Selle peale öeldi mulle: "ei, ei, ei, need pole kriitilised failid"! Ma vastasin – aga see on Server 2008, kas pole? Nad ütlesid jah, see on tema. Ma ütlen - aga sellel serveril on konfiguratsioonifail, mis asub serveri juurkataloogis, eks? "Õige," vastavad nad. "Tore," ütlen ma, "mis siis, kui ründaja seda teeb," ja kirjutan aadressiribale filename=web.config. Nad ütlevad - mis siis, sa ei näe monitoril midagi?

Ma ütlen – mis siis, kui ma paremklõpsan monitoril ja valin valiku "Näita lehe koodi"? Ja mida ma siit leian? "Ei midagi kriitilist"? Ma näen serveri administraatori parooli!

Ja sa ütled, et siin pole probleemi?

Aga minu lemmikosa on järgmine. Te ei lase mul kastis käske käivitada, kuid ma saan varastada veebiserveri administraatori parooli ja andmebaasi, sirvida kogu andmebaasi, rebida välja kõik andmebaasi ja süsteemitõrgete asjad ning selle kõigega minema jalutada. See on juhtum, kui pahalane ütleb "hei mees, täna on suurepärane päev"!

Ärge laske ohutustoodetel teie haiguseks saada! Ärge laske turvatoodetel end haigeks teha! Otsige üles mõni nohik, kinkige neile kõik need Star Treki mälestusesemed, tekitage neis huvi, julgustage neid enda juurde jääma, sest need nohikud, kes iga päev duši all ei käi, panevad teie võrgud järgmiselt toimima! Need on inimesed, kes aitavad teie turbetoodetel korralikult töötada.

Öelge mulle, kui paljud teist suudavad viibida pikka aega ühes ruumis inimesega, kes ütleb pidevalt: "Oh, ma pean selle skripti kiiresti välja printima!", Ja kes on sellega kogu aeg hõivatud? Kuid teil on vaja inimesi, kes panevad teie turbetooted tööle.

Kordan veel kord, turvatooted on lollid, sest tuled on alati valed, nad teevad pidevalt jaburaid asju, lihtsalt ei paku turvalisust. Ma pole kunagi näinud head turvatoodet, mis ei nõuaks kruvikeerajaga meest, kes seda enam-vähem normaalselt töötama hakkaks. See on lihtsalt tohutu reeglite loend, mis ütleb, et see on halb, ja kõik!

Nii et poisid, ma tahan, et pööraksite tähelepanu haridusele, sellistele asjadele nagu turvalisus, polütehnikumid, sest turvateemadel on palju tasuta veebikursusi. Õppige Pythonit, õppige kokkupanekut, õppige veebirakenduste testimist.

Siin on see, mis tõesti aitab teil oma võrku kaitsta. Targad inimesed kaitsevad võrke, võrgutooted ei kaitse! Minge tagasi tööle ja öelge oma ülemusele, et vajate rohkem eelarvet targemate inimeste jaoks. Ma tean, et praegu on kriis, aga öelge talle, et meil on vaja rohkem raha, et inimesed saaksid neid koolitada. Kui me ostame toote, kuid ei osta selle kasutamise kursust, sest see on kallis, siis miks me seda üldse ostame, kui me ei õpeta inimestele seda kasutama?

Olen töötanud paljude turvatoodete müüjate heaks, olen peaaegu terve oma elu veetnud nende toodete juurutamisel ja mul hakkab kõigist võrgujuurdepääsu kontrollidest ja muudest asjadest kõrini, sest olen installinud ja käivitanud kõik need jamatooted. Ühel päeval läksin ühe kliendi juurde, ta tahtis EAP-protokolli jaoks rakendada standardit 802.1x, nii et neil olid iga pordi jaoks MAC-aadressid ja teisesed aadressid. Tulin, nägin, et asi on halvasti, keerasin ringi ja hakkasin printeri nuppe vajutama. Teate, printer suudab printida võrguseadmete testlehe kõigi MAC-aadresside ja IP-aadressidega. Kuid selgus, et printer ei toeta 802.1x standardit, seega tuleks see välja jätta.

Seejärel võtsin printeri vooluvõrgust lahti ja muutsin oma sülearvuti MAC-aadressi printeri MAC-aadressiks ning ühendasin sülearvuti, jättes niiviisi sellest kallist MAC-lahendusest mööda, mõelge sellele! Mis kasu saab sellest MAC-lahendusest mulle siis, kui inimene saab mis tahes seadmeid lihtsalt printeri või VoIP-telefonina edasi anda?

Nii et minu jaoks tähendab täna pentestimine aja veetmist, et mõista ja mõista turbetooteid, mille mu klient on ostnud. Nüüd on igas pangas, kus ma läbitungimistesti teen, kõik need HIPS, NIPS, LAUGTHS, MACS ja terve hulk muid akronüüme, mis on lihtsalt imelikud. Kuid ma püüan aru saada, mida need tooted püüavad teha ja kuidas nad seda üritavad. Kui ma siis aru saan, millist metoodikat ja loogikat nad kaitseks kasutavad, ei muutu sellest mööda pääsemine sugugi keeruliseks.

Minu lemmiktoode, mille ma teile jätan, kannab nime MS 1103. See on brauseripõhine funktsioon, mis pritsib HIPS-i, Host Intrusion Prevention Signature või Host Intrusion Prevention Signature. Tegelikult on see ette nähtud HIPS-i allkirjadest möödahiilimiseks. Ma ei taha teile näidata, kuidas see toimib, sest ma ei taha selle demonstreerimiseks aega võtta, kuid see teeb suurepärast tööd sellest kaitsest mööda minnes ja ma tahan, et te selle omaks võtaksite.

Olgu, poisid, ma lähen nüüd.

Mõned reklaamid 🙂

Täname, et jäite meiega. Kas teile meeldivad meie artiklid? Kas soovite näha huvitavamat sisu? Toeta meid, esitades tellimuse või soovitades sõpradele, , algtaseme serverite ainulaadne analoog, mille me teie jaoks leiutasime: (saadaval RAID1 ja RAID10, kuni 24 tuuma ja kuni 40 GB DDR4-ga).

Dell R730xd 2x odavam Amsterdami Equinixi Tier IV andmekeskuses? Ainult siin Hollandis! Dell R420 – 2x E5-2430 2.2Ghz 6C 128GB DDR3 2x960GB SSD 1Gbps 100TB – alates 99 dollarist! Millegi kohta lugema

Allikas: www.habr.com