Michigani ülikooli teadlaste rühm avaldas uuringu tulemused OpenVPN-põhiste serveritega seotud (VPN-i sõrmejälgede) ühenduste tuvastamise võimaluse kohta transiidiliikluse jälgimisel. Selle tulemusena tuvastati kolm meetodit OpenVPN-protokolli tuvastamiseks teiste võrgupakettide hulgas, mida saab kasutada liiklusjärelevalvesüsteemides OpenVPN-põhiste virtuaalsete võrkude blokeerimiseks.

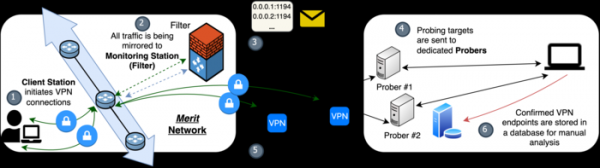

Pakutud meetodite testimine Interneti-pakkuja Merit võrgus, millel on üle miljoni kasutaja, näitas võimet tuvastada 85% OpenVPN-i seanssidest madala valepositiivsete tasemega. Testimiseks valmistati ette tööriistakomplekt, mis esmalt tuvastas passiivses režiimis OpenVPN-i liikluse ja seejärel kontrollis aktiivse serverikontrolli kaudu tulemuse õigsust. Teadlaste loodud analüsaatorisse peegeldus liiklusvoog, mille intensiivsus oli ligikaudu 20 Gbps.

Katse käigus suutis analüsaator edukalt tuvastada 1718 2000-st petturikliendi loodud OpenVPN-i testühendusest, mis kasutas 40 erinevat tüüpilist OpenVPN-i konfiguratsiooni (meetod töötas edukalt 39-l konfiguratsioonil 40-st). Lisaks tuvastati katse kaheksa päeva jooksul transiidiliikluses 3638 OpenVPN-i seanssi, millest 3245 seanssi kinnitati. Märgitakse, et pakutud meetodi valepositiivsete tulemuste ülempiir on kolm suurusjärku madalam kui varem pakutud masinõppe kasutamisel põhinevate meetodite puhul.

OpenVPN liikluse jälgimise kaitsemeetodite toimivust kommertsteenustes hinnati eraldi – 41 testitud meetodist VPNOpenVPN-i liikluse hägustamise meetodeid kasutavatest teenustest tuvastati liiklust 34 juhul. Teenused, mida ei tuvastatud, kasutasid lisaks OpenVPN-ile täiendavaid liikluse hägustamise kihte (näiteks OpenVPN-i liikluse suunamine läbi täiendava krüpteeritud tunneli). Enamik edukalt tuvastatud teenustest kasutas liikluse moonutamist XOR-operatsiooni abil, täiendavaid hägustamise kihte ilma liikluse korraliku randomiseerimiseta või hägustamata OpenVPN-teenuste olemasolu samal võrgul. server.

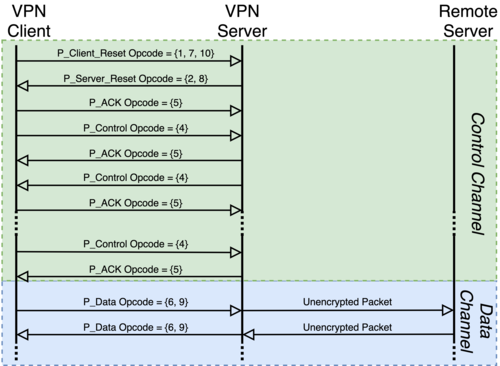

Kaasatud identifitseerimismeetodid põhinevad OpenVPN-spetsiifiliste mustritega seondumisel krüptimata paketipäistes, ACK-pakettide suurustes ja serveri vastustes. Esimesel juhul saab ühenduse läbirääkimiste etapis identifitseerimisobjektina kasutada sidumist paketi päises oleva opkoodi väljaga, mis võtab kindla väärtusvahemiku ja muutub sõltuvalt ühendusest teatud viisil. seadistamise etapp. Identifitseerimine taandub teatud opkoodi muutuste jada tuvastamisele voo esimestes N-pakettides.

Teine meetod põhineb asjaolul, et ACK-pakette kasutatakse OpenVPN-is ainult ühenduse läbirääkimiste etapis ja samal ajal on neil kindel suurus. Identifitseerimise aluseks on asjaolu, et etteantud suurusega ACK-paketid esinevad ainult seansi teatud osades (näiteks OpenVPN-i kasutamisel on esimene ACK-pakett tavaliselt kolmas seansi jooksul saadetud andmepakett).

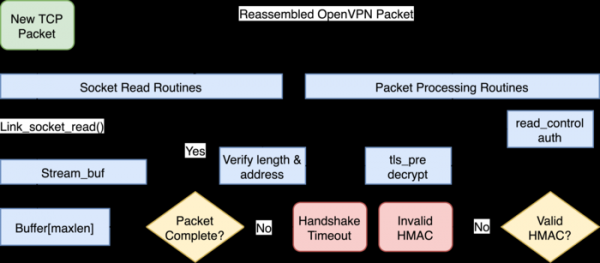

Kolmas meetod on aktiivne kontroll ja selle põhjuseks on asjaolu, et vastuseks ühenduse lähtestamise taotlusele saadab OpenVPN-server konkreetse RST-paketi (kontroll ei tööta režiimi “tls-auth” kasutamisel, kuna OpenVPN-server eirab TLS-i kaudu autentimata klientide päringuid).

Allikas: opennet.ru