I ricercatori di ESET hanno pubblicato un rapporto di 43 pagine che analizza il rootkit Ebury e le relative attività. Si dice che Ebury sia in uso dal 2009 e da allora sia stato installato su oltre 400 server Linux e diverse centinaia di sistemi FreeBSD, OpenBSD e Solaris. Circa 110 server risultavano infettati da Ebury alla fine del 2023. Lo studio è particolarmente interessante dato che Ebury è stato utilizzato nell'attacco kernel.org, rivelando nuovi dettagli sulla compromissione dell'infrastruttura di sviluppo del kernel Linux scoperta nel 2011. Ebury è stato rilevato anche su server di registrar di domini, exchange di criptovalute, nodi di uscita Tor e diversi fornitori di hosting, i cui nomi non sono indicati.

Inizialmente si è ipotizzato che gli aggressori server Gli aggressori di kernel.org sono rimasti inosservati per 17 giorni, ma secondo ESET, questo periodo è stato calcolato a partire dal momento in cui è stato impiantato il rootkit Phalanx. La backdoor Ebury era presente sui server dal 2009 e avrebbe potuto essere utilizzata per ottenere l'accesso root per circa due anni. I malware Ebury e Phalanx sono stati installati in attacchi separati e distinti, condotti da gruppi di aggressori diversi. La backdoor Ebury ha colpito almeno quattro server nell'infrastruttura kernel.org, due dei quali sono stati compromessi circa due anni dopo e gli altri due entro sei mesi.

Gli aggressori hanno ottenuto l'accesso agli hash delle password di 551 utenti archiviati in /etc/shadow, inclusi tutti i manutentori del kernel (gli account sono stati utilizzati per accedere a Git; dopo l'incidente, le password sono state modificate e il modello di accesso è stato rivisto per utilizzare le firme digitali ). Per 257 utenti, gli aggressori sono stati in grado di determinare le password in chiaro, presumibilmente indovinando le password utilizzando hash e intercettando le password utilizzate in SSH dal componente dannoso Ebury.

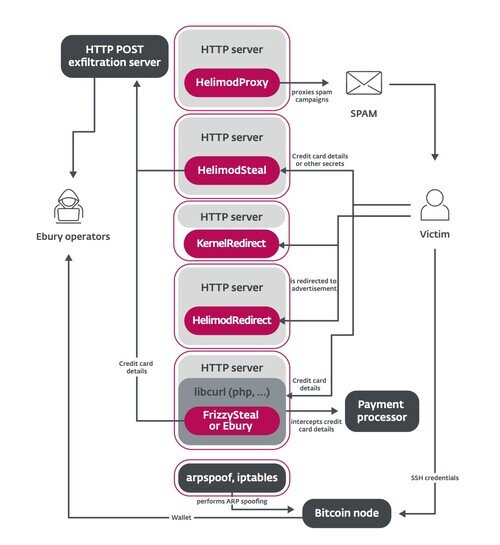

Il componente dannoso Ebury veniva distribuito come libreria condivisa che, una volta installata, intercettava le funzioni utilizzate in OpenSSH per stabilire una connessione remota a un sistema con diritti di root. L'attacco non è stato mirato e, come migliaia di altri host colpiti, i server kernel.org sono stati utilizzati come parte di una botnet per inviare spam, rubare credenziali per distribuirle su altri sistemi, reindirizzare il traffico web ed eseguire altre attività dannose.

Per penetrare nei server, sono state utilizzate vulnerabilità senza patch nel software server, ad esempio vulnerabilità nei pannelli di hosting o password intercettate (si presume che i server kernel.org siano stati violati a seguito della compromissione della password di uno degli utenti che aveva accesso alla shell). Vulnerabilità come Dirty COW sono state utilizzate per aumentare i privilegi.

Le nuove versioni di Ebury utilizzate negli ultimi anni, oltre alla backdoor, includevano funzionalità come moduli per Apache httpd per inoltrare il traffico, reindirizzare gli utenti e intercettare informazioni riservate, un modulo kernel per apportare modifiche al traffico HTTP in transito, strumenti per nascondere i propri traffico proveniente da firewall, script per condurre attacchi AitM (Adversary-in-the-Middle, MiTM bidirezionale) per intercettare credenziali SSH nelle reti dei provider di hosting.

Fonte: opennet.ru