Ich begrüße die Leser zum dritten Artikel der UserGate-Artikelreihe „Getting Started“, in dem es um die NGFW-Lösung des Unternehmens geht . Im letzten Artikel wurde der Prozess der Installation einer Firewall beschrieben und deren Erstkonfiguration vorgenommen. Zunächst werfen wir einen genaueren Blick auf die Erstellung von Regeln in Abschnitten wie Firewall, NAT und Routing sowie Bandbreite.

Die Ideologie der UserGate-Regeln besteht darin, dass die Regeln von oben nach unten ausgeführt werden, bis die erste funktioniert. Aus dem oben Gesagten folgt, dass spezifischere Regeln höher sein sollten als allgemeinere Regeln. Es ist jedoch zu beachten, dass es im Hinblick auf die Leistung besser ist, allgemeine Regeln zu erstellen, da die Regeln der Reihe nach überprüft werden. Bedingungen beim Erstellen einer Regel werden gemäß der „UND“-Logik angewendet. Wenn es erforderlich ist, die Logik „ODER“ zu verwenden, wird dies durch die Erstellung mehrerer Regeln erreicht. Was in diesem Artikel beschrieben wird, gilt also auch für andere UserGate-Richtlinien.

Firewall

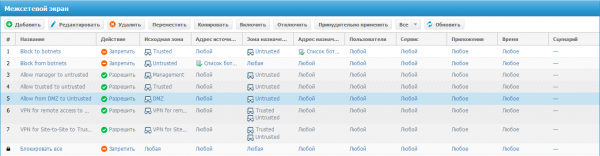

Nach der Installation von UserGate gibt es im Abschnitt „Firewall“ bereits eine einfache Richtlinie. Die ersten beiden Regeln verbieten den Datenverkehr für Botnets. Im Folgenden finden Sie Beispiele für Zugriffsregeln aus verschiedenen Zonen. Die letzte Regel heißt immer „Alle blockieren“ und ist mit einem Schlosssymbol gekennzeichnet (das bedeutet, dass die Regel nicht gelöscht, geändert, verschoben oder deaktiviert werden kann, sondern nur für die Protokollierungsoption aktiviert werden kann). Aufgrund dieser Regel wird daher der gesamte explizit nicht erlaubte Datenverkehr durch die letzte Regel blockiert. Wenn Sie den gesamten Datenverkehr über UserGate zulassen möchten (wovon jedoch dringend abgeraten wird), können Sie jederzeit die vorletzte Regel „Alle zulassen“ erstellen.

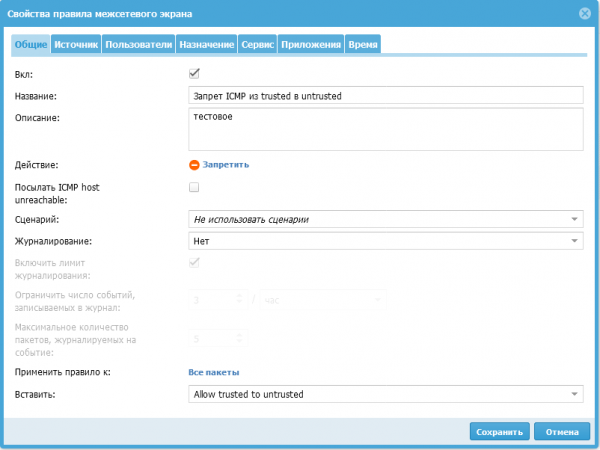

Beim Bearbeiten oder Erstellen einer Firewall-Regel ist die erste Registerkarte „Allgemein“., müssen Sie die folgenden Schritte ausführen:

Verwenden Sie das Kontrollkästchen „Ein“, um die Regel zu aktivieren oder zu deaktivieren.

Geben Sie den Namen der Regel ein.

Legen Sie die Beschreibung der Regel fest.

Wählen Sie aus zwei Aktionen:

Verweigern – blockiert den Datenverkehr (wenn Sie diese Bedingung festlegen, ist es möglich, dass der ICMP-Host nicht erreichbar ist, Sie müssen nur das entsprechende Kontrollkästchen aktivieren).

Zulassen – erlaubt Datenverkehr.

Szenarioelement – ermöglicht Ihnen die Auswahl eines Szenarios, das eine zusätzliche Bedingung für die Auslösung der Regel darstellt. So setzt UserGate das SOAR-Konzept (Security Orchestration, Automation and Response) um.

Protokollierung – Protokollieren Sie Informationen über den Datenverkehr, wenn eine Regel ausgelöst wird. Möglichkeiten:

Protokollieren Sie den Beginn der Sitzung. In diesem Fall werden nur Informationen über den Beginn der Sitzung (das erste Paket) in das Verkehrsprotokoll geschrieben. Dies ist die empfohlene Protokollierungsoption.

Protokollieren Sie jedes Paket. In diesem Fall werden Informationen zu jedem übertragenen Netzwerkpaket aufgezeichnet. Für diesen Modus wird empfohlen, das Protokollierungslimit zu aktivieren, um eine hohe Gerätelast zu verhindern.

Wenden Sie die Regel an:

Alle Pakete

zu fragmentierten Paketen

zu unfragmentierten Paketen

Beim Erstellen einer neuen Regel können Sie einen Ort in der Richtlinie auswählen.

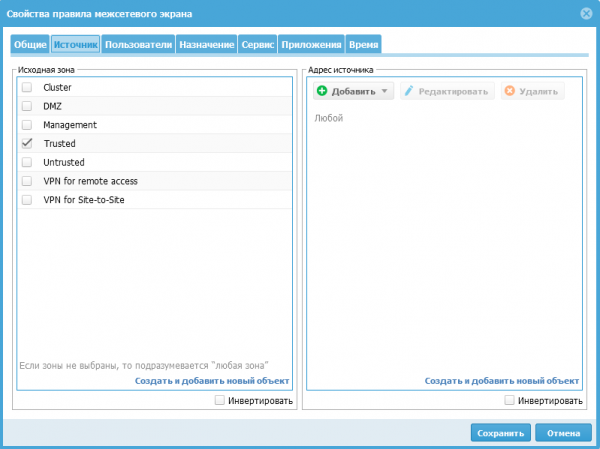

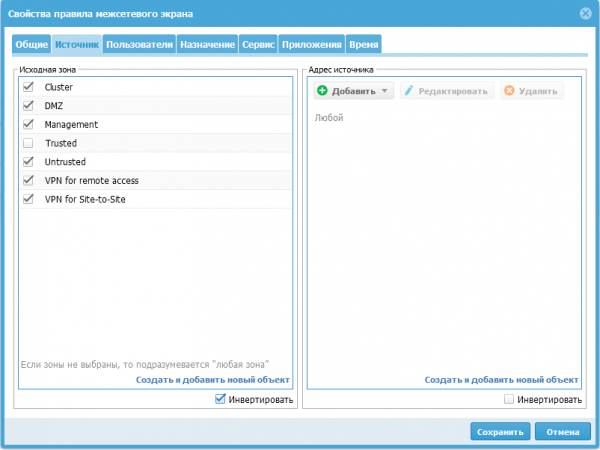

Die nächste Registerkarte „Quelle“.. Hier geben wir die Quelle des Datenverkehrs an; dies kann die Zone sein, aus der der Datenverkehr kommt, oder Sie können eine Liste oder eine bestimmte IP-Adresse (Geoip) angeben. In fast allen Regeln, die in einem Gerät festgelegt werden können, kann aus einer Regel ein Objekt erstellt werden. Ohne zum Abschnitt „Zonen“ zu gehen, können Sie beispielsweise die Schaltfläche „Neues Objekt erstellen und hinzufügen“ verwenden, um die Zone zu erstellen wir brauchen. Häufig anzutreffen ist auch das Kontrollkästchen „Umkehren“, das die Aktion in der Regelbedingung in das Gegenteil ändert, was der logischen Aktion der Negation ähnelt. Registerkarte „Ziel“. Ähnlich wie auf der Registerkarte „Quelle“, aber anstelle der Traffic-Quelle legen wir das Traffic-Ziel fest. Registerkarte Benutzer - An dieser Stelle können Sie eine Liste der Benutzer oder Gruppen hinzufügen, für die diese Regel gilt. Registerkarte „Service“. - Wählen Sie die Art des Dienstes aus den bereits vordefinierten aus oder legen Sie Ihren eigenen fest. Registerkarte „Anwendung“. — Hier werden bestimmte Anwendungen oder Anwendungsgruppen ausgewählt. UND Registerkarte „Zeit“. Geben Sie den Zeitpunkt an, zu dem diese Regel aktiv ist.

Aus der letzten Lektion haben wir eine Regel für den Zugriff auf das Internet aus der Zone „Vertrauen“ heraus. Jetzt zeige ich als Beispiel, wie man eine Verweigerungsregel für ICMP-Verkehr von der Zone „Vertrauen“ zur Zone „Nicht vertrauenswürdig“ erstellt.

Erstellen Sie zunächst eine Regel, indem Sie auf die Schaltfläche „Hinzufügen“ klicken. Geben Sie im sich öffnenden Fenster auf der Registerkarte „Allgemein“ den Namen ein (ICMP von vertrauenswürdig auf nicht vertrauenswürdig sperren), aktivieren Sie das Kontrollkästchen „Ein“, wählen Sie die zu blockierende Aktion aus und, was am wichtigsten ist, wählen Sie den richtigen Speicherort für diese Regel aus. Gemäß meiner Richtlinie sollte diese Regel über der Regel „Vertrauenswürdige bis nicht vertrauenswürdige zulassen“ stehen:

Auf der Registerkarte „Quelle“ für meine Aufgabe gibt es zwei Optionen:

Durch Auswahl der Zone „Vertrauenswürdig“.

Alle Zonen außer „Vertrauenswürdig“ auswählen und das Kontrollkästchen „Umkehren“ aktivieren

Die Registerkarte „Ziel“ ist ähnlich konfiguriert wie die Registerkarte „Quelle“.

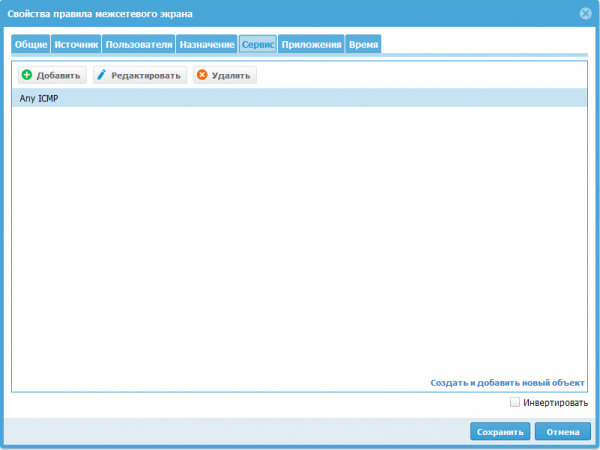

Gehen Sie als Nächstes zur Registerkarte „Dienst“, da UserGate über einen vordefinierten Dienst für ICMP-Verkehr verfügt. Durch Klicken auf die Schaltfläche „Hinzufügen“ wählen wir einen Dienst mit dem Namen „Any ICMP“ aus der vorgeschlagenen Liste aus:

Vielleicht war dies die Absicht der Entwickler von UserGate, aber es ist mir gelungen, mehrere völlig identische Regeln zu erstellen. Obwohl nur die erste Regel aus der Liste ausgeführt wird, denke ich, dass die Möglichkeit, Regeln mit demselben Namen und unterschiedlicher Funktionalität zu erstellen, zu Verwirrung führen kann, wenn mehrere Geräteadministratoren arbeiten.

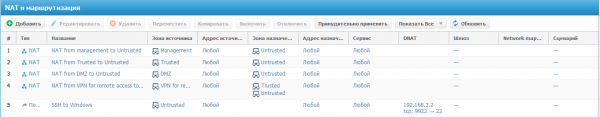

NAT und Routing

Beim Erstellen von NAT-Regeln sehen wir mehrere ähnliche Registerkarten wie bei der Firewall. Auf der Registerkarte „Allgemein“ wurde das Feld „Typ“ angezeigt. Hier können Sie auswählen, wofür diese Regel verantwortlich sein soll:

NAT – Netzwerkadressübersetzung.

DNAT – Leitet den Datenverkehr an die angegebene IP-Adresse um.

Portweiterleitung – Leitet den Datenverkehr an die angegebene IP-Adresse um, ermöglicht Ihnen jedoch, die Portnummer des veröffentlichten Dienstes zu ändern

Richtlinienbasiertes Routing – Ermöglicht die Weiterleitung von IP-Paketen basierend auf erweiterten Informationen wie Diensten, MAC-Adressen oder Servern (IP-Adressen).

Netzwerkzuordnung – Ermöglicht Ihnen, die Quell- oder Ziel-IP-Adressen eines Netzwerks durch ein anderes Netzwerk zu ersetzen.

Nach Auswahl des entsprechenden Regeltyps stehen die entsprechenden Einstellungen zur Verfügung.

Im Feld SNAT IP (externe Adresse) geben wir explizit die IP-Adresse an, durch die die Quelladresse ersetzt wird. Dieses Feld ist erforderlich, wenn den Schnittstellen in der Zielzone mehrere IP-Adressen zugewiesen sind. Wenn Sie dieses Feld leer lassen, verwendet das System eine zufällige Adresse aus der Liste der verfügbaren IP-Adressen, die den Zielzonenschnittstellen zugewiesen sind. UserGate empfiehlt die Angabe einer SNAT-IP, um die Firewall-Leistung zu verbessern.

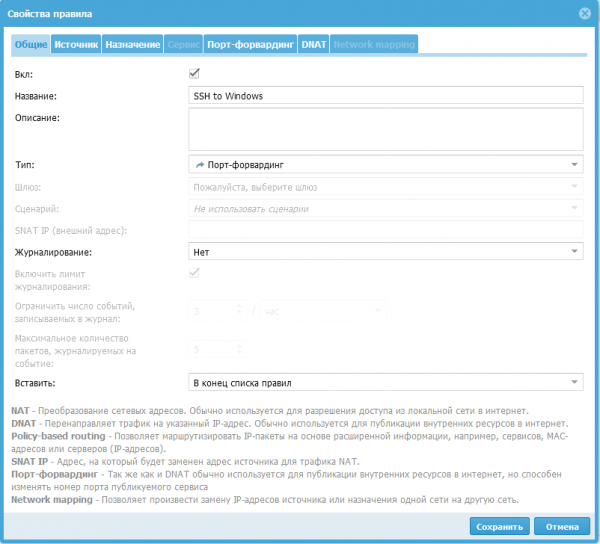

Als Beispiel werde ich einen SSH-Dienst mithilfe der Regel „Portweiterleitung“ auf einem Windows-Server veröffentlichen, der sich in der „DMZ“-Zone befindet. Klicken Sie dazu auf die Schaltfläche „Hinzufügen“ und füllen Sie den Reiter „Allgemein“ aus, geben Sie den Namen der Regel „SSH zu Windows“ und den Typ „Portweiterleitung“ an:

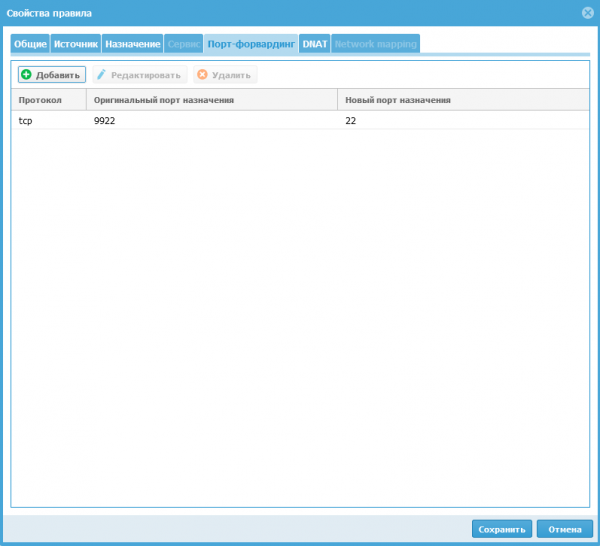

Wählen Sie auf der Registerkarte „Quelle“ die Zone „Nicht vertrauenswürdig“ aus und wechseln Sie zur Registerkarte „Portweiterleitung“. Hier müssen wir das „TCP“-Protokoll angeben (vier Optionen stehen zur Verfügung – TCP, UDP, SMTP, SMTPS). Ursprünglicher Zielport 9922 – Portnummer, an die Benutzer Anfragen senden (Ports: 2200, 8001, 4369, 9000-9100 können nicht verwendet werden). Der neue Zielport (22) ist die Portnummer, an die Benutzeranfragen an den internen veröffentlichten Server weitergeleitet werden.

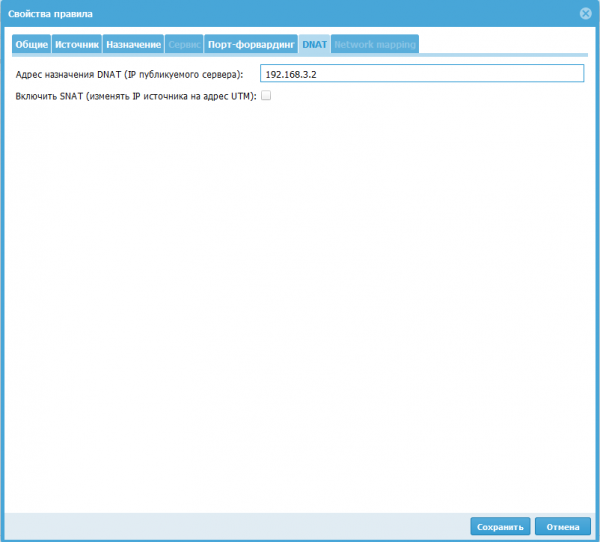

Stellen Sie auf der Registerkarte „DNAT“ die IP-Adresse des Computers im lokalen Netzwerk ein, die im Internet veröffentlicht wird (192.168.3.2). Und Sie können SNAT optional aktivieren, dann ändert UserGate die Quelladresse in Paketen vom externen Netzwerk in seine eigene IP-Adresse.

Nach allen Einstellungen erhält man eine Regel, die den Zugriff aus der „Untrusted“-Zone auf den Server mit der IP-Adresse 192.168.3.2 über das SSH-Protokoll ermöglicht, wobei beim Verbinden die externe UserGate-Adresse verwendet wird.

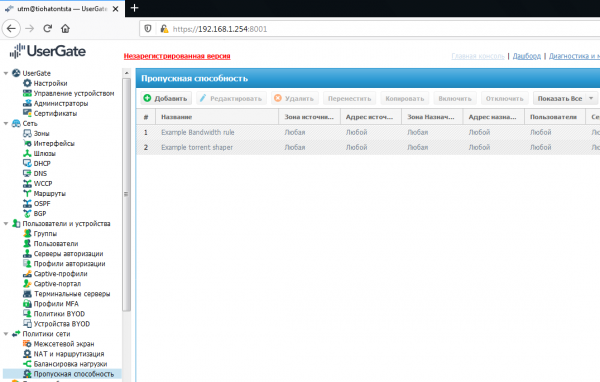

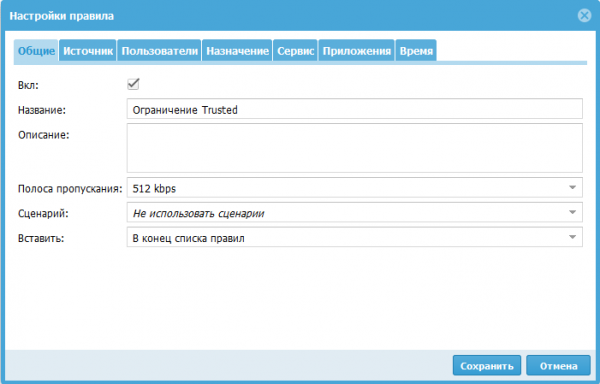

Durchsatz

In diesem Abschnitt werden Regeln für die Bandbreitenverwaltung festgelegt. Sie können verwendet werden, um den Kanal bestimmter Benutzer, Hosts, Dienste und Anwendungen einzuschränken.

Beim Erstellen einer Regel bestimmen die Bedingungen auf den Registerkarten den Datenverkehr, für den Einschränkungen gelten. Sie können die Bandbreite aus den angebotenen auswählen oder Ihre eigene festlegen. Beim Erstellen von Bandbreite können Sie eine DSCP-Verkehrspriorisierungsbezeichnung angeben. Ein Beispiel für die Anwendung von DSCP-Labels: Durch Angabe des Szenarios, in dem diese Regel in einer Regel angewendet wird, kann diese Regel diese Labels automatisch ändern. Ein weiteres Beispiel für die Funktionsweise des Skripts: Die Regel funktioniert für den Benutzer nur, wenn ein Torrent erkannt wird oder die Menge des Datenverkehrs einen bestimmten Grenzwert überschreitet. Die restlichen Registerkarten füllen wir auf die gleiche Weise wie in anderen Richtlinien aus, basierend auf der Art des Datenverkehrs, auf den die Regel angewendet werden soll.

Fazit

In diesem Artikel habe ich die Erstellung von Regeln in den Abschnitten Firewall, NAT und Routing sowie Bandbreite behandelt. Und ganz am Anfang des Artikels beschrieb er die Regeln zum Erstellen von UserGate-Richtlinien sowie das Prinzip der Bedingungen beim Erstellen einer Regel.

Bleiben Sie dran für Updates in unseren Kanälen (, , , )!

Source: habr.com