Выбор CEPH. Часть 1

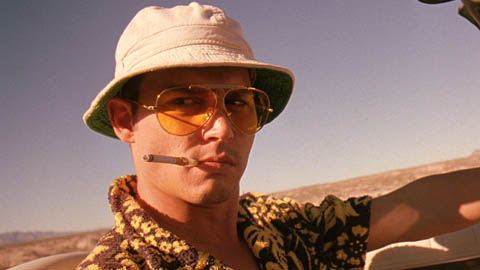

У нас было пять стоек, десять оптических свичей, настроенный BGP, пару десятков SSD и куча SAS дисков всех цветов и размеров, а ещё proxmox и желание засунуть всю статику в собственное S3 хранилище. Не то чтобы это всё было нужно для виртуализации, но раз начал использовать opensource — то иди в своём увлечении до конца. Единственное, что меня беспокоило — это BGP. В мире нет никого более беспомощного, безответственного и безнравственного, чем внутренняя маршртутизация по BGP. И я знал, что довольно скоро мы в это окунёмся.

Задача стояла банальная — имелся CEPH, работал не очень хорошо. Надо было сделать «хорошо».

Доставшийся мне кластер был разнородным, настроенным на скорую руку и практически не тюнингованным. Он состоял из двух групп разных нод, с одной общей сеткой выполняющей роль как cluster так и public network. Ноды были набиты четырьмя типами дисков — два типа SSD, собранными в два отдельных placement rule и два типа HDD разного размера, собранными в третью группу. Проблема с разными размерами была решена разными весами OSD.

Саму настройку разделили на две части — тюнинг операционной системы и тюнинг самого CEPH и его настроек.

Прокачка OS

Network

Высокое latency сказывалось как при записи, так и при балансировке. При записи — потому, что клиент не получит ответ об успешной записи, пока реплики данных в других плейсмент группах не подтвердят успех. Поскольку правила распределения реплик в CRUSH map у нас были по одной реплике на хост, то сеть использовалась всегда.

Потому первым делом решил слегка настроить текущую сеть, параллельно пытаясь убедить переехать на раздельные сети.

Для начала покрутил настройки сетевых карт. Начал с настройки очередей:

что было:

ethtool -l ens1f1

root@ceph01:~# ethtool -l ens1f1

Channel parameters for ens1f1:

Pre-set maximums:

RX: 0

TX: 0

Other: 1

Combined: 63

Current hardware settings:

RX: 0

TX: 0

Other: 1

Combined: 1

root@ceph01:~# ethtool -g ens1f1

Ring parameters for ens1f1:

Pre-set maximums:

RX: 4096

RX Mini: 0

RX Jumbo: 0

TX: 4096

Current hardware settings:

RX: 256

RX Mini: 0

RX Jumbo: 0

TX: 256

root@ceph01:~# ethtool -l ens1f1

Channel parameters for ens1f1:

Pre-set maximums:

RX: 0

TX: 0

Other: 1

Combined: 63

Current hardware settings:

RX: 0

TX: 0

Other: 1

Combined: 1Видно, что current параметры далеки от maximums. Увеличил:

root@ceph01:~#ethtool -G ens1f0 rx 4096

root@ceph01:~#ethtool -G ens1f0 tx 4096

root@ceph01:~#ethtool -L ens1f0 combined 63Руководствуясь отличной статьей

увеличил длинну очереди отправки txqueuelen с 1000 до 10 000

root@ceph01:~#ip link set ens1f0 txqueuelen 10000Ну и следуя документации самого ceph

увеличил MTU до 9000.

root@ceph01:~#ip link set dev ens1f0 mtu 9000Добавил в /etc/network/interfaces, чтоб все вышеперечисленное грузилось при старте

cat /etc/network/interfaces

root@ceph01:~# cat /etc/network/interfaces

auto lo

iface lo inet loopback

auto ens1f0

iface ens1f0 inet manual

post-up /sbin/ethtool -G ens1f0 rx 4096

post-up /sbin/ethtool -G ens1f0 tx 4096

post-up /sbin/ethtool -L ens1f0 combined 63

post-up /sbin/ip link set ens1f0 txqueuelen 10000

mtu 9000

auto ens1f1

iface ens1f1 inet manual

post-up /sbin/ethtool -G ens1f1 rx 4096

post-up /sbin/ethtool -G ens1f1 tx 4096

post-up /sbin/ethtool -L ens1f1 combined 63

post-up /sbin/ip link set ens1f1 txqueuelen 10000

mtu 9000После чего, следуя этой же статье, начал вдумчиво накручивать ручки ядра 4.15. Учитывая, что на нодах 128G RAM, получился некий файл конфигурации для sysctl

cat /etc/sysctl.d/50-ceph.conf

net.core.rmem_max = 56623104

#Максимальный размер буфера приема данных для всех соединений 54M

net.core.wmem_max = 56623104

#Максимальный размер буфера передачи данных для всех соединений 54M

net.core.rmem_default = 56623104

#Размер буфера приема данных по умолчанию для всех соединений. 54M

net.core.wmem_default = 56623104

#Размер буфера передачи данных по умолчанию для всех соединений 54M

# на каждый сокет

net.ipv4.tcp_rmem = 4096 87380 56623104

#Векторная (минимум, по умолчанию, максимум) переменная в файле tcp_rmem

# содержит 3 целых числа, определяющих размер приемного буфера сокетов TCP.

# Минимум: каждый сокет TCP имеет право использовать эту память по

# факту своего создания. Возможность использования такого буфера

# гарантируется даже при достижении порога ограничения (moderate memory pressure).

# Размер минимального буфера по умолчанию составляет 8 Кбайт (8192).

#Значение по умолчанию: количество памяти, допустимое для буфера

# передачи сокета TCP по умолчанию. Это значение применяется взамен

# параметра /proc/sys/net/core/rmem_default, используемого другими протоколами.

# Значение используемого по умолчанию буфера обычно (по умолчанию)

# составляет 87830 байт. Это определяет размер окна 65535 с

# заданным по умолчанию значением tcp_adv_win_scale и tcp_app_win = 0,

# несколько меньший, нежели определяет принятое по умолчанию значение tcp_app_win.

# Максимум: максимальный размер буфера, который может быть автоматически

# выделен для приема сокету TCP. Это значение не отменяет максимума,

# заданного в файле /proc/sys/net/core/rmem_max. При «статическом»

# выделении памяти с помощью SO_RCVBUF этот параметр не имеет значения.

net.ipv4.tcp_wmem = 4096 65536 56623104

net.core.somaxconn = 5000

# Максимальное число открытых сокетов, ждущих соединения.

net.ipv4.tcp_timestamps=1

# Разрешает использование временных меток (timestamps), в соответствии с RFC 1323.

net.ipv4.tcp_sack=1

# Разрешить выборочные подтверждения протокола TCP

net.core.netdev_max_backlog=5000 (дефолт 1000)

# максимальное количество пакетов в очереди на обработку, если

# интерфейс получает пакеты быстрее, чем ядро может их обработать.

net.ipv4.tcp_max_tw_buckets=262144

# Максимальное число сокетов, находящихся в состоянии TIME-WAIT одновременно.

# При превышении этого порога – «лишний» сокет разрушается и пишется

# сообщение в системный журнал.

net.ipv4.tcp_tw_reuse=1

#Разрешаем повторное использование TIME-WAIT сокетов в случаях,

# если протокол считает это безопасным.

net.core.optmem_max=4194304

#Увеличить максимальный общий буфер-космической ALLOCATABLE

#измеряется в единицах страниц (4096 байт)

net.ipv4.tcp_low_latency=1

#Разрешает стеку TCP/IP отдавать предпочтение низкому времени ожидания

# перед более высокой пропускной способностью.

net.ipv4.tcp_adv_win_scale=1

# Эта переменная влияет на вычисление объема памяти в буфере сокета,

# выделяемой под размер TCP-окна и под буфер приложения.

# Если величина tcp_adv_win_scale отрицательная, то для вычисления размера

# используется следующее выражение:

# Bytes- bytes2в степени -tcp_adv_win_scale

# Где bytes – это размер окна в байтах. Если величина tcp_adv_win_scale

# положительная, то для определения размера используется следующее выражение:

# Bytes- bytes2в степени tcp_adv_win_scale

# Переменная принимает целое значение. Значение по-умолчанию – 2,

# т.е. под буфер приложения отводится ¼ часть объема, определяемого переменной

# tcp_rmem.

net.ipv4.tcp_slow_start_after_idle=0

# механизм перезапуска медленного старта, который сбрасывает значение окна

# перегрузки, если соединение не использовалось заданный период времени.

# Лучше отключить SSR на сервере, чтобы улучшить производительность

# долгоживущих соединений.

net.ipv4.tcp_no_metrics_save=1

#Не сохранять результаты измерений TCP соединения в кеше при его закрытии.

net.ipv4.tcp_syncookies=0

#Отключить механизм отправки syncookie

net.ipv4.tcp_ecn=0

#Explicit Congestion Notification (Явное Уведомление о Перегруженности) в

# TCP-соединениях. Используется для уведомления о возникновении «затора»

# на маршруте к заданному хосту или сети. Может использоваться для извещения

# хоста-отправителя о необходимости снизить скорость передачи пакетов через

# конкретный маршрутизатор или брандмауэр.

net.ipv4.conf.all.send_redirects=0

# выключает выдачу ICMP Redirect … другим хостам. Эта опция обязательно

# должна быть включена, если хост выступает в роли маршрутизатора любого рода.

# У нас нет маршрутизации.

net.ipv4.ip_forward=0

#Сопсно отключение форвардинга. Мы не шлюз, докер на машинах не поднят,

# нам это не нужно.

net.ipv4.icmp_echo_ignore_broadcasts=1

#Не отвечаем на ICMP ECHO запросы, переданные широковещательными пакетами

net.ipv4.tcp_fin_timeout=10

#определяет время сохранения сокета в состоянии FIN-WAIT-2 после его

# закрытия локальной стороной. Дефолт 60

net.core.netdev_budget=600 # (дефолт 300)

# Если выполнение программных прерываний не выполняются достаточно долго,

# то темп роста входящих данных может превысить возможность ядра

# опустошить буфер. В результате буферы NIC переполнятся, и трафик будет потерян.

# Иногда, необходимо увеличить длительность работы SoftIRQs

# (программных прерываний) с CPU. За это отвечает netdev_budget.

# Значение по умолчанию 300. Параметр заставит процесс SoftIRQ обработать

# 300 пакетов от NIC перед тем как отпустить CPU

net.ipv4.tcp_fastopen=3

# TFO TCP Fast Open

# если и клиент и сервер имеют поддержку TFO, о которой сообщают за счет

# специального флага в TCP пакете. В нашем случае является плацебо, просто

# выглядит красиво)Сluster network была выделена на отдельных 10Gbps сетевых интерфейсах в отдельную плоскую сеть. На каждой машине были поставлены сетевые двухпортовые карты mellanox 10/25 Gbps, воткнутые в два отдельных 10Gbps свича. Агрегация осуществлялась с помощью OSPF, поскольку бондинг с lacp почему-то показал суммарную пропускную способность максимум в 16 Gbps, в то время как ospf успешно утилизировал полностью обе десятки на каждой машине. В дальнейших планах было воспользоваться ROCE на этих меланоксах, для уменьшения лэтэнси. Как настраивали эту часть сети:

- Поскольку сами машины имеют внешние айпишники на BGP, то необходимы нам софт — ( а точнее на момент написания статьи это был ) уже стоял.

- Всего на машинах было две сетевых по два интерфейса — в сумме 4 порта. Одна сетевая карта двумя портами смотрела на фабрику и на ней был настроен BGP, вторая — двумя портами смотрела в два разных свитча и на неё был натравлен OSPF

Подробнее по настройке OSPF: Основная задача — агрегировать два линка и иметь fault tolerance.

два сетевых интерфейса настроены в две простых плоских сети — 10.10.10.0/24 и 10.10.20.0/24

1: ens1f0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 9000 qdisc mq state UP group default qlen 1000

inet 10.10.10.2/24 brd 10.10.10.255 scope global ens1f0

2: ens1f1: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 9000 qdisc mq state UP group default qlen 1000

inet 10.10.20.2/24 brd 10.10.20.255 scope global ens1f1по которым машины друг друга видят.

DISK

Следующим шагом решил оптимизировать работу дисков. Для SSD поменял планировщик на noop, для HDD — deadline. Если грубо — то NOOP работает по принципу «кто первый встал — того и тапки», что по английский звучит как «FIFO (First In, First Out)». Запросы встают в очередь по мере их поступления. DEADLINE более заточен на чтение, плюс процесс из очереди получает практически монопольный доступ к диску на момент операции. Для нашей системы это отлично подходит — ведь с каждым диском работает только один процесс — OSD daemon.

(Желающие погрузится в планировщик ввода-вывода могут почитать о нем тут:

Предпочитающие читать на русском: )

В рекомендациях по тюнингу линукса советуют так-же увеличить nr_request

nr_requests

The value of nr_requests determines the amount of I/O requests that get buffered before the I/O scheduler sends / receives data to the block device, if you are using a RAID card / Block Device that can handle a larger queue than what the I/O scheduler is set to, raising the value of nr_requests may help to improve throughout and reduce server load when large amounts of I/O occur on the server. If you are using Deadline or CFQ as the scheduler, it is suggested that you should set the nr_request value to 2 times the value of queue depth.

НО! Сами граждане разработчики CEPH убеждают нас, что их система приоритетов работает лучше

WBThrottle и/или nr_requests

WBThrottle и/или nr_requests

Файловое хранилище использует для записи буферизованные операции ввода/ вывода; это привносит целый ряд преимуществ если журнал файлового хранения находится на более быстром носителе. Запросы клиентов получают уведомления как только данные записаны в журнал, а затем сбрасываются на сам диск данных в более позднее время пользуясь стандартной функциональностью Linux. Это делает возможным для OSD шпиндельных дисков предоставлять латентность записи аналогичную SSD при записях малыми пакетами. Такая задержанная отложенная запись также позволяет самому ядру перестраивать запросы операций ввода/ вывода к диску с надеждой либо слить их воедино, либо позволить имеющимся головкам диска выбрать некий более оптимальный путь поверх своих пластин. Конечный эффект состоит в том, что вы можете выжать слегка больше операций ввода/ вывода из каждого диска чем это было бы возможно при прямых или синхронных операциях ввода/ вывода.

Однако, возникает определённая проблема если объём приходящих записей в данный кластер Ceph будут опережать все возможности лежащих в основе дисков. При таком сценарии общее число находящихся в рассмотрении операций ввода/ вывода в ожидании записи на диск могут неконтролируемо расти и иметь результатом очереди операций ввода/ вывода, заполняющую весь диск и очереди Ceph. Запросы на чтение воздействуют в особенности плохо, так как они застревают между запросами записи, которые могут требовать нескольких секунд для сброса на основной диск.

Для победы над этой проблемой Ceph имеет встроенный в файловое хранение механизм дросселирования отложенной записи (writeback) с названием WBThrottle. Он разработан для ограничения общего объёма операций ввода/ вывода отложенной записи, которые могут выстраиваться в очередь и начинать свой процесс сброса раньше чем чем это произошло бы естественным образом за счёт включения самим ядром. К сожалению, тестирование демонстрирует, что установленные по умолчанию значения всё ещё могут не урезать имеющееся поведение до уровня, который может уменьшать такое воздействие на латентность операций чтения. Регулировка может изменить это поведение и уменьшить общие длины очередей записи и сделать возможным не сильным такое воздействие. Однако имеется некий компромисс: уменьшая общее максимальное число разрешённых к постановке в очередь записей, вы можете снизить возможность самого ядра максимизировать свою эффективность упорядочения поступающих запросов. Стоит немного задуматься что вам более необходимо для вашего конкретного случая применения, рабочих нагрузок и регулировать под соответствие им.

Чтобы управлять глубиной такой очереди отложенной записи, вы можете либо уменьшать общее максимальное количество невыполненных операций ввода/ вывода, применяя установки WBThrottle, либо уменьшая максимальное значение для невыполненных операций на самом блочном уровне своего ядра. И то, и другое могут эффективно управлять одним и тем же поведением и именно ваши предпочтения будут в основе реализации данной настройки.

Также следует отметить, что имеющаяся в Ceph система приоритетов операций является более эффективной для более коротких запросов на дисковом уровне. При сокращении общей очереди к данному диску основное местоположение нахождения в очереди перемещается в Ceph, где он имеет большее управление над тем какой приоритет имеет операция ввода/ вывода. Рассмотрим следующий пример:

echo 8 > /sys/block/sda/queue/nr_requestsCOMMON

И еще несколько настроек ядра, позволяющие сделать вашу тачку мягкой и шелковистой выжать еще немного производительности из железа

cat /etc/sysctl.d/60-ceph2.conf

kernel.pid_max = 4194303

#Дисков в каждой машине по 25, потому рассчитывали что процессов будет много

kernel.threads-max=2097152

# Тредов, естессно, тоже.

vm.max_map_count=524288

# Увеличили количество областей карты памяти процесса.

# Как следует из документации по ядерным переменным

# Области карты памяти используется как побочный эффект вызова

# malloc, напрямую с помощью mmap, mprotect и madvise, а также при загрузке

# общих библиотек.

fs.aio-max-nr=50000000

# Подтюним параметры input-output

# Ядро Linux предоставляет функцию асинхронного неблокирующего ввода-вывода (AIO),

# которая позволяет процессу инициировать несколько операций ввода-вывода

# одновременно, не дожидаясь завершения какой-либо из них.

# Это помогает повысить производительность приложений,

# которые могут перекрывать обработку и ввод-вывод.

# Параметр aio-max-nr определяет максимальное количество допустимых

# одновременных запросов.

vm.min_free_kbytes=1048576

# минимальный размер свободной памяти который необходимо поддерживать.

# Выставлен 1Gb, чего вполне достаточно для работы операционной системы,

# и позволяет избегать OOM Killer для процессов OSD. Хотя памяти и так

# как у дурака фантиков, но запас карман не тянет

vm.swappiness=10

# Говорим использовать своп если осталось свободным 10% памяти.

# На машинах 128G оперативы, и 10% это 12 Гигов. Более чем достаточно для работы.

# Штатный параметр в 60% заставлял тормозить систему, залезая в своп,

# когда есть еще куча свободной памяти

vm.vfs_cache_pressure=1000

# Увеличиваем со штатных 100. Заставляем ядро активнее выгружать

# неиспользуемые страницы памяти из кеша.

vm.zone_reclaim_mode=0

# Позволяет устанавливать более или менее агрессивные подходы к

# восстановлению памяти, когда в зоне заканчивается память.

# Если он установлен на ноль, то не происходит восстановление зоны.

# Для файловых серверов или рабочих нагрузок

# выгодно, если их данные кэшированы, zone_reclaim_mode

# оставить отключенным, поскольку эффект кэширования,

# вероятно, будет более важным, чем местонахождение данных.

vm.dirty_ratio=20

# Процент оперативной памяти, который можно выделить под "грязные" страницы

# Вычисляли из примерного расчета:

# В система 128 гигов памяти.

# Примерно по 20 дисков SSD, у которых в настройках CEPH указано

# выделять под кэширование по 3G оперативы.

# Примерно по 40 дисков HDD, для которых этот параметр равен 1G

# 20% от 128 это 25.6 гигов. Итого, в случае максимальной утилизации памяти,

# для системы останется 2.4G памяти. Чего ей должно хватить чтоб выжить и дождаться

# стука копыт кавалерии - то есть пришествия DevOps который все починит.

vm.dirty_background_ratio=3

# процент системной памяти, который можно заполнить dirty pages до того,

# как фоновые процессы pdflush/flush/kdmflush запишут их на диск

fs.file-max=524288

# Ну и открытых файлов у нас,вероятно, будет сильно больше, чем указано по дефолту. Погружение в CEPH

Настройки, на которых хотелось бы задержаться подробнее:

cat /etc/ceph/ceph.conf

osd:

journal_aio: true # Три параметра, включающие

journal_block_align: true # прямой i/o

journal_dio: true # на журнал

journal_max_write_bytes: 1073714824 # Немного растянем максимальный размер

# разово записываемой операции в журнал

journal_max_write_entries: 10000 # Ну и количество одновременных записей

journal_queue_max_bytes: 10485760000

journal_queue_max_ops: 50000

rocksdb_separate_wal_dir: true # Решили делать отдельный wal

# Даже попытались выбить под это дело

# NVMe

bluestore_block_db_create: true # Ну и под журнал отдельное устройство

bluestore_block_db_size: '5368709120 #5G'

bluestore_block_wal_create: true

bluestore_block_wal_size: '1073741824 #1G'

bluestore_cache_size_hdd: '3221225472 # 3G'

# большой объем оперативы позволяет

# хранить достаточно большие объемы

bluestore_cache_size_ssd: '9663676416 # 9G'

keyring: /var/lib/ceph/osd/ceph-$id/keyring

osd_client_message_size_cap: '1073741824 #1G'

osd_disk_thread_ioprio_class: idle

osd_disk_thread_ioprio_priority: 7

osd_disk_threads: 2 # количество тредов у демона на один диск

osd_failsafe_full_ratio: 0.95

osd_heartbeat_grace: 5

osd_heartbeat_interval: 3

osd_map_dedup: true

osd_max_backfills: 2 # количество одновременных операций заполнения на один ОСД.

osd_max_write_size: 256

osd_mon_heartbeat_interval: 5

osd_op_threads: 16

osd_op_num_threads_per_shard: 1

osd_op_num_threads_per_shard_hdd: 2

osd_op_num_threads_per_shard_ssd: 2

osd_pool_default_min_size: 1 # Особенности жадности. Очень быстро стало

osd_pool_default_size: 2 # нехватать места, потому как временное

# решение приняли уменьшение количество

# реплик данных

osd_recovery_delay_start: 10.000000

osd_recovery_max_active: 2

osd_recovery_max_chunk: 1048576

osd_recovery_max_single_start: 3

osd_recovery_op_priority: 1

osd_recovery_priority: 1 # параметр регулируем по необходимости на ходу

osd_recovery_sleep: 2

osd_scrub_chunk_max: 4Часть параметров, которые тестировались на QA на версии 12.2.12, отсутствуют в версии ceph 12.2.2, к примеру osd_recovery_threads. Потому в планы было включено обновление на проде до 12.2.12. Практика показала совместимость в одном кластере версий 12.2.2 и 12.2.12, что позволяет сделать rolling update.

Тестовый кластер

Естественно, для тестирования было необходимо иметь ту-же версию что и на бою, но на момент начала моей работы с кластером в репозитории имелась лишь более новая. Посмотрев, что различите в минорной версии не сильно большое (1393 строки в конфигах против 1436 в новой версии), решили начать тестировать новую (все равно обновляться, чего ехать на старом хламе)

Единственное, что постарались оставить старой версии — это пакет ceph-deploy, поскольку часть утилит (и часть сотрудников) была заточена под её синтаксис. Новая версия достаточно сильно отличалась, но на работу самого кластера никак не влияла, и её оставили версии 1.5.39

Поскольку команда ceph-disk явно говорит что она deprecated и пользуйтесь-ка, уважаемые, командой ceph-volume — мы начали создавать OSD именно этой командой, не тратя время на устаревшее.

План был таков — создать зеркало из двух SSD дисков, на которых разместим журналы OSD, которые, в свою очередь, располагаются на шпиндельных SASах. Так подстрахуемся от проблем с данными при падении диска с журналом.

Создавать кластер стали по документации

cat /etc/ceph/ceph.conf

root@ceph01-qa:~# cat /etc/ceph/ceph.conf # положили заранее подготовленный конфиг

[client]

rbd_cache = true

rbd_cache_max_dirty = 50331648

rbd_cache_max_dirty_age = 2

rbd_cache_size = 67108864

rbd_cache_target_dirty = 33554432

rbd_cache_writethrough_until_flush = true

rbd_concurrent_management_ops = 10

rbd_default_format = 2

[global]

auth_client_required = cephx

auth_cluster_required = cephx

auth_service_required = cephx

cluster network = 10.10.10.0/24

debug_asok = 0/0

debug_auth = 0/0

debug_buffer = 0/0

debug_client = 0/0

debug_context = 0/0

debug_crush = 0/0

debug_filer = 0/0

debug_filestore = 0/0

debug_finisher = 0/0

debug_heartbeatmap = 0/0

debug_journal = 0/0

debug_journaler = 0/0

debug_lockdep = 0/0

debug_mon = 0/0

debug_monc = 0/0

debug_ms = 0/0

debug_objclass = 0/0

debug_objectcatcher = 0/0

debug_objecter = 0/0

debug_optracker = 0/0

debug_osd = 0/0

debug_paxos = 0/0

debug_perfcounter = 0/0

debug_rados = 0/0

debug_rbd = 0/0

debug_rgw = 0/0

debug_throttle = 0/0

debug_timer = 0/0

debug_tp = 0/0

fsid = d0000000d-4000-4b00-b00b-0123qwe123qwf9

mon_host = ceph01-q, ceph02-q, ceph03-q

mon_initial_members = ceph01-q, ceph02-q, ceph03-q

public network = 8.8.8.8/28 # адрес изменен, естественно ))

rgw_dns_name = s3-qa.mycompany.ru # и этот адрес измен

rgw_host = s3-qa.mycompany.ru # и этот тоже

[mon]

mon allow pool delete = true

mon_max_pg_per_osd = 300 # больше трехсот плейсмент групп

# на диск не решились

# хотя параметр, естественно, зависит от количества пулов,

# их размеров и количества OSD. Иметь мало но здоровых PG

# тоже не лучший выбор - страдает точность балансировки

mon_osd_backfillfull_ratio = 0.9

mon_osd_down_out_interval = 5

mon_osd_full_ratio = 0.95 # пока для SSD дисков местом для их

# журнала является тот-же девайс что и для ОСД

# решили что 5% от диска (который сам размером 1.2Tb)

# должно вполне хватить, и коррелирует с параметром

# bluestore_block_db_size плюс вариативность на большие

# плейсмент группы

mon_osd_nearfull_ratio = 0.9

mon_pg_warn_max_per_osd = 520

[osd]

bluestore_block_db_create = true

bluestore_block_db_size = 5368709120 #5G

bluestore_block_wal_create = true

bluestore_block_wal_size = 1073741824 #1G

bluestore_cache_size_hdd = 3221225472 # 3G

bluestore_cache_size_ssd = 9663676416 # 9G

journal_aio = true

journal_block_align = true

journal_dio = true

journal_max_write_bytes = 1073714824

journal_max_write_entries = 10000

journal_queue_max_bytes = 10485760000

journal_queue_max_ops = 50000

keyring = /var/lib/ceph/osd/ceph-$id/keyring

osd_client_message_size_cap = 1073741824 #1G

osd_disk_thread_ioprio_class = idle

osd_disk_thread_ioprio_priority = 7

osd_disk_threads = 2

osd_failsafe_full_ratio = 0.95

osd_heartbeat_grace = 5

osd_heartbeat_interval = 3

osd_map_dedup = true

osd_max_backfills = 4

osd_max_write_size = 256

osd_mon_heartbeat_interval = 5

osd_op_num_threads_per_shard = 1

osd_op_num_threads_per_shard_hdd = 2

osd_op_num_threads_per_shard_ssd = 2

osd_op_threads = 16

osd_pool_default_min_size = 1

osd_pool_default_size = 2

osd_recovery_delay_start = 10.0

osd_recovery_max_active = 1

osd_recovery_max_chunk = 1048576

osd_recovery_max_single_start = 3

osd_recovery_op_priority = 1

osd_recovery_priority = 1

osd_recovery_sleep = 2

osd_scrub_chunk_max = 4

osd_scrub_chunk_min = 2

osd_scrub_sleep = 0.1

rocksdb_separate_wal_dir = true# создаем мониторы

root@ceph01-qa:~#ceph-deploy mon create ceph01-q

# генерируем ключи для аутентификации нод в кластере

root@ceph01-qa:~#ceph-deploy gatherkeys ceph01-q

# Это если поштучно. Если у нас несколько машин доступны - те, которые описаны в конфиге в секции

# mon_initial_members = ceph01-q, ceph02-q, ceph03-q

# можно запустить эти две команды в виде одной

root@ceph01-qa:~#ceph-deploy mon create-initial

# Положим ключи в указанные в конфиге места

root@ceph01-qa:~#cat ceph.bootstrap-osd.keyring > /var/lib/ceph/bootstrap-osd/ceph.keyring

root@ceph01-qa:~#cat ceph.bootstrap-mgr.keyring > /var/lib/ceph/bootstrap-mgr/ceph.keyring

root@ceph01-qa:~#cat ceph.bootstrap-rgw.keyring > /var/lib/ceph/bootstrap-rgw/ceph.keyring

# создадим ключ для управления кластером

root@ceph01-qa:~#ceph-deploy admin ceph01-q

# и менеджер, плагинами управлять

root@ceph01-qa:~#ceph-deploy mgr create ceph01-qПервое, обо что споткнулся в работе этой версии ceph-deploy с кластером версии 12.2.12 — это ошибка при попытке создать OSD с db на софтверном рейде —

root@ceph01-qa:~#ceph-volume lvm create --bluestore --data /dev/sde --block.db /dev/md0

blkid could not detect a PARTUUID for device: /dev/md1Действительно, blkid не кажет PARTUUID, пришлось создавать разделы ручками:

root@ceph01-qa:~#parted /dev/md0 mklabel GPT

# разделов будет много,

# без GPT их создать не получится

# размер раздела мы указали в конфиге выше = bluestore_block_db_size: '5368709120 #5G'

# Дисков у меня 20 под OSD, руками создавать разделы лень

# потому сделал цикл

root@ceph01-qa:~#for i in {1..20}; do echo -e "nnnn+5Gnw" | fdisk /dev/md0; doneВроде все готово, пробуем еще раз создать OSD и получаем следующую ошибку (которая, кстати, на бою не воспроизводилась)

при создании OSD типа bluestore без указания пути к WAL, но с указанием db

root@ceph01-qa:~#ceph-volume lvm create --bluestore --data /dev/sde --block.db /dev/md0

stderr: 2019-04-12 10:39:27.211242 7eff461b6e00 -1 bluestore(/var/lib/ceph/osd/ceph-0/) _read_fsid unparsable uuid

stderr: 2019-04-12 10:39:27.213185 7eff461b6e00 -1 bdev(0x55824c273680 /var/lib/ceph/osd/ceph-0//block.wal) open open got: (22) Invalid argument

stderr: 2019-04-12 10:39:27.213201 7eff461b6e00 -1 bluestore(/var/lib/ceph/osd/ceph-0/) _open_db add block device(/var/lib/ceph/osd/ceph-0//block.wal) returned: (22) Invalid argument

stderr: 2019-04-12 10:39:27.999039 7eff461b6e00 -1 bluestore(/var/lib/ceph/osd/ceph-0/) mkfs failed, (22) Invalid argument

stderr: 2019-04-12 10:39:27.999057 7eff461b6e00 -1 OSD::mkfs: ObjectStore::mkfs failed with error (22) Invalid argument

stderr: 2019-04-12 10:39:27.999141 7eff461b6e00 -1 ** ERROR: error creating empty object store in /var/lib/ceph/osd/ceph-0/: (22) Invalid argumenПри этом если на том-же зеркале (или в другом месте, на выбор) создать еще один раздел под WAL и указать его при создании OSD — то все пойдет гладко (за исключением появления раздельного WAL, который вы, возможно, и не хотели).

Но, поскольку все равно в далеких планах было выносить WAL на NVMe, то практика лишней не оказалась.

root@ceph01-qa:~#ceph-volume lvm create --bluestore --data /dev/sdf --block.wal /dev/md0p2 --block.db /dev/md1p2Посоздавали мониторы, менеджеры и OSD. Теперь хочется их погруппировать по разному, ибо в планах иметь диски разных типов — быстрые пулы на SSD и большие, но медленные на блинах SAS.

Будем считать что на серверах по 20 дисков, первая десятка это один тип, вторая — другой.

Первоначальная, дефолтная, карта выглядит так:

ceph osd tree

root@сeph01-q:~# ceph osd tree

ID CLASS WEIGHT TYPE NAME STATUS REWEIGHT PRI-AFF

-1 14.54799 root default

-3 9.09200 host ceph01-q

0 ssd 1.00000 osd.0 up 1.00000 1.00000

1 ssd 1.00000 osd.1 up 1.00000 1.00000

2 ssd 1.00000 osd.2 up 1.00000 1.00000

3 ssd 1.00000 osd.3 up 1.00000 1.00000

4 hdd 1.00000 osd.4 up 1.00000 1.00000

5 hdd 0.27299 osd.5 up 1.00000 1.00000

6 hdd 0.27299 osd.6 up 1.00000 1.00000

7 hdd 0.27299 osd.7 up 1.00000 1.00000

8 hdd 0.27299 osd.8 up 1.00000 1.00000

9 hdd 0.27299 osd.9 up 1.00000 1.00000

10 hdd 0.27299 osd.10 up 1.00000 1.00000

11 hdd 0.27299 osd.11 up 1.00000 1.00000

12 hdd 0.27299 osd.12 up 1.00000 1.00000

13 hdd 0.27299 osd.13 up 1.00000 1.00000

14 hdd 0.27299 osd.14 up 1.00000 1.00000

15 hdd 0.27299 osd.15 up 1.00000 1.00000

16 hdd 0.27299 osd.16 up 1.00000 1.00000

17 hdd 0.27299 osd.17 up 1.00000 1.00000

18 hdd 0.27299 osd.18 up 1.00000 1.00000

19 hdd 0.27299 osd.19 up 1.00000 1.00000

-5 5.45599 host ceph02-q

20 ssd 0.27299 osd.20 up 1.00000 1.00000

21 ssd 0.27299 osd.21 up 1.00000 1.00000

22 ssd 0.27299 osd.22 up 1.00000 1.00000

23 ssd 0.27299 osd.23 up 1.00000 1.00000

24 hdd 0.27299 osd.24 up 1.00000 1.00000

25 hdd 0.27299 osd.25 up 1.00000 1.00000

26 hdd 0.27299 osd.26 up 1.00000 1.00000

27 hdd 0.27299 osd.27 up 1.00000 1.00000

28 hdd 0.27299 osd.28 up 1.00000 1.00000

29 hdd 0.27299 osd.29 up 1.00000 1.00000

30 hdd 0.27299 osd.30 up 1.00000 1.00000

31 hdd 0.27299 osd.31 up 1.00000 1.00000

32 hdd 0.27299 osd.32 up 1.00000 1.00000

33 hdd 0.27299 osd.33 up 1.00000 1.00000

34 hdd 0.27299 osd.34 up 1.00000 1.00000

35 hdd 0.27299 osd.35 up 1.00000 1.00000

36 hdd 0.27299 osd.36 up 1.00000 1.00000

37 hdd 0.27299 osd.37 up 1.00000 1.00000

38 hdd 0.27299 osd.38 up 1.00000 1.00000

39 hdd 0.27299 osd.39 up 1.00000 1.00000

-7 6.08690 host ceph03-q

40 ssd 0.27299 osd.40 up 1.00000 1.00000

41 ssd 0.27299 osd.41 up 1.00000 1.00000

42 ssd 0.27299 osd.42 up 1.00000 1.00000

43 ssd 0.27299 osd.43 up 1.00000 1.00000

44 hdd 0.27299 osd.44 up 1.00000 1.00000

45 hdd 0.27299 osd.45 up 1.00000 1.00000

46 hdd 0.27299 osd.46 up 1.00000 1.00000

47 hdd 0.27299 osd.47 up 1.00000 1.00000

48 hdd 0.27299 osd.48 up 1.00000 1.00000

49 hdd 0.27299 osd.49 up 1.00000 1.00000

50 hdd 0.27299 osd.50 up 1.00000 1.00000

51 hdd 0.27299 osd.51 up 1.00000 1.00000

52 hdd 0.27299 osd.52 up 1.00000 1.00000

53 hdd 0.27299 osd.53 up 1.00000 1.00000

54 hdd 0.27299 osd.54 up 1.00000 1.00000

55 hdd 0.27299 osd.55 up 1.00000 1.00000

56 hdd 0.27299 osd.56 up 1.00000 1.00000

57 hdd 0.27299 osd.57 up 1.00000 1.00000

58 hdd 0.27299 osd.58 up 1.00000 1.00000

59 hdd 0.89999 osd.59 up 1.00000 1.00000

Создадим свои виртуальные стойки и сервера с блекджеком и прочим:

root@ceph01-q:~#ceph osd crush add-bucket rack01 root #создали новый root

root@ceph01-q:~#ceph osd crush add-bucket ceph01-q host #создали новый хост

root@ceph01-q:~#ceph osd crush move ceph01-q root=rack01 #переставили сервер в другую стойку

root@ceph01-q:~#osd crush add 28 1.0 host=ceph02-q # Добавили ОСД в сервер

# Если криво создали то можно удалить

root@ceph01-q:~# ceph osd crush remove osd.4

root@ceph01-q:~# ceph osd crush remove rack01Проблемы, с которыми мы столкнулись в боевом кластере, при попытке создать новых хост и передвинуть его в существующую стойку — команда ceph osd crush move ceph01-host root=rack01 зависала, и мониторы начинали падать по одному. Прерывание команды простым CTRL+C возвращало кластер в мир живых.

Поиск показал такую проблему:

Решением оказалось сдампить crushmap и удалить оттуда секцию rule replicated_ruleset

root@ceph01-prod:~#ceph osd getcrushmap -o crushmap.row #Дампим карту в сыром виде

root@ceph01-prod:~#crushtool -d crushmap.row -o crushmap.txt #переводим в читаемый

root@ceph01-prod:~#vim crushmap.txt #редактируем, удаляя rule replicated_ruleset

root@ceph01-prod:~#crushtool -c crushmap.txt -o new_crushmap.row #компилируем обратно

root@ceph01-prod:~#ceph osd setcrushmap -i new_crushmap.row #загружаем в кластерАхтунг: данная операция может вызвать ребаланс placement group между OSD. У нас это вызвало, но очень небольшой.

А странность, с которой мы столкнулись в тестовом кластере — это то, что после перезагрузки сервера OSD забывали, что их передвинули в новые сервера и стойки, и возвращались в root default.

В итоге, собрав конечную схему, в которой мы создали отдельно root для ssd дисков и отдельно для шпиндельных, мы растащили все ОСД по стойкам а просто удалили default root. После перезагрузки OSD стали оставаться на своих местах.

Покопавшись позже в документации нашли параметр, который отвечает за это поведение. О нем во второй части

Как мы делали различные группы по типам дисков.

Для начала создали два root-а — для ssd и для hdd

root@ceph01-q:~#ceph osd crush add-bucket ssd-root root

root@ceph01-q:~#ceph osd crush add-bucket hdd-root rootПоскольку физически сервера стоят в разных стойках — для удобства создали стойки и в них уже сервера

# Стойки:

root@ceph01-q:~#ceph osd crush add-bucket ssd-rack01 rack

root@ceph01-q:~#ceph osd crush add-bucket ssd-rack02 rack

root@ceph01-q:~#ceph osd crush add-bucket ssd-rack03 rack

root@ceph01-q:~#ceph osd crush add-bucket hdd-rack01 rack

root@ceph01-q:~#ceph osd crush add-bucket hdd-rack01 rack

root@ceph01-q:~#ceph osd crush add-bucket hdd-rack01 rack

# Сервера

root@ceph01-q:~#ceph osd crush add-bucket ssd-ceph01-q host

root@ceph01-q:~#ceph osd crush add-bucket ssd-ceph02-q host

root@ceph01-q:~#ceph osd crush add-bucket ssd-ceph03-q host

root@ceph01-q:~#ceph osd crush add-bucket hdd-ceph01-q host

root@ceph01-q:~#ceph osd crush add-bucket hdd-ceph02-q host

root@ceph01-q:~#ceph osd crush add-bucket hdd-ceph02-q hostи пораскидали диски по их типам в разные сервера

root@ceph01-q:~# Диски с 0 по 3 это SSD, находятся в ceph01-q, ставим их в сервер

root@ceph01-q:~# ssd-ceph01-q

root@ceph01-q:~#ceph osd crush add 0 1 host=ssd-ceph01-q

root@ceph01-q:~#ceph osd crush add 1 1 host=ssd-ceph01-q

root@ceph01-q:~#ceph osd crush add 2 1 host=ssd-ceph01-q

root@ceph01-q:~#ceph osd crush add 3 1 host=ssd-ceph01-q

root-ceph01-q:~# аналогично с другими серверамиРаскидав диски по рутам ssd-root и hdd-root мы оставили root-default пустым, потому можем его удалить

root-ceph01-q:~#ceph osd crush remove defaultДалее надо создать правила распределения, которые мы будем привязывать к создаваемым пулам — в правилах укажем в какие root можно класть данные нашего пула и уровень уникальности реплики — например реплики должны быть обязательно на разных серверах, или в разных стойках (можно даже в разных root, если имеем такое распределение)

Перед тем как выбрать тип лучше почитать документацию:

root-ceph01-q:~#ceph osd crush rule create-simple rule-ssd ssd-root host firstn

root-ceph01-q:~#ceph osd crush rule create-simple rule-hdd hdd-root host firstn

root-ceph01-q:~# Мы указали два правила, в которых данные реплицируются

root-ceph01-q:~# между хостами - то есть реплика должна лежать на другом хосте,

root-ceph01-q:~# даже если они в одной стойке

root-ceph01-q:~# В продакшене, если есть возможность, лучше распределить хосты

root-ceph01-q:~# по стойкам и указать распределять реплики по стойкам:

root-ceph01-q:~# ##ceph osd crush rule create-simple rule-ssd ssd-root rack firstnНу и создаем пулы, в которых мы хотим в будущем хранить образы дисков нашей виртуализации — PROXMOX:

root-ceph01-q:~# #ceph osd pool create {NAME} {pg_num} {pgp_num}

root-ceph01-q:~# ceph osd pool create ssd_pool 1024 1024

root-ceph01-q:~# ceph osd pool create hdd_pool 1024 1024И говорим этим пулам какими правилами размещения пользоваться

root-ceph01-q:~#ceph osd crush rule ls # смотрим список правил

root-ceph01-q:~#ceph osd crush rule dump rule-ssd | grep rule_id #выбираем ID нужного

root-ceph01-q:~#ceph osd pool set ssd_pool crush_rule 2

К выбору количества плейсмент групп надо подходить с заранее имеющимся видением на свой кластер — сколько примерно ОСД там будет, какое количество данных (в процентах от общего объема) будет в пуле, какое количество данных всего.

Суммарно желательно не иметь более 300 плейсмент групп на диск, и проще будет балансировать маленькими плейсмент группами — то есть если весь ваш пул занимает 10 Tb и в нем 10 PG — то балансировать перекидыванием терабайтных кирпичей (pg) будет проблематично — пересыпать песок с маленьким размером песчинок по вёдрам проще и ровнее).

Но надо помнить что чем больше количество PG — тем больше ресурсов тратится на вычисление их расположения — начинает утилизироваться память и ЦПУ.

Примерное понимание может , предоставленный разработчиками документации CEPH.

Список материалов:

Источник: habr.com